Ereignisse

9. Apr., 15 Uhr - 10. Apr., 12 Uhr

Code the Future with AI and connect with Java peers and experts at JDConf 2025.

Jetzt registrierenDieser Browser wird nicht mehr unterstützt.

Führen Sie ein Upgrade auf Microsoft Edge durch, um die neuesten Features, Sicherheitsupdates und den technischen Support zu nutzen.

Das Ziel dieses Tutorials ist die Erläuterung der Schritte, die in Netskope User Authentication und Microsoft Entra ID ausgeführt werden müssen, um Microsoft Entra ID für das automatische Bereitstellen und Aufheben der Bereitstellung von Benutzern und/oder Gruppen in Netskope User Authentication zu konfigurieren.

Hinweis

In diesem Tutorial wird ein Connector beschrieben, der auf dem Bereitstellungsdienst für Benutzer*innen für Microsoft Entra-Benutzer*innen basiert. Wichtige Details zum Zweck und zur Funktionsweise dieses Diensts sowie häufig gestellte Fragen finden Sie unter Automatisieren der Bereitstellung und Bereitstellungsaufhebung von Benutzer*innen für SaaS-Anwendungen mit Microsoft Entra ID.

Das diesem Tutorial zu Grunde liegende Szenario setzt voraus, dass Sie bereits über die folgenden Voraussetzungen verfügen:

Microsoft Entra ID ermittelt anhand von Zuweisungen, welche Benutzer*innen Zugriff auf ausgewählte Apps erhalten sollen. Im Kontext der automatischen Bereitstellung von Benutzer*innen werden nur die Benutzer*innen und/oder Gruppen synchronisiert, die einer Anwendung in Microsoft Entra ID zugewiesen wurden.

Vor dem Konfigurieren und Aktivieren der automatischen Benutzerbereitstellung müssen Sie entscheiden, welche Benutzer und/oder Gruppen in Microsoft Entra ID Zugriff auf Netskope User Authentication benötigen. Anschließend können Sie Netskope User Authentication diese Benutzer und/oder Gruppen zuweisen, indem Sie den folgenden Anweisungen folgen:

Es wird empfohlen, Netskope User Authentication einen einzelnen Microsoft Entra-Benutzer zuzuweisen, um die Konfiguration der automatischen Benutzerbereitstellung zu testen. Später können weitere Benutzer und/oder Gruppen zugewiesen werden.

Beim Zuweisen eines Benutzers zu Netskope User Authentication müssen Sie im Dialogfeld für die Zuweisung eine gültige anwendungsspezifische Rolle auswählen (sofern verfügbar). Benutzer mit der Rolle Standardzugriff werden von der Bereitstellung ausgeschlossen.

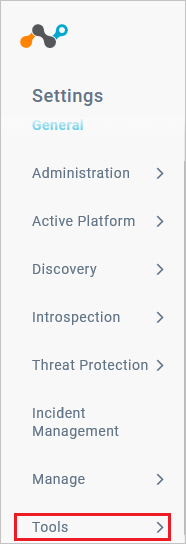

Melden Sie sich bei der Netskope User Authentication-Verwaltungskonsole an. Navigieren Sie zu Startseite > Einstellungen.

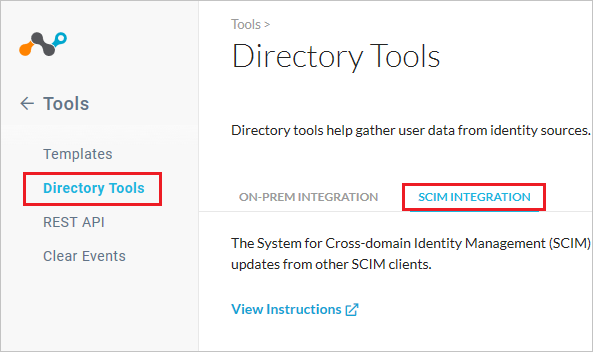

Navigieren Sie zu Tools. Navigieren Sie unter dem Menü Tools zu Verzeichnistools > SCIM-INTEGRATION.

Scrollen Sie nach unten, und klicken Sie auf die Schaltfläche Token hinzufügen. Geben Sie im Dialogfeld OAuth-Clientname hinzufügen einen Clientnamen an, und klicken Sie auf die Schaltfläche Speichern.

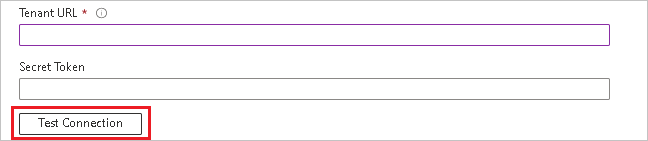

Kopieren Sie die Werte für SCIM Server URL und TOKEN. Diese Werte werden auf der Registerkarte „Bereitstellung“ Ihrer Netskope-Anwendung für Benutzerauthentifizierung in die Felder „Mandanten-URL“ bzw. „Geheimes Token“ eingegeben.

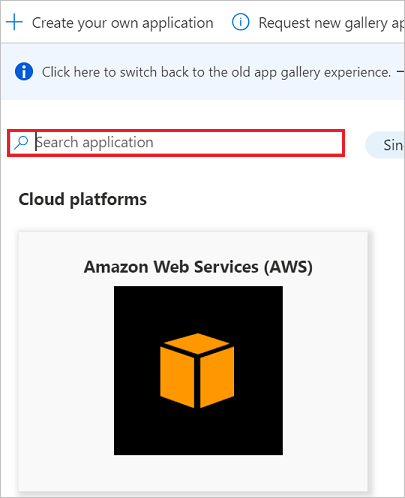

Vor dem Konfigurieren von Netskope User Authentication für die automatische Benutzerbereitstellung mit Microsoft Entra ID müssen Sie Netskope User Authentication aus dem Microsoft Entra-Anwendungskatalog zu Ihrer Liste der verwalteten SaaS-Anwendungen hinzufügen.

Führen Sie die folgenden Schritte aus, um Netskope User Authentication aus dem Microsoft Entra-Anwendungskatalog hinzuzufügen:

Dieser Abschnitt führt Sie durch die Schritte zum Konfigurieren des Microsoft Entra-Bereitstellungsdiensts zum Erstellen, Aktualisieren und Deaktivieren von Benutzern und/oder Gruppen in Netskope User Authentication auf der Grundlage von Benutzer- und/oder Gruppenzuweisungen in Microsoft Entra ID.

Tipp

Sie können auch das SAML-basierte einmalige Anmelden für Netskope User Authentication aktivieren. Folgen Sie dazu den Anweisungen im SSO-Tutorial zu Netskope User Authentication. Einmaliges Anmelden kann unabhängig von der automatischen Benutzerbereitstellung konfiguriert werden, obwohl diese beiden Features einander ergänzen.

Hinweis

Weitere Informationen zum SCIM-Endpunkt von Netskope User Authentication finden Sie hier.

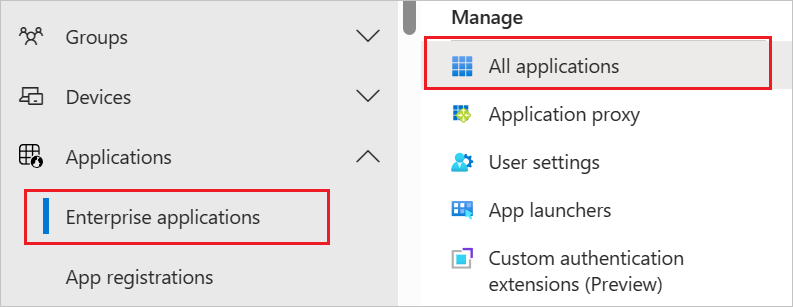

Melden Sie sich beim Microsoft Entra Admin Center mindestens als Cloudanwendungsadministrator an.

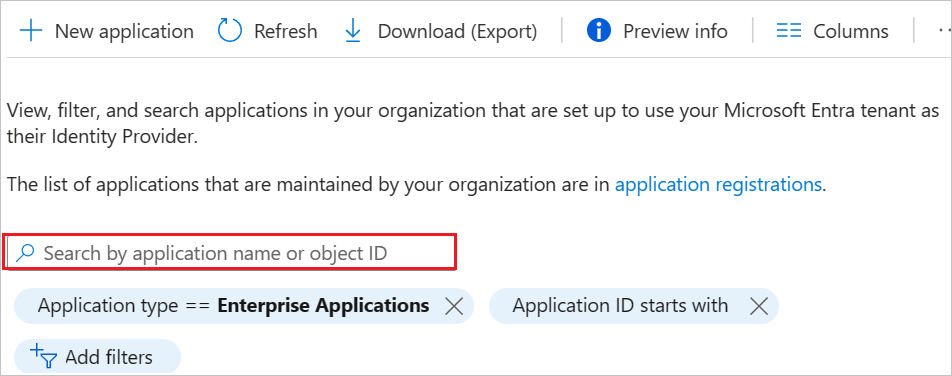

Navigieren Sie zu Identität>Anwendungen>Unternehmensanwendungen.

Wählen Sie in der Anwendungsliste die Option Netskope User Authentication aus.

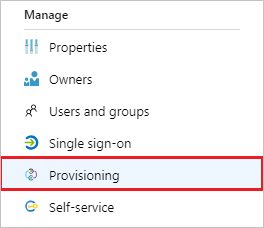

Wählen Sie die Registerkarte Bereitstellung.

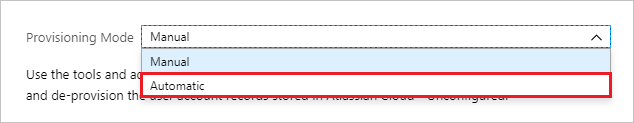

Legen Sie den Bereitstellungsmodus auf Automatisch fest.

Geben Sie im Abschnitt Administratoranmeldeinformationen den Wert für SCIM Server URL ein, den Sie zuvor in Mandanten-URL abgerufen haben. Geben Sie den Wert für TOKEN ein, den Sie zuvor unter Geheimes Token abgerufen haben. Klicken Sie auf Verbindung testen, um sicherzustellen, dass Microsoft Entra ID eine Verbindung mit Netskope User Authentication herstellen kann. Wenn die Verbindung nicht hergestellt werden kann, vergewissern Sie sich, dass Ihr Netskope User Authentication-Konto über Administratorberechtigungen verfügt, und versuchen Sie es noch mal.

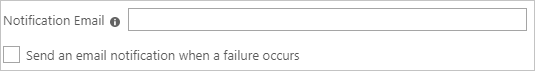

Geben Sie im Feld Benachrichtigungs-E-Mail die E-Mail-Adresse einer Person oder einer Gruppe ein, die Benachrichtigungen zu Bereitstellungsfehlern erhalten soll, und aktivieren Sie das Kontrollkästchen Bei Fehler E-Mail-Benachrichtigung senden.

Klicken Sie auf Speichern.

Wählen Sie im Abschnitt Zuordnungen die Option Microsoft Entra ID-Benutzer mit Netskope User Authentication synchronisieren aus.

Überprüfen Sie im Abschnitt Attributzuordnung die Benutzerattribute, die von Microsoft Entra ID mit Netskope User Authentication synchronisiert werden. Die als übereinstimmende Eigenschaften ausgewählten Attribute werden für den Abgleich der Benutzerkonten in Netskope User Authentication für Aktualisierungsvorgänge verwendet. Wählen Sie die Schaltfläche Speichern, um alle Änderungen zu übernehmen.

Wählen Sie im Abschnitt Zuordnungen die Option Microsoft Entra ID-Gruppen mit Netskope User Authentication synchronisieren aus.

Überprüfen Sie im Abschnitt Attributzuordnung die Gruppenattribute, die von Microsoft Entra ID mit Netskope User Authentication synchronisiert werden. Die als übereinstimmende Eigenschaften ausgewählten Attribute werden für den Abgleich der Gruppen in Netskope User Authentication für Aktualisierungsvorgänge verwendet. Wählen Sie die Schaltfläche Speichern, um alle Änderungen zu übernehmen.

Wenn Sie Bereichsfilter konfigurieren möchten, lesen Sie die Anweisungen unter Attributbasierte Anwendungsbereitstellung mit Bereichsfiltern.

Um den Microsoft Entra-Bereitstellungsdienst für Netskope User Authentication zu aktivieren, ändern Sie im Abschnitt Einstellungen den Bereitstellungsstatus in Ein.

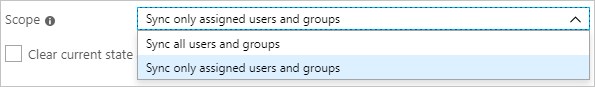

Legen Sie die Benutzer und/oder Gruppen fest, die in Netskope User Authentication bereitgestellt werden sollen, indem Sie im Abschnitt Einstellungen unter Bereich die gewünschten Werte auswählen.

Wenn Sie fertig sind, klicken Sie auf Speichern.

Dadurch wird die Erstsynchronisierung aller Benutzer und/oder Gruppen gestartet, die im Abschnitt Einstellungen unter Bereich definiert sind. Die Erstsynchronisierung dauert länger als nachfolgende Synchronisierungen, die ungefähr alle 40 Minuten erfolgen, solange der Microsoft Entra-Bereitstellungsdienst ausgeführt wird. Im Abschnitt Synchronisierungsdetails können Sie den Fortschritt überwachen und Links zum Bereitstellungsaktivitätsbericht folgen. Darin sind alle Aktionen beschrieben, die vom Microsoft Entra-Bereitstellungsdienst für Netskope User Authentication ausgeführt werden.

Weitere Informationen zum Lesen der Microsoft Entra-Bereitstellungsprotokolle finden Sie unter Berichterstellung zur automatischen Benutzerkontobereitstellung.

Ereignisse

9. Apr., 15 Uhr - 10. Apr., 12 Uhr

Code the Future with AI and connect with Java peers and experts at JDConf 2025.

Jetzt registrierenTraining

Modul

Administración de la autenticación con Microsoft Entra ID - Training

Este módulo está diseñado para proporcionar a los administradores los conocimientos y aptitudes necesarios para administrar la autenticación de forma eficaz a través de Microsoft Entra ID, lo que garantiza un acceso seguro a los recursos y una mejora de la experiencia de usuario.

Zertifizierung

Microsoft Certified: Identity and Access Administrator Associate - Certifications

Muestre las características de Microsoft Entra ID para modernizar las soluciones de identidad, implementar soluciones híbridas e implementar la gobernanza de identidades.

Dokumentation

Aprenda a configurar el inicio de sesión único entre Microsoft Entra ID y Netskope Administrator Console.

Aprenda a configurar el inicio de sesión único entre Microsoft Entra ID y la Netskope User Authentication.