Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Esta página fornece informações sobre recursos, correções e substituições com mais de seis meses. Para obter as atualizações mais recentes, leia O que há de novo no Defender para Nuvem?.

Junho de 2025

| Date | Category | Update |

|---|---|---|

| 30 de junho | Preview | Defender para detecções de DNS de contêiner com base no Helm (versão prévia) |

| 25 de junho | Preview | Marcas de índice opcionais para armazenar resultados de verificação de malware (versão prévia) |

| 25 de junho | Preview | Descoberta de API e postura de segurança para APIs hospedadas em Aplicativos de Funções e Aplicativos Lógicos (versão prévia) |

| 25 de junho | Preview | Monitoramento de integridade de arquivos sem agente (versão prévia) |

| 18 de junho | Preview | A verificação de código sem caracteres – GitHub suporte e cobertura personalizável agora disponível (versão prévia) |

Defender para detecções de DNS de contêiner com base no Helm (versão prévia)

O que está incluído:

Suporte à implantação baseado em Helm

Para obter instruções de instalação e mais detalhes, consulte Instalar Defender do sensor de contêineres usando o Helm.

Detecções de ameaças DNS

Melhora a eficiência de memória e reduz o consumo de CPU para implantações de cluster grandes.

Para obter mais informações, consulte: Sensor for Defender for Containers Changelog.

Marcas de índice opcionais para armazenar resultados de verificação de malware (versão prévia)

25 de junho de 2025

Defender para verificação de malware de armazenamento introduz marcas de índice opcionais para verificações sob demanda e sob demanda. Com esse novo recurso, os usuários podem escolher se devem publicar resultados nas marcas de índice do blob quando um blob é verificado (padrão) ou não usar marcas de índice. As marcas de índice podem ser habilitadas ou desabilitadas no nível da assinatura e da conta de armazenamento por meio do portal do Azure ou por meio da API.

Descoberta de API e postura de segurança para APIs hospedadas em Aplicativos de Funções e Aplicativos Lógicos (versão prévia)

25 de junho de 2025

Defender para Nuvem agora estende seus recursos de descoberta de API e postura de segurança para incluir APIs hospedadas em aplicativos de funções Azure e Logic Apps, além de seu suporte existente para APIs publicadas no Gerenciamento de API do Azure.

Esse aprimoramento capacita as equipes de segurança com uma visão abrangente e continuamente atualizada da superfície de ataque da API de sua organização. As principais funcionalidades incluem:

- Inventário de APICentralizada: descobrir e catalogar automaticamente APIs em serviços de Azure com suporte.

- Avaliações de risco de segurança: identificar e priorizar riscos, incluindo a identificação de APIs inativas que podem justificar a remoção, bem como APIs não criptografadas que podem expor dados confidenciais.

Esses recursos estão automaticamente disponíveis para todos os clientes Defender para Nuvem clientes que habilitaram a extensão API Security Posture Management.

Linha do tempo de distribuição: a distribuição dessas atualizações começará em 25 de junho de 2025 e deverá chegar a todas as regiões com suporte dentro de uma semana.

Monitoramento de integridade de arquivos sem agente (versão prévia)

25 de junho de 2025

O FIM (Monitoramento de Integridade de Arquivos Sem Agente) agora está disponível na versão prévia. Essa funcionalidade complementa a solução FIM (GA) em disponibilidade geral com base no agente de Microsoft Defender para Ponto de Extremidade e apresenta suporte para monitoramento personalizado de arquivo e registro.

O FIM sem agente permite que as organizações monitorem alterações de arquivo e registro em seu ambiente sem implantar outros agentes. Ele fornece uma alternativa leve e escalonável, mantendo a compatibilidade com a solução baseada em agente existente.

As principais funcionalidades incluem:

- Monitoramento personalizado: atenda a requisitos específicos de conformidade e segurança definindo e monitorando caminhos de arquivo personalizados e chaves do Registro.

- Experiência unificada: eventos do FIM sem agente e baseado em MDE são armazenados na mesma tabela de workspace, com indicadores de origem claros.

Saiba mais sobre o monitoramento de integridade do arquivo e como habilitar o monitoramento de integridade do arquivo.

Verificação de código sem agente – suporte GitHub e cobertura personalizável agora disponível (versão prévia)

18 de junho de 2025

Atualizamos o recurso de verificação de código sem agente para incluir os principais recursos que estendem a cobertura e o controle. Essas atualizações incluem:

- Suporte para repositórios de GitHub, além de Azure DevOps

- Seleção de scanner personalizável – selecione quais ferramentas (por exemplo, Bandit, Checkov, ESLint) executar

- Configuração de escopo granular – incluir ou excluir organizações, projetos ou repositórios específicos

A digitalização de código sem agente oferece uma verificação de segurança escalável para código e infraestrutura como código (IaC) sem a necessidade de alterações nos pipelines de CI/CD. Ele ajuda as equipes de segurança a detectar vulnerabilidades e configurações incorretas sem interromper os fluxos de trabalho do desenvolvedor.

Saiba mais sobre configurando a verificação de código sem agente em Azure DevOps ou GitHub.

Maio de 2025

| Date | Category | Update |

|---|---|---|

| 28 de maio | GA | Disponibilidade geral para filtros de verificação de malware personalizáveis no upload no Defender for Storage |

| Maio de 5 | Preview | Usuário Ativo (Visualização Pública) |

| 1º de maio | GA | disponibilidade General para Defender para Serviços de IA |

| 1º de maio | GA | Microsoft Security Copilot agora está disponível em Defender para Nuvem |

| 1º de maio | GA | Painel de segurança de IA e dados de disponibilidade geral |

| 1º de maio | Alterações futuras | GPSN do Defender inicia a cobrança para Banco de Dados do Azure para MySQL servidor flexível e Banco de Dados do Azure para PostgreSQL recursos do Servidor Flexível |

Disponibilidade geral para filtros de verificação de malware personalizados no carregamento no Defender para Armazenamento

28 de maio de 2025

Agora, a verificação de malware durante o upload oferece suporte a filtros personalizáveis. Os usuários podem definir regras de exclusão para verificações de malware no upload com base em prefixos de caminho de blob, sufixos e tamanho do blob. Excluindo caminhos e tipos de blob específicos, como logs ou arquivos temporários, você pode evitar verificações desnecessárias e reduzir custos.

Saiba como configurar filtros de verificação de malware personalizáveis no upload.

Usuário Ativo (Visualização Pública)

O recurso Usuário Ativo ajuda os administradores de segurança a identificar e atribuir recomendações rapidamente aos usuários mais relevantes com base na atividade recente do painel de controle. Para cada recomendação, até três usuários ativos potenciais são sugeridos no nível de recurso, grupo de recursos ou assinatura. Os administradores podem selecionar um usuário na lista, atribuir a recomendação e definir uma data de conclusão, disparando uma notificação para o usuário atribuído. Isso simplifica os fluxos de trabalho de correção, reduz o tempo de investigação e fortalece a postura geral de segurança.

Disponibilidade geral para Defender para Serviços de IA

1 de maio de 2025

Defender para Nuvem agora dá suporte à proteção de runtime para Serviços de IA do Azure (anteriormente chamada de proteção contra ameaças para cargas de trabalho de IA).

A proteção para Serviços de IA do Azure abrange ameaças específicas a serviços e aplicativos de IA, como jailbreak, abuso de carteira, exposição de dados, padrões de acesso suspeitos e muito mais. As detecções usam sinais de Microsoft Inteligência contra Ameaças e Azure Escudos de Prompt de IA e aplicam aprendizado de máquina e IA para proteger seus serviços de IA.

Saiba mais sobre Defender para Serviços de IA.

Microsoft Security Copilot agora está disponível em Defender para Nuvem

1 de maio de 2025

Microsoft Security Copilot agora está disponível em Defender para Nuvem.

Security Copilot acelera a correção de risco para as equipes de segurança, tornando mais rápido e fácil para os administradores lidarem com os riscos de nuvem. Ele fornece resumos gerados por IA, ações de correção e emails de delegação, orientando os usuários em cada etapa do processo de redução de risco.

Os administradores de segurança podem resumir rapidamente as recomendações, gerar scripts de correção e delegar tarefas por email aos proprietários de recursos. Esses recursos reduzem o tempo de investigação, ajudam as equipes de segurança a entender os riscos no contexto e a identificar recursos para correção rápida.

Saiba mais sobre Microsoft Security Copilot no Defender para Nuvem.

Painel de segurança de IA e dados de disponibilidade geral

1 de maio de 2025

Defender para Nuvem está aprimorando o painel de segurança de dados para incluir a Segurança de IA com o novo painel de segurança de Dados e IA no GA. O painel fornece uma plataforma centralizada para monitorar e gerenciar os recursos de Dados e IA, juntamente com seus riscos associados e status de proteção.

Os principais benefícios do painel de segurança de Dados e IA incluem:

- Exibição unificada: obtenha uma visão abrangente de todos os recursos organizacionais de Dados de IA.

- Insights de dados: entenda onde seus dados estão armazenados e os tipos de recursos que os contêm.

- Cobertura de proteção: avalie a cobertura de proteção dos seus recursos de Dados e IA.

- Problemas críticos: destaque os recursos que exigem atenção imediata com base em recomendações de alta gravidade, alertas e caminhos de ataque.

- Descoberta de dados confidenciais: localize e resumir recursos de dados confidenciais em seus ativos de nuvem e IA.

- Cargas de trabalho de IA: descubra os volumes de aplicativos de IA, incluindo serviços, contêineres, conjuntos de dados e modelos.

Saiba mais sobre o painel de segurança de Dados e IA.

GPSN do Defender inicia a cobrança para Banco de Dados do Azure para MySQL servidor flexível e recursos de servidor flexível Banco de Dados do Azure para PostgreSQL

1 de maio de 2025

Data estimada para alteração: Junho de 2025

A partir de 1º de junho de 2025, o Microsoft GPSN do Defender iniciará a cobrança para recursos de servidor flexível Banco de Dados do Azure para MySQL e Banco de Dados do Azure para PostgreSQL Servidor Flexível em sua assinatura em que GPSN do Defender está habilitado. Esses recursos já estão protegidos por GPSN do Defender e nenhuma ação do usuário é necessária. Depois que a cobrança for iniciada, sua fatura poderá aumentar.

Para obter mais informações, consulte o preço do plano CSPM

Abril de 2025

| Date | Category | Update |

|---|---|---|

| 29 de abril | Preview | Gerenciamento de Postura de IA no Vertex AI do GCP (versão prévia) |

| 29 de abril | Preview | Defender para Nuvem integração com Mend.io (versão prévia) |

| 29 de abril | Change | Permissões de aplicativo GitHub updados |

| 28 de abril | Change | Update para Defender para sql servers no plano computadores |

| 27 de abril | GA | Novo limite padrão para verificação de malware no carregamento em Microsoft Defender para Armazenamento |

| 24 de abril | GA | Disponibilidade geral da integração nativa do Gerenciamento de Postura de Segurança de API no Plano GPSN do Defender |

| 7 de abril | Próxima alteração | Enhancements para Defender para alertas do serviço de aplicativo |

Gerenciamento de Postura de IA no Vertex AI do GCP (versão prévia)

29 de abril de 2025

Os recursos de gerenciamento de postura de segurança de IA do Defender para Nuvem agora dão suporte a cargas de trabalho de IA na IA do Vértice do Google Cloud Platform (GCP) (versão prévia).

Os principais recursos desta versão incluem:

- Descoberta de aplicativo de IA moderno: descubra e cataloge automaticamente componentes de aplicativo de IA, dados e artefatos de IA implantados na IA do Vértice GCP.

- Fortalecimento da postura de segurança: detecte configurações incorretas e receba recomendações internas e ações de correção para aprimorar a postura de segurança de seus aplicativos de IA.

- Análise de caminho de ataque: identifique e corrija riscos usando a análise avançada do caminho de ataque para proteger suas cargas de trabalho de IA contra possíveis ameaças.

Essas funcionalidades foram projetadas para fornecer visibilidade abrangente, detecção de má configuração e fortalecimento para recursos de IA, garantindo uma redução dos riscos para cargas de trabalho de IA desenvolvidas na plataforma Vertex AI do GCP.

Saiba mais sobre o Gerenciamento da postura de segurança de IA.

Defender para Nuvem integração com Mend.io (versão prévia)

29 de abril de 2025

Defender para Nuvem agora está integrado ao Mend.io na versão prévia. Essa integração aprimora a segurança do aplicativo de software identificando e mitigando vulnerabilidades em dependências de parceiros. Essa integração simplifica os processos de descoberta e correção, melhorando a segurança geral.

Saiba mais sobre a integração Mend.io.

GitHub atualização de permissões de aplicativo

29 de abril de 2025

GitHub conectores no Defender para Nuvem serão atualizados para incluir permissões de administrador para [Propriedades Personalizadas]. Essa permissão é usada para fornecer novos recursos de contextualização e tem como escopo o gerenciamento do esquema de propriedades personalizadas. As permissões podem ser concedidas de duas maneiras diferentes:

Em sua organização GitHub, navegue até os aplicativos Segurança da Microsoft DevOps em Settings > GitHub Apps e aceite a solicitação de permissões.

Em um email automatizado do suporte GitHub, selecione Review permission request para aceitar ou rejeitar essa alteração.

Observação: os conectores existentes continuarão a funcionar sem a nova funcionalidade se a ação acima não for executada.

Atualizar para Defender para sql servers no plano computadores

28 de abril de 2025

O Defender para SQL Server no plano de computadores em Microsoft Defender para Nuvem protege SQL Server instâncias hospedadas em Azure computadores locais, AWS, AWS, GCP e locais.

A partir de hoje, estamos liberando gradualmente uma solução de agente aprimorada para o plano. A solução baseada em agente elimina a necessidade de implantar o AMA (agente Azure Monitor) e, em vez disso, usa a infraestrutura SQL existente. A solução foi projetada para facilitar os processos de integração e melhorar a cobertura de proteção.

Ações necessárias do cliente:

Update Defender para configuração de plano do SQL Servers on Machines: os clientes que habilitaram Defender para SQL Server no plano de computadores antes de hoje são obrigados a seguir estas instruções para atualizar sua configuração, após a versão aprimorada do agente.

Verify SQL Server status de proteção de instâncias: com uma data de início estimada de maio de 2025, os clientes devem verificar o status de proteção de suas instâncias de SQL Server em seus ambientes. Saiba como troubleshoot quaisquer problemas de implantação Defender para SQL na configuração de computadores.

Note

Depois que a atualização do agente ocorrer, você poderá experimentar um aumento de cobrança se instâncias de SQL Server adicionais estiverem protegidas com o Defender habilitado para o plano sql servers em computadores. Para obter informações de cobrança, examine a página de preços Defender para Nuvem.

Novo limite padrão para verificação de malware ao carregar no Microsoft Defender para Armazenamento

27 de abril de 2025

O valor limite padrão para verificação de malware no carregamento foi atualizado de 5.000 GB para 10.000 GB. Esse novo limite se aplica aos seguintes cenários:

Novas assinaturas: Assinaturas em que o Defender para Armazenamento está habilitado pela primeira vez.

Assinaturas Reativadas: Assinaturas em que Defender para Armazenamento foi desabilitado anteriormente e agora está habilitado novamente.

Quando Defender para Verificação de Malware de Armazenamento estiver habilitada para essas assinaturas, o limite padrão para verificação de malware no upload será definido como 10.000 GB. Esse limite é ajustável para atender às suas necessidades específicas.

Para obter informações mais detalhadas, consulte a seção sobre verificação de malware – cobrança por GB, limite mensal e configuração

Disponibilidade geral da integração nativa do Gerenciamento de Postura de Segurança de API no Plano GPSN do Defender

24 de abril de 2025

O Gerenciamento de Postura de Segurança da API agora está disponível como parte do plano de GPSN do Defender. Esta versão apresenta um inventário unificado de suas APIs, juntamente com insights de postura, ajudando você a identificar e priorizar riscos de API de forma mais eficaz diretamente do seu plano de GPSN do Defender. Você pode habilitar essa capacidade por meio da página Configurações de Ambiente ativando a extensão de Postura de Segurança da API.

Com essa atualização, novos fatores de risco foram adicionados, incluindo fatores de risco para APIs não autenticadas (AllowsAnonymousAccess) e APIs sem criptografia (UnencryptedAccess). Além disso, as APIs publicadas por meio de Gerenciamento de API do Azure agora permitem o mapeamento de volta para quaisquer VMs e entradas do Kubernetes conectadas, fornecendo visibilidade de ponta a ponta sobre a exposição à API e suporte à correção de risco por meio da análise do caminho de ataque.

Aprimoramentos para Defender para alertas do serviço de aplicativo

7 de abril de 2025

Em 30 de abril de 2025, os recursos de alerta do Defender do Serviço de Aplicativo serão aprimorados. Adicionaremos alertas para execuções de código suspeitas e acesso a pontos de extremidade internos ou remotos. Além disso, melhoramos a cobertura e reduzimos o ruído de alertas relevantes expandindo nossa lógica e removendo alertas que estavam causando ruídos desnecessários. Como parte desse processo, o alerta "Invocação suspeita de tema do WordPress detectada" será preterido.

Março de 2025

A proteção de contêiner aprimorada com avaliação de vulnerabilidade e detecção de malware para nós do AKS agoraestá em disponibilidade geral

30 de março de 2025

Defender para Nuvem agora fornece avaliação de vulnerabilidade e detecção de malware para os nós em AKS (Serviço de Kubernetes do Azure) como GA. Fornecer proteção de segurança para esses nós do Kubernetes permite que os clientes mantenham a segurança e a conformidade em todo o serviço gerenciado do Kubernetes e entendam sua parte na responsabilidade de segurança compartilhada que eles têm com o provedor de nuvem gerenciado. Para receber os novos recursos, você precisa habilitar a verificação Aguardação sem problemas de computadores" como parte do plano GPSN do Defender, Defender para Contêineres ou Defender para Servidores P2 em sua assinatura.

Avaliação de Vulnerabilidade

Uma nova recomendação agora está disponível no portal Azure: Desaks devem ter descobertas de vulnerabilidade resolvidas. Usando essa recomendação, agora você pode examinar e corrigir vulnerabilidades e CVEs encontrados em nós AKS (Serviço de Kubernetes do Azure).

Detecção de software mal-intencionado

Novos alertas de segurança são disparados quando a funcionalidade de detecção de malware sem agente detecta malware em nós do AKS. A detecção de malware sem agente usa o mecanismo antimalware Microsoft Defender Antivírus para verificar e detectar arquivos mal-intencionados. Quando as ameaças são detectadas, os alertas de segurança são direcionados para Defender para Nuvem e Defender XDR, onde podem ser investigados e corrigidos.

Note: a detecção de malware para nós do AKS só está disponível para Defender para contêineres ou Defender para ambientes habilitados para P2 para servidores.

Implantação fechada do Kubernetes (versão prévia)

27 de março de 2025

Estamos introduzindo o recurso de implantação fechada do Kubernetes (versão prévia) no plano Defender para Contêineres. A implantação fechada do Kubernetes é um mecanismo para aprimorar a segurança do Kubernetes controlando a implantação de imagens de contêiner que violam as políticas de segurança organizacional.

Essa funcionalidade é baseada em duas novas funcionalidades:

- Artefato de descobertas de vulnerabilidade: geração de descobertas para cada imagem de contêiner verificada para avaliação de vulnerabilidade.

- Regras de segurança: adição de regras de segurança para alertar ou impedir a implantação de imagens de contêiner vulneráveis em clusters do Kubernetes.

Regras de segurança personalizadas: os clientes podem personalizar regras de segurança para vários ambientes, para clusters kubernetes em sua organização ou para namespaces, para habilitar controles de segurança adaptados a necessidades específicas e requisitos de conformidade.

Ações configuráveis para uma regra de segurança:

Auditoria: a tentativa de implantar uma imagem de contêiner vulnerável dispara uma ação "Auditoria", gerando uma recomendação com detalhes de violação na imagem de contêiner.

Negar: a tentativa de implantar uma imagem de contêiner vulnerável dispara uma ação "Negar" para impedir a implantação da imagem de contêiner, garantindo que apenas imagens seguras e compatíveis sejam implantadas.

Segurança de ponta a ponta: definindo a proteção contra a implantação de imagens de contêiner vulneráveis como a primeira regra de segurança, apresentamos o mecanismo de classificação segura do Kubernetes de ponta a ponta, garantindo que contêineres vulneráveis não entrem no ambiente do Kubernetes do cliente.

Para obter mais informações sobre esse recurso, consulte a visão geral da solução de Implantação Fechada.

Filtros personalizáveis de verificação de malware no upload no Defender for Storage (versão prévia)

27 de março de 2025

Agora, a verificação de malware durante o upload oferece suporte a filtros personalizáveis. Os usuários podem definir regras de exclusão para verificações de malware no upload com base em prefixos de caminho de blob, sufixos e tamanho do blob. Excluindo caminhos e tipos de blob específicos, como logs ou arquivos temporários, você pode evitar verificações desnecessárias e reduzir custos.

Saiba como configurar filtros de verificação de malware personalizáveis no upload.

Disponibilidade geral para suporte de verificação de VM sem agente para CMK no Azure

26 de março de 2025

A verificação sem agente de VMs Azure com discos criptografados cmk agora está disponível em geral. O plano GPSN do Defender e o Defender para servidores P2 oferecem suporte para verificação sem agente para VMs, agora com suporte do CMK em todas as nuvens

Saiba como verificação sem agente para VMs Azure com discos criptografados cmk.

Próxima alteração nos níveis de severidade da recomendação

11 de março de 2025

Estamos aprimorando os níveis de gravidade das recomendações para melhorar a avaliação e a priorização de riscos. Como parte dessa atualização, reavaliamos todas as classificações de severidade e introduzimos um novo nível – Crítico. Anteriormente, as recomendações eram categorizadas em três níveis: Baixo, Médio e Alto. Com essa atualização, agora há quatro níveis distintos: Baixo, Médio, Alto e Crítico, fornecendo uma avaliação de risco mais granular para ajudar os clientes a se concentrarem nos problemas de segurança mais urgentes.

Como resultado, os clientes podem notar alterações na gravidade das recomendações existentes. Além disso, a avaliação do nível de risco, que está disponível apenas para clientes GPSN do Defender, também pode ser afetada, pois a gravidade da recomendação e o contexto do ativo são levados em consideração. Esses ajustes podem afetar o nível de risco geral.

A alteração projetada ocorrerá em 25 de março de 2025.

Disponibilidade geral do FIM (Monitoramento de Integridade de Arquivos) com base em Microsoft Defender para Ponto de Extremidade no Azure Governamental

03 de março de 2025

O Monitoramento de Integridade de Arquivos com base em Microsoft Defender para Ponto de Extremidade agora é GA no GCCH (Azure Governamental) como parte do Defender para Servidores Plano 2.

- Atenda aos requisitos de conformidade monitorando arquivos e registros críticos em tempo real e auditando as alterações.

- Identifique possíveis problemas de segurança detectando alterações suspeitas no conteúdo do arquivo.

Essa experiência de FIM aprimorada substitui a existente que define a substituição pela desativação do MMA (Agente Log Analytics). A experiência FIM sobre MMA permanecerá com suporte em Azure Governamental até o final de março de 2023.

Com esta versão, uma experiência no produto será lançada para permitir que você migre sua configuração do FIM pelo MMA para o novo FIM por Defender para a versão do Ponto de Extremidade.

Para obter informações sobre como habilitar o FIM em Defender para Ponto de Extremidade, consulte File Integrity Monitoring usando Microsoft Defender para Ponto de Extremidade. Para obter informações sobre como desabilitar versões anteriores e usar a ferramenta de migração, consulte Migrar Monitoramento de Integridade de Arquivos de versões anteriores.

Important

No momento, não há suporte para a disponibilidade do Monitoramento de Integridade de Arquivos em Azure operado pela 21Vianet e em nuvens GCCM.

Fevereiro de 2025

| Date | Category | Update |

|---|---|---|

| 27 de fevereiro | Change | Exibição aprimorada do Nome do Recurso EC2 do AWS |

| 27 de fevereiro | GA | verificação de malware On demand no Microsoft Defender for Storage |

| 27 de fevereiro | GA | Defender verificação de malware de armazenamento para blobs de até 50 GB |

| 23 de fevereiro | Preview | Avaliação de vulnerabilidade sem agente e independente de registro de contêineres para contêineres em execução no AKS (versão prévia) |

| 23 de fevereiro | Preview | Painel de segurança de dados e IA (versão prévia) |

| 19 de fevereiro | Preview | Calculadora de custos do MDC (versão prévia) |

| 19 de fevereiro | Preview | Cobertura de 31 novos e aprimorados padrões regulatórios multinuvem |

Exibição aprimorada do Nome do Recurso EC2 do AWS

27 de fevereiro de 2025

Data estimada para alteração: Março de 2025

Estamos aprimorando como os nomes de recursos são mostrados para instâncias do AWS EC2 em nossa plataforma. Se uma instância EC2 tiver uma marca de "nome" definida, o campo Nome do Recurso exibirá agora o valor dessa marca. Se nenhuma marca de "nome" estiver presente, o campo Nome do Recurso continuará a mostrar a ID da instância como antes. A ID do Recurso ainda estará disponível no campo ID do Recurso para referência.

O uso da marca "name" EC2 permite que você identifique facilmente seus recursos com nomes personalizados e significativos em vez de IDs. Isso torna mais rápido localizar e gerenciar instâncias específicas, reduzindo o tempo e o esforço gastos pesquisando ou fazendo referência cruzada aos detalhes da instância.

Verificação de malware sob demanda no Microsoft Defender para Armazenamento

27 de fevereiro de 2025

A verificação de malware sob demanda no Microsoft Defender para Armazenamento, agora em GA, permite a verificação de blobs existentes em contas Armazenamento do Azure sempre que necessário. As verificações podem ser iniciadas na interface do usuário do portal Azure ou por meio da API REST, dando suporte à automação por meio de Aplicativos Lógicos, guias estratégicos de Automação e scripts do PowerShell. Esse recurso usa Microsoft Defender Antivírus com as definições de malware mais recentes para cada verificação e fornece estimativa de custo inicial no portal do Azure antes da verificação.

Casos de uso:

- Resposta a incidentes: examine contas de armazenamento específicas depois de detectar atividades suspeitas.

- linha de base Security: verifique todos os dados armazenados ao habilitar pela primeira vez Defender para Armazenamento.

- Conformidade: defina a automação para agendar verificações que ajudam a atender aos padrões regulatórios e de proteção de dados.

Para obter mais informações, consulte a Verificação de malware sob demanda.

Defender para verificação de malware de armazenamento para blobs de até 50 GB

27 de fevereiro de 2025

Defender para verificação de malware de armazenamento agora dá suporte a blobs de até 50 GB de tamanho (anteriormente limitado a 2 GB).

Observe que, para contas de armazenamento em que blobs grandes são carregados, o limite de tamanho de blob aumentado resultará em cobranças mensais mais altas.

Para evitar cobranças altas inesperadas, convém definir um limite apropriado no total de GB escaneados por mês. Para obter mais informações, consulte Controle de custo para verificação de malware no upload.

Avaliação de vulnerabilidade sem agente independente do registro de contêineres para contêineres de runtime do AKS (versão prévia)

23 de fevereiro de 2025

Defender para contêineres e planos do CSPM (Gerenciamento de Postura de Segurança) do Defender para Nuvem, agora incluem a avaliação de vulnerabilidade sem agente independente do registro de contêineres para contêineres de runtime do AKS. Esse aprimoramento estende a cobertura de avaliação de vulnerabilidade para incluir a execução de contêineres com imagens de qualquer registro (não restrito a registros com suporte), além de verificar complementos do Kubernetes e ferramentas de terceiros em execução em seus clusters do AKS. Para habilitar esse recurso, certifique-se de que Verificação de computador sem caracteres está habilitada para sua assinatura nas configurações de ambiente Defender para Nuvem.

Painel de segurança de Dados e IA (versão prévia)

23 de fevereiro de 2025

Defender para Nuvem está aprimorando o painel de segurança de dados para incluir a Segurança de IA com o novo painel de segurança de Dados e IA na Versão Prévia. O painel fornece uma plataforma centralizada para monitorar e gerenciar os recursos de Dados e IA, juntamente com seus riscos associados e status de proteção.

Os principais benefícios do painel de segurança de Dados e IA incluem:

- Exibição unificada: obtenha uma visão abrangente de todos os recursos organizacionais de Dados de IA.

- Insights de dados: entenda onde seus dados estão armazenados e os tipos de recursos que os contêm.

- Cobertura de proteção: avalie a cobertura de proteção dos seus recursos de Dados e IA.

- Problemas críticos: destaque os recursos que exigem atenção imediata com base em recomendações de alta gravidade, alertas e caminhos de ataque.

- Descoberta de dados confidenciais: localize e resumir recursos de dados confidenciais em seus ativos de nuvem e IA.

- Cargas de trabalho de IA: descubra os volumes de aplicativos de IA, incluindo serviços, contêineres, conjuntos de dados e modelos.

Saiba mais sobre o painel de segurança de Dados e IA.

Calculadora de Custos do MDC (Versão prévia)

19 de fevereiro de 2025

Estamos entusiasmados em apresentar nossa nova Calculadora de Custos do MDC para ajudá-lo a estimar facilmente os custos associados à proteção de seus ambientes de nuvem. Essa ferramenta foi desenvolvida para fornecer uma compreensão clara e precisa de suas despesas, garantindo que você possa planejar e fazer um orçamento de forma eficaz.

Por que usar a calculadora de custos?

Nossa calculadora de custos simplifica o processo de estimativa de custos, permitindo que você defina o escopo de suas necessidades de proteção. Você seleciona os ambientes e os planos que quer habilitar, e a calculadora preenche automaticamente os recursos faturáveis para cada plano, incluindo os descontos aplicáveis. Você terá uma visão abrangente dos seus possíveis custos sem surpresas.

Principais recursos:

Definição de escopo: Selecione os planos e ambientes que lhe interessam. A calculadora executa um processo de descoberta para preencher automaticamente o número de unidades faturáveis para cada plano por ambiente.

Ajustes automáticos e manuais: A ferramenta permite a coleta automática de dados e ajustes manuais. Você pode modificar a quantidade unitária e os níveis de desconto para ver como as alterações afetam o custo total.

Estimativa de custo abrangente: A calculadora fornece uma estimativa para cada plano e um relatório de custo total. Você recebe uma análise detalhada dos custos, facilitando a compreensão e o gerenciamento de suas despesas.

Suporte multinuvem: Nossa solução funciona para todas as nuvens com suporte, garantindo que você obtenha estimativas de custo precisas, independentemente do seu provedor de nuvem.

Exportar e compartilhar: Depois de ter sua estimativa de custo, você poderá exportá-la e compartilhá-la facilmente para planejamento e aprovações orçamentárias.

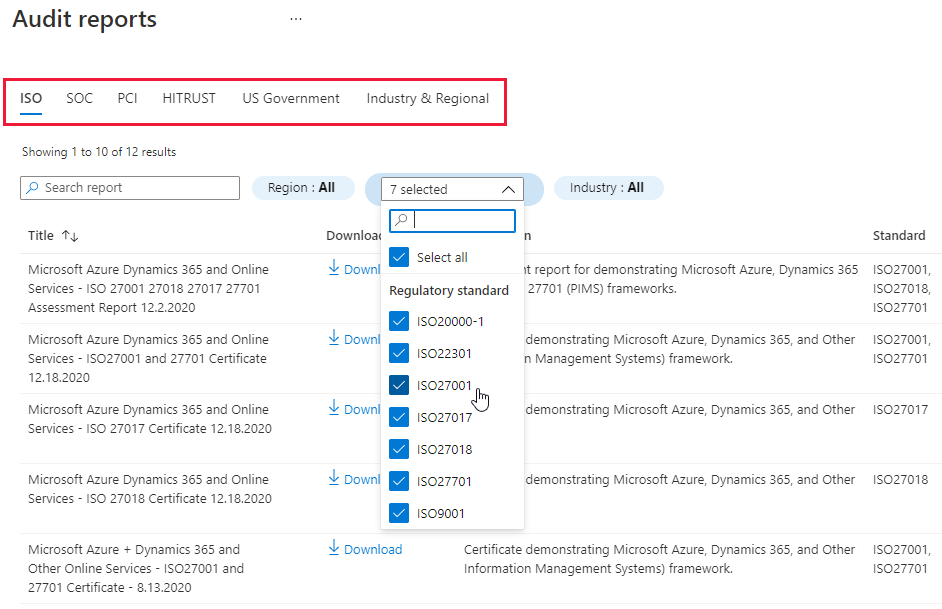

Cobertura de 31 novos e aprimorados padrões regulatórios multinuvem

19 de fevereiro de 2025

Estamos entusiasmados em anunciar o suporte aprimorado e expandido de mais de 31 estruturas regulatórias e de segurança em Defender para Nuvem em Azure, AWS & GCP. Esse aprimoramento simplifica o caminho para alcançar e manter a conformidade, reduz o risco de violações de dados e ajuda a evitar multas e danos à reputação.

As estruturas novas e aprimoradas são:

| Standards | Clouds |

|---|---|

| UE 2022 2555 (NIS2) 2022 | Azure, AWS, GCP |

| EU Regulamento Geral sobre a Proteção de Dados (GDPR) 2016 679 | Azure, AWS, GCP |

| NIST CSF v2.0 | Azure, AWS, GCP |

| NIST 800 171 Rev3 | Azure, AWS, GCP |

| NIST SP 800 53 R5.1.1 | Azure, AWS, GCP |

| PCI DSS v4.0.1 | Azure, AWS, GCP |

| CIS AWS Foundations v3.0.0 | AWS |

| CIS Azure Foundations v2.1.0 | Azure |

| Controles CIS v8.1 | Azure, AWS, GCP |

| CIS GCP Foundations v3.0 | GCP |

| HITRUST CSF v11.3.0 | Azure, AWS, GCP |

| SOC 2023 | Azure, AWS, GCP |

| Estrutura de Controles de Segurança do Cliente da SWIFT 2024 | Azure, AWS, GCP |

| ISO IEC 27001:2022 | Azure, AWS, GCP |

| ISO IEC 27002:2022 | Azure, AWS, GCP |

| ISO IEC 27017:2015 | Azure, AWS, GCP |

| Certificação de modelo de maturidade de segurança cibernética (CMMC) Nível 2 v2.0 | Azure, AWS, GCP |

| AWS Well Architected Framework 2024 | AWS |

| Canadá Federal PBMM 3.2020 | Azure, AWS, GCP |

| APRA CPS 234 2019 | Azure, AWS |

| Matriz de controles de nuvem do CSA v4.0.12 | Azure, AWS, GCP |

| Cyber Essentials v3.1 | Azure, AWS, GCP |

| Política de Segurança dos Serviços de Informações de Justiça Criminal v5.9.5 | Azure, AWS, GCP |

| FFIEC CAT 2017 | Azure, AWS, GCP |

| Lei Geral de Proteção de Dados (LGPD) 2018 | Azure |

| NZISM v3.7 | Azure, AWS, GCP |

| Lei Sarbanes Oxley 2022 (SOX) | Azure, AWS |

| NCSC Cyber Assurance Framework (CAF) v3.2 | Azure, AWS, GCP |

Isso une as versões recentes do CIS AKS (Serviço de Kubernetes do Azure) v1.5, CIS Google Kubernetes Engine (GKE) v1.6 e CIS Amazon Elastic Kubernetes Service (EKS) v.15 de alguns meses atrás.

Para obter mais informações sobre Defender para Nuvem oferta de Conformidade Regulatória, Learn mais>

Janeiro de 2025

| Date | Category | Update |

|---|---|---|

| 30 de janeiro | GA | Atualizar para verificar critérios de registros de contêiner |

| 29 de janeiro | Change | Aprimoramentos para a varredura de Avaliação de Vulnerabilidades em Contêineres, da plataforma MDVM |

| 27 de janeiro | GA | Permissões adicionadas ao conector GCP para dar suporte a plataformas de IA |

| 20 de janeiro | Change | Aprimoramentos para a recomendação de Linhas de Base do Linux, da plataforma GC |

Atualização dos critérios de varredura para registros de contêineres

30 de janeiro de 2025

Estamos atualizando um dos critérios de verificação para imagens do Registro na recomendação de visualização para imagens do Registro em todas as nuvens e registros externos (Azure, AWS, GCP, Docker, JFrog).

O que está mudando?

Atualmente, reanalisamos as imagens por 90 dias após serem enviadas para um registro. Isso será alterado para realizar a varredura nos últimos 30 dias.

Note

Não há alterações nas recomendações de GA relacionadas à avaliação de vulnerabilidades (VA) em contêineres para imagens de registro.

Aprimoramentos para a varredura de Avaliação de Vulnerabilidades em Contêineres, da plataforma MDVM

29 de janeiro de 2025

Estamos empolgados em anunciar aprimoramentos na cobertura da nossa varredura de avaliação de vulnerabilidades em contêineres com as seguintes atualizações:

Linguagens de programação adicionais: agora dá suporte a PHP, Ruby e Rust.

Extended Java Language Support: inclui a verificação de JARs explodidas.

Melhor uso de memória: desempenho otimizado ao ler arquivos de imagem de contêiner grandes.

Permissões adicionadas ao conector GCP para dar suporte a plataformas de IA

27 de janeiro de 2025

O conector GCP agora tem permissões adicionais para dar suporte à Plataforma de IA do GCP (IA do Vértice):

- aiplatform.batchPredictionJobs.list

- aiplatform.customJobs.list

- aiplatform.datasets.list

- aiplatform.datasets.get

- aiplatform.endpoints.getIamPolicy

- aiplatform.endpoints.list

- aiplatform.indexEndpoints.list

- aiplatform.indexes.list

- aiplatform.models.list

- aiplatform.models.get

- aiplatform.pipelineJobs.list

- aiplatform.schedules.list

- aiplatform.tuningJobs.list

- discoveryengine.dataStores.list

- discoveryengine.documents.list

- discoveryengine.engines.list

- notebooks.instances.list

Aprimoramentos para a recomendação de Linhas de Base do Linux, da plataforma GC

20 de janeiro de 2025

Estamos aprimorando o recurso Linhas de Base do Linux (da plataforma GC) para melhorar sua precisão e cobertura. Durante o mês de fevereiro, você pode notar mudanças, como nomes de regras atualizados e regras adicionais. Essas melhorias foram projetadas para tornar a avaliação de linhas de base mais precisa e atualizada. Para obter mais informações sobre as alterações, consulte o blog relevante

Algumas das mudanças podem incluir alterações adicionais de "visualização pública". Esta atualização é benéfica para você e queremos mantê-lo informado. Se preferir, você pode optar por não receber esta recomendação, isentando-a de seu recurso ou removendo a extensão da GC.

Dezembro de 2024

| Date | Category | Update |

|---|---|---|

| 31 de dezembro | GA | Alterações no intervalo de verificação de conectores de nuvem existentes |

| 22 de dezembro | GA | Microsoft Defender para Ponto de Extremidade atualização de versão do cliente é necessária para receber a experiência do FIM (Monitoramento de Integridade do Arquivo) |

| 17 de dezembro | Preview | Integrate Defender para Nuvem CLI com ferramentas populares de CI/CD |

| 10 de dezembro | GA | Defender para Nuvem Experiência de instalação |

| 10 de dezembro | GA | opções de intervalo Revisado para verificação Defender para Nuvem de um ambiente de nuvem |

| 17 de dezembro | GA | Os recursos de verificação Sensitivity agora incluem Azure compartilhamentos de arquivos |

Alterações no intervalo de verificação dos conectores de nuvem existentes

31 de dezembro de 2024

No início deste mês, um update foi publicado sobre as opções de intervalo de Defender para Nuvem revisadas para verificar um ambiente de nuvem. A configuração do intervalo de verificação determina com que frequência os serviços de descoberta do Defender para Nuvem verificam seus recursos de nuvem. Essa alteração garante um processo de verificação mais equilibrado, otimizando o desempenho e minimizando o risco de atingir os limites da API.

As configurações de intervalo de verificação para conectores de nuvem AWS e GCP existentes serão atualizadas para garantir Defender para Nuvem capacidade de verificar seus ambientes de nuvem.

Os seguintes ajustes serão feitos:

- Intervalos atualmente definidos entre 1 e 3 horas serão atualizados para 4 horas.

- Intervalos definidos como 5 horas serão atualizados para 6 horas.

- Intervalos definidos entre 7 a 11 horas serão atualizados para 12 horas.

- Intervalos de 13 horas ou mais serão atualizados para 24 horas.

Se preferir um intervalo de verificação diferente, você poderá ajustar conectores de nuvem usando a página de configurações de ambiente. Essas alterações serão aplicadas automaticamente a todos os clientes no início de fevereiro de 2025 e nenhuma ação adicional será necessária.

Os recursos de verificação de confidencialidade agora incluem Azure compartilhamentos de arquivos

17 de dezembro de 2024

As funcionalidades de verificação de confidencialidade do CSPM (Gerenciamento de Postura de Segurança) da Defender para Nuvem agora incluem Azure compartilhamentos de arquivos em GA, além de contêineres de blob.

Antes dessa atualização, habilitar o plano GPSN do Defender em uma assinatura verificaria automaticamente contêineres de blob em contas de armazenamento em busca de dados confidenciais. Com essa atualização, Defender para o recurso de verificação de confidencialidade do CSPM agora inclui compartilhamentos de arquivos dentro dessas contas de armazenamento. Esse aprimoramento melhora a avaliação de riscos e a proteção das contas de armazenamento confidenciais, fornecendo uma análise mais abrangente dos riscos potenciais.

Saiba mais sobre a verificação de confidencialidade.

Integrar Defender para Nuvem CLI com ferramentas populares de CI/CD

Defender para Nuvem integração de verificação da CLI com ferramentas populares de CI/CD no Microsoft Defender para Nuvem agora está disponível para visualização pública. A CLI agora pode ser incorporada em pipelines de CI/CD para verificar e identificar vulnerabilidades de segurança no código-fonte em contêineres. Esse recurso auxilia as equipes de desenvolvimento na detecção e no endereçamento de vulnerabilidades de código durante a execução do pipeline. Ele requer autenticação para Microsoft Defender para Nuvem e modificações no script de pipeline. Os resultados da verificação serão carregados para Microsoft Defender para Nuvem, permitindo que as equipes de segurança os exibam e os correlacionem com contêineres no registro de contêiner. Essa solução fornece insights contínuos e automatizados para agilizar a detecção e a resposta de riscos, garantindo a segurança sem interromper os fluxos de trabalho.

Casos de uso:

- Verificação de pipeline em ferramentas de CI/CD: monitore com segurança todos os pipelines que invocam a CLI.

- Detecção de vulnerabilidades antecipada: os resultados são publicados no pipeline e enviados para Microsoft Defender para Nuvem.

- Insights contínuos de segurança: mantenha a visibilidade e responda rapidamente em todos os ciclos de desenvolvimento sem prejudicar a produtividade.

Para obter mais informações, consulte Integrate Defender para Nuvem CLI com ferramentas populares de CI/CD.

experiência de instalação do Defender para Nuvem

10 de dezembro de 2024

A experiência de Instalação permite que você inicie suas etapas iniciais com Microsoft Defender para Nuvem conectando ambientes de nuvem, como infraestrutura de nuvem, repositórios de código e registros de contêiner externos.

Você é orientado durante a configuração do seu ambiente de nuvem para proteger seus ativos com planos de segurança avançados, realizar ações rápidas para aumentar a cobertura de segurança em escala, ficar ciente de problemas de conectividade e ser notificado sobre novas funcionalidades de segurança. Você pode navegar até a nova experiência no menu Defender para Nuvem selecionando Setup.

Opções de intervalo revisadas para verificação Defender para Nuvem de um ambiente de nuvem

10 de dezembro de 2024

As opções de intervalo de verificação para conectores de nuvem associados ao AWS, GCP, Jfrog e DockerHub foram revisadas. O recurso de intervalo de verificação permite controlar a frequência em que o Defender para Nuvem inicia uma verificação do ambiente de nuvem. Você pode definir o intervalo de verificação para 4, 6, 12 ou 24 horas ao adicionar ou editar um conector de nuvem. O intervalo de verificação padrão para novos conectores continua sendo de 12 horas.

Microsoft Defender para Ponto de Extremidade atualização de versão do cliente é necessária para receber a experiência de FIM (Monitoramento de Integridade de Arquivo)

Junho de 2025

A partir de junho de 2025, o FIM (Monitoramento de Integridade de Arquivos) requer um Defender mínimo para a versão do cliente do Ponto de Extremidade (MDE). Verifique se você está no mínimo nas seguintes versões de cliente para continuar se beneficiando da experiência do FIM no Microsoft Defender para Nuvem: para Windows: 10.8760, para Linux: 30.124082. Saiba mais

Novembro de 2024

Os recursos de verificação de confidencialidade agora incluem Azure compartilhamentos de arquivos (versão prévia)

28 de novembro de 2024

As funcionalidades de verificação de confidencialidade do CSPM (Gerenciamento de Postura de Segurança) da Defender para Nuvem agora incluem Azure compartilhamentos de arquivos (em versão prévia) além de contêineres de blob.

Antes dessa atualização, habilitar o plano GPSN do Defender em uma assinatura verificaria automaticamente contêineres de blob em contas de armazenamento em busca de dados confidenciais. Com essa atualização, Defender para o recurso de verificação de confidencialidade do CSPM agora inclui compartilhamentos de arquivos dentro dessas contas de armazenamento. Esse aprimoramento melhora a avaliação de riscos e a proteção das contas de armazenamento confidenciais, fornecendo uma análise mais abrangente dos riscos potenciais.

Saiba mais sobre a verificação de confidencialidade.

Alterações no consentimento do rótulo de confidencialidade

26 de novembro de 2024

Você não precisa mais selecionar o botão de consentimento dedicado na seção "Proteção de Informações" na página "Rótulos", para se beneficiar de tipos de informações personalizadas e rótulos de confidencialidade configurados no portal Microsoft 365 Defender ou portal do Microsoft Purview.

Com essa alteração, todos os tipos de informações personalizadas e rótulos de confidencialidade são automaticamente importados para o portal Microsoft Defender para Nuvem.

Saiba mais sobre as configurações de confidencialidade de dados.

Alterações no rótulo de confidencialidade

26 de novembro de 2024

Até recentemente, Defender para Nuvem importados todos os rótulos de confidencialidade do portal de Microsoft 365 Defender que atendevam às duas seguintes condições:

- Rótulos de confidencialidade que têm o escopo definido como "Itens -> Arquivos" ou "Itens -> Emails", na seção "Definir o escopo do rótulo" na seção Proteção de Informações.

- O rótulo de confidencialidade tem uma regra de rotulagem automática configurada.

A partir de 26 de novembro de 2024, os nomes dos escopos do rótulo de confidencialidade na interface do usuário (interface do usuário) foram atualizados no portal do Microsoft 365 Defender e no portal do Microsoft Purview. Defender para Nuvem agora importará apenas rótulos de confidencialidade com o escopo "Arquivos e outros ativos de dados" aplicado a eles. Defender para Nuvem não importa mais rótulos com o escopo "Emails" aplicado a eles.

Note

Os rótulos configurados com "Itens -> Arquivos" antes dessa alteração serão migrados automaticamente para o novo escopo "Arquivos e outros ativos de dados".

Saiba mais sobre como configurar rótulos de confidencialidade.

Defender para verificação de malware de armazenamento para blobs de até 50 GB (versão prévia)

25 de novembro de 2024

Data estimada para alteração: 1º de dezembro de 2024

A partir de 1º de dezembro de 2024, Defender para verificação de malware de armazenamento <> blobs de suporte de até 50 GB de tamanho (anteriormente limitado a 2 GB).

Observe que, para contas de armazenamento em que blobs grandes são carregados, o limite de tamanho de blob aumentado resultará em cobranças mensais mais altas.

Para evitar cobranças altas inesperadas, convém definir um limite apropriado para o total de GB verificados por mês. Para obter mais informações, consulte Controle de custo para verificação de malware no upload.

Versões atualizadas dos padrões CIS para ambientes do Kubernetes gerenciado e novas recomendações

19 de novembro de 2024

O painel de conformidade regulatória da Defender para Nuvem agora oferece versões atualizadas dos padrões do Centro de Segurança da Internet (CIS) para avaliar a postura de segurança dos ambientes gerenciados do Kubernetes.

No painel, você pode atribuir os seguintes padrões aos recursos do Kubernetes do AWS/EKS/GKE:

- CIS AKS (Serviço de Kubernetes do Azure) v1.5.0

- Serviço de Kubernetes do Google (GKE) do CIS v1.6.0

- Serviço de Kubernetes Elástico da Amazon (EKS) do CIS v1.5.0

Para garantir a melhor profundidade possível de cobertura para esses padrões, enriquecemos nossa cobertura lançando também 79 novas recomendações centradas no Kubernetes.

Para usar essas novas recomendações, atribua os padrões listados acima ou crie um padrão personalizado e inclua uma ou mais das novas avaliações nele.

Visualização pública dos eventos de processo de nuvem do Kubernetes na busca avançada

Estamos anunciando a versão prévia dos eventos de processo de nuvem do Kubernetes na busca avançada. Essa integração avançada fornece informações detalhadas sobre os eventos de processo do Kubernetes que ocorrem nos seus ambientes multinuvem. Você pode usá-lo para descobrir ameaças que podem ser observadas pelos detalhes do processo, como processos mal-intencionados invocados na sua infraestrutura de nuvem. Para obter mais informações, consulte CloudProcessEvents.

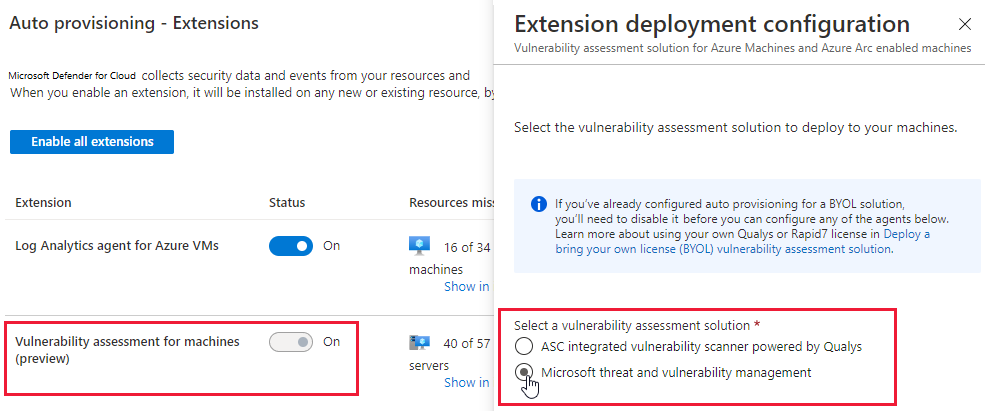

Substituição do recurso BYOL (traga sua própria licença) no Gerenciamento de Vulnerabilidades

19 de novembro de 2024

Data estimada para alteração:

3 de fevereiro de 2025: o recurso não estará mais disponível para integração de novos computadores e assinaturas.

1º de maio de 2025: o recurso será totalmente preterido e não estará mais disponível.

Como parte de nossos esforços para melhorar a experiência de segurança Defender para Nuvem, estamos simplificando nossas soluções de avaliação de vulnerabilidade. Estamos removendo o recurso "Traga sua própria licença" em Defender para Nuvem. Agora você usará conectores de Gerenciamento de Exposição Segurança da Microsoft para uma solução mais direta, integrada e completa.

Recomendamos que você faça a transição para a nova solução de conector no gerenciamento de exposição Segurança da Microsoft. Nossa equipe está aqui para ajudar você durante essa transição.

Para obter mais informações sobre como usar os conectores, consulte Overview de conexão de fontes de dados no gerenciamento de exposição Segurança da Microsoft – gerenciamento de exposição Segurança da Microsoft.

Verificação de código sem agente em Microsoft Defender para Nuvem (versão prévia)

19 de novembro de 2024

A verificação de código sem agente no Microsoft Defender para Nuvem agora está disponível para visualização pública. Ele oferece segurança rápida e escalonável para todos os repositórios em Azure DevOps organizações com um conector. Essa solução ajuda as equipes de segurança a encontrar e corrigir vulnerabilidades em configurações de código e infraestrutura como código (IaC) em ambientes Azure DevOps. Ele não requer agentes, alterações em pipelines ou interrupções nos fluxos de trabalho do desenvolvedor, simplificando a configuração e a manutenção. Ele funciona independentemente de pipelines de CI/CD (integração contínua e entrega contínua). A solução fornece insights contínuos e automatizados para acelerar a detecção e a resposta de risco, garantindo a segurança sem interromper fluxos de trabalho.

Casos de uso:

- Organization-wide scanning: Você pode monitorar com segurança todos os repositórios em organizações de Azure DevOps com um conector.

- Detecção de vulnerabilidade precoce: Localize rapidamente os riscos de código e IaC para gerenciamento proativo de riscos.

- Insights de segurança contínua: mantenha visibilidade e responda rapidamente em ciclos de desenvolvimento sem afetar a produtividade.

Para obter mais informações, consulte A verificação de código sem caracteres no Microsoft Defender para Nuvem.

Verificação de malware sob demanda no Microsoft Defender para armazenamento (versão prévia)

19 de novembro de 2024

A verificação de malware sob demanda no Microsoft Defender para Armazenamento, agora em versão prévia pública, permite a verificação de blobs existentes em contas Armazenamento do Azure sempre que necessário. As verificações podem ser iniciadas na interface do usuário do portal Azure ou por meio da API REST, dando suporte à automação por meio de Aplicativos Lógicos, guias estratégicos de Automação e scripts do PowerShell. Esse recurso usa Microsoft Defender Antivírus com as definições de malware mais recentes para cada verificação e fornece estimativa de custo inicial no portal do Azure antes da verificação.

Casos de uso:

- Resposta a incidentes: examine contas de armazenamento específicas depois de detectar atividades suspeitas.

- linha de base Security: verifique todos os dados armazenados ao habilitar pela primeira vez Defender para Armazenamento.

- Conformidade: defina a automação para agendar verificações que ajudam a atender aos padrões regulatórios e de proteção de dados.

Para obter mais informações, consulte a Verificação de malware sob demanda.

Suporte ao registro de contêiner do JFrog Artifactory por Defender para contêineres (versão prévia)

18 de novembro de 2024

Esse recurso estende Microsoft Defender para a cobertura de contêineres de registros externos para incluir o JFrog Artifactory. Suas imagens de contêiner do JFrog Artifactory são verificadas usando Gerenciamento de Vulnerabilidades do Microsoft Defender para identificar ameaças à segurança e reduzir possíveis riscos à segurança.

O gerenciamento de postura de segurança de IA agora está disponível para o público em geral (GA)

18 de novembro de 2024

os recursos de gerenciamento de postura de segurança de IA do Defender para Nuvem agora estão disponíveis em geral (GA).

Defender para Nuvem reduz o risco para cargas de trabalho de IA entre nuvens:

Descobrindo a lista de materiais de IA generativa, que inclui componentes do aplicativo, dados e artefatos de IA do código para a nuvem.

Fortalecendo a postura de segurança de aplicativos de IA generativa com recomendações internas e explorando e corrigindo riscos de segurança.

Usando a análise do caminho de ataque para identificar e corrigir os riscos.

Saiba mais sobre o Gerenciamento da postura de segurança de IA.

Proteção de ativos críticos no Microsoft Defender para Nuvem

18 de novembro de 2024

Hoje, estamos empolgados em anunciar a Disponibilidade Geral da Proteção de Ativos Críticos em Microsoft Defender para Nuvem. Esse recurso permite que os administradores de segurança marquem os recursos de "joia da coroa" mais críticos para suas organizações, permitindo que Defender para Nuvem forneçam a eles o nível mais alto de proteção e priorizem problemas de segurança nesses ativos acima de todos os outros. Saiba mais sobre a proteção de ativos críticos.

Juntamente com a versão de Disponibilidade Geral, também estamos expandindo o suporte para marcar o Kubernetes e recursos de identidade não humanos.

Proteção de ativo crítica aprimorada para contêineres

18 de novembro de 2024

A proteção crítica de ativos é estendida para dar suporte a casos de uso adicionais para contêineres.

Agora, os usuários podem criar regras personalizadas que marcam ativos gerenciados pelo Kubernetes (cargas de trabalho, contêineres etc.) como críticas com base no namespace do Kubernetes do ativo e/ou no rótulo do Kubernetes do ativo.

Assim como acontece com outros casos críticos de uso de proteção de ativos, Defender para Nuvem leva em conta a criticidade do ativo para priorização de risco, análise de caminho de ataque e gerenciador de segurança.

Aprimoramentos para detectar e responder a ameaças de contêiner

18 de novembro de 2024

Defender para Nuvem fornece um conjunto de novos recursos para capacitar as equipes do SOC a tackle ameaças de contêiner em ambientes nativos de nuvem com maior velocidade e precisão. Esses aprimoramentos incluem Análise de Ameaças, recursos de GoHunt, resposta guiada Microsoft Security Copilot e ações de resposta nativa de nuvem para pods do Kubernetes.

Apresentando ações de resposta nativa de nuvem para pods do Kubernetes (Versão Prévia)

Defender para Nuvem agora oferece ações de resposta multinuvem para pods do Kubernetes, acessíveis exclusivamente no portal Defender XDR. Esses recursos aprimoram a resposta a incidentes para clusters AKS, EKS e GKE.

Veja a seguir novas ações de resposta:

Isolamento de rede – bloqueie instantaneamente todo o tráfego para um pod, impedindo a movimentação lateral e a exfiltração de dados. Requer a configuração de política de rede no cluster do Kubernetes.

Encerramento do pod – encerrar rapidamente pods suspeitos, interrompendo a atividade mal-intencionada sem interromper o aplicativo mais amplo.

Essas ações capacitam as equipes do SOC a conter ameaças efetivamente em ambientes de nuvem.

Relatório de Análise de Ameaças para contêineres

Estamos apresentando um relatório dedicado de Análise de Ameaças, projetado para fornecer visibilidade abrangente das ameaças direcionadas aos ambientes em contêineres. Este relatório equipa as equipes SOC com insights para detectar e responder aos padrões de ataque mais recentes em clusters do AKS, EKS e GKE.

Principais destaques:

- Análise detalhada das principais ameaças e técnicas de ataque associadas em ambientes do Kubernetes.

- Recomendações acionáveis para fortalecer sua postura de segurança nativa de nuvem e reduzir os riscos emergentes.

GoHunt para pods do Kubernetes & Azure recursos

O GoHunt agora estende seus recursos de busca para incluir pods do Kubernetes e recursos de Azure, no portal Defender XDR. Esse recurso aprimora a busca proativa de ameaças, permitindo que os analistas do SOC realizem investigações detalhadas em cargas de trabalho nativas de nuvem.

Principais recursos:

- Recursos avançados de consulta para detectar anomalias em pods do Kubernetes e recursos de Azure, oferecendo um contexto mais avançado para análise de ameaças.

- Integração perfeita com entidades do Kubernetes para busca e investigação eficientes de ameaças.

Security Copilot resposta guiada para pods do Kubernetes

Apresentando a Resposta Guiada para pods do Kubernetes, um recurso alimentado por Security Copilot. Essa nova funcionalidade fornece diretrizes passo a passo em tempo real, ajudando as equipes do SOC a responder às ameaças de contêiner de forma rápida e eficaz.

Principais benefícios:

- Guias estratégicos de resposta contextual adaptados a cenários comuns de ataque do Kubernetes.

- Especialista, suporte em tempo real de Security Copilot, ponte da lacuna de conhecimento e habilitação de resolução mais rápida.

Integração nativa do Gerenciamento de Postura de Segurança da API no plano GPSN do Defender agora em versão prévia pública

15 de novembro de 2024

Os recursos de gerenciamento de postura de segurança de API (versão prévia) agora estão incluídos no plano GPSN do Defender e podem ser habilitados por meio de extensões dentro do plano na página de configurações de ambiente. Para obter mais informações, consulte Melhore a segurança da sua API (Prévia).

Proteção de contêiner aprimorada com avaliação de vulnerabilidades e detecção de malware para nós do AKS (Versão Prévia)

13 de novembro de 2024

Defender para Nuvem agora fornece avaliação de vulnerabilidade e detecção de malware para os nós em AKS (Serviço de Kubernetes do Azure) e fornece clareza aos clientes de sua parte na responsabilidade de segurança compartilhada que eles têm com o provedor de nuvem gerenciado.

Fornecer proteção de segurança para esses nós do Kubernetes permite que os clientes mantenham a segurança e a conformidade em todo o serviço do Kubernetes gerenciado.

Para receber os novos recursos, você precisa habilitar a opção de verificação agentntless para computadores no plano GPSN do Defender, Defender para Contêineres ou Defender para Servidores P2 em sua assinatura.

Avaliação de Vulnerabilidade

Uma nova recomendação agora está disponível no portal Azure: AKS nodes should have vulnerability findings resolved. Por meio dessa recomendação, agora você pode examinar e corrigir vulnerabilidades e CVEs encontradas em nós AKS (Serviço de Kubernetes do Azure).

Detecção de software mal-intencionado

Novos alertas de segurança são disparados quando a funcionalidade de detecção de malware sem agente detecta malware em nós do AKS.

A detecção de malware sem agente usa o mecanismo antimalware Microsoft Defender Antivírus para verificar e detectar arquivos mal-intencionados. Quando as ameaças são detectadas, os alertas de segurança são direcionados para Defender para Nuvem e Defender XDR, onde podem ser investigados e corrigidos.

Important

A detecção de malware para nós do AKS está disponível apenas para Defender para contêineres ou Defender para ambientes habilitados para Servidores P2.

Ferramenta Avançada de Simulação e Documentação de Alerta do Kubernetes (K8s)

7 de novembro de 2024

Características principais

- Documentação de alerta baseada em cenário: os alertas K8s agora estão documentados com base em cenários do mundo real, fornecendo diretrizes mais claras sobre possíveis ameaças e ações recomendadas.

- integração Microsoft Defender para Ponto de Extremidade (MDE): os alertas são enriquecidos com contexto adicional e inteligência contra ameaças do MDE, melhorando a capacidade de responder com eficiência.

- Nova Ferramenta de Simulação: uma poderosa ferramenta de simulação está disponível para testar sua postura de segurança simulando vários cenários de ataque e gerando alertas correspondentes.

Benefits

- Melhor compreensão de alertas: a documentação baseada em cenário fornece uma compreensão mais intuitiva dos alertas K8s.

- Resposta aprimorada contra ameaças: os alertas são enriquecidos com contexto valioso, permitindo respostas mais rápidas e precisas.

- Teste de segurança proativo: a nova ferramenta de simulação permite que você teste suas defesas de segurança e identifique possíveis vulnerabilidades antes que elas sejam exploradas.

Suporte aprimorado para classificar dados confidenciais da API

6 de novembro de 2024

Microsoft Defender para Nuvem estende os recursos de classificação de dados confidenciais da Segurança da API para o caminho da URL da API e parâmetros de consulta, juntamente com solicitações e respostas da API, incluindo a fonte de informações confidenciais encontradas nas propriedades da API. Essas informações estarão disponíveis na experiência análise de caminho de ataque, na página Detalhes Adicionais do Gerenciador de Segurança de Nuvem quando as operações de Gerenciamento de API com dados confidenciais forem selecionadas e no Painel de Segurança da API sob as Proteções de Carga de Trabalho na página de detalhes da coleção de API, com um novo menu de contexto lateral que fornece informações detalhadas sobre dados confidenciais encontrados, permitindo que as equipes de segurança localizem e reduzam com eficiência os riscos de exposição de dados.

Note

Essa alteração incluirá uma distribuição única para Defender existentes para APIs e clientes GPSN do Defender.

Novo suporte para mapeamento de pontos de extremidade de API de Gerenciamento de API do Azure para computação de back-end

6 de novembro de 2024

A postura de segurança da API do Defender para Nuvem agora dá suporte ao mapeamento de pontos de extremidade de API publicados por meio do Gateway de Gerenciamento de API do Azure para recursos de computação de back-end, como máquinas virtuais, no Gerenciador de Segurança de Nuvem Defender (GPSN do Defender). Essa visibilidade ajuda a identificar o roteamento do tráfego da API nos destinos de computação em nuvem de back-end, permitindo que você detecte e resolva os riscos de exposição associados aos pontos de extremidade da API e seus recursos de back-end conectados.

Suporte aprimorado de segurança de API para implantações de Gerenciamento de API do Azure multi-regionais e gerenciamento de revisões de API

6 de novembro de 2024

A cobertura de segurança da API no Defender para Nuvem agora terá suporte total para implantações de várias regiões Gerenciamento de API do Azure, incluindo postura de segurança completa e suporte à detecção de ameaças para regiões primárias e secundárias

As APIs de integração e integração para Defender para APIs agora serão gerenciadas no nível da API Gerenciamento de API do Azure. Todas as revisões Gerenciamento de API do Azure associadas serão incluídas automaticamente no processo, eliminando a necessidade de gerenciar a integração e a integração de cada revisão de API individualmente.

Essa alteração inclui uma distribuição única para Defender existentes para clientes de APIs.

Detalhes da distribuição:

- A distribuição ocorrerá durante a semana de 6 de novembro para Defender existentes para clientes de APIs.

- Se a revisão 'atual' de uma API de Gerenciamento de API do Azure já estiver integrada a Defender para APIs, todas as revisões associadas a essa API também serão automaticamente integradas a Defender para APIs.

- Se a revisão 'atual' de uma API de Gerenciamento de API do Azure não estiver integrada a Defender para APIs, as revisões de API associadas que foram integradas ao Defender para APIs serão desativadas.

Outubro de 2024

A experiência de migração do MMA está disponível agora

28 de outubro de 2024

Agora você pode garantir que todos os seus ambientes estejam totalmente preparados para a substituição do MMA (agente de pós-Log Analytics) prevista para o final de novembro de 2024.

Defender para Nuvem adicionado uma nova experiência que permite que você tome medidas em escala para todos os seus ambientes afetados:

- Faltam pré-requisitos necessários para obter a cobertura de segurança completa oferecida pelo Defender para o Plano 2 dos Servidores.

- Isso é conectado ao Defender for Servers Plano 2 usando a abordagem de integração herdada por meio de Log Analytics workspace.

- Isso usa a versão antiga do FIM (Monitoramento de Integridade de Arquivo) com o MMA (agente de Log Analytics) necessário para migrar para a nova versão fim improved com Defender for Endpoint (MDE).

Saiba como usar a nova experiência de migração do MMA.

As descobertas de segurança para repositórios de GitHub sem GitHub Segurança Avançada agora são GA

21 de outubro de 2024

A capacidade de receber descobertas de segurança para configurações incorretas de IaC (infraestrutura como código), vulnerabilidades de contêiner e pontos fracos de código para GitHub repositórios sem GitHub Segurança Avançada agora está disponível em geral.

Observe que a verificação secreta, a verificação de código usando GitHub CodeQL e a verificação de dependência ainda exigem GitHub Verificação Avançada.

Para saber mais sobre as licenças necessárias, consulte a página de suporte do DevOps. Para saber como integrar seu ambiente GitHub para Defender para Nuvem, siga o guia de integração GitHub. Para saber como configurar a ação Segurança da Microsoft DevOps GitHub, consulte nossa documentação GitHub Action.

Substituição de três padrões de conformidade

14 de outubro de 2024

Data estimada para alteração: 17 de novembro de 2024

Três padrões de conformidade estão sendo removidos do produto:

- SWIFT CSP-CSCF v2020 (para Azure) - Isso foi substituído pela versão v2022

- CIS Microsoft Azure Foundations Benchmark v1.1.0 e v1.3.0 – temos duas versões mais recentes disponíveis (v1.4.0 e v2.0.0)

Saiba mais sobre os padrões de conformidade disponíveis em Defender para Nuvem em Padrões de conformidade disponíveis.

Substituição de três padrões de Defender para Nuvem

8 de outubro de 2024

Data estimada para alteração: 17 de novembro de 2024

Para simplificar o gerenciamento de Defender para Nuvem com contas do AWS e projetos GCP, estamos removendo os três padrões de Defender para Nuvem a seguir:

- Para AWS – AWS CSPM

- Para GCP – GCP CSPM e GCP Padrão

O padrão padrão, Microsoft Cloud Security Benchmark (MCSB), agora contém todas as avaliações que eram exclusivas para esses padrões.

Detecção de descompasso binário lançada como GA

9 de outubro de 2024

A detecção de descompasso binário agora é lançada como GA no Defender do plano contêiner. Observe que a detecção de descompasso binário agora funciona em todas as versões do AKS.

Recomendações atualizadas de runtime de contêineres (versão prévia)

6 de outubro de 2024

As recomendações de visualização para "Contêineres em execução na AWS/Azure/GCP devem ter descobertas de vulnerabilidades resolvidas" são atualizadas para agrupar todos os contêineres que fazem parte da mesma carga de trabalho em uma única recomendação, reduzindo as duplicações e evitando flutuações devido a contêineres novos e encerrados.

A partir de 6 de outubro de 2024, as seguintes IDs de avaliação serão substituídas por estas recomendações:

| Recommendation | ID da avaliação anterior | ID da nova avaliação |

|---|---|---|

| -- | -- | -- |

| Os contêineres em execução no Azure devem ter as conclusões de vulnerabilidade resolvidas | e9acaf48-d2cf-45a3-a6e7-3caa2ef769e0 | c5045ea3-afc6-4006-ab8f-86c8574dbf3d |

| Os contêineres em execução na AWS devem ter as descobertas de vulnerabilidade resolvidas | d5d1e526-363a-4223-b860-f4b6e710859f | 8749bb43-cd24-4cf9-848c-2a50f632043c |

| Os contêineres em execução na GCP devem ter as descobertas de vulnerabilidade resolvidas | c7c1d31d-a604-4b86-96df-63448618e165 | 1b3abfa4-9e53-46f1-9627-51f2957f8bba |

Se você estiver atualmente recuperando relatórios de vulnerabilidade dessas recomendações por meio da API, certifique-se de atualizar a chamada à API com a nova ID de avaliação.

Informações de identidade e acesso do Kubernetes no grafo de segurança (versão prévia)

6 de outubro de 2024

As informações de Identidade e Acesso do Kubernetes são adicionadas ao grafo de segurança, incluindo nós que representam todas as entidades relacionadas ao RBAC (Controle de Acesso baseado em função do Kubernetes) (contas de serviço, funções, associações de função etc.) e bordas que representam as permissões entre objetos kubernetes. Os clientes agora podem consultar o grafo de segurança para seu RBAC do Kubernetes e as relações relacionadas entre as entidades do Kubernetes (pode autenticar como, pode representar como, concede função, acesso definido por, concede acesso a, tem permissão para etc.).

Caminhos de ataque baseados em informações de identidade e acesso do Kubernetes (versão prévia)

6 de outubro de 2024

Usando os dados RBAC do Kubernetes no grafo de segurança, agora Defender para Nuvem detecta o Kubernetes, o Kubernetes para a Nuvem e a movimentação lateral interna do Kubernetes e relata outros caminhos de ataque em que os invasores podem abusar do Kubernetes e da autorização de nuvem para movimentação lateral para, de e dentro de clusters do Kubernetes.

Análise aprimorada de caminhos de ataque para contêineres

6 de outubro de 2024

O novo mecanismo de análise de caminho de ataque lançado em novembro passado agora também dá suporte a casos de uso de contêiner, detectando dinamicamente novos tipos de caminhos de ataque em ambientes de nuvem com base nos dados adicionados ao grafo. Agora podemos encontrar mais caminhos de ataque para contêineres e detectar padrões de ataque mais complexos e sofisticados utilizados por invasores para infiltrar ambientes de nuvem e Kubernetes.

Descoberta completa de imagens de contêiner em registros com suporte

6 de outubro de 2024

Defender para Nuvem agora coleta dados de inventário para todas as imagens de contêiner em registros com suporte, fornecendo visibilidade total no grafo de segurança para todas as imagens em seus ambientes de nuvem, incluindo imagens que atualmente não têm nenhuma recomendação de postura.

Os recursos de consulta através do Cloud Security Explorer foram aprimorados, permitindo que os usuários agora busquem imagens de contêiner com base em seus metadados (resumo, repositório, sistema operacional, marca etc.).

Inventário de software de contêineres com o Cloud Security Explorer

6 de outubro de 2024

Os clientes agora podem obter uma lista de software instalado em seus contêineres e imagens de contêiner por meio do Cloud Security Explorer. Essa lista também pode ser usada para obter rapidamente outras informações sobre o ambiente do cliente, como encontrar todos os contêineres e imagens de contêiner com software impactado por uma vulnerabilidade de dia zero, mesmo antes da publicação de um CVE.

Setembro de 2024

Melhorias na experiência do Cloud Security Explorer

22 de setembro de 2024

Data estimada para alteração: Outubro de 2024

O Cloud Security Explorer está sendo aprimorado para melhorar o desempenho e a funcionalidade da grade, fornecer mais enriquecimento de dados sobre cada ativo em nuvem, aprimorar as categorias de pesquisa e melhorar o relatório de exportação em CSV, com mais informações sobre os ativos em nuvem exportados.

Disponibilidade geral do Monitoramento de Integridade de Arquivos com base em Microsoft Defender para Ponto de Extremidade

18 de setembro de 2024

A nova versão do Monitoramento de Integridade de Arquivos com base em Microsoft Defender para Ponto de Extremidade agora é GA como parte do Defender para o Plano 2 de Servidores. FIM permite que você:

- Atenda aos requisitos de conformidade monitorando arquivos e registros críticos em tempo real e auditando as alterações.

- Identifique possíveis problemas de segurança detectando alterações suspeitas no conteúdo do arquivo.

Essa experiência de FIM aprimorada substitui a existente que define a substituição pela desativação do MMA (Agente Log Analytics). A Experiência FIM sobre o MMA permanecerá apoiada até o final de novembro de 2024.

Com esta versão, uma experiência no produto é lançada para permitir que você migre sua configuração do FIM pelo MMA para o novo FIM por Defender para a versão do Ponto de Extremidade.

Para obter informações sobre como habilitar o FIM em Defender para Ponto de Extremidade, consulte File Integrity Monitoring usando Microsoft Defender para Ponto de Extremidade. Para obter informações sobre como desabilitar versões anteriores, consulte Migrar o Monitoramento de Integridade de Arquivos das versões anteriores.

A experiência de migração do FIM está disponível no Defender para Nuvem

18 de setembro de 2024

Uma experiência no produto é lançada para permitir que você migre sua configuração do FIM pelo MMA para o novo FIM por Defender para a versão do Ponto de Extremidade. Com esse experiência, você pode:

- Revise o ambiente afetado com a versão anterior do FIM sobre a migração habilitada e necessária para o MMA.

- Exporte suas regras atuais do FIM da experiência baseada em MMA e resida em workspaces

- Migre para assinaturas habilitadas para P2 com o novo FIM sobre MDE.

Para usar a experiência de migração, navegue até o painel Configurações do Ambiente e selecione o botão de migração MMA na linha superior.

Substituição do recurso de provisionamento automático do MMA

18 de setembro de 2024 Como parte da desativação do agente MMA, o recurso de provisionamento automático que fornece a instalação e a configuração do agente para clientes MDC também será preterido em duas etapas:

Até o final de setembro de 2024, o provisionamento automático do MMA será desabilitado para clientes que não estão mais usando a funcionalidade, bem como para assinaturas recém-criadas. Após o final de setembro, a funcionalidade não poderá mais ser reativada nessas assinaturas.

No final de novembro de 2024, o provisionamento automático do MMA será desabilitado em assinaturas que ainda não o desligaram. Desse ponto em diante, não será mais possível habilitar o recurso em assinaturas existentes.

Integração com Power BI

15 de setembro de 2024

Defender para Nuvem agora podem se integrar ao Power BI. Essa integração permite que você crie relatórios e dashboards personalizados usando os dados de Defender para Nuvem. Você pode usar Power BI para visualizar e analisar suas recomendações de segurança, conformidade e segurança.

Saiba mais sobre o novo integration com Power BI.

Atualização para os requisitos de rede multicloud do CSPM

11 de setembro de 2024

Data estimada para alteração: Outubro de 2024

A partir de outubro de 2024, adicionaremos mais endereços IP aos nossos serviços de descoberta multinuvem para acomodar melhorias e garantir uma experiência mais eficiente para todos os usuários.

Para garantir o acesso ininterrupto de nossos serviços, atualize sua lista de permissões de IP com os novos intervalos fornecidos aqui. Você deve fazer os ajustes necessários nas suas configurações de firewall, grupos de segurança ou outras configurações que possam se aplicar ao seu ambiente. A lista é suficiente para a capacidade total da oferta básica (gratuita) do CSPM.

substituição do recurso Defender para Servidores

9 de setembro de 2024