Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Este artigo é um arquivo que descreve as atualizações feitas em versões anteriores do Defender for Cloud Apps. Para ver as novidades mais recentes, consulte Novidades no Defender for Cloud Apps.

Julho de 2025

Governação de Aplicações disponível em 8 novas regiões

A Governação de Aplicações está agora também disponível no Brasil, Suécia, Noruega, Suíça, África do Sul, Coreia do Sul, Emirados Árabes e Ásia-Pacífico. Para obter mais informações, veja Ativar a governação de aplicações para Microsoft Defender for Cloud Apps.

Requisitos de rede atualizados para clientes GCC e Gov

Para suportar melhoramentos de segurança contínuos e manter a disponibilidade do serviço, Microsoft Defender for Cloud Apps agora requer configurações de firewall atualizadas para clientes em ambientes GCC e Gov.

Para evitar a interrupção do serviço, tome medidas até 25 de agosto de 2025 e atualize a configuração da firewall da seguinte forma:

Permitir o tráfego de saída na porta 443 para os seguintes intervalos de IP:

51.54.53.136/2951.54.114.160/2962.11.173.176/29

Se estiver a utilizar Azure etiquetas de serviço, adicione AzureFrontDoor.MicrosoftSecurity à lista de permissões da firewall.

Adicione o seguinte ponto final à lista de permissões da firewall na porta 443:

discoveryresources-cdn-prod.cloudappsecurity.com

Para obter a lista completa dos endereços IP e pontos finais necessários, veja Requisitos de rede.

Junho de 2025

Tipo de dados "Comportamentos" no Microsoft Defender for Cloud Apps – Disponibilidade Geral

O tipo de dados Comportamentos melhora a precisão geral da deteção de ameaças ao reduzir os alertas sobre anomalias genéricas e surgir alertas apenas quando os padrões observados estão alinhados com cenários de segurança reais. Agora pode utilizar Comportamentos para realizar investigações na Investigação Avançada, criar melhores deteções personalizadas com base em sinais comportamentais e beneficiar da inclusão automática de comportamentos relacionados com o contexto em incidentes. Isto fornece um contexto mais claro e ajuda as equipas de operações de segurança a reduzir a fadiga dos alertas, priorizar e responder de forma mais eficiente.

Para mais informações, consulte:

Novo modelo de Deteção de Ameaças Dinâmicas

Microsoft Defender for Cloud Apps novo modelo de deteção de ameaças dinâmico adapta-se continuamente ao cenário de ameaças de aplicações SaaS em constante mudança. Esta abordagem garante que a sua organização permanece protegida com a lógica de deteção atualizada sem a necessidade de atualizações de políticas manuais ou reconfiguração. Várias políticas de deteção de anomalias legadas já foram totalmente transferidas para este modelo adaptável, proporcionando uma cobertura de segurança mais inteligente e reativa.

Para obter mais informações, veja Criar Defender for Cloud Apps políticas de deteção de anomalias.

Maio de 2025

Relatório de Resumo Executivo da Cloud Discovery renovado

O relatório Resumo Executivo da Cloud Discovery foi atualizado com um design modernizado e um formato simplificado. A nova versão reduz o relatório de 26 páginas para 6 páginas, focando-se nas informações mais relevantes e acionáveis, ao mesmo tempo que melhora a legibilidade e a usabilidade. Para obter mais informações, veja Como gerar um relatório executivo da Cloud Discovery.

Nova página de inventário de Aplicações agora disponível no Defender XDR

A nova página Aplicações no Microsoft Defender XDR fornece um inventário unificado de todas as aplicações SaaS e OAuth ligadas no seu ambiente. Esta vista ajuda a simplificar a deteção, monitorização e avaliação de riscos de aplicações.

Para obter mais informações, veja Descrição geral do inventário de aplicações.

Alterações à disponibilidade do agente SIEM Microsoft Defender for Cloud Apps

Como parte do nosso processo de convergência em curso nas cargas de trabalho Microsoft Defender, Microsoft Defender for Cloud Apps agentes SIEM serão preteridos a partir de novembro de 2025.

Para garantir a continuidade e o acesso aos dados atualmente disponíveis através de Microsoft Defender for Cloud Apps agentes SIEM, recomendamos a transição para as seguintes APIs suportadas:

- Para alertas e atividades, veja: Microsoft Defender XDR API de Transmissão em Fluxo.

- Para eventos de início de sessão do Microsoft Entra ID Protection, veja IdentityLogonEvents table (Tabela IdentityLogonEvents) no esquema de investigação avançado.

- Para a API de Alertas de Segurança do Microsoft Graph, veja: Listar alerts_v2

- Para ver Microsoft Defender for Cloud Apps dados de alertas na API de incidentes de Microsoft Defender XDR, veja apIs de incidentes de Microsoft Defender XDR e o tipo de recurso incidentes

Para obter orientações detalhadas, veja Migrar de Defender for Cloud Apps agente SIEM para APIs suportadas.

Página novo e melhorado do Catálogo de Aplicações na Cloud

A página catálogo de aplicações na cloud foi renovada para cumprir as normas de segurança. O novo design inclui uma navegação melhorada, o que lhe torna mais fácil detetar e gerir as suas aplicações na cloud.

Para obter mais informações, veja: Localizar a sua aplicação na cloud e calcular as classificações de risco.

Abril de 2025

Atualização da configuração da firewall necessária até 29 de abril de 2025

Tomar Medidas Imediatas até 29 de abril de 2025, para garantir uma qualidade de serviço ideal e impedir a interrupção de alguns serviços. Esta alteração só afetará a sua organização se estiver a utilizar uma lista de permissões de firewall que restrinja o tráfego de saída com base em endereços IP ou Azure etiquetas de serviço. Atualize as regras da firewall para permitir o tráfego de saída na porta 443 para os seguintes endereços IP: 13.107.228.0/24, 13.107.229.0/24, 13.107.219.0/24, 13.107.227.0/24, 150.171.97.0/24. Em alternativa, utilize como uma etiqueta de serviço de Azure adicional, "AzureFrontDoor.MicrosoftSecurity", que será ajustada para refletir o intervalo acima até 28 de abril de 2025.\

- Esta atualização deve ser concluída e os endereços IP ou a nova etiqueta de serviço Azure adicionada à lista de permissões da firewall até 29 de abril de 2025.

- Esta alteração afeta apenas os clientes comerciais de Microsoft Defender for Cloud Apps. Os clientes ligados aos datacenters Gov US1 ou GCC não serão afetados.\

- Saiba mais: Requisitos de rede.

As informações da aplicação OAuth estão agora disponíveis em caminhos de ataque (Pré-visualização)

A plataforma Gestão da exposição de segurança inclui agora aplicações OAuth como parte do caminho de ataque e experiências de mapa da superfície de ataque. Esta melhoria permite-lhe visualizar como os atacantes podem explorar as aplicações OAuth para se moverem lateralmente no seu ambiente e acederem a recursos críticos. Ao identificar estes caminhos de ataque e investigar as permissões associadas, pode reduzir a exposição e melhorar a postura de segurança dos seus serviços do Microsoft 365.

Para obter mais informações, veja Investigar caminhos de ataque da aplicação OAuth no Defender for Cloud Apps (Pré-visualização)

Tabela OAuthAppInfo adicionada ao Defender XDR investigação avançada (Pré-visualização)

A tabela OAuthAppInfo está agora disponível no Defender XDR investigação avançada, permitindo que as equipas de segurança explorem e analisem metadados relacionados com a aplicação OAuth com visibilidade melhorada.

Esta tabela fornece detalhes sobre as aplicações OAuth ligadas ao Microsoft 365 registadas com Microsoft Entra ID e acessíveis através da capacidade de governação de aplicações Defender for Cloud Apps.

Página Novas Aplicações no Defender XDR (Pré-visualização)

A nova página Aplicações consolida todas as aplicações SaaS e OAuth ligadas num único inventário unificado. Esta vista centralizada simplifica a deteção, monitorização e gestão de aplicações, proporcionando maior visibilidade e controlo em todo o seu ambiente.

A página apresenta informações importantes, tais como pontuações de risco, padrões de utilização, estado de verificação do publicador e níveis de privilégios. Estas informações ajudam-no a identificar e a lidar rapidamente com aplicações de alto risco ou não selecionadas.

Para obter mais informações, veja Descrição geral do inventário de aplicações

Março de 2025

Inventário de Identidade Avançada (Pré-visualização)

A página Identidades em Recursos foi atualizada para proporcionar uma melhor visibilidade e gestão de identidades em todo o seu ambiente. A página de Inventário de Identidades atualizada inclui agora os seguintes separadores:

Identidades: uma vista consolidada de identidades no Active Directory, Entra ID. Este separador Identidades realça os principais detalhes, incluindo os tipos de identidade e as informações do utilizador.

Contas de aplicações na cloud: fornece informações sobre contas de aplicações ligadas através de Defender for Cloud Apps, permitindo a investigação de permissões de conta, associações a grupos, aliases e as aplicações em utilização.

Para obter mais informações, veja Detalhes do inventário de identidades, Contas de aplicações na cloud.

Role-Based Controlo de Acesso âmbito de "Comportamentos" (Pré-visualização)

Defender for Cloud Apps clientes podem agora configurar o âmbito de Role-Based Controlo de Acesso (RBAC) para "Comportamentos". Esta nova capacidade permite que os administradores definam e giram as permissões de acesso com mais precisão. Os administradores podem garantir que os utilizadores têm o nível adequado de acesso a dados de aplicações específicos com base nas suas funções e responsabilidades. Ao utilizar o âmbito RBAC, as organizações podem melhorar a sua postura de segurança, simplificar as operações e reduzir o risco de acesso não autorizado.

Para mais informações, consulte:

Fevereiro de 2025

Visibilidade Melhorada das Aplicações OAuth Ligadas ao Microsoft 365 – Disponibilidade Geral

Defender for Cloud Apps utilizadores que utilizam a governação de aplicações conseguem obter visibilidade sobre a origem das aplicações OAuth ligadas ao Microsoft 365. Pode filtrar e monitorizar aplicações com origens externas, para rever proativamente essas aplicações e melhorar a postura de segurança da organização.

As novas capacidades de filtragem e exportação de *Permissões permitem-lhe identificar rapidamente aplicações com permissões específicas para aceder ao Microsoft 365.

Agora pode obter informações granulares sobre os dados acedidos por aplicações através da API EWS legada juntamente com o Microsoft Graph. A cobertura melhorada das informações de utilização de dados permite-lhe obter uma maior visibilidade sobre as aplicações que acedem a e-mails com a API EWS legada.

Também estamos a expandir a cobertura da funcionalidade de nível de privilégio para todas as permissões populares da API de primeira entidade da Microsoft. A cobertura melhorada da classificação de nível de privilégios permite-lhe ver e monitorizar aplicações com permissões avançadas em APIs legadas e outras APIs não Graph que tenham acesso ao Microsoft 365.

Para obter mais informações, veja informações detalhadas sobre as aplicações OAuth.

Precisão da origem de alertas melhorada

Microsoft Defender for Cloud Apps está a melhorar as origens de alerta para fornecer informações mais precisas. Esta atualização, aplicável apenas a novos alertas, reflete-se em várias experiências e APIs, incluindo o portal Microsoft Defender, Investigação avançada e Graph API. Microsoft Defender for Cloud Apps está a melhorar as origens de alerta para fornecer informações mais precisas. Esta atualização, aplicável apenas a novos alertas, reflete-se em várias experiências e APIs, incluindo o portal Microsoft Defender, Investigação avançada e Graph API. O objetivo é melhorar a precisão das origens dos alertas, facilitando uma melhor identificação, gestão e resposta a alertas.

Para saber mais sobre as diferentes origens de alerta no Defender XDR veja a secção Origens de alertas de Investigar alertas no Microsoft Defender XDR - Microsoft Defender XDR | Microsoft Learn

Atualizações de requisitos de rede

Microsoft Defender for Cloud Apps melhorou a sua segurança e desempenho. As informações de rede em firewalls e serviços de terceiros adicionais têm de ser atualizadas para cumprir as novas normas. Para garantir um acesso ininterrupto aos nossos serviços, tem de aplicar estas alterações até 16 de março de 2025. Microsoft Defender for Cloud Apps melhorou a sua segurança e desempenho. As informações de rede em firewalls e serviços de terceiros adicionais têm de ser atualizadas para cumprir as novas normas. Para garantir um acesso ininterrupto aos nossos serviços, tem de aplicar estas alterações até 27 de março de 2025.

Para ligar a aplicações de terceiros e ativar Defender for Cloud Apps, utilize os seguintes endereços IP:

| Datacenter | Endereços IP | Nome DNS |

|---|---|---|

| US1 | 13.64.26.88, 13.64.29.32, 13.80.125.22, 13.91.91.243, 40.74.1.235, 40.74.6.204, 51.143.58.207, 52.137.89.147, 52.183.75.62, 23.101.201.123, 20.228.186.154 | *.us.portal.cloudappsecurity.com |

| US2 | 13.80.125.22, 20.36.222.59, 20.36.222.60, 40.74.1.235, 40.74.6.204, 51.143.58.207, 52.137.89.147, 52.183.75.62, 52.184.165.82, 20.15.114.156, 172.202.90.196 | *.us2.portal.cloudappsecurity.com |

| US3 | 13.80.125.22, 40.74.1.235, 40.74.6.204, 40.90.218.196, 40.90.218.198, 51.143.58.207, 52.137.89.147, 52.183.75.62, 20.3.226.231, 4.255.218.227 | *.us3.portal.cloudappsecurity.com |

| UE1 | 13.80.125.22, 40.74.1.235, 40.74.6.204, 40.119.154.72, 51.143.58.207, 52.137.89.147, 52.157.238.58, 52.174.56.180, 52.183.75.62, 20.71.203.39, 137.116.224.49 | *.eu.portal.cloudappsecurity.com |

| UE2 | 13.80.125.22, 40.74.1.235, 40.74.6.204, 40.81.156.154, 40.81.156.156, 51.143.58.207, 52.137.89.147, 52.183.75.62, 20.0.210.84, 20.90.9.64 | *.eu2.portal.cloudappsecurity.com |

| Gov US1 | 13.72.19.4, 52.227.143.223 | *.us1.portal.cloudappsecurity.us |

| GCC | 52.227.23.181, 52.227.180.126 | *.us1.portal.cloudappsecuritygov.com |

Para clientes GCC High do Us Government :

| Endereços IP | Nome DNS | |

|---|---|---|

| Controlos de sessão | US Gov Arizona: 52.244.144.65, 52.244.43.90, 52.244.43.225, 52.244.215.117, 52.235.134.195, 52.126.54.167, 52.126.55.65 US Gov Virginia: 13.72.27.223, 13.72.27.219, 13.72.27.220, 13.72.27.222, 20.141.230.137, 52.235.179.167, 52.235.184.112 |

*.mcas-gov.us *.admin-mcas-gov.us |

| Controlos de acesso | US Gov Arizona: 52.244.215.83, 52.244.212.197, 52.127.2.97, 52.126.54.254, 52.126.55.65 US Gov Virginia: 13.72.27.216, 13.72.27.215, 52.127.50.130, 52.235.179.123, 52.245.252.18, 52.245.252.131, 52.245.252.191, 52.245.253.12, 52.245.253.58, 52.245.253.229, 52.245.254.39, 52.245.254.51, 5 2.245.254.212, 52.245.254.245, 52.235.184.112, 52.235.184.112 |

*.access.mcas-gov.us *.access.cloudappsecurity.us |

| Proxy SAML | US Gov Arizona: 20.140.49.129, 52.126.55.65 US Gov Virginia: 52.227.216.80, 52.235.184.112 |

*.saml.cloudappsecurity.us |

Para clientes GCC da Administração Pública dos EUA :

| Endereços IP | Nome DNS | |

|---|---|---|

| Controlos de sessão | US Gov Arizona: 52.235.147.86, 52.126.49.55, 52.126.48.233 US Gov Virginia: 52.245.225.0, 52.245.224.229, 52.245.224.234, 52.245.224.228, 20.141.230.215, 52.227.10.254, 52.126.48.233, 52.227.3.207 |

*.mcas-gov.ms *.admin-mcas-gov.ms |

| Controlos de acesso | US Gov Arizona: 52.127.2.97, 52.235.143.220, 52.126.48.233 US Gov Virginia: 52.245.224.235, 52.245.224.227, 52.127.50.130, 52.245.222.168, 52.245.222.172, 52.245.222.180, 52.245.222.209, 52.245.223.38, 52.245.223.72, 52.245.223.177, 52.245.223.181, 52.245.223.182, 52.245.223.190, 23.97.12.140, 52.227.3.207 |

*.access.mcas-gov.ms |

| Proxy SAML | US Gov Arizona: 52.126.48.233 US Gov Virginia: 52.227.216.80, 52.126.48.233, 52.227.3.207 |

*.saml.cloudappsecuritygov.com |

Para se manter atualizado sobre os intervalos de IP, recomenda-se que consulte as seguintes etiquetas de serviço Azure para serviços Microsoft Defender for Cloud Apps. Os intervalos de IP mais recentes encontram-se na etiqueta de serviço. Para obter mais informações, veja Azure intervalos de IP.

Novembro de 2024

Aviso da aplicação Controlos de Sessão Internos

A aplicação Enterprise "Microsoft Defender for Cloud Apps – Controlos de Sessão" é utilizada internamente pelo serviço de Controlo de Aplicações de Acesso Condicional.

Confirme que não existe nenhuma política de AC que restrinja o acesso a esta aplicação.

Para políticas que restringem todas ou determinadas aplicações, certifique-se de que esta aplicação está listada como uma exceção ou confirme que a política de bloqueio é deliberada.

Para obter mais informações, veja Sample: Create Microsoft Entra ID Conditional Access policies for use with Defender for Cloud Apps (Exemplo: Criar políticas de Acesso Condicional Microsoft Entra ID para utilização com Defender for Cloud Apps).

Defender for Cloud Apps suporte para Graph API (pré-visualização)

Defender for Cloud Apps clientes podem agora consultar dados sobre aplicações detetadas através do Graph API. Utilize o Graph API para personalizar vistas e automatizar fluxos na página Aplicações detetadas, como aplicar filtros para ver dados específicos. A API suporta apenas capacidades GET .

Para mais informações, consulte:

- Trabalhar com aplicações detetadas através de Graph API

- Referência do Microsoft Graph API para Microsoft Defender for Cloud Apps

Iniciativa de Segurança SaaS na Gestão da Exposição

Gestão da exposição de segurança da Microsoft oferece uma forma focada e orientada por métricas de controlar a exposição em áreas de segurança específicas através de iniciativas de segurança. A "iniciativa de segurança SaaS" fornece uma localização centralizada para todas as melhores práticas relacionadas com a segurança SaaS, categorizadas em 12 métricas mensuráveis. Estas métricas foram concebidas para ajudar a gerir e atribuir prioridades eficazmente ao grande número de recomendações de segurança. Esta capacidade é Disponibilidade Geral (Mundial) – tenha em atenção Gestão da exposição de segurança da Microsoft dados e capacidades estão atualmente indisponíveis em clouds do Governo Dos E.U.A. – GCC, GCC High e DoD

Para obter mais informações, veja Iniciativa de segurança SaaS.

Visibilidade da origem da aplicação (Pré-visualização)

Defender for Cloud Apps utilizadores que utilizam a governação de aplicações poderão obter visibilidade sobre a origem das aplicações OAuth ligadas ao Microsoft 365. Pode filtrar e monitorizar aplicações com origens externas, para rever proativamente essas aplicações e melhorar a postura de segurança da organização.

Para obter mais informações, veja informações detalhadas sobre as aplicações OAuth.

Capacidades de filtragem e exportação de permissões (Pré-visualização)

Defender for Cloud Apps utilizadores que utilizam a governação de aplicações podem utilizar as novas capacidades de filtragem e exportação de Permissões para identificar rapidamente aplicações com permissões específicas para aceder ao Microsoft 365.

Para obter mais informações, veja filtros sobre a governação de aplicações.

Visibilidade para o nível de privilégios das APIs originais populares da Microsoft (Pré-visualização)

Defender for Cloud Apps utilizadores que utilizam a governação de aplicações podem agora obter visibilidade para o nível de privilégios de todas as permissões populares da API de primeiro partido da Microsoft. A cobertura melhorada da classificação de nível de privilégios permite-lhe ver e monitorizar aplicações com permissões avançadas em APIs legadas e outras APIs não Graph que tenham acesso ao Microsoft 365.

Para obter mais informações, veja Detalhes relacionados com a permissão da aplicação OAuth sobre a governação de aplicações.

Informações de utilização de dados granulares sobre o acesso à API do EWS (Pré-visualização)

Defender for Cloud Apps utilizadores que utilizam a governação de aplicações podem agora obter informações granulares sobre os dados acedidos por aplicações através da API EWS legada juntamente com o Microsoft Graph. A cobertura melhorada das informações de utilização de dados permite-lhe obter uma maior visibilidade sobre as aplicações que acedem a e-mails com a API EWS legada.

Para obter mais informações, veja Informações de utilização de dados da aplicação OAuth sobre governação de aplicações.

Outubro de 2024

Novos dados de anomalias na tabela CloudAppEvents de investigação avançada

Defender for Cloud Apps utilizadores que utilizam a investigação avançada no portal do Microsoft Defender, podem agora utilizar as novas colunas LastSeenForUser e UncommonForUser para consultas e regras de deteção.

As novas colunas foram concebidas para ajudar a identificar melhor atividades invulgares que possam parecer suspeitas e permitir-lhe criar deteções personalizadas mais precisas e investigar quaisquer atividades suspeitas que surjam.

Para obter mais informações, veja Advanced Hunting "CloudAppEvents" Data schema (Esquema de dados "CloudAppEvents" da Investigação Avançada).

Novo controlo de aplicações de Acesso Condicional/dados inline na tabela CloudAppEvents de investigação avançada

Defender for Cloud Apps utilizadores que utilizam a investigação avançada no portal do Microsoft Defender podem agora utilizar as novas colunas AuditSource e SessionData para consultas e regras de deteção. A utilização destes dados permite consultas que consideram origens de auditoria específicas, incluindo controlo de acesso e sessão, e consultas por sessões inline específicas.

Para obter mais informações, veja Advanced Hunting "CloudAppEvents" Data schema (Esquema de dados "CloudAppEvents" da Investigação Avançada).

Novos dados na tabela CloudAppEvents de investigação avançada - OAuthAppId

Defender for Cloud Apps utilizadores que utilizam a investigação avançada no portal do Microsoft Defender podem agora utilizar a nova coluna OAuthAppId para consultas e regras de deteção.

A utilização do OAuthAppId permite as consultas que consideram aplicações OAuth específicas, tornando as consultas e as regras de deteção mais precisas.

Para obter mais informações, veja Advanced Hunting "CloudAppEvents" Data schema (Esquema de dados "CloudAppEvents" da Investigação Avançada).

Setembro de 2024

Impor o Microsoft Edge no browser ao aceder a aplicações empresariais

Os administradores que compreendem o poder da proteção do Microsoft Edge no browser podem agora exigir que os utilizadores utilizem o Microsoft Edge ao aceder aos recursos empresariais.

Uma das principais razões é a segurança, uma vez que a barreira para contornar os controlos de sessão com o Microsoft Edge é maior do que com a tecnologia de proxy inverso.

Para obter mais informações, consulte Impor a proteção do Microsoft Edge no browser ao aceder a aplicações empresariais.

Ligar Mural ao Defender for Cloud Apps (Pré-visualização)

Defender for Cloud Apps agora suporta ligações a contas Murais através de APIs do conector de aplicações, dando-lhe visibilidade e controlo sobre a utilização mural da sua organização.

Para mais informações, consulte:

- Como Defender for Cloud Apps ajuda a proteger o seu ambiente Mural

- Ligar aplicações para obter visibilidade e controlo com Microsoft Defender for Cloud Apps

- Centro de Ajuda Mural

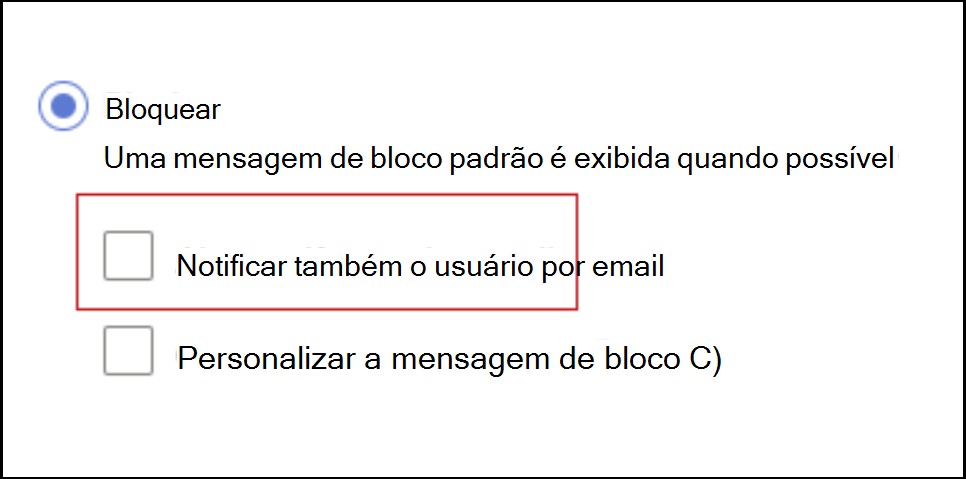

Remover a capacidade de enviar e-mails aos utilizadores finais sobre ações bloqueadas

A partir de 1 de outubro de 2024, iremos descontinuar a funcionalidade que notifica os utilizadores finais por e-mail quando a ação estiver bloqueada pelas políticas de sessão.

Esta opção garante que, se a ação de um utilizador estiver bloqueada, recebe uma mensagem de browser e uma notificação por e-mail.

Os administradores já não podem configurar esta definição ao criar novas políticas de sessão.

As políticas de sessão existentes com esta definição não acionam notificações por e-mail para os utilizadores finais quando ocorre uma ação de bloqueio.

Os utilizadores finais continuarão a receber a mensagem de bloqueio diretamente através do browser e deixarão de receber notificações de bloqueio por e-mail.

Captura de ecrã da opção notificar o utilizador final por e-mail:

Agosto de 2024

Documentação de Defender for Cloud Apps reorganizada

Reorganizamos a documentação Microsoft Defender for Cloud Apps para destacar os nossos principais pilares de produtos e casos de utilização e para nos alinharmos com a nossa documentação geral Microsoft Defender.

Utilize os mecanismos de feedback na parte superior e inferior de cada página de documentação para nos enviar os seus comentários sobre Defender for Cloud Apps documentação.

Exportação em grande escala de Registos de atividades (Pré-visualização)

Uma nova experiência de utilizador dedicada a fornecer aos utilizadores a opção de exportar a partir da página "registo de atividades" até seis meses atrás ou até 100 mil eventos.

Pode filtrar os resultados com o intervalo de tempo e vários outros filtros e até ocultar atividades privadas.

Para obter mais informações, veja Exportar atividades há seis meses.

Julho de 2024

Configurar e incorporar um URL de suporte personalizado em Páginas de bloqueio (Pré-visualização)

Personalize a experiência de bloqueio Microsoft Defender for Cloud Apps (MDA) para aplicações que estão bloqueadas com a Cloud Discovery.

Pode configurar um URL de redirecionamento personalizado em páginas de bloco:

- Para educar e redirecionar os utilizadores finais para a política de utilização aceitável da organização

- Para orientar os utilizadores finais sobre os passos a seguir para proteger uma exceção para o bloco

Para obter mais informações, veja Configurar o URL personalizado para páginas de bloco do MDA.

Proteção no browser para utilizadores macOS e políticas recentemente suportadas (Pré-visualização)

Os utilizadores do browser Microsoft Edge do macOS que estão no âmbito das políticas de sessão estão agora protegidos com proteção no browser.

As seguintes políticas de sessão são agora suportadas:

- Bloquear e Monitorizar o carregamento de ficheiros confidenciais

- Bloquear e Monitorizar colar

- Bloquear e Monitorizar o carregamento de software maligno

- Bloquear e Monitorizar a transferência de software maligno

Veja Proteção no browser.

A proteção no browser é suportada com as duas últimas versões estáveis do Microsoft Edge (por exemplo, se o Microsoft Edge mais recente for 126, a proteção no browser funciona para v126 e v125).

Consulte Versões do Microsoft Edge.

Junho de 2024

Redirecionamento automático para o portal de Defender for Cloud Apps clássico – Disponibilidade Geral

A experiência e funcionalidade clássicas do portal Microsoft Defender for Cloud Apps foram convergidas para o portal do Microsoft Defender. A partir de junho de 2024, todos os clientes que utilizam o portal Defender for Cloud Apps clássico são automaticamente redirecionados para Microsoft Defender XDR, sem opção de reverter para o portal clássico.

Para obter mais informações, veja Microsoft Defender for Cloud Apps no Microsoft Defender XDR.

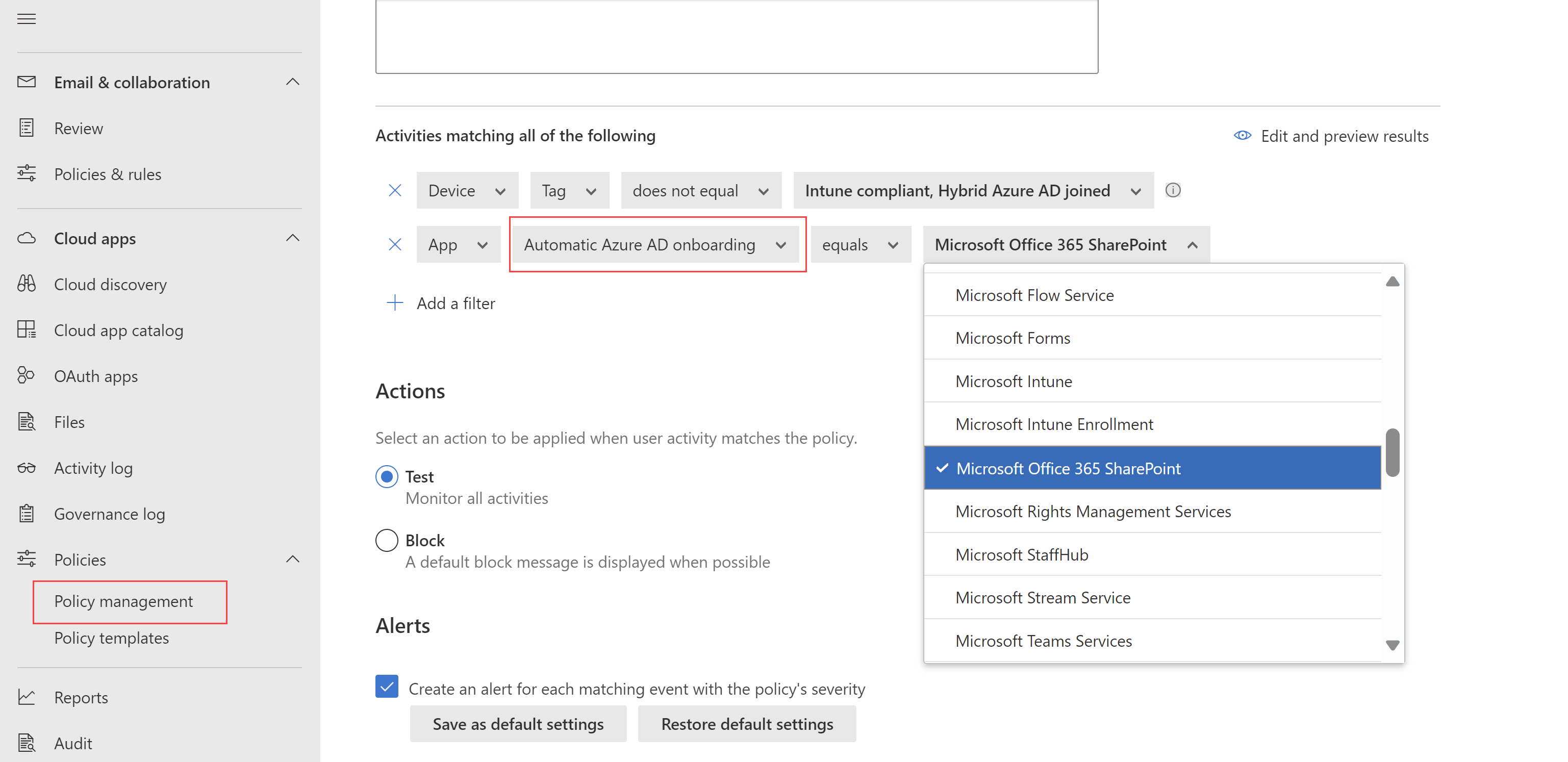

Microsoft Entra ID aplicações são automaticamente integradas para o controlo de aplicações de Acesso Condicional (Pré-visualização)

Agora, quando estiver a criar políticas de acesso ou sessão com o controlo de aplicações de Acesso Condicional, as suas aplicações Microsoft Entra ID são automaticamente integradas e disponíveis para utilização nas suas políticas.

Ao criar as suas políticas de acesso e sessão, selecione as suas aplicações ao filtrar por Inclusão de Azure AD automatizada, para aplicações Microsoft Entra ID ou Integração manual, para aplicações IdP não Microsoft.

Por exemplo:

Os passos adicionais para utilizar o controlo de aplicações de Acesso Condicional ainda incluem:

- Criar uma política de Acesso Condicional Microsoft Entra ID para as aplicações que pretende controlar com Defender for Cloud Apps controlo de aplicações de Acesso Condicional.

- Passos manuais para integrar aplicações IdP não Microsoft, incluindo configurar o seu IdP para trabalhar com Defender for Cloud Apps.

Para mais informações, consulte:

- Proteger aplicações com Microsoft Defender for Cloud Apps controlo de aplicações de Acesso Condicional

- Fluxo do processo de controlo de aplicações de Acesso Condicional

- Criar políticas de acesso

- Criar políticas de sessão

Defender for Cloud Apps deteção no macOS (Pré-visualização)

Defender for Cloud Apps agora suporta a deteção de aplicações na cloud em dispositivos macOS, juntamente com a integração Microsoft Defender para Endpoint. Defender for Cloud Apps e o Defender para Endpoint em conjunto fornecem uma solução de controlo e visibilidade de TI Sombra totalmente integrada.

Juntamente com esta melhoria, a opção Utilizadores de Ponto Final do Win10 na página Cloud Discovery foi renomeada para pontos finais geridos pelo Defender.

Para mais informações, consulte:

- Integrar Microsoft Defender para Endpoint com Microsoft Defender for Cloud Apps

- Investigar aplicações detetadas pelo Microsoft Defender para Endpoint

AKS suportado para recolha automática de registos (Pré-visualização)

Microsoft Defender for Cloud Apps recoletor de registos suporta agora Azure Kubernetes Service (AKS) quando o tipo de recetor é Syslog-tlse pode configurar a recolha automática de registos no AKS para relatórios contínuos com Defender for Cloud Apps.

Para obter mais informações, veja Configurar o carregamento automático de registos com o Docker no Azure Kubernetes Service (AKS).

Novo controlo de aplicação de Acesso Condicional/dados inline para a tabela CloudAppEvents de investigação avançada (Pré-visualização)

Defender for Cloud Apps utilizadores que utilizam a investigação avançada no portal do Microsoft Defender podem agora utilizar as novas colunas AuditSource e SessionData para consultas e regras de deteção. A utilização destes dados permite consultas que consideram origens de auditoria específicas, incluindo controlo de acesso e sessão, e consultas por sessões inline específicas.

Para obter mais informações, veja Advanced Hunting "CloudAppEvents" Data schema (Esquema de dados "CloudAppEvents" da Investigação Avançada).

O suporte do SSPM para várias instâncias da mesma aplicação está Disponível Em Geral

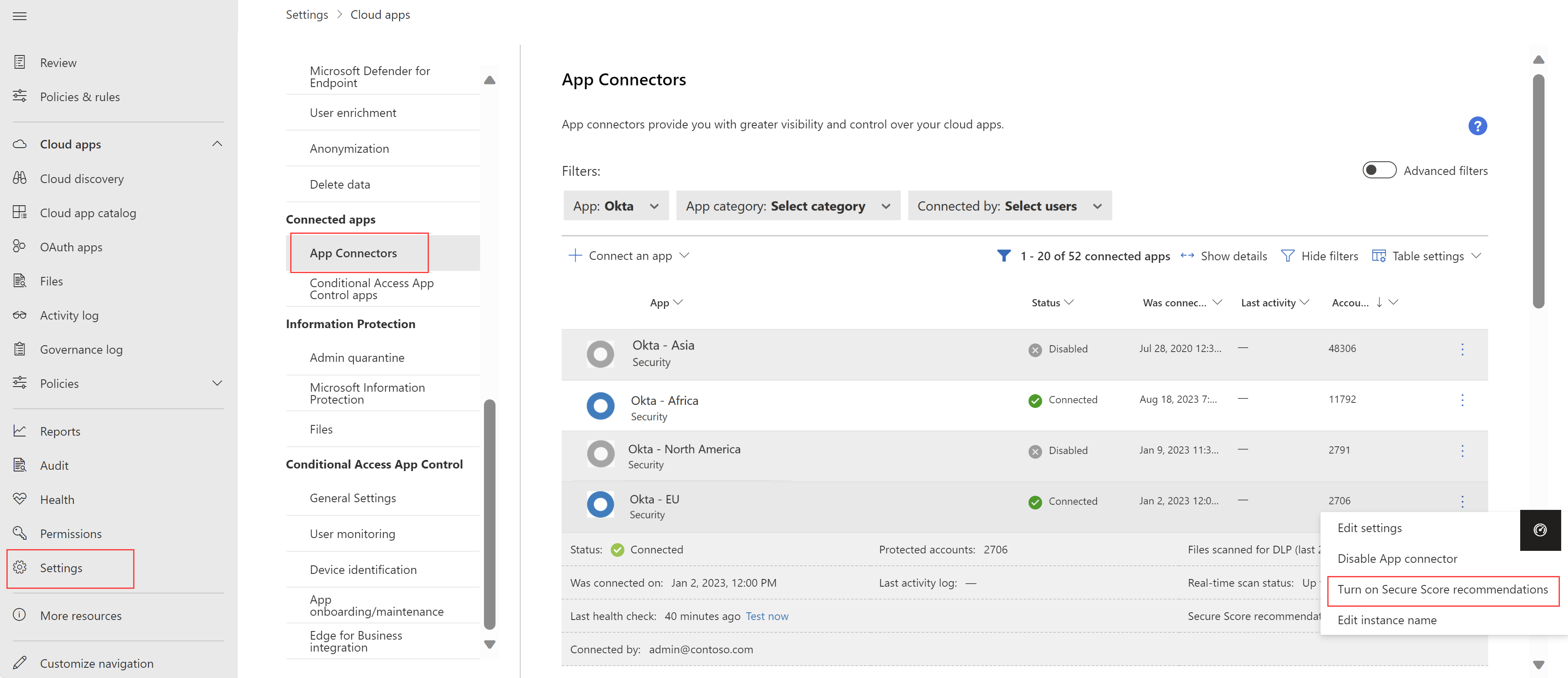

Defender for Cloud Apps agora suporta a gestão da postura de segurança SaaS (SSPM) em várias instâncias da mesma aplicação. Por exemplo, se tiver várias instâncias do Okta, pode configurar recomendações de Classificação de Segurança para cada instância individualmente. Cada instância é apresentada como um item separado na página Conectores de Aplicações . Por exemplo:

Para obter mais informações, veja Gestão da postura de segurança SaaS (SSPM).

Maio de 2024

Defender for Cloud Apps no portal do Microsoft Defender – Disponibilidade Geral e aviso prévio para redirecionamento

A experiência Defender for Cloud Apps no portal do Microsoft Defender está geralmente disponível e o redirecionamento automático do portal clássico está ativado por predefinição para todos os clientes.

A partir de 16 de junho de 2024, o botão de alternar de redirecionamento deixará de estar disponível. A partir daí, todos os utilizadores que acederem ao portal de Microsoft Defender for Cloud Apps clássico serão redirecionados automaticamente para o portal Microsoft Defender, sem opção de optar ativamente por não participar.

Para se preparar para esta alteração, recomendamos que todos os clientes que ainda utilizem o portal clássico movam as operações para o portal Microsoft Defender. Para obter mais informações, veja Microsoft Defender for Cloud Apps no Microsoft Defender XDR.

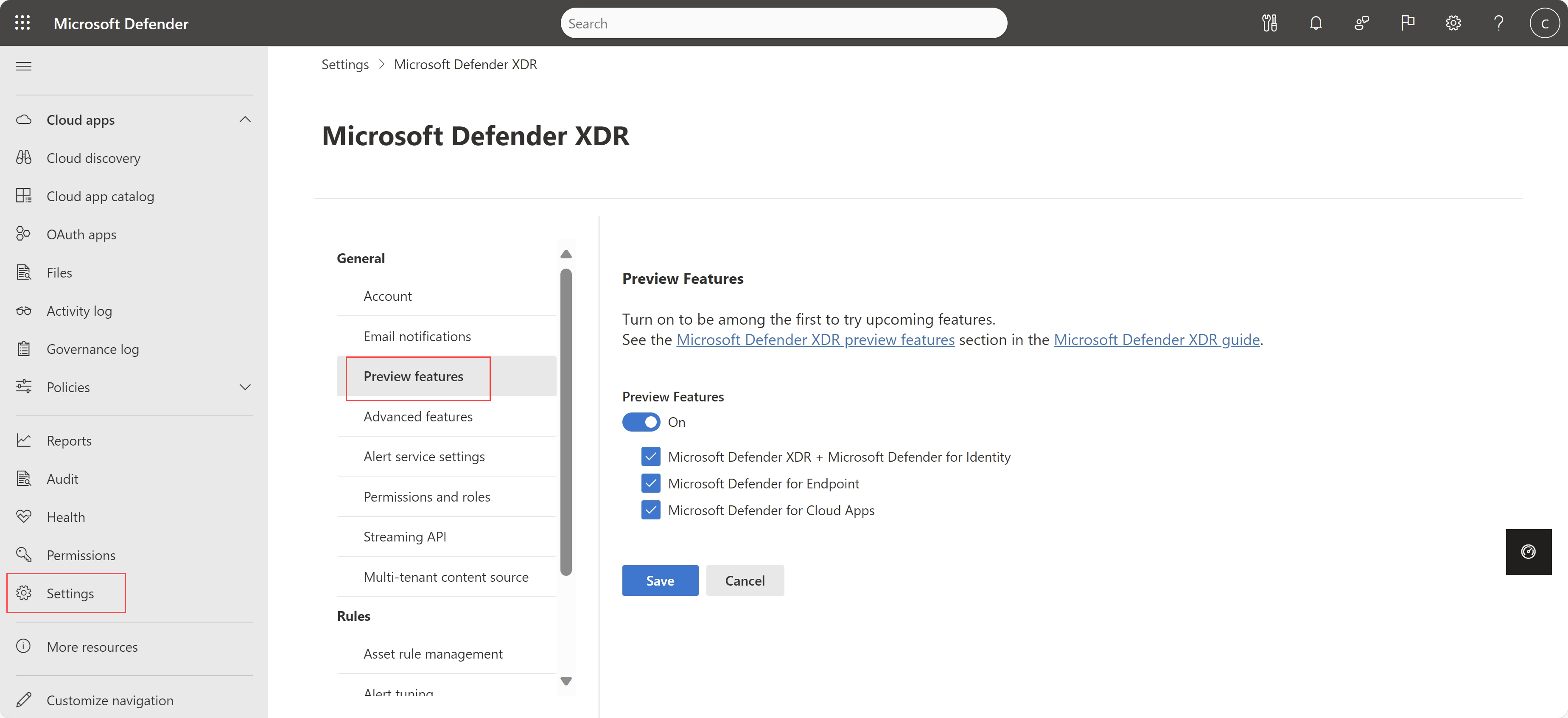

Ativar as opções de pré-visualização nas principais definições de Microsoft Defender XDR (Pré-visualização)

Agora, os clientes de pré-visualização podem gerir as definições das funcionalidades de pré-visualização juntamente com outras funcionalidades de pré-visualização Microsoft Defender XDR.

Selecione Definições > Microsoft Defender XDR > Pré-visualização Geral > para ativar ou desativar as funcionalidades de pré-visualização conforme necessário. Por exemplo:

Os clientes que ainda não utilizam funcionalidades de pré-visualização continuam a ver as definições legadas em Definições Funcionalidades > de Pré-visualização do Sistema > de Aplicações > cloud.

Para obter mais informações, veja Microsoft Defender XDR funcionalidades de pré-visualização.

Governação de aplicações disponível para clouds governamentais

As funcionalidades de governação de aplicações no Defender for Cloud Apps estão agora disponíveis em clouds governamentais. Para mais informações, consulte:

- Governação de aplicações no Microsoft Defender for Cloud Apps

- Microsoft Defender for Cloud Apps para ofertas do Governo dos EUA

Abril de 2024

Ativar a encriptação de dados a partir do portal do Microsoft Defender

Agora, pode concluir o processo de encriptação Defender for Cloud Apps dados inativos com a sua própria chave ao ativar a encriptação de dados a partir da área Definições do portal Microsoft Defender.

Esta funcionalidade está agora limitada no portal de Microsoft Defender for Cloud Apps clássico e só está disponível no portal do Microsoft Defender.

Para obter mais informações, veja Encriptar Defender for Cloud Apps dados inativos com a sua própria chave (BYOK).

Março de 2024

Nova versão do recoletor de registos lançada

Lançámos uma nova versão de um recoletor de registos com as correções de vulnerabilidades mais recentes. A nova versão é columbus-0.272.0-signed.jare o nome da imagem é mcaspublic.azurecr.io/public/mcas/logcollector, com a etiqueta latest/0.272.0.

As alterações incluem a atualização de dependências, tais como:

- amazon-corretto

- ubuntu

- libssl

- oauthlib

- logback

- setuptools

Para obter mais informações, veja Gestão avançada do recoletor de registos.

Podman suportado para recolha automática de registos (Pré-visualização)

Microsoft Defender for Cloud Apps recoletor de registos suporta agora o Podman e pode configurar a recolha automática de registos no Podman para relatórios contínuos com Defender for Cloud Apps.

A recolha automática de registos é suportada através de um contentor do Docker em vários sistemas operativos. Para distribuições do Linux com a versão RHEL 7.1 e superior, tem de utilizar o Podman como o sistema de runtime do contentor.

Para obter mais informações, veja Configurar o carregamento automático de registos com o Podman.

Novos dados de anomalias para a tabela cloudAppEvents de investigação avançada (Pré-visualização)

Defender for Cloud Apps utilizadores que utilizam a investigação avançada no portal do Microsoft Defender podem agora utilizar as novas colunas LastSeenForUser e UncommonForUser para consultas e regras de deteção. A utilização destes dados ajuda a excluir falsos positivos e a encontrar anomalias.

Para obter mais informações, veja Advanced Hunting "CloudAppEvents" Data schema (Esquema de dados "CloudAppEvents" da Investigação Avançada).

Novas deteções de ameaças para Microsoft Copilot para o Microsoft 365

Defender for Cloud Apps agora fornece novas deteções para atividades de utilizadores de risco no Microsoft Copilot para o Microsoft 365 com o conector do Microsoft 365.

- Os alertas relacionados são apresentados juntamente com outros alertas de Microsoft Defender XDR, no portal do Microsoft Defender.

- O Copilot para atividades do Microsoft 365 está disponível no Defender for Cloud Apps registo de atividades.

- Na página Investigação avançada do portal do Microsoft Defender, as atividades do Copilot para Microsoft 365 estão disponíveis na tabela CloudAppEvents, na Microsoft Copilot da aplicação Microsoft 365.

Para mais informações, consulte:

- Introdução ao Microsoft Copilot para o Microsoft 365

- Como Defender for Cloud Apps ajuda a proteger o seu ambiente do Microsoft 365

- Investigar alertas no Microsoft Defender XDR

- Defender for Cloud Apps Registo de atividades

- Proativamente, procure ameaças com investigação avançada

- Tabela CloudAppEvents no esquema de investigação avançado

Dados em proteção de movimento para utilizadores Microsoft Edge para Empresas (Pré-visualização)

Defender for Cloud Apps utilizadores que utilizam Microsoft Edge para Empresas e estão sujeitos a políticas de sessão estão agora protegidos diretamente a partir do browser. A proteção no browser reduz a necessidade de proxies, melhorando a segurança e a produtividade.

Os utilizadores protegidos experimentam uma experiência suave com as respetivas aplicações na cloud, sem problemas de latência ou compatibilidade de aplicações e com um nível mais elevado de proteção de segurança.

A proteção no browser está ativada por predefinição e está a ser implementada gradualmente entre inquilinos, a partir do início de março de 2024.

Para obter mais informações, veja Proteção no browser com Microsoft Edge para Empresas (Pré-visualização),Proteger aplicações com Microsoft Defender for Cloud Apps Controlo de Aplicações de Acesso Condicional e Políticas de sessão.

Defender for Cloud Apps no portal do Microsoft Defender agora disponível para todas as funções de Defender for Cloud Apps

A experiência Defender for Cloud Apps no portal do Microsoft Defender está agora disponível para todas as funções Defender for Cloud Apps, incluindo as seguintes funções anteriormente limitadas:

- Administrador de aplicações/instâncias

- Administrador do grupo de utilizadores

- Administrador global da Cloud Discovery

- Administrador de relatórios da Cloud Discovery

Para obter mais informações, veja Funções de administrador incorporadas no Defender for Cloud Apps.

Importante

A Microsoft recomenda que utilize funções com o menor número de permissões. Isto ajuda a melhorar a segurança da sua organização. O administrador global é uma função altamente privilegiada que deve ser limitada a cenários de emergência quando não pode utilizar uma função existente.

Fevereiro de 2024

Suporte do SSPM para aplicações mais ligadas na disponibilidade geral

Defender for Cloud Apps fornece recomendações de segurança para as suas aplicações SaaS para o ajudar a evitar possíveis riscos. Estas recomendações são apresentadas através da Classificação de Segurança da Microsoft assim que tiver um conector para uma aplicação.

Defender for Cloud Apps agora melhorou o suporte do SSPM na disponibilidade geral, incluindo as seguintes aplicações:

O SSPM também é agora suportado para o Google Workspace em Disponibilidade Geral.

Nota

Se já tiver um conector para uma destas aplicações, a classificação em Classificação de segurança poderá ser atualizada automaticamente em conformidade.

Para mais informações, consulte:

- Gestão da postura de segurança SaaS (SSPM)

- Visibilidade da configuração de segurança, governação de aplicações e utilizadores

- Classificação de Segurança da Microsoft

Novos alertas de governação de Aplicações para Acesso a Credenciais e Movimento Lateral

Adicionámos os seguintes novos alertas para clientes de governação de aplicações:

- Aplicação a iniciar várias atividades de leitura do KeyVault falhadas sem êxito

- Aplicação OAuth dormente que utiliza predominantemente o MS Graph ou os Serviços Web exchange recentemente vistos como estando a aceder a cargas de trabalho Azure Resource Manager

Para obter mais informações, veja Governação de aplicações no Microsoft Defender for Cloud Apps.

Janeiro de 2024

Suporte do SSPM para várias instâncias da mesma aplicação (Pré-visualização)

Defender for Cloud Apps agora suporta a gestão da postura de segurança SaaS (SSPM) em várias instâncias da mesma aplicação. Por exemplo, se tiver várias instâncias do AWS, pode configurar as recomendações de Classificação de Segurança para cada instância individualmente. Cada instância é apresentada como um item separado na página Conectores de Aplicações . Por exemplo:

Para obter mais informações, veja Gestão da postura de segurança SaaS (SSPM).

Limitação removida do número de ficheiros que podem ser controlados para carregamento em políticas de sessão (Pré-visualização)

As políticas de sessão suportam agora o controlo sobre o carregamento de pastas com mais de 100 ficheiros, sem limite para o número de ficheiros que podem ser incluídos no carregamento.

Para obter mais informações, veja Proteger aplicações com Microsoft Defender for Cloud Apps Controlo de Aplicações de Acesso Condicional.

Redirecionamento automático para o portal de Defender for Cloud Apps clássico (Pré-visualização)

A experiência e funcionalidade clássicas do portal Microsoft Defender for Cloud Apps foram convergidas para o portal do Microsoft Defender. A partir de 9 de janeiro de 2024, os clientes que utilizam o portal de Defender for Cloud Apps clássico com funcionalidades de Pré-visualização são automaticamente redirecionados para Microsoft Defender XDR, sem opção de reverter para o portal clássico.

Para mais informações, consulte:

- Microsoft Defender for Cloud Apps em Microsoft Defender XDR

- Microsoft Defender XDR funcionalidades de pré-visualização

Dezembro de 2023

Novos endereços IP para acesso ao portal e ligação do agente SIEM

Os endereços IP utilizados para o acesso ao portal e as ligações do agente SIEM foram atualizados. Certifique-se de que adiciona os novos IPs à lista de permissões da firewall em conformidade para manter o serviço totalmente funcional. Para mais informações, consulte:

Alinhamentos do período de registo de tarefas pendentes para análises iniciais

Alinhámos o período de registo de tarefas pendentes das análises iniciais depois de ligar uma nova aplicação ao Defender for Cloud Apps. Os seguintes conectores de aplicações têm um período inicial de registo de tarefas pendentes de análise de sete dias:

Para obter mais informações, veja Ligar aplicações para obter visibilidade e controlo com Microsoft Defender for Cloud Apps.

Suporte do SSPM para aplicações mais ligadas

Defender for Cloud Apps fornece recomendações de segurança para as suas aplicações SaaS para o ajudar a evitar possíveis riscos. Estas recomendações são apresentadas através da Classificação de Segurança da Microsoft assim que tiver um conector para uma aplicação.

Defender for Cloud Apps agora melhorou o suporte do SSPM ao incluir as seguintes aplicações: (Pré-visualização)

O SSPM também é agora suportado para o Google Workspace em Disponibilidade Geral.

Nota

Se já tiver um conector para uma destas aplicações, a classificação em Classificação de segurança poderá ser atualizada automaticamente em conformidade.

Para mais informações, consulte:

- Gestão da postura de segurança SaaS (SSPM)

- Visibilidade da configuração de segurança, governação de aplicações e utilizadores

- Classificação de Segurança da Microsoft

Novembro de 2023

Defender for Cloud Apps rotação de certificados de aplicação

Defender for Cloud Apps planeia rodar o respetivo certificado de aplicação. Se já confiou explicitamente no certificado legado e tem atualmente agentes SIEM em execução em versões mais recentes do Java Development Kit (JDK), tem de confiar no novo certificado para garantir a continuidade do serviço do agente SIEM. Embora seja provável que não seja necessária nenhuma ação, recomendamos que execute os seguintes comandos para validar:

Numa janela da linha de comandos, mude para a pasta bin da sua instalação Java, por exemplo:

cd "C:\Program Files (x86)\Java\jre1.8.0_291\bin"Execute o seguinte comando:

keytool -list -keystore ..\lib\security\cacertsSe vir os quatro aliases seguintes, isso significa que já confiou explicitamente no nosso certificado e que precisa de tomar medidas. Se esses aliases não estiverem presentes, não deve ser necessária qualquer ação.

- azuretls01crt

- azuretls02crt

- azuretls05crt

- azuretls06crt

Se precisar de ação, recomendamos que já confie nos novos certificados para evitar problemas quando os certificados estiverem totalmente rodados.

Para obter mais informações, veja o nosso guia de resolução de problemas Problemas com novas versões do Java .

Suporte do CSPM no Microsoft Defender para a Cloud

Com a contínua Microsoft Defender for Cloud Apps convergência em Microsoft Defender XDR, as ligações de gestão da postura de segurança da cloud (CSPM) são totalmente suportadas através do Microsoft Defender para a Cloud.

Recomendamos que ligue os seus ambientes Azure, AWS e Google Cloud Platform (GCP) ao Microsoft Defender para a Cloud para obter as funcionalidades mais recentes do CSPM.

Para mais informações, consulte:

- O que é o Microsoft Defender para a Cloud?

- Gestão da Postura de Segurança da Cloud (CSPM) no Defender para Cloud

- Ligar as subscrições do Azure ao Microsoft Defender para a Cloud

- Ligar a sua conta do AWS ao Microsoft Defender para a Cloud

- Ligar o projeto GCP ao Microsoft Defender para a Cloud

Nota

Os clientes que ainda utilizam o portal de Defender for Cloud Apps clássico já não veem avaliações de configuração de segurança para ambientes de Azure, AWS e GCP.

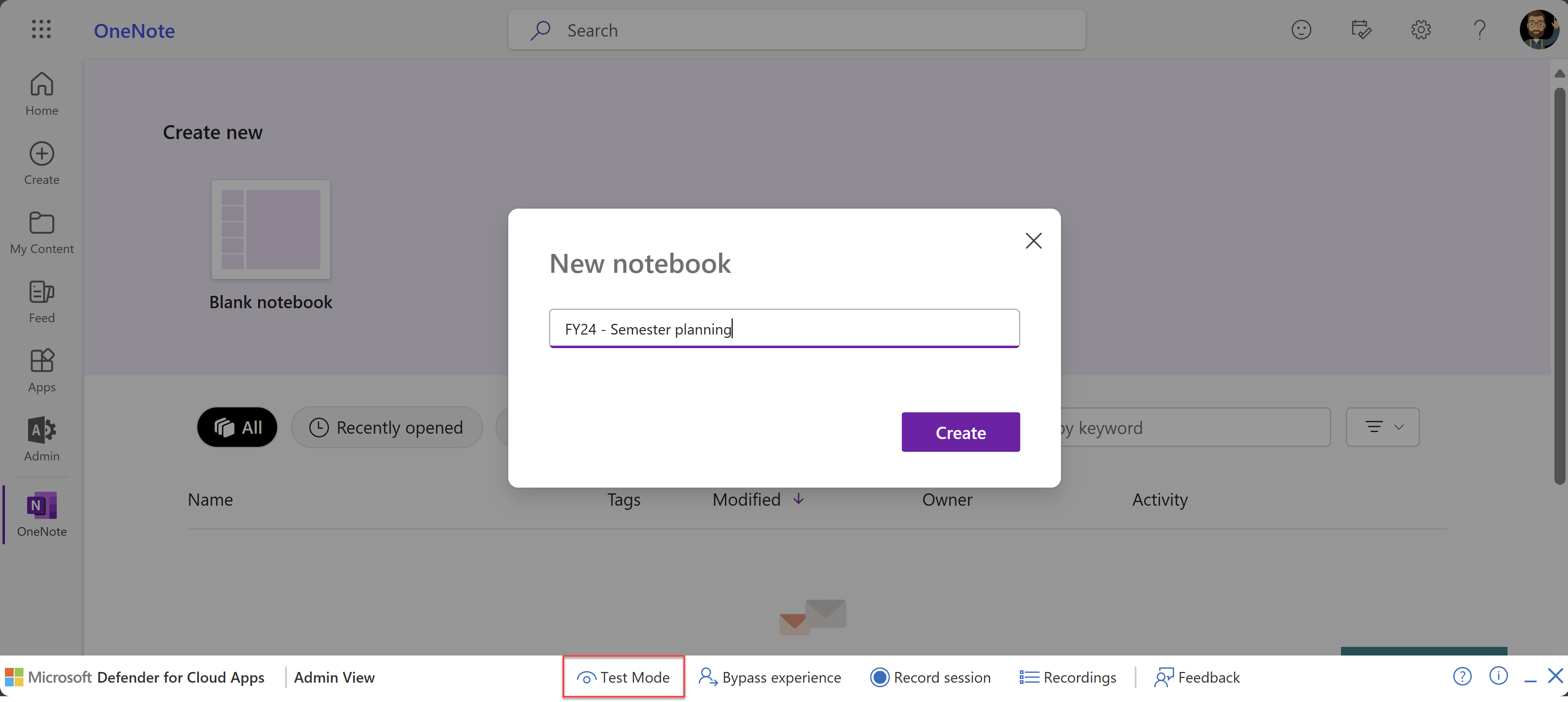

Modo de teste para utilizadores administradores (Pré-visualização)

Enquanto utilizador administrador, poderá querer testar as correções de erros de proxy futuras antes de a versão de Defender for Cloud Apps mais recente ser totalmente implementada em todos os inquilinos. Para o ajudar a fazê-lo, Defender for Cloud Apps agora fornece um modo de teste, disponível na barra de ferramentas Vista Administração.

Quando estão no modo de teste, apenas os utilizadores administradores são expostos a quaisquer alterações fornecidas nas correções de erros. Os outros utilizadores não têm qualquer efeito. Recomendamos que envie feedback sobre as novas correções à equipa de suporte da Microsoft para ajudar a acelerar os ciclos de lançamento.

Quando terminar de testar a nova correção, desative o modo de teste para voltar à funcionalidade normal.

Por exemplo, a imagem seguinte mostra o novo botão Modo de Teste na barra de ferramentas Administração Ver, colocado sobre o OneNote que está a ser utilizado num browser.

Para obter mais informações, veja Diagnosticar e resolver problemas com a barra de ferramentas Ver Administração e o Modo de teste.

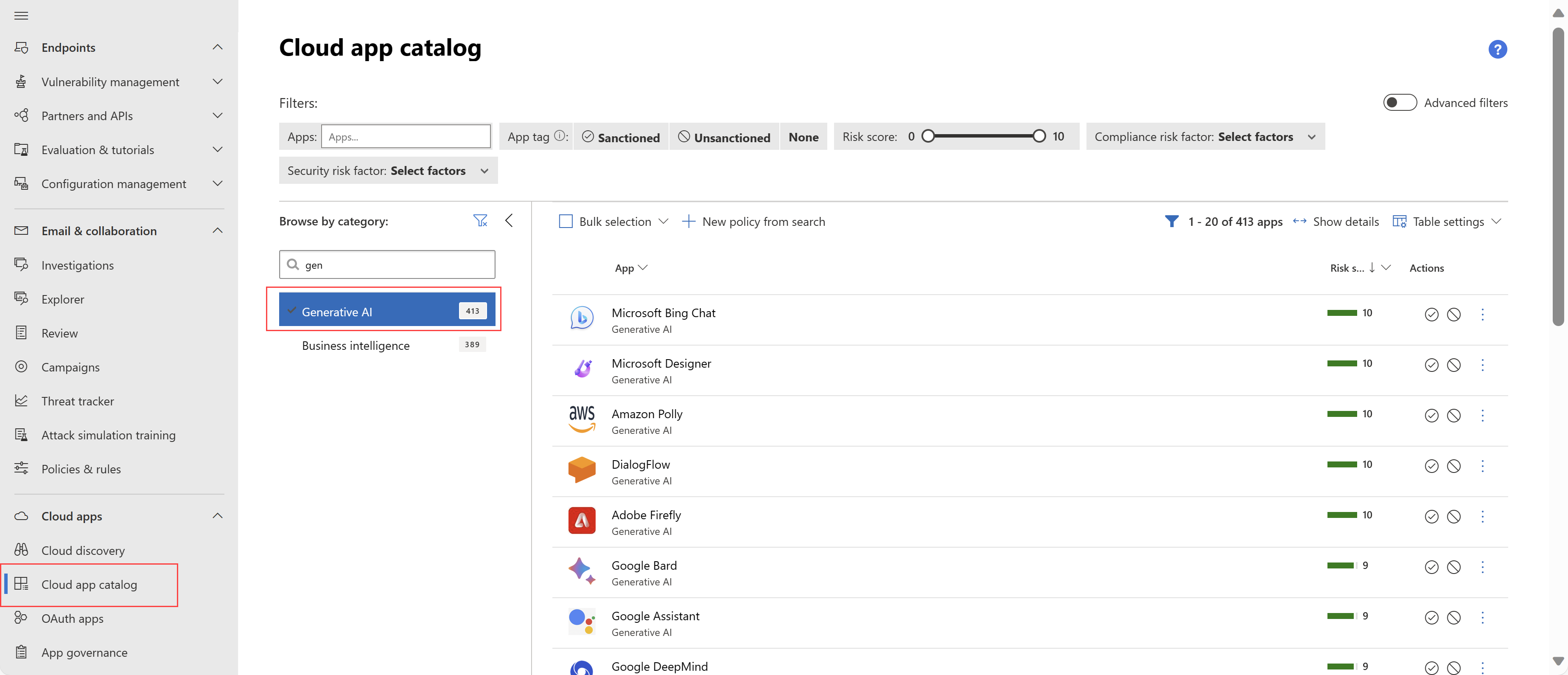

Nova categoria de catálogo de aplicações na cloud para IA Geradora

O catálogo de aplicações Defender for Cloud Apps suporta agora a nova categoria de IA Generative para aplicações de modelo de linguagem grande (LLM), como o Microsoft Bing Chat, Google Bard, ChatGPT e muito mais. Juntamente com esta nova categoria, Defender for Cloud Apps adicionou centenas de aplicações geradas relacionadas com IA ao catálogo, fornecendo visibilidade sobre como as aplicações de IA geradas são utilizadas na sua organização e ajudando-o a geri-las de forma segura.

Por exemplo, poderá querer utilizar a integração do Defender for Cloud Apps com o Defender para Endpoint para aprovar ou bloquear a utilização de aplicações LLM específicas com base numa política.

Para obter mais informações, veja Localizar a sua aplicação na cloud e calcular as classificações de risco.

Disponibilidade geral para mais eventos de TI Sombra de deteção com o Defender para Endpoint

Defender for Cloud Apps agora pode detetar eventos de rede de TI Sombra detetados a partir do Defender para dispositivos endpoint que estão a funcionar no mesmo ambiente que um proxy de rede, em disponibilidade geral.

Para obter mais informações, veja Descobrir aplicações através do Defender para Endpoint quando o ponto final está protegido por um proxy de rede e Integrar Microsoft Defender para Endpoint.

Outubro de 2023

Redirecionamento automático para Microsoft Defender XDR disponibilidade geral

Agora, todos os clientes são redirecionados automaticamente para Microsoft Defender XDR a partir do portal de Microsoft Defender for Cloud Apps clássico, uma vez que o redirecionamento está em disponibilidade geral. Os administradores ainda podem atualizar a definição de redirecionamento conforme necessário para continuar a utilizar o portal Defender for Cloud Apps clássico.

Integrar Defender for Cloud Apps dentro de Microsoft Defender XDR simplifica o processo de deteção, investigação e mitigação de ameaças aos seus utilizadores, aplicações e dados, para que possa rever muitos alertas e incidentes a partir de um único painel de vidro, num sistema XDR.

Para obter mais informações, veja Microsoft Defender for Cloud Apps no Microsoft Defender XDR.

Setembro de 2023

Mais deteção para eventos de TI Sombra (Pré-visualização)

Defender for Cloud Apps agora pode detetar eventos de rede de TI Sombra detetados a partir do Defender para dispositivos endpoint que estão a funcionar no mesmo ambiente que um proxy de rede.

Para obter mais informações, veja Descobrir aplicações através do Defender para Endpoint quando o ponto final está protegido por um proxy de rede (Pré-visualização) e Integrar Microsoft Defender para Endpoint.

Frequência NRT contínua suportada para a tabela CloudAPPEvents (Pré-visualização)

Defender for Cloud Apps agora suporta a frequência Contínua (NRT) para regras de deteção com a tabela CloudAppEvents.

Definir uma deteção personalizada para ser executada na frequência Contínua (NRT) permite-lhe aumentar a capacidade da sua organização de identificar ameaças mais rapidamente. Para obter mais informações, veja Criar e gerir regras de deteções personalizadas.

Agosto de 2023

Novas recomendações de segurança na Classificação de Segurança (Pré-visualização)

Foram adicionadas novas recomendações de Microsoft Defender for Cloud Apps como ações de melhoramento da Classificação de Segurança da Microsoft. Para obter mais informações, consulte Novidades na Classificação de Segurança da Microsoft e Classificação de Segurança da Microsoft.

Atualizações do conector do Microsoft 365

Fizemos as seguintes atualizações ao conector do Microsoft 365 do Defender for Cloud Apps:

- (Pré-visualização) Suporte SSPM atualizado com novas recomendações de segurança de referência cis .

- Alinhava os nomes das recomendações existentes para corresponder à referência cis.

Para ver dados relacionados, certifique-se de que configurou o conector do Microsoft 365. Para obter mais informações, consulte Ligar o Microsoft 365 ao Microsoft Defender for Cloud Apps.

Julho de 2023

Recoletor de registos versão 0.255.0

Defender for Cloud Apps lançou a versão 0.255.0 do recoletor de registos do Defender for Cloud Apps, incluindo atualizações para o amazon-corretto e dependências openssl.

O nome de ficheiro da nova versão é columbus-0.255.0-signed.jare o nome da imagem é mcaspublic.azurecr.io/public/mcas/logcollector, com a latest/0.255.0 etiqueta .

Para atualizar o recoletor de registos, certifique-se de que para o recoletor de registos no seu ambiente, remova a imagem atual, instale a nova e atualize os certificados.

Para obter mais informações, veja Gestão avançada do recoletor de registos.

O conector do ServiceNow suporta agora a versão do Utah

O conector Defender for Cloud Apps ServiceNow suporta agora a versão do ServiceNow Utah. Para obter mais informações, veja Connect ServiceNow to Microsoft Defender for Cloud Apps (Ligar o ServiceNow ao Microsoft Defender for Cloud Apps)

Atualizações do conector do Google Workspace

O conector do Google Workspace suporta agora:

- (Pré-visualização) Ferramentas de Gestão da Postura de Segurança saaS (SSPM) para maior visibilidade sobre as configurações incorretas da postura das aplicações SaaS em comparação com as configurações ideais da aplicação. As funcionalidades do SSPM ajudam-no a reduzir proativamente o risco de violações e ataques sem ter de ser um especialista em segurança para cada plataforma.

- O controlo Ativar autenticação multifator . Para ver dados relacionados, certifique-se de que configurou o conector do Google Workspace.

Para obter mais informações, consulte Ligar o Google Workspace ao Microsoft Defender for Cloud Apps.

Conectores personalizados com a plataforma do conector de aplicações aberta (Pré-visualização)

Defender for Cloud Apps nova plataforma de conector de aplicações aberta sem código do Defender for Cloud Apps ajuda os fornecedores de SaaS a criar conectores de aplicações para as respetivas aplicações SaaS.

Crie conectores Defender for Cloud Apps para expandir as funcionalidades de segurança de aplicações em todos os ecossistemas SaaS do cliente, salvaguardar dados, mitigar riscos e reforçar a postura de segurança SaaS global.

Para obter mais informações, veja Microsoft Defender for Cloud Apps plataforma do conector de aplicações aberta.

Novos conectores de aplicações para Asana e Miro (Pré-visualização)

Defender for Cloud Apps agora suporta conectores de aplicações incorporados para Asana e Miro, que podem conter dados críticos para a sua organização e, por conseguinte, são alvo de atores maliciosos. Ligue estas aplicações a Defender for Cloud Apps para obter informações melhoradas sobre as atividades dos seus utilizadores e a deteção de ameaças com deteções de anomalias baseadas em machine learning.

Para mais informações, consulte:

Consolidação de políticas de acesso e sessão

Defender for Cloud Apps agora simplifica o trabalho com as políticas de sessão e acesso. Anteriormente, para criar uma política de sessão ou acesso para uma aplicação anfitriã, como o Exchange, o Teams ou o Gmail, os clientes teriam de criar uma política separada para qualquer aplicação de recursos relevante, como o SharePoint, o OneDrive ou o Google Drive. A partir de 11 de julho de 2023, só precisa de criar uma única política na aplicação alojada.

Para mais informações, consulte:

- Controlar aplicações na cloud com políticas

- Políticas de acesso no Microsoft Defender for Cloud Apps

- Políticas de sessão

Redirecionamento automático para Microsoft Defender XDR (Pré-visualização)

Os clientes que utilizam funcionalidades de pré-visualização são agora redirecionados automaticamente para Microsoft Defender XDR a partir do portal de Microsoft Defender for Cloud Apps clássico. Os administradores ainda podem atualizar a definição de redirecionamento conforme necessário para continuar a utilizar o portal Defender for Cloud Apps clássico.

Para obter mais informações, veja Redirecionar contas de Microsoft Defender for Cloud Apps para Microsoft Defender XDR.

Junho de 2023

Nota

A partir de junho de 2023, as atualizações para a governação de aplicações são listadas juntamente com outras Microsoft Defender para funcionalidades da Cloud. Para obter informações sobre versões anteriores, veja Novidades no suplemento de governação de aplicações para Defender for Cloud Apps.

Novos endereços IP para controlos de acesso e sessão

Os endereços IP utilizados para os nossos serviços de controlo de acesso e sessão foram atualizados. Certifique-se de que atualiza a lista de permissões da firewall em conformidade para manter o serviço totalmente funcional. Os endereços adicionados recentemente incluem:

| Datacenter | IPs públicos |

|---|---|

| Sul do Brasil | 191.235.54.192, 191.235.58.85, 191.235.59.0, 191.235.58.255, 191.235.58.203, 191.235.57.180, 191.235.58.56, 191.235.58.201, 20.206.229.223, 191.235.55.73, 20.206.75.66, 20.226.100.200, 20.206.231.146, 104.41.37.185 |

| E.U.A. Oeste 3 | 20.14.38.222, 20.14.38.249, 20.150.153.126, 20.150.157.146, 20.150.157.211, 20.150.152.101, 20.106.80.235, 20.106.81.123, 20.150.158.183, 20.150.153.110, 20.118.150.70, 20.118.145.8, 20.150.143.88, 20.125.76.39, 20.106.103.34, 20.163.100.176 |

| Europa do Norte | 20.166.182.165, 20.166.182.171, 20.166.182.163, 20.166.182.193, 4.231.129.248, 20.54.22.195, 4.231.129.246, 20.67.137.212, 40.127.131.206, 20.166.182.159, 20.166.182.182, 68.219.99.39, 20.166.182.204, 68.219.99.63 |

| Canadá Central | 20.175.151.201, 20.175.142.34, 20.175.143.233, 4.205.74.15, 20.175.142.19, 20.175.142.143, 20.175.140.191, 20.175.151.166, 20.175.140.185, 20.175.143.220, 20.175.140.128, 20.104.25.35, 4.205.74.7, 20.220.128.26 |

| Ásia Oriental | 20.195.89.186, 20.195.89.213, 20.195.89.128, 20.195.89.62, 20.195.89.219, 20.239.27.66, 20.239.26.193, 20.195.89.72, 20.195.89.166, 20.195.89.56, 20.187.114.178, 20.239.119.245, 20.205.119.72, 20.187.116.207 |

| Sudoeste da Austrália | 20.211.237.204, 20.92.29.167, 4.198.154.86, 4.198.66.117, 4.198.66.135, 20.11.210.40, 4.198.66.90, 20.92.8.154, 4.198.66.105, 4.198.66.78, 20.190.102.146, 4.198.66.126, 4.198.66.94, 4.198.66.92 |

| Índia Central | 20.219.226.117, 20.204.235.50, 20.235.81.243, 20.204.235.230, 20.219.226.224, 20.204.236.111, 20.204.236.147, 20.204.236.213, 20.204.236.115, 20.204.236.74, 20.204.236.17, 20.235.115.136, 20.219.218.134, 20.204.251.239, 4.224.61.207 |

| Sudeste Asiático | 20.24.14.233 |

| França Central | 20.74.115.131, 20.74.94.109, 20.111.40.153, 20.74.94.42, 20.74.94.220, 51.103.31.141, 20.74.95.102, 20.74.94.113, 51.138.200.138, 20.74.94.139, 20.74.94.136, 51.103.95.227, 20.74.114.253, 20.74.94.73 |

| Europa Ocidental | 20.76.199.12, 20.160.197.20, 20.76.199.126, 20.76.198.169, 20.4.196.150, 20.76.199.32, 13.69.81.118, 20.76.151.201, 20.76.199.49, 20.76.198.36, 20.76.199.14, 20.76.198.91, 20.93.194.151, 20.229.66.63 |

| Oeste do Reino Unido | 20.90.53.127, 51.142.187.141, 20.68.122.206, 20.90.53.162, 20.90.53.126, 20.90.50.109, 20.90.53.132, 20.90.53.133, 20.68.124.199, 20.90.49.200, 51.142.187.196, 20.254.168.148, 51.137.144.240, 20.90.50.115 |

| E.U.A. Leste | 40.117.113.165, 20.168.249.164, 172.173.135.148, 52.142.27.43, 20.237.22.163, 20.121.150.131, 20.237.18.20, 20.237.16.199, 20.237.16.198, 20.237.23.162, 20.124.59.116, 20.237.18.21, 20.124.59.146, 20.237.22.162 |

Para obter mais informações, veja Requisitos de rede.

Governação de aplicações agora disponível como parte da licença do Defender for Cloud Apps

A governação de aplicações está agora incluída como parte das licenças de Microsoft Defender for Cloud Apps e já não requer uma licença de suplemento.

No Portal do Microsoft Defender, aceda a Definições Aplicações > na cloud Estado do Serviço de governação > de aplicações > para ativar a governação de aplicações, se disponível, ou inscreva-se na lista de espera.

Os titulares existentes das licenças de avaliação do suplemento de governação de aplicações têm até 31 de julho de 2023 para ativar o botão de alternar e manter o acesso de governação de aplicações.

Para mais informações, consulte:

- Defender for Cloud Apps de governação de aplicações no Microsoft Defender XDR

- Ative a governação de aplicações para Microsoft Defender for Cloud Apps.

Convergência OAuth de governação de aplicações

Para os clientes que ativaram a governação de aplicações, consolidámos as capacidades de monitorização e imposição de políticas para todas as aplicações OAuth na governação de aplicações.

No Portal do Microsoft Defender, intercalámos todas as capacidades originalmente em Aplicações na cloud aplicações > OAuth em Governação de aplicações, onde pode gerir todas as aplicações OAuth num único painel de vidro.

Para obter mais informações, consulte Ver as suas aplicações.

Experiência de investigação melhorada para atividades da aplicação OAuth

A governação de aplicações torna agora mais fácil levar a investigação com dados da aplicação para o nível seguinte ao fornecer informações mais aprofundadas sobre a aplicação OAuth, ajudando o SOC a identificar as atividades de uma aplicação e os recursos a que acedeu.

As informações da aplicação OAuth incluem:

- Consultas inativas que ajudam a simplificar a investigação

- Visibilidade dos dados com a vista de resultados

- A capacidade de incluir dados da aplicação OAuth, como detalhes de atividade de recursos, aplicações, utilizadores e aplicações em deteções personalizadas.

Para obter mais informações, veja Investigar ameaças em atividades de aplicações.

Atualização de higiene de aplicações com Microsoft Entra

A partir de 1 de junho de 2023, a gestão de aplicações não utilizadas, credenciais não utilizadas e credenciais prestes a expirar só estará disponível para clientes de governação de aplicações com Microsoft Entra Workload Identities Premium.

Para obter mais informações, veja Proteger aplicações com funcionalidades de higiene de aplicações e O que são identidades de carga de trabalho?.

9 de maio de 2023

As políticas geradoras de comportamento já não geram alertas (Pré-visualização). A partir de 28 de maio de 2023, as políticas que geram comportamentos no Microsoft Defender XDR investigação avançada não geram alertas. As políticas continuam a gerar comportamentos independentemente de estarem ativadas ou desativadas na configuração do inquilino.

Para obter mais informações, veja Investigar comportamentos com investigação avançada (Pré-visualização).

Aplicações não bloqueáveis (Pré-visualização): para impedir que os utilizadores causem acidentalmente tempo de inatividade, Defender for Cloud Apps agora impede-o de bloquear serviços Microsoft críticos para a empresa. Para obter mais informações, veja Governar aplicações detetadas.

Abril de 2023

Defender for Cloud Apps versão 251-252

30 de abril de 2023

A integração Microsoft Defender for Cloud Apps no Microsoft Defender XDR está Disponível Em Geral (GA). Para obter mais informações, veja Microsoft Defender for Cloud Apps no Microsoft Defender XDR.

A opção de redirecionamento automático é Disponibilidade Geral (GA). Os administradores podem utilizar esta opção para redirecionar os utilizadores do portal Defender for Cloud Apps autónomo para Microsoft Defender XDR.

Por predefinição, esta opção está definida como Desativada. Os administradores têm de optar explicitamente por ativar ao alternar para Ativado para utilizar exclusivamente a experiência de Microsoft Defender XDR.

Para obter mais informações, veja Redirecionar contas de Microsoft Defender for Cloud Apps para Microsoft Defender XDR.

Atualizações de páginas de definições:

As capacidades nas páginas seguintes estão totalmente integradas no Microsoft Defender XDR e, por conseguinte, não têm a sua própria experiência autónoma no Microsoft Defender XDR:

- Definições > Azure AD Identity Protection

- Definições Governação de Aplicações >

- Definições > Microsoft Defender para Identidade

As páginas seguintes estão planeadas para descontinuação juntamente com o portal Microsoft Defender for Cloud Apps:

- Definições > Exportar definições

- Registo > de atividades Registo de tráfego Web

Defender for Cloud Apps versão 250

24 de abril de 2023

Conector da Aplicação Zoom para SSPM (Pré-visualização pública)

As aplicações do Defender para a Cloud suportam agora um novo conector da Aplicação Zoom para SSPM. Para obter mais informações, consulte Ligar a Pré-visualização ao Microsoft Defender for Cloud Apps.

2 de abril de 2023

- Novo tipo de dados "comportamentos" no Microsoft Defender XDR investigação avançada (Pré-visualização)

Para melhorar a nossa proteção contra ameaças e reduzir a fadiga dos alertas, adicionámos uma nova camada de dados denominada "comportamentos" à experiência Microsoft Defender for Cloud Apps em Microsoft Defender XDR investigação avançada. Esta funcionalidade destina-se a fornecer informações relevantes para investigações ao identificar anomalias ou outras atividades que possam estar relacionadas com cenários de segurança, mas não indicam necessariamente atividades maliciosas ou um incidente de segurança. Nesta primeira fase, algumas das Microsoft Defender de deteções de anomalias da Cloud App também serão apresentadas como comportamentos. Em fases futuras, estas deteções só irão gerar comportamentos e não alertas. Para obter mais informações, veja Investigar comportamentos com investigação avançada (Pré-visualização).

3 de março de 2023

Defender for Cloud Apps versão 249

19 de março de 2023

-

Redirecionamento automático de Microsoft Defender for Cloud Apps para o Portal do Microsoft Defender (Pré-visualização)

Um novo botão de alternar de redirecionamento automático permite-lhe acionar o redirecionamento automático de Microsoft Defender for Cloud Apps para Microsoft Defender XDR. Assim que a definição de redirecionamento estiver ativada, os utilizadores que acederem ao portal Microsoft Defender for Cloud Apps serão automaticamente encaminhados para o Portal do Microsoft Defender. O valor predefinido de alternar está definido como Desativado e os administradores têm de optar explicitamente pelo redirecionamento automático e começar a utilizar o Microsoft Defender XDR exclusivamente. Ainda tem a opção de optar ativamente por não participar nas experiências de Microsoft Defender XDR e utilizar Microsoft Defender for Cloud Apps portal autónomo. Isto pode ser feito ao desativar o botão de alternar. Para obter mais informações, veja Redirecionar contas de Microsoft Defender for Cloud Apps para Microsoft Defender XDR.

Lançamento de março de 2023 da governação de aplicações

- Pré-visualização pública da higiene de aplicações: A governação de aplicações fornece agora informações e capacidade de política para aplicações não utilizadas, aplicações com credenciais não utilizadas e aplicações com credenciais expiradas. Cada uma destas funcionalidades tem uma política predefinida desafixada e também pode definir as suas próprias políticas personalizadas. Pode exportar estas informações da lista de aplicações para relatórios e triagem fáceis na sua organização.

Defender for Cloud Apps versão 248

5 de março de 2023

Tempo de carregamento mais rápido para sessões protegidas

Melhorámos significativamente o tempo de carregamento das páginas Web protegidas por políticas de sessão. Os utilizadores finais com âmbito de políticas de sessão, seja a partir de um ambiente de trabalho ou de um dispositivo móvel, podem agora desfrutar de uma experiência de navegação mais rápida e totalmente integrada. Assistimos a uma melhoria entre 10% e 40%, consoante a aplicação, a rede e a complexidade da página Web.Suporte para a versão do Tokyo ServiceNow

O conector Defender for Cloud Apps do ServiceNow suporta agora a versão do ServiceNow Tokyo. Com esta atualização, pode proteger as versões mais recentes do ServiceNow com Defender for Cloud Apps. Para obter mais informações, veja Ligar o ServiceNow ao Microsoft Defender for Cloud Apps.

Fevereiro de 2023

Lançamento de fevereiro de 2023 da governação de aplicações

- Experiência de investigação de alertas melhorada: A governação de aplicações fornece agora informações adicionais que os administradores precisam para investigar e remediar incidentes e alertas. Este melhoramento inclui mais detalhes em O que aconteceu e Ações recomendadas na história do alerta em Microsoft Defender XDR páginas de alerta. Estas informações estão disponíveis para todos os alertas de governação de aplicações, incluindo alertas acionados por regras de deteção de ameaças, políticas predefinidas e políticas definidas pelo utilizador. Saiba mais sobre a experiência de alerta melhorada.

- A higiene de aplicações de Governação de Aplicações apresenta pré-visualização pública: Informações e controlos de Governação de Aplicações em aplicações não utilizadas, aplicações com credenciais não utilizadas e aplicações com credenciais prestes a expirar lançadas para pré-visualização pública a 15 de fevereiro de 2023. Os administradores podem ordenar, filtrar e exportar na data da última utilização da aplicação, credenciais não utilizadas desde então e data de expiração das credenciais. Uma política predefinida para aplicações não utilizadas, aplicações com credenciais não utilizadas e aplicações com credenciais prestes a expirar sai da caixa.

Defender for Cloud Apps versão 246 e 247

19 de fevereiro de 2023

Anúncios de atualização das capacidades da Gestão da Postura de Segurança SaaS (SSPM) (GA e Pré-visualização pública)

Fizemos melhorias importantes na nossa governação e proteção de aplicações saaS (software como serviço) de terceiros. Estas melhorias incluem avaliações para identificar configurações de segurança de risco com Microsoft Defender for Cloud Apps e uma integração mais suave na experiência de Classificação de Segurança da Microsoft. Lançámos agora o Salesforce e o ServiceNow para disponibilidade geral, enquanto o Okta, o GitHub, o Citrix ShareFile e o DocuSign estão atualmente em pré-visualização pública. Para obter mais informações, veja Ligar aplicações para obter visibilidade e controlo com Microsoft Defender for Cloud Apps.Ações de governação de políticas de deteção de software maligno agora disponíveis (pré-visualização)

As ações automáticas para ficheiros detetados pela política de deteção de software maligno estão agora disponíveis como parte da configuração da política. As ações diferem da aplicação para a aplicação. Para obter mais informações, veja Ações de governação de software maligno (Pré-visualização).Atualização da Versão do Recoletor de Registos

Lançámos uma nova versão do recoletor de registos com as correções de vulnerabilidades mais recentes.

Nova versão: columbus-0.246.0-signed.jar

Nome da imagem: mcaspublic.azurecr.io/public/mcas/logcollector tag: latest/0.246.0 id de imagem : eeb3c4f1a64cA imagem do Docker foi reconstruída com estas atualizações:

Nome da dependência A partir da versão Para a versão Comentários amazon-corretto 8.222.10.1-linux-x64 8.352.08.1-linux-x64 openssl 1.1.1 1.1.1q 1.1.1s A série 1.1.1 está disponível e é suportada até 11 de setembro de 2023. Ftpd puro 1.0.49 1.0.50 fasterxml.jackson.core.version 2.13.3 2.14.1 2.14 foi lançado em novembro de 2022 org.jacoco 0.7.9 0.8.8 Versão 0.8.8 a partir de 05 de abril de 2022 Para começar a utilizar a nova versão, tem de parar os recoletores de registos, remover a imagem atual e instalar a nova.

Para verificar se a nova versão está em execução, execute o seguinte comando no contentor do Docker:

cat /var/adallom/versions | grep columbus-

Janeiro de 2023

Defender for Cloud Apps versão 244 e 245

22 de janeiro de 2023

-

Política de ficheiros – explorar vários SITs

Defender for Cloud Apps já inclui a capacidade de explorar correspondências de ficheiros de política que contêm tipos de informações confidenciais (SITs). Agora, Defender for Cloud Apps também lhe permite diferenciar entre vários SITs na mesma correspondência de ficheiro. Esta funcionalidade, conhecida como prova breve, permite Defender for Cloud Apps gerir e proteger melhor os dados confidenciais da sua organização. Para obter mais informações, veja Examinar provas (pré-visualização).

Atualizações efetuadas em 2022

Nota

A partir de 28 de agosto de 2022, os utilizadores a quem foi atribuída uma função de Leitor de Segurança Azure AD não poderão gerir os alertas de Microsoft Defender for Cloud Apps. Para continuar a gerir alertas, a função do utilizador deve ser atualizada para um Operador de Segurança Azure AD.

Defender for Cloud Apps versão 240, 241, 242 e 243

25 de dezembro de 2022

-

proteção de identidade Azure AD

Azure AD alertas de proteção de identidade chegam diretamente ao Microsoft Defender XDR. As políticas de Microsoft Defender for Cloud Apps não afetarão os alertas no Portal do Microsoft Defender. Azure AD políticas de proteção de identidade serão removidas gradualmente da lista de políticas de aplicações na cloud no Portal do Microsoft Defender. Para configurar alertas destas políticas, veja Configurar Azure AD serviço de alertas de IP.

Defender for Cloud Apps versão 237, 238 e 239

30 de outubro de 2022

A Integração Nativa de Microsoft Defender for Cloud Apps no Microsoft Defender XDR está agora em pré-visualização pública

Toda a experiência Defender for Cloud Apps no Microsoft Defender XDR está agora disponível para pré-visualização pública.O SecOps e os administradores de segurança têm estes principais benefícios:

- Tempo e custos guardados

- Experiência de investigação holística

- Dados e sinais adicionais na investigação avançada

- Proteção integrada em todas as cargas de trabalho de segurança

Para obter mais informações, veja Microsoft Defender for Cloud Apps no Microsoft Defender XDR.

Lançamento de outubro de 2022 da governação de aplicações

- Informações adicionadas e remediação para conteúdo confidencial: a governação de aplicações fornece informações e capacidades de remediação automatizadas através de políticas predefinidas e personalizadas para aplicações que acedem a conteúdos com etiquetas Proteção de Informações do Microsoft Purview. Os administradores empresariais têm agora visibilidade sobre as cargas de trabalho a que estas aplicações acedem e se acedem a dados confidenciais nestas cargas de trabalho. Com as políticas predefinidas e personalizadas, os administradores são alertados sobre as aplicações que tentaram aceder a dados confidenciais. Além disso, a governação de aplicações pode desativar automaticamente aplicações não conformes.

- Cobertura expandida para incluir todas as aplicações não Graph API – a governação de aplicações expandiu a cobertura para proteger mais aplicações no seu inquilino. Além das aplicações OAuth que utilizam o Microsoft Graph API, a governação de aplicações fornece agora visibilidade e proteção para todas as aplicações OAuth registadas no Microsoft Entra ID. Saiba mais sobre a cobertura da governação de aplicações.

Defender for Cloud Apps versão 236

18 de setembro de 2022

-

O conector da API Egnyte está disponível para o público

O conector da API Egnyte está geralmente disponível, proporcionando-lhe uma maior visibilidade e controlo sobre a utilização da aplicação Egnyte pela sua organização. Para obter mais informações, veja How Defender for Cloud Apps helps protect your Egnyte environment (Como Defender for Cloud Apps ajuda a proteger o seu ambiente Egnyte).

Defender for Cloud Apps versão 235

4 de setembro de 2022

Atualização da versão do Recoletor de Registos

Lançámos uma nova versão do recoletor de registos com as correções de vulnerabilidades mais recentes.Nova versão: columbus-0.235.0-signed.jar

Principais alterações:

- A imagem do Docker foi reconstruída com as atualizações mais recentes

- A biblioteca Openssl foi atualizada da versão 1.1.1l para a 1.1.1q

- fasterxml.jackson.core.version foi atualizado de 2.13.1 para 2.13.3

Se quiser atualizar a versão, pare os recoletores de registos, remova a imagem atual e instale uma nova.

Para verificar a versão, execute este comando no contentor do Docker:cat var/adallom/versions | grep columbus-

Para obter mais informações, veja Configurar o carregamento automático de registos para relatórios contínuos.Integração da aplicação nos controlos de sessão (Pré-visualização)

O processo de integração de uma aplicação a ser utilizada para os controlos de sessão foi melhorado e deve aumentar a taxa de êxito do processo de integração. Para integrar uma aplicação:- Aceda à lista Controlo de Aplicações de Acesso Condicional em Definições –>Controlo de aplicações de Acesso Condicional.

- Depois de selecionar Integrar com o controlo de sessão, é-lhe apresentado um formulário Editar esta aplicação .

- Para integrar a aplicação nos controlos de sessão, tem de selecionar a opção Utilizar a aplicação com controlos de sessão .

Para obter mais informações, veja Implementar o Controlo de Aplicações de Acesso Condicional para aplicações de catálogo com Azure AD.

Defender for Cloud Apps versão 234

21 de agosto de 2022

Paridade de funcionalidades entre ofertas comerciais e governamentais

Consolidámos o fluxo que permite que Microsoft Defender for Cloud Apps dados sejam consumidos através de Microsoft Defender XDR. Para consumir estes dados no Microsoft Defender para a Cloud, Microsoft Defender XDR devem ser utilizados. Para obter mais informações, veja Microsoft Defender XDR fornece experiência XDR unificada aos clientes GCC, GCC High e DoD e Ligar dados de Microsoft Defender XDR a Microsoft Sentinel.Proteger aplicações que utilizam portas não padrão com controlos de sessão

Esta funcionalidade permite Microsoft Defender for Cloud Apps impor políticas de sessão para aplicações que utilizam números de porta diferentes de 443. O Splunk e outras aplicações que utilizem portas que não a 443 serão agora elegíveis para controlo de sessão.

Não existe nenhum requisito de configuração para esta funcionalidade. A funcionalidade está atualmente no modo de pré-visualização. Para obter mais informações, veja Proteger aplicações com Microsoft Defender for Cloud Apps controlo de aplicações de Acesso Condicional.

Defender for Cloud Apps versão 232 e 233

7 de agosto de 2022

-

Técnicas MITRE

As Defender for Cloud Apps deteções de anomalias de proteção contra ameaças incluirão agora técnicas MITRE e subtecniques sempre que relevantes, além da tática MITRE que já existe. Estes dados também estarão disponíveis no painel lateral do alerta no Microsoft Defender XDR. Para obter mais informações, veja Como investigar alertas de deteção de anomalias.

Importante

Preterição de domínios de sufixo proxy antigos para controlos de sessão (implementação gradual)

A partir de 15 de setembro de 2022, Defender for Cloud Apps deixarão de suportar domínios de sufixo no formulário<appName>.<region>.cas.ms.