이 페이지에서는 6개월보다 오래된 기능, 수정 및 사용 중단에 대한 정보를 제공합니다. 최신 업데이트는

2025년 6월

| Date | Category | Update |

|---|---|---|

| 6월 30일 | Preview | Helm(미리 보기)Defender> |

| 6월 25일 | Preview | 맬웨어 검사 결과를 저장하기 위한 선택적 인덱스 태그(미리 보기) |

| 6월 25일 | Preview | Function Apps 및 Logic Apps에서 호스트되는 API에 대한 API 검색 및 보안 상태(미리 보기) |

| 6월 25일 | Preview | 에이전트 없는 파일 무결성 모니터링(미리 보기) |

| 6월 18일 | Preview |

Helm 기반 컨테이너 DNS 검색에 대한 Defender(미리 보기)

포함된 내용

Helm 기반 배포 지원

설치 지침 및 자세한 내용은 Helm 사용하여 컨테이너 센서에 대한 Defender 제거합니다.

DNS 위협 검색

대규모 클러스터 배포 시 메모리 효율성을 개선하고 CPU 사용량을 줄입니다.

자세한 내용은 컨테이너용 Defender 대한Sensor Changelog 참조하세요.

맬웨어 검사 결과를 저장하기 위한 선택적 인덱스 태그(미리 보기)

2025년 6월 25일

스토리지 맬웨어 검사에 대한 Defender 업로드 및 주문형 검사 모두에 대한 선택적 인덱스 태그를 도입합니다. 이 새로운 기능을 사용하면 Blob을 검사할 때(기본값) Blob의 인덱스 태그에 결과를 게시할지(기본값) 인덱스 태그를 사용하지 않을지 선택할 수 있습니다. 인덱스 태그는 Azure 포털 또는 API를 통해 구독 및 스토리지 계정 수준에서 사용하거나 사용하지 않도록 설정할 수 있습니다.

Function Apps 및 Logic Apps에서 호스트되는 API에 대한 API 검색 및 보안 상태(미리 보기)

2025년 6월 25일

클라우드용 Defender 이제 Azure API Management 게시된 API에 대한 기존 지원 외에도 Azure Function Apps 및 Logic Apps 호스팅되는 API를 포함하도록 API 검색 및 보안 태세 기능을 확장합니다.

이러한 향상된 기능을 통해 보안 팀은 조직의 API 공격 노출 영역을 포괄적이고 지속적으로 업데이트할 수 있습니다. 주요 기능은 다음과 같습니다.

- 센터화된 API 인벤토리: 지원되는 Azure 서비스에서 API를 자동으로 검색하고 카탈로그화합니다.

- 보안 위험 평가: 제거를 보증할 수 있는 유휴 API 식별과 중요한 데이터를 노출할 수 있는 암호화되지 않은 API를 포함하여 위험을 식별하고 우선 순위를 지정합니다.

이러한 기능은 자체적으로 사용할 수 있습니다API 보안 자세 관리 확장을 사용하도록 설정한 모든 클라우드용 Defender 보안 자세 관리(DCSPM) 고객에게 제공됩니다.

출시 타임라인: 이러한 업데이트의 출시는 2025년 6월 25일에 시작되며 1주일 이내에 지원되는 모든 지역에 도달할 것으로 예상됩니다.

에이전트 없는 파일 무결성 모니터링(미리 보기)

2025년 6월 25일

이제 미리 보기에서 FIM(에이전트 없는 파일 무결성 모니터링)을 사용할 수 있습니다. 이 기능은 엔드포인트용 Microsoft Defender 에이전트를 기반으로 GA(일반 공급) FIM 솔루션을 보완하고 사용자 지정 파일 및 레지스트리 모니터링에 대한 지원을 도입합니다.

에이전트 없는 FIM을 사용하면 조직에서 다른 에이전트를 배포하지 않고도 환경 전체에서 파일 및 레지스트리 변경 내용을 모니터링할 수 있습니다. 기존 에이전트 기반 솔루션과의 호환성을 유지하면서 가볍고 확장 가능한 대안을 제공합니다.

주요 기능은 다음과 같습니다.

- 사용자 지정 모니터링: 사용자 지정 파일 경로 및 레지스트리 키를 정의하고 모니터링하여 특정 규정 준수 및 보안 요구 사항을 충족합니다.

- 통합 환경: 에이전트 없는 이벤트와 MDE 기반 FIM의 이벤트는 동일한 작업 영역 테이블에 명확한 원본 표시기와 함께 저장됩니다.

파일 무결성 모니터링 및 파일 무결성 모니터링을 사용하도록 설정하는 방법에 대해 자세히 알아봅니다.

에이전트 없는 코드 검사 – GitHub 지원 및 사용자 지정 가능한 검사 사용 가능(미리 보기)

2025년 6월 18일

검사 및 제어를 모두 확장하는 주요 기능을 포함하도록 에이전트 없는 코드 검색 기능을 업데이트했습니다. 이러한 업데이트는 다음과 같습니다.

- Azure DevOps 외에도 GitHub 리포지토리 지원

- 사용자 지정 가능한 스캐너 선택 – 실행할 도구(예: 산적, Checkov, ESLint) 선택

- 세분화된 범위 구성 – 특정 조직, 프로젝트 또는 리포지토리 포함 또는 제외

에이전트 없는 코드 검색은 CI/CD 파이프라인을 변경하지 않고도 코드 및 IaC(Infrastructure-as-code)에 대한 확장 가능한 보안 검색을 제공합니다. 이를 통해 보안 팀은 개발자 워크플로를 중단하지 않고 취약성 및 잘못된 구성을 감지할 수 있습니다.

Azure DevOps 또는 GitHub 에이전트 없는 코드 검사 구성에 대해 자세히 알아봅니다.

2025년 5월

| Date | Category | Update |

|---|---|---|

| 5월 28일 | GA | Storage용 Defender 사용자 지정 가능한 업로드 시 맬웨어 검사 필터에 대한 생성 가용성 |

| 5월 5일 | Preview | 활성 사용자(공개 미리 보기) |

| 5월 1일 | GA | |

| 5월 1일 | GA | |

| 5월 1일 | GA | 일반 공급 데이터 및 AI 보안 대시보드 |

| 5월 1일 | 예정된 변경 사항 | Defender CSPM Azure Database for MySQL 유연한 서버 및 Azure Database for PostgreSQL 유연한 서버 리소스에 대한 청구를 시작합니다 |

스토리지용 Defender 사용자 지정 가능한 업로드 중인 맬웨어 검사 필터에 대한 일반 공급

2025년 5월 28일

업로드 중인 맬웨어 검사는 이제 사용자 지정 가능한 필터를 지원합니다. 사용자는 Blob 경로 접두사, 접미사 및 Blob 크기에 따라 업로드 시 맬웨어 검사에 대한 제외 규칙을 설정할 수 있습니다. 로그 또는 임시 파일과 같은 특정 Blob 경로 및 형식을 제외하면 불필요한 검사를 방지하고 비용을 절감할 수 있습니다.

사용자 지정 가능한 업로드 중인 맬웨어 검사 필터를 구성하는 방법을 알아봅니다.

활성 사용자(공개 미리 보기)

활성 사용자 기능을 사용하면 보안 관리자가 최근 컨트롤 플레인 활동을 기반으로 가장 관련성이 큰 사용자에게 권장 사항을 신속하게 식별하고 할당할 수 있습니다. 각 권장 사항에 대해 리소스, 리소스 그룹 또는 구독 수준에서 최대 3명의 잠재적 활성 사용자가 제안됩니다. 관리자는 목록에서 사용자를 선택하고, 권장 사항을 할당하고, 기한을 설정하여 할당된 사용자에게 알림을 트리거할 수 있습니다. 이렇게 하면 수정 워크플로가 간소화되고 조사 시간이 단축되며 전반적인 보안 태세가 강화됩니다.

AI 서비스용 Defender 일반 공급

2025년 5월 1일

클라우드용 Defender 이제 Azure AI 서비스(이전에 AI 워크로드에 대한 위협 방지라고 함)에 대한 런타임 보호를 지원합니다.

Azure AI 서비스 보호는 탈옥, 지갑 남용, 데이터 노출, 의심스러운 액세스 패턴 등 AI 서비스 및 애플리케이션과 관련된 위협을 다룹니다. 검색은 Microsoft 위협 인텔리전스 및 Azure AI 프롬프트 쉴즈의 신호를 사용하고, 기계 학습 및 AI를 적용하여 AI 서비스를 보호합니다.

AI 서비스용 Defender 대해 자세히 알아봅니다.

Microsoft Security Copilot 이제 클라우드용 Defender 일반 공급

2025년 5월 1일

Microsoft Security Copilot 이제 클라우드용 Defender 일반 공급됩니다.

Security Copilot 보안 팀의 위험 수정 속도를 향상시켜 관리자가 클라우드 위험을 더 빠르고 쉽게 해결할 수 있도록 합니다. AI 생성 요약, 수정 작업 및 위임 이메일을 제공하여 위험 감소 프로세스의 각 단계를 통해 사용자를 안내합니다.

보안 관리자는 권장 사항을 빠르게 요약하고, 수정 스크립트를 생성하며, 이메일을 통해 리소스 소유자에게 작업을 위임할 수 있습니다. 이러한 기능은 조사 시간을 줄이고, 보안 팀이 컨텍스트에서 위험을 이해하고, 빠른 수정을 위한 리소스를 식별하는 데 도움이 됩니다.

클라우드용 Defender

일반 공급 데이터 및 AI 보안 대시보드

2025년 5월 1일

클라우드용 Defender GA의 새로운 데이터 및 AI 보안 대시보드에 AI 보안을 포함하도록 데이터 보안 대시보드를 강화하고 있습니다. 대시보드는 관련 위험 및 보호 상태와 함께 데이터 및 AI 리소스를 모니터링하고 관리하는 중앙 집중식 플랫폼을 제공합니다.

데이터 및 AI 보안 대시보드의 주요 이점은 다음과 같습니다.

- 통합 보기: 모든 조직 데이터 및 AI 리소스를 포괄적으로 볼 수 있습니다.

- 데이터 인사이트: 데이터가 저장되는 위치와 데이터를 보유하는 리소스 유형을 이해합니다.

- 보호 적용 범위: 데이터 및 AI 리소스의 보호 범위를 평가합니다.

- 중요한 문제: 심각도가 높은 권장 사항, 경고 및 공격 경로를 기반으로 즉각적인 주의가 필요한 리소스를 강조 표시합니다.

- 중요한 데이터 검색: 클라우드 및 AI 자산에서 중요한 데이터 리소스를 찾아 요약합니다.

- AI 워크로드: 서비스, 컨테이너, 데이터 집합 및 모델을 비롯한 AI 애플리케이션 공간을 검색합니다.

데이터 및 AI 보안 대시보드에 대해 자세히 알아봅니다.

Defender CSPM Azure Database for MySQL 유연한 서버 및 Azure Database for PostgreSQL 유연한 서버 리소스에 대한 청구를 시작합니다.

2025년 5월 1일

변경 예상 날짜: 2025년 6월

2025년 6월 1일부터 Microsoft Defender CSPM 구독에서 Azure Database for MySQL 유연한 서버 및 Azure Database for PostgreSQL 유연한 서버 리소스에 대한 청구를 시작합니다. Defender CSPM 사용할 수 있습니다. 이러한 리소스는 이미 Defender CSPM 의해 보호되고 있으며 사용자 작업이 필요하지 않습니다. 청구가 시작되면 청구서가 증가할 수 있습니다.

자세한 내용은 CSPM 플랜 가격 책정을 참조하세요.

2025년 4월

| Date | Category | Update |

|---|---|---|

| 4월 29일 | Preview | GCP Vertex AI의 AI 포스처 관리(미리 보기) |

| 4월 29일 | Preview | |

| 4월 29일 | Change | 업딩된 GitHub 애플리케이션 권한 |

| 4월 28일 | Change | 컴퓨터 계획에서 SQL 서버에 대한 Defender 업데이트 |

| 4월 27일 | GA | Storage용 Microsoft Defender 업로드 시 맬웨어 검색에 대한 새로운 기본 한도 |

| 4월 24일 | GA | |

| 4월 7일 | 예정된 변경 내용 | App Service 경고에 대한 Defender 대한 지원 |

GCP Vertex AI의 AI 포스처 관리(미리 보기)

2025년 4월 29일

클라우드용 Defender AI 보안 태세 관리 기능은 이제 GCP(Google Cloud Platform) 꼭짓점 AI(미리 보기)에서 AI 워크로드를 지원합니다.

이 릴리스의 주요 기능은 다음과 같습니다.

- 최신 AI 애플리케이션 검색: GCP 꼭짓점 AI에 배포된 AI 애플리케이션 구성 요소, 데이터 및 AI 아티팩트를 자동으로 검색하고 카탈로그화합니다.

- 보안 태세 강화: 잘못된 구성을 검색하고 AI 애플리케이션의 보안 상태를 향상시키기 위한 기본 제공 권장 사항 및 수정 작업을 수신합니다.

- 공격 경로 분석: 고급 공격 경로 분석을 사용하여 잠재적인 위협으로부터 AI 워크로드를 보호하는 위험을 식별하고 수정합니다.

이러한 기능은 AI 리소스에 대한 포괄적인 가시성, 잘못된 구성 검색 및 강화를 제공하여 GCP 꼭짓점 AI 플랫폼에서 개발된 AI 워크로드에 대한 위험을 줄이도록 설계되었습니다.

AI 보안 태세 관리에 대해 자세히 알아봅니다.

Mend.io 클라우드용 Defender 통합(미리 보기)

2025년 4월 29일

이제 클라우드용 Defender 미리 보기의 Mend.io 통합됩니다. 이 통합은 파트너 종속성에서 취약성을 식별하고 완화하여 소프트웨어 애플리케이션 보안을 향상시킵니다. 이 통합은 검색 및 수정 프로세스를 간소화하여 전반적인 보안을 향상합니다.

Mend.io 통합에 대해 자세히 알아봅니다.

GitHub 애플리케이션 권한 업데이트

2025년 4월 29일

클라우드용 Defender GitHub 커넥터는 [사용자 지정 속성] 대한 관리자 권한을 포함하도록 업데이트됩니다. 이 권한은 새로운 컨텍스트화 기능을 제공하는 데 사용되며 사용자 지정 속성 스키마를 관리하는 범위가 지정됩니다. 권한은 다음과 같은 두 가지 방법으로 부여할 수 있습니다.

GitHub 조직에서 settings > GitHub Apps 내에서 Microsoft Security DevOps 애플리케이션으로 이동하고 권한 요청을 수락합니다.

GitHub 지원의 자동화된 전자 메일에서 권한 요청 보기를 선택하여 이 변경 내용을 적용하거나 거부합니다.

참고: 위의 작업이 수행되지 않는 경우 기존 커넥터는 새 기능 없이 계속 작동합니다.

컴퓨터 계획에서 SQL 서버에 대한 Defender 업데이트

2025년 4월 28일

클라우드용 Microsoft Defender 머신에서 SQL Server Defender Azure, AWS, GCP 및 온-프레미스 머신에서 호스트되는 SQL Server 인스턴스를 보호합니다.

오늘부터 계획에 대한 향상된 에이전트 솔루션을 점진적으로 릴리스하고 있습니다. 에이전트 기반 솔루션은 AMA(Azure Monitor Agent)를 배포할 필요가 없으며 대신 기존 SQL 인프라를 사용합니다. 이 솔루션은 온보딩 프로세스를 더 쉽게 만들고 보호 범위를 개선하도록 설계되었습니다.

필수 고객 작업:

머신의 SQL Server에 대한 Defender 업데이트 계획 구성: 오늘 이전에 컴퓨터 계획에서 SQL Server Defender 사용하도록 설정한 고객은 향상된 에이전트 릴리스에 따라 구성을 업데이트하기 위해 다음 지침을 따라야 합니다.

SQL Server 인스턴스 보호 상태 확인: 예상 시작 날짜가 2025년 5월인 경우 고객은 환경에서 SQL Server 인스턴스의 보호 상태를 확인해야 합니다. 컴퓨터 구성에서 SQL에 Defender 배포 문제를 문제 해결 방법을 알아봅니다.

Note

에이전트 업그레이드가 발생한 후 추가 SQL Server 인스턴스가 머신의 SQL Server에 대해 사용하도록 설정된 Defender 보호되는 경우 청구가 증가할 수 있습니다. 청구 정보는 클라우드용 Defender 가격 책정 페이지 검토하세요.

스토리지용 Microsoft Defender 업로드 시 맬웨어 검색에 대한 새로운 기본 한도

2025년 4월 27일

업로드 시 맬웨어 검사의 기본 상한 값이 5,000GB에서 10,000GB로 업데이트되었습니다. 이 새 한도는 다음 시나리오에 적용됩니다.

새 구독: Storage에 대한 Defender 처음으로 사용하도록 설정된 구독

Re-enabled Subscriptions: Storage에 대한 Defender 이전에 사용하지 않도록 설정되었으며 이제 다시 사용하도록 설정된 구독입니다.

이러한 구독에 대해 스토리지 맬웨어 검색에 대한 Defender 사용하도록 설정하면 업로드 시 맬웨어 검사에 대한 기본 한도가 10,000GB로 설정됩니다. 이 상한은 특정 요구 사항에 맞게 조정할 수 있습니다.

자세한 내용은 맬웨어 검사 섹션(GB당 청구, 월별 한도 및 구성)을 참조하세요.

Defender CSPM 계획 내에서 API Security Posture Management 네이티브 통합의 일반 공급

2025년 4월 24일

이제 API 보안 상태 관리가 Defender CSPM 계획의 일부로 일반 공급됩니다. 이 릴리스에서는 자세 인사이트와 함께 API의 통합 인벤토리를 도입하여 Defender CSPM 계획에서 API 위험을 보다 효과적으로 식별하고 우선 순위를 지정하는 데 도움이 됩니다. API 보안 상태 확장을 켜서 환경 설정 페이지를 통해 이 기능을 사용하도록 설정할 수 있습니다.

이 업데이트를 통해 인증되지 않은 API(AllowsAnonymousAccess) 및 암호화가 부족한 API(UnencryptedAccess)에 대한 위험 요소를 포함하여 새로운 위험 요소가 추가되었습니다. 또한 Azure API Management 통해 게시된 API를 통해 연결된 Kubernetes 수신 및 VM에 다시 매핑하여 API 노출에 대한 엔드투엔드 가시성을 제공하고 공격 경로 분석을 통해 위험 수정을 지원할 수 있습니다.

App Service 경고에 대한 Defender 향상된 기능

2025년 4월 7일

2025년 4월 30일에 App Service 경고 기능에 대한 Defender 향상됩니다. 의심스러운 코드 실행에 대한 경고와 내부 또는 원격 엔드포인트에 대한 액세스를 추가합니다. 또한 논리를 확장하고 불필요한 노이즈를 유발하는 경고를 제거하여 관련 경고의 적용 범위를 개선하고 노이즈를 줄였습니다. 이 프로세스의 일부로 "의심스러운 WordPress 테마 호출이 검색됨" 경고는 더 이상 사용되지 않습니다.

2025년 3월

| Date | Category | Update |

|---|---|---|

| 3월 30일 | GA | AKS 노드에 대한 취약성 평가 및 맬웨어 검색을 사용하여 향상된 컨테이너 보호가 이제 GA가 되었습니다. |

| 3월 27일 | Preview | Kubernetes 제어 배포(미리 보기) |

| 3월 27일 | Preview | 저장용 Defender 업로드 시 맬웨어 검사 필터를 사용할 수 |

| 3월 26일 | GA | |

| 3월 11일 | 예정된 변경 내용 | 권장 사항 심각도 수준으로 예정된 변경 |

| 3월 3일 | GA |

AKS 노드에 대한 취약성 평가 및 맬웨어 검색을 사용하여 향상된 컨테이너 보호가 이제 GA가 되었습니다.

2025년 3월 30일

이제 클라우드용 Defender GA로 AKS(Azure Kubernetes Service) 노드에 대한 취약성 평가 및 맬웨어 검색을 제공합니다. 이러한 Kubernetes 노드에 대한 보안 보호를 제공하면 고객은 관리되는 Kubernetes 서비스에서 보안 및 규정 준수를 유지하고 관리되는 클라우드 공급자와의 공유 보안 책임에서 자신의 역할을 이해할 수 있습니다. 새 기능을 받으려면 구독에서 Defender CSPM, 컨테이너용 Defender 또는 서버 P2 계획용 Defender 일부로 머신에 대한 에이전트 없는 검사"를 사용하도록 설정해야 합니다.

취약성 평가

이제 Azure 포털에서 새 권장 사항을 사용할 수 있습니다. AKS 노드에 취약성 발견이 해결되어야 합니다. 이 권장 사항을 사용하면 이제 AKS(Azure Kubernetes Service) 노드에 있는 취약성 및 CVE를 검토하고 수정할 수 있습니다.

맬웨어 검색

에이전트 없는 맬웨어 검색 기능이 AKS 노드에서 맬웨어를 검색하면 새 보안 경고가 트리거됩니다. 에이전트 없는 맬웨어 검색은 Microsoft Defender 바이러스 백신 맬웨어 방지 엔진을 사용하여 악성 파일을 검색하고 검색합니다. 위협이 감지되면 보안 경고는 클라우드용 Defender 및 Defender XDR 전달되며, 여기서 조사하고 수정할 수 있습니다.

Note: AKS 노드에 대한 맬웨어 검색은 컨테이너용 Defender 또는 서버 P2 사용 환경에 대한 Defender만 사용할 수 있습니다.

Kubernetes 제어된 배포(미리 보기)

2025년 3월 27일

컨테이너용 Defender 계획에 Kubernetes 제어 배포(미리 보기) 기능을 소개합니다. Kubernetes 제어 배포는 조직 보안 정책을 위반하는 컨테이너 이미지의 배포를 제어하여 Kubernetes 보안을 강화하기 위한 메커니즘입니다.

이 기능은 다음 두 가지 새로운 기능을 기반으로 합니다.

- 취약성 조사 결과 아티팩트: 취약성 평가를 위해 스캔된 각 컨테이너 이미지에 대한 결과 생성

- 보안 규칙: 취약한 컨테이너 이미지를 Kubernetes 클러스터에 배포하는 것을 경고하거나 방지하기 위한 보안 규칙 추가

사용자 지정된 보안 규칙: 고객은 다양한 환경, 조직 내의 Kubernetes 클러스터 또는 네임스페이스에 대한 보안 규칙을 사용자 지정하여 특정 요구 사항 및 규정 준수 요구 사항에 맞는 보안 제어를 사용하도록 설정할 수 있습니다.

보안 규칙에 대한 구성 가능한 작업:

감사: 취약한 컨테이너 이미지를 배포하려고 하면 "감사" 작업이 트리거되며 컨테이너 이미지에 대한 위반 세부 정보가 포함된 권장 사항이 생성됩니다.

거부: 취약한 컨테이너 이미지를 배포하려고 하면 "거부" 작업이 트리거되어 컨테이너 이미지의 배포를 방지하여 안전하고 호환되는 이미지만 배포되도록 합니다.

엔드투엔드 보안: 취약한 컨테이너 이미지 배포로부터 보호를 첫 번째 보안 규칙으로 정의하고, 엔드투엔드 Kubernetes 보안 게이팅 메커니즘을 도입하여 취약한 컨테이너가 고객의 Kubernetes 환경에 들어가지 않도록 합니다.

이 기능에 대한 자세한 내용은 제어 배포 솔루션 개요를 참조하세요.

스토리지용 Defender 사용자 지정 가능한 업로드 중인 맬웨어 검사 필터(미리 보기)

2025년 3월 27일

업로드 중인 맬웨어 검사는 이제 사용자 지정 가능한 필터를 지원합니다. 사용자는 Blob 경로 접두사, 접미사 및 Blob 크기에 따라 업로드 시 맬웨어 검사에 대한 제외 규칙을 설정할 수 있습니다. 로그 또는 임시 파일과 같은 특정 Blob 경로 및 형식을 제외하면 불필요한 검사를 방지하고 비용을 절감할 수 있습니다.

사용자 지정 가능한 업로드 중인 맬웨어 검사 필터를 구성하는 방법을 알아봅니다.

Azure CMK에 대한 에이전트 없는 VM 검사 지원에 대한 일반 공급

2025년 3월 26일

CMK 암호화 디스크를 사용하여 Azure VM에 대한 에이전트 없는 검색이 이제 일반 공급됩니다. Defender CSPM 계획과 서버 P2용 Defender 모두 이제 모든 클라우드에서 CMK를 지원하여 VM에 대한 에이전트 없는 검사를 지원합니다.

CMK 암호화 디스크 사용하여 Azure VM에 대해

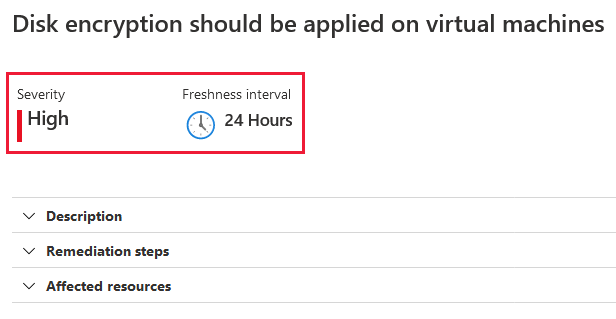

권장 사항 심각도 수준으로 예정된 변경

2025년 3월 11일

위험 평가 및 우선 순위를 개선하기 위해 권장 사항의 심각도 수준을 개선하고 있습니다. 이 업데이트의 일환으로 모든 심각도 분류를 다시 평가하고 새 수준인 Critical을 도입했습니다. 이전에는 권장 사항이 낮음, 중간 및 높음의 세 가지 수준으로 분류되었습니다. 이 업데이트를 사용하면 이제 낮음, 중간, 높음 및 위험의 네 가지 수준이 있으므로 고객이 가장 긴급한 보안 문제에 집중할 수 있도록 보다 세분화된 위험 평가를 제공합니다.

따라서 고객은 기존 권장 사항의 심각도가 변경될 수 있습니다. 또한 Defender CSPM 고객만 사용할 수 있는 위험 수준 평가는 권장 사항 심각도와 자산 컨텍스트를 모두 고려하므로 영향을 받을 수 있습니다. 이러한 조정은 전반적인 위험 수준에 영향을 줄 수 있습니다.

예상 변경 내용은 2025년 3월 25일에 수행됩니다.

Azure Government 엔드포인트용 Microsoft Defender 기반 FIM(파일 무결성 모니터링)의 일반 공급

2025년 3월 3일

엔드포인트용 Microsoft Defender 기반 파일 무결성 모니터링은 이제 서버 계획 2에 대한 Defender 일부로 GCCH(Azure Government GA)입니다.

- 중요한 파일 및 레지스트리를 실시간으로 모니터링하고 변경 내용을 감사하여 규정 준수 요구 사항을 충족합니다.

- 의심스러운 파일 콘텐츠 변경 내용을 검색하여 잠재적인 보안 문제를 식별합니다.

이 향상된 FIM 환경은 사용 중단을 위해 설정된 기존 환경을 MMA(Log Analytics Agent) 사용 중지로 대체합니다. MMAFIM 환경은 2>023년 3월 말까지 Azure Government 계속 지원됩니다.

이 릴리스에서는 MMA를 통해 FIM 구성을 엔드포인트 버전용 Defender 통해 새 FIM으로 마이그레이션할 수 있도록 제품 내 환경이 릴리스됩니다.

엔드포인트에 대한 Defender 통해 FIM을 사용하도록 설정하는 방법에 대한 자세한 내용은 엔드포인트용 Microsoft Defender 사용하여

Important

21Vianet 및 GCCM 클라우드에서 작동하는 Azure 파일 무결성 모니터링의 가용성은 현재 지원되지 않습니다.

2025년 2월

| Date | Category | Update |

|---|---|---|

| 2월 27일 | Change | 향상된 AWS EC2 리소스 이름 표시 |

| 2월 27일 | GA | Storage용 Microsoft Defender 주문형 맬웨어 검색 |

| 2월 27일 | GA | 최대 50GBDefender> |

| 2월 23일 | Preview | AKS 런타임 컨테이너에 대한 컨테이너 레지스트리에 구애받지 않는 에이전트 없는 취약성 평가(미리 보기) |

| 2월 23일 | Preview | 데이터 및 AI 보안 대시보드(미리 보기) |

| 2월 19일 | Preview | MDC 비용 계산기(미리 보기) |

| 2월 19일 | Preview | 31 새롭고 향상된 다중 클라우드 규제 표준 적용 범위 |

향상된 AWS EC2 리소스 이름 표시

2025년 2월 27일

변경 예상 날짜: 2025년 3월

플랫폼에서 AWS EC2 인스턴스에 대한 리소스 이름을 표시하는 방법을 향상하고 있습니다. EC2 인스턴스에 "이름" 태그가 정의된 경우 리소스 이름 필드에 해당 태그의 값이 표시됩니다. "name" 태그가 없으면 리소스 이름 필드에 이전과 같이 인스턴스 ID 가 계속 표시됩니다. 리소스 ID는 참조를 위해 리소스 ID 필드에서 계속 사용할 수 있습니다.

EC2 "name" 태그를 사용하면 ID 대신 사용자 지정 의미 있는 이름으로 리소스를 쉽게 식별할 수 있습니다. 이렇게 하면 특정 인스턴스를 더 빠르게 찾고 관리할 수 있으므로 인스턴스 세부 정보를 검색하거나 상호 참조하는 데 소요되는 시간과 노력이 줄어듭니다.

스토리지용 Microsoft Defender 주문형 맬웨어 검색

2025년 2월 27일

현재 GA에 있는 storage용 Microsoft Defender 주문형 맬웨어 검색을 사용하면 필요할 때마다 Azure Storage 계정에서 기존 Blob을 검색할 수 있습니다. 검색은 Azure 포털 UI 또는 REST API를 통해 시작할 수 있으며 Logic Apps, Automation 플레이북 및 PowerShell 스크립트를 통한 자동화를 지원합니다. 이 기능은 모든 검사에 대한 최신 맬웨어 정의와 함께 Microsoft Defender 바이러스 백신을 사용하고 검색하기 전에 Azure 포털에서 초기 비용 추정을 제공합니다.

사용 사례:

- 인시던트 응답: 의심스러운 활동을 감지한 후 특정 스토리지 계정을 검색합니다.

- 보안 기준: 스토리지에 대한 Defender 처음 사용하도록 설정할 때 저장된 모든 데이터를 검색합니다.

- 규정 준수: 규정 및 데이터 보호 표준을 충족하는 데 도움이 되는 검사를 예약하도록 자동화를 설정합니다.

자세한 내용은 주문형 맬웨어 검사를 참조 하세요.

최대 50GB의 Blob에 대한 스토리지 맬웨어 검사에 대한 Defender

2025년 2월 27일

스토리지 맬웨어 검색을 위한 Defender 이제 최대 50GB 크기의 Blob을 지원합니다(이전에는 2GB로 제한됨).

큰 Blob이 업로드되는 스토리지 계정의 경우 Blob 크기 제한이 증가하면 월별 요금이 높아집니다.

예기치 않은 높은 요금을 방지하려면 월별 검색된 총 GB에 적절한 한도를 설정할 수 있습니다. 자세한 내용은 업로드 중인 맬웨어 검사에 대한 비용 제어를 참조 하세요.

AKS 런타임 컨테이너에 대한 컨테이너 레지스트리에 구애받지 않는 에이전트 없는 취약성 평가(미리 보기)

2025년 2월 23일

컨테이너 및 CSPM(클라우드용 Defender Security Posture Management) 계획에 대한 Defender 이제 AKS 런타임 컨테이너에 대한 컨테이너 레지스트리에 구애받지 않는 에이전트 없는 취약성 평가를 포함합니다. 이 향상된 기능은 AKS 클러스터에서 실행되는 Kubernetes 추가 기능 및 타사 도구를 검색하는 것 외에도 모든 레지스트리(지원되는 레지스트리로 제한되지 않음)의 이미지가 포함된 실행 중인 컨테이너를 포함하도록 취약성 평가 범위를 확장합니다. 이 기능을 사용하도록 설정하려면 클라우드용 Defender 환경 설정에서 구독에 대해 Agentless 컴퓨터 검사 사용하도록 설정되어 있는지 확인합니다.

데이터 및 AI 보안 대시보드(미리 보기)

2025년 2월 23일

클라우드용 Defender 미리 보기의 새 데이터 및 AI 보안 대시보드에 AI 보안을 포함하도록 데이터 보안 대시보드를 강화하고 있습니다. 대시보드는 관련 위험 및 보호 상태와 함께 데이터 및 AI 리소스를 모니터링하고 관리하는 중앙 집중식 플랫폼을 제공합니다.

데이터 및 AI 보안 대시보드의 주요 이점은 다음과 같습니다.

- 통합 보기: 모든 조직 데이터 및 AI 리소스를 포괄적으로 볼 수 있습니다.

- 데이터 인사이트: 데이터가 저장되는 위치와 데이터를 보유하는 리소스 유형을 이해합니다.

- 보호 적용 범위: 데이터 및 AI 리소스의 보호 범위를 평가합니다.

- 중요한 문제: 심각도가 높은 권장 사항, 경고 및 공격 경로를 기반으로 즉각적인 주의가 필요한 리소스를 강조 표시합니다.

- 중요한 데이터 검색: 클라우드 및 AI 자산에서 중요한 데이터 리소스를 찾아 요약합니다.

- AI 워크로드: 서비스, 컨테이너, 데이터 집합 및 모델을 비롯한 AI 애플리케이션 공간을 검색합니다.

데이터 및 AI 보안 대시보드에 대해 자세히 알아봅니다.

MDC 비용 계산기(미리 보기)

2025년 2월 19일

클라우드 환경 보호와 관련된 비용을 쉽게 예측할 수 있도록 새로운 MDC 비용 계산기를 도입하게 되어 기쁩니다. 이 도구는 비용을 명확하고 정확하게 이해할 수 있도록 조정되어 효과적으로 계획하고 예산을 책정할 수 있습니다.

비용 계산기를 사용하는 이유

비용 계산기는 보호 요구 사항의 범위를 정의할 수 있도록 하여 비용을 예측하는 프로세스를 간소화합니다. 사용하려는 환경 및 계획을 선택하면 계산기가 적용 가능한 할인을 포함하여 각 플랜에 대한 청구 가능한 리소스를 자동으로 채웁니다. 놀라움 없이 잠재적인 비용에 대한 포괄적인 개요가 제공됩니다.

주요 기능:

범위 정의: 관심 있는 계획 및 환경을 선택합니다. 계산기는 검색 프로세스를 수행하여 환경당 각 계획에 대한 청구 가능한 단위 수를 자동으로 채웁니다.

자동 및 수동 조정: 이 도구를 사용하면 자동 데이터 수집과 수동 조정을 모두 수행할 수 있습니다. 단위 수량 및 할인 수준을 수정하여 변경 내용이 전체 비용에 미치는 영향을 확인할 수 있습니다.

포괄적인 비용 예측: 계산기는 각 계획에 대한 추정치와 총 비용 보고서를 제공합니다. 비용을 보다 쉽게 이해하고 관리할 수 있도록 비용에 대한 자세한 분석 정보를 제공합니다.

다중 클라우드 지원: 이 솔루션은 지원되는 모든 클라우드에 대해 작동하므로 클라우드 공급자와 관계없이 정확한 비용 예측이 가능합니다.

내보내기 및 공유: 비용 예측이 있으면 예산 계획 및 승인을 위해 쉽게 내보내고 공유할 수 있습니다.

31 새롭고 향상된 다중 클라우드 규제 표준 적용 범위

2025년 2월 19일

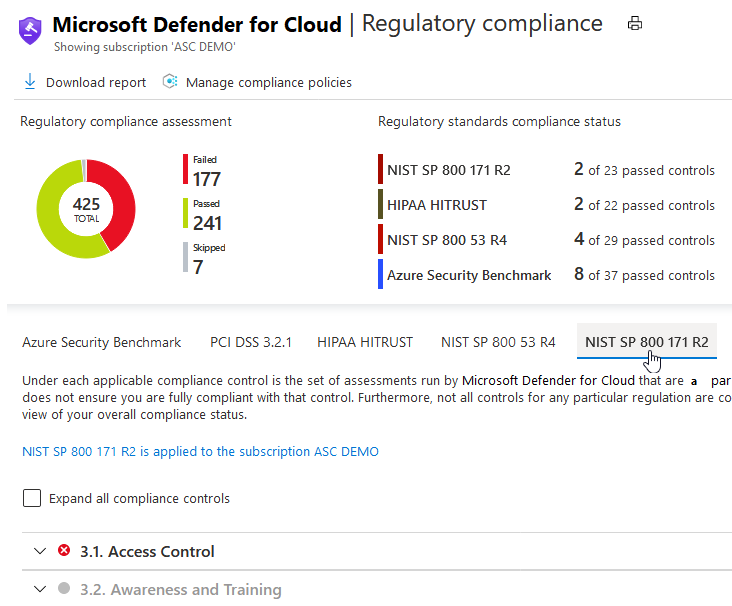

Azure, AWS 및 클라우드용 Defender 31개 이상의 보안 및 규제 프레임워크에 대한 향상된 지원과 확장된 지원을 발표하게 되어 기쁩니다. Gcp. 이 향상된 기능은 규정 준수를 달성하고 유지 관리하는 경로를 간소화하고, 데이터 위반의 위험을 줄이며, 벌금 및 평판 손상을 방지하는 데 도움이 됩니다.

새로운 향상된 프레임워크는 다음과 같습니다.

| Standards | Clouds |

|---|---|

| EU 2022 2555(NIS2) 2022 | Azure, AWS, GCP |

| EU GDPR(일반 데이터 보호 규정) 2016 679 | Azure, AWS, GCP |

| NIST CSF v2.0 | Azure, AWS, GCP |

| NIST 800 171 Rev3 | Azure, AWS, GCP |

| NIST SP 800 53 R5.1.1 | Azure, AWS, GCP |

| PCI DSS v4.0.1 | Azure, AWS, GCP |

| CIS AWS Foundations v3.0.0 | AWS |

| CIS Azure Foundations v2.1.0 | Azure |

| CIS 컨트롤 v8.1 | Azure, AWS, GCP |

| CIS GCP Foundations v3.0 | GCP |

| HITRUST CSF v11.3.0 | Azure, AWS, GCP |

| SOC 2023 | Azure, AWS, GCP |

| SWIFT 고객 보안 컨트롤 프레임워크 2024 | Azure, AWS, GCP |

| ISO IEC 27001:2022 | Azure, AWS, GCP |

| ISO IEC 27002:2022 | Azure, AWS, GCP |

| ISO IEC 27017:2015 | Azure, AWS, GCP |

| CMMC(사이버 보안 완성 모델 인증) 수준 2 v2.0 | Azure, AWS, GCP |

| AWS Well Architected Framework 2024 | AWS |

| 캐나다 연방 PBMM 3.2020 | Azure, AWS, GCP |

| APRA CPS 234 2019 | Azure, AWS |

| CSA Cloud Controls Matrix v4.0.12 | Azure, AWS, GCP |

| Cyber Essentials v3.1 | Azure, AWS, GCP |

| 형사 사법 정보 서비스 보안 정책 v5.9.5 | Azure, AWS, GCP |

| FFIEC CAT 2017 | Azure, AWS, GCP |

| 브라질 LGPD(일반 데이터 보호법) 2018 | Azure |

| NZISM v3.7 | Azure, AWS, GCP |

| 사베인 옥슬리 법 2022 (SOX) | Azure, AWS |

| NCSC CAF(Cyber Assurance Framework) v3.2 | Azure, AWS, GCP |

이는 몇 달 전의 CIS AKS(Azure Kubernetes Service) v1.5, CIS GKE(Google Kubernetes Engine) v1.6 및 CIS Amazon Elastic Kubernetes Service(EKS) v.15의 최근 릴리스에 합류합니다.

클라우드용 Defender 규정 준수 제품에 대한 자세한 내용은

2025년 1월

| Date | Category | Update |

|---|---|---|

| 1월 30일 | GA | 컨테이너 레지스트리에 대한 검사 조건으로 업데이트 |

| 1월 29일 | Change | MDVM에서 제공하는 컨테이너 취약성 평가 검사에 대한 향상된 기능 |

| 1월 27일 | GA | AI 플랫폼을 지원하기 위해 GCP 커넥터에 추가된 권한 |

| 1월 20일 | Change | GC에서 제공하는 Linux 기준 권장 사항의 향상된 기능 |

컨테이너 레지스트리 스캔 기준 업데이트

2025년 1월 30일

모든 클라우드 및 외부 레지스트리(Azure에서 레지스트리 이미지에 대한 미리 보기 권장 사항에서 레지스트리 이미지에 대한 검사 조건 중 하나를 업데이트하고 있습니다. AWS, GCP, 도커, JFrog).

변경 내용

현재 레지스트리에 푸시된 후 90일 동안 이미지를 다시 검사합니다. 이제 30일 후 스캔하도록 변경됩니다.

Note

레지스트리 이미지의 VA(컨테이너 취약성 평가)에 대한 관련 GA 권장 사항은 변경되지 않습니다.

MDVM에서 제공하는 컨테이너 취약성 평가 검사에 대한 향상된 기능

2025년 1월 29일

다음 업데이트를 사용하여 컨테이너 취약성 평가 검사 검사 범위에 대한 향상된 기능을 발표하게 되어 기쁩니다.

추가 프로그래밍 언어: 이제 PHP, Ruby 및 Rust를 지원합니다.

연속 Java 언어 지원: 폭발된 JAR에 대한 검사를 포함합니다.

메모리 사용량 향상: 큰 컨테이너 이미지 파일을 읽을 때 성능이 최적화되었습니다.

AI 플랫폼을 지원하기 위해 GCP 커넥터에 추가된 권한

2025년 1월 27일

이제 GCP 커넥터에 GCP AI 플랫폼(꼭짓점 AI)을 지원할 수 있는 추가 권한이 있습니다.

- aiplatform.batchPredictionJobs.list

- aiplatform.customJobs.list

- aiplatform.datasets.list

- aiplatform.datasets.get

- aiplatform.endpoints.getIamPolicy

- aiplatform.endpoints.list

- aiplatform.indexEndpoints.list

- aiplatform.indexes.list

- aiplatform.models.list

- aiplatform.models.get

- aiplatform.pipelineJobs.list

- aiplatform.schedules.list

- aiplatform.tuningJobs.list

- discoveryengine.dataStores.list

- discoveryengine.documents.list

- discoveryengine.engines.list

- notebooks.instances.list

GC가 지원하는 Linux 기준 권장 사항에 대한 향상 사항

2025년 1월 20일

GC로 구동되는 Baselines Linux 기능의 정확성과 적용 범위를 향상시키고 있습니다. 2월에는 업데이트된 규칙 이름 및 추가 규칙과 같은 변경 내용을 확인할 수 있습니다. 이러한 개선 사항은 기준 평가를 보다 정확하고 최신 상태로 만들도록 설계되었습니다. 변경 내용에 대한 자세한 내용은 관련 블로그를 참조하세요.

일부 변경 내용에는 추가 "공개 미리 보기" 변경 내용이 포함될 수 있습니다. 이 업데이트는 사용자에게 도움이 되며 사용자에게 계속 알려 드립니다. 원하는 경우 리소스에서 제외하거나 GC 확장을 제거하여 이 권장 사항을 옵트아웃할 수 있습니다.

2024년 12월

| Date | Category | Update |

|---|---|---|

| 12월 31일 | GA | 기존 클라우드 커넥터의 검사 간격 변경 |

| 12월 22일 | GA | 엔드포인트용 Microsoft Defender FIM(파일 무결성 모니터링) 환경을 받으려면 클라이언트 버전 업데이트가 필요합니다 |

| 12월 17일 | Preview | 인기 있는 CI/CD 도구를 사용하여 클라우드용 Defender CLI를 통합합니다 |

| 12월 10일 | GA | 클라우드용 Defender 설치 환경 |

| 12월 10일 | GA | 클라우드 환경의 클라우드용 Defender 검사에 대한 프로비전된 간격 옵션 |

| 12월 17일 | GA |

기존 클라우드 커넥터의 검사 간격 변경

2024년 12월 31일

이달 초, 클라우드 환경을 검사하기 위한 수정된 클라우드용 Defender 간격 옵션과 관련하여 update 게시되었습니다. 검색 간격 설정은 클라우드용 Defender 검색 서비스가 클라우드 리소스를 검색하는 빈도를 결정합니다. 이러한 변경은 보다 균형 잡힌 검사 프로세스를 보장하고, 성능을 최적화하며, API 제한에 도달할 위험을 최소화합니다.

기존 AWS 및 GCP 클라우드 커넥터에 대한 검사 간격 설정이 업데이트되어 클라우드용 Defender 클라우드 환경을 검색할 수 있는지 확인합니다.

다음과 같은 조정이 수행됩니다.

- 현재 1~3시간 사이에 설정된 간격은 4시간으로 업데이트됩니다.

- 5시간으로 설정된 간격은 6시간으로 업데이트됩니다.

- 7~11시간으로 설정된 간격은 12시간으로 업데이트됩니다.

- 13시간 이상의 간격은 24시간으로 업데이트됩니다.

다른 검사 간격을 선호하는 경우 환경 설정 페이지를 사용하여 클라우드 커넥터를 조정할 수 있습니다. 이러한 변경 내용은 2025년 2월 초에 모든 고객에게 자동으로 적용되며 추가 조치가 필요하지 않습니다.

이제 민감도 검사 기능에 Azure 파일 공유가 포함됩니다.

2024년 12월 17일

클라우드용 Defender CSPM(Security Posture Management) 민감도 검사 기능에는 이제 Blob 컨테이너 외에도 GA의 Azure 파일 공유가 포함됩니다.

이 업데이트 전에 구독에서 Defender CSPM 계획을 사용하도록 설정하면 스토리지 계정 내의 Blob 컨테이너에서 중요한 데이터를 자동으로 검색합니다. 이 업데이트를 통해 CSPM의 민감도 검사 기능에 대한 Defender 이제 해당 스토리지 계정 내의 파일 공유를 포함합니다. 이 향상된 기능은 중요한 스토리지 계정의 위험 평가 및 보호를 개선하여 잠재적 위험에 대한 보다 포괄적인 분석을 제공합니다.

민감도 검사에 대해 자세히 알아봅니다.

인기 있는 CI/CD 도구와 클라우드용 Defender CLI 통합

클라우드용 Microsoft Defender 인기 있는 CI/CD 도구와 DEFENDER FOR CLOUD CLI 검사 통합을 공개 미리 보기로 사용할 수 있습니다. 이제 CLI를 CI/CD 파이프라인에 통합하여 컨테이너화된 소스 코드에서 보안 취약성을 검사하고 식별할 수 있습니다. 이 기능은 개발 팀이 파이프라인을 실행하는 동안 코드 취약성을 감지하고 해결하는 데 도움이 됩니다. 파이프라인 스크립트를 클라우드용 Microsoft Defender 수정하려면 인증이 필요합니다. 검사 결과가 클라우드용 Microsoft Defender 업로드되므로 보안 팀이 컨테이너 레지스트리의 컨테이너를 보고 상호 연결할 수 있습니다. 이 솔루션은 지속적인 자동화된 인사이트를 제공하여 위험 검색 및 대응을 신속하게 수행하여 워크플로를 방해하지 않고 보안을 보장합니다.

사용 사례:

- CI/CD 도구 내에서 파이프라인 검색: CLI를 호출하는 모든 파이프라인을 안전하게 모니터링합니다.

- 초기 취약성 검색: 결과가 파이프라인에 게시되고 클라우드용 Microsoft Defender 전송됩니다.

- 지속적인 보안 인사이트: 생산성을 저해하지 않고 개발 주기 전반에 걸쳐 가시성을 유지하고 신속하게 대응합니다.

자세한 내용은 인기 있는 CI/CD 도구를 사용하여 클라우드용 Defender CLI 통합 참조하세요.

클라우드용 Defender 설정 환경

2024년 12월 10일

설치 환경을 사용하면 클라우드 인프라, 코드 리포지토리 및 외부 컨테이너 레지스트리와 같은 클라우드 환경을 연결하여 클라우드용 Microsoft Defender 초기 단계를 시작할 수 있습니다.

클라우드 환경의 설정을 안내하고, 고급 보안 계획으로 자산을 보호하고, 빠른 작업을 손쉽게 수행하여 대규모 보안 범위를 늘리고, 연결 문제를 인식하고, 새로운 보안 기능에 대한 알림을 받습니다. 클라우드용 Defender 메뉴에서 Setup 선택하여 새 환경으로 이동할 수 있습니다.

클라우드 환경의 클라우드용 Defender 검사에 대한 수정된 간격 옵션

2024년 12월 10일

AWS, GCP, Jfrog 및 DockerHub와 연결된 클라우드 커넥터에 대한 검색 간격 옵션이 수정되었습니다. 검색 간격 기능을 사용하면 클라우드용 Defender 클라우드 환경의 검사를 시작하는 빈도를 제어할 수 있습니다. 클라우드 커넥터를 추가하거나 편집할 때 검색 간격을 4, 6, 12 또는 24시간으로 설정할 수 있습니다. 새 커넥터에 대한 기본 검사 간격은 12시간입니다.

FIM(파일 무결성 모니터링) 환경을 수신하려면 엔드포인트용 Microsoft Defender 클라이언트 버전 업데이트가 필요합니다.

2025년 6월

2025년 6월부터 FIM(파일 무결성 모니터링)에는 MDE(엔드포인트) 클라이언트 버전에 대한 최소 Defender 필요합니다. Windows: 10.8760, Linux: 30.124082의 경우 클라우드용 Microsoft Defender FIM 환경의 혜택을 계속 받으려면 최소한 다음 클라이언트 버전이 필요한지 확인하세요. 자세히 알아보기

2024년 11월

민감도 검사 기능에는 이제 Azure 파일 공유(미리 보기)가 포함됩니다.

2024년 11월 28일

클라우드용 Defender CSPM(Security Posture Management) 민감도 검사 기능에는 Blob 컨테이너 외에도 Azure 파일 공유(미리 보기)가 포함됩니다.

이 업데이트 전에 구독에서 Defender CSPM 계획을 사용하도록 설정하면 스토리지 계정 내의 Blob 컨테이너에서 중요한 데이터를 자동으로 검색합니다. 이 업데이트를 통해 CSPM의 민감도 검사 기능에 대한 Defender 이제 해당 스토리지 계정 내의 파일 공유를 포함합니다. 이 향상된 기능은 중요한 스토리지 계정의 위험 평가 및 보호를 개선하여 잠재적 위험에 대한 보다 포괄적인 분석을 제공합니다.

민감도 검사에 대해 자세히 알아봅니다.

민감도 레이블 동의 변경

2024년 11월 26일

Microsoft 365 Defender 포털 또는 Microsoft Purview 포털 구성된 사용자 지정 정보 유형 및 민감도 레이블을 활용하려면 더 이상 "레이블" 페이지의 "Information Protection" 섹션에서 전용 동의 단추를 선택할 필요가 없습니다.

이 변경으로 모든 사용자 지정 정보 유형 및 민감도 레이블이 자동으로 클라우드용 Microsoft Defender 포털로 가져옵니다.

데이터 민감도 설정에 대해 자세히 알아봅니다.

민감도 레이블 변경

2024년 11월 26일

최근까지 클라우드용 Defender Microsoft 365 Defender 포털에서 다음 두 조건을 충족하는 모든 민감도 레이블을 가져왔습니다.

- 범위가 "Items -> Files" 또는 "Items -> Emails"로 설정된 민감도 레이블은 Information Protection 섹션의 "레이블 범위 정의" 섹션에 있습니다.

- 민감도 레이블에는 자동 레이블 지정 규칙이 구성되어 있습니다.

2024년 11월 26일부터 UI(사용자 인터페이스)의 민감도 레이블 범위 이름이 Microsoft 365 Defender 포털과 Microsoft Purview 포털 모두 업데이트되었습니다. 이제 클라우드용 Defender "파일 및 기타 데이터 자산" 범위가 적용된 민감도 레이블만 가져옵니다. 클라우드용 Defender 더 이상 "전자 메일" 범위가 적용된 레이블을 가져오지 않습니다.

Note

이 변경이 발생하기 전에 "항목 -> 파일"로 구성된 레이블은 새 "파일 및 기타 데이터 자산" 범위로 자동으로 마이그레이션됩니다.

민감도 레이블을 구성하는 방법에 대해 자세히 알아봅니다.

최대 50GB의 Blob에 대한 스토리지 맬웨어 검사에 대한 Defender(미리 보기)

2024년 11월 25일

변경 예상 날짜: 2024년 12월 1일

2024년 12월 1일부터 스토리지 맬웨어 검사에 대한 Defender (이전에는 2GB로 제한됨)까지 Blob을 지원합니다.

큰 Blob이 업로드되는 스토리지 계정의 경우 Blob 크기 제한이 증가하면 월별 요금이 높아집니다.

예기치 않은 높은 요금을 방지하려면 월별 검색된 총 GB에 적절한 한도를 설정할 수 있습니다. 자세한 내용은 업로드 중인 맬웨어 검사에 대한 비용 제어를 참조 하세요.

관리되는 Kubernetes 환경 및 새 권장 사항에 대한 CIS 표준의 업데이트된 버전

2024년 11월 19일

클라우드용 Defender 규정 준수 대시보드는 이제 관리되는 Kubernetes 환경의 보안 상태를 평가하기 위한 CIS(Center for Internet Security) 표준의 업데이트된 버전을 제공합니다.

대시보드에서 AWS/EKS/GKE Kubernetes 리소스에 다음 표준을 할당할 수 있습니다.

- CIS AKS(Azure Kubernetes Service) v1.5.0

- CIS GKE(Google Kubernetes Engine) v1.6.0

- CIS Amazon Elastic Kubernetes Service(EKS) v1.5.0

이러한 표준에 가장 적합한 범위의 범위를 보장하기 위해 79개의 새로운 Kubernetes 중심 권장 사항도 릴리스하여 적용 범위를 보강했습니다.

이러한 새 권장 사항을 사용하려면 위에 나열된 표준을 할당하거나 사용자 지정 표준을 만들고 하나 이상의 새 평가를 포함합니다.

고급 헌팅에서 Kubernetes 클라우드 프로세스 이벤트의 공개 미리 보기

고급 헌팅에서 Kubernetes 클라우드 프로세스 이벤트의 미리 보기 릴리스를 발표합니다. 이 강력한 통합은 다중 클라우드 환경에서 발생하는 Kubernetes 프로세스 이벤트에 대한 자세한 정보를 제공합니다. 이를 사용하여 클라우드 인프라에서 호출된 악의적인 프로세스와 같은 프로세스 세부 정보를 통해 관찰할 수 있는 위협을 검색할 수 있습니다. 자세한 내용은 CloudProcessEvents를 참조하세요.

취약성 관리 BYOL(Bring Your Own License) 기능 사용 중단

2024년 11월 19일

변경 예상 날짜:

2025년 2월 3일: 이 기능은 더 이상 새 컴퓨터 및 구독을 온보딩하는 데 사용할 수 없습니다.

2025년 5월 1일: 이 기능은 완전히 사용되지 않으며 더 이상 사용할 수 없습니다.

클라우드용 Defender 보안 환경을 개선하기 위한 노력의 일환으로 취약성 평가 솔루션을 간소화하고 있습니다. 클라우드용 Defender "Bring Your Own License" 기능을 제거하고 있습니다. 이제 Microsoft Security 노출 관리 커넥터를 사용하여 보다 원활하고 통합되고 완전한 솔루션을 제공합니다.

Microsoft Security 노출 관리 내에서 새 커넥터 솔루션으로 전환하는 것이 좋습니다. 우리 팀은 이러한 전환을 통해 당신을 지원하기 위해 여기에 있습니다.

커넥터 사용에 대한 자세한 내용은 Microsoft Security 노출 관리 - Microsoft Security 노출 관리에서 데이터 원본 연결의 오버뷰 참조하세요.

클라우드용 Microsoft Defender 에이전트 없는 코드 검색(미리 보기)

2024년 11월 19일

이제 클라우드용 Microsoft Defender 에이전트 없는 코드 검색을 공개 미리 보기로 사용할 수 있습니다. 커넥터가 하나 있는 Azure DevOps 조직의 모든 리포지토리에 대해 빠르고 확장 가능한 보안을 제공합니다. 이 솔루션은 보안 팀이 Azure DevOps 환경에서 코드 및 IaC(Infrastructure as code) 구성의 취약성을 찾아서 해결하는 데 도움이 됩니다. 에이전트, 파이프라인 변경 또는 개발자 워크플로 중단이 필요하지 않으므로 설정 및 유지 관리가 간단합니다. CI/CD(연속 통합 및 지속적인 배포) 파이프라인과 독립적으로 작동합니다. 이 솔루션은 지속적인 자동화된 인사이트를 제공하여 위험 검색 및 대응 속도를 향상시키고 워크플로를 중단하지 않고 보안을 보장합니다.

사용 사례:

- Organization 전체 검사: 하나의 커넥터를 사용하여 Azure DevOps 조직의 모든 리포지토리를 안전하게 모니터링할 수 있습니다.

- 초기 취약성 검색: 사전 위험 관리를 위한 코드 및 IaC 위험을 빠르게 찾습니다.

- 지속적인 보안 인사이트: 생산성에 영향을 주지 않고 개발 주기 전반에 걸쳐 가시성을 유지하고 신속하게 대응합니다.

자세한 내용은 클라우드용 Microsoft DefenderAgentless 코드 검색> 참조하세요.

스토리지용 Microsoft Defender 주문형 맬웨어 검색(미리 보기)

2024년 11월 19일

현재 공개 미리 보기 상태인 storage용 Microsoft Defender 주문형 맬웨어 검색을 사용하면 필요할 때마다 Azure Storage 계정에서 기존 Blob을 검색할 수 있습니다. 검색은 Azure 포털 UI 또는 REST API를 통해 시작할 수 있으며 Logic Apps, Automation 플레이북 및 PowerShell 스크립트를 통한 자동화를 지원합니다. 이 기능은 모든 검사에 대한 최신 맬웨어 정의와 함께 Microsoft Defender 바이러스 백신을 사용하고 검색하기 전에 Azure 포털에서 초기 비용 추정을 제공합니다.

사용 사례:

- 인시던트 응답: 의심스러운 활동을 감지한 후 특정 스토리지 계정을 검색합니다.

- 보안 기준: 스토리지에 대한 Defender 처음 사용하도록 설정할 때 저장된 모든 데이터를 검색합니다.

- 규정 준수: 규정 및 데이터 보호 표준을 충족하는 데 도움이 되는 검사를 예약하도록 자동화를 설정합니다.

자세한 내용은 주문형 맬웨어 검사를 참조 하세요.

컨테이너용 Defender JFrog Artifactory 컨테이너 레지스트리 지원(미리 보기)

2024년 11월 18일

이 기능은 JFrog Artifactory를 포함하도록 외부 레지스트리의 컨테이너 검사에 대한 Microsoft Defender 확장합니다. JFrog Artifactory 컨테이너 이미지는 Microsoft Defender 취약성 관리 사용하여 검색되어 보안 위협을 식별하고 잠재적인 보안 위험을 완화합니다.

이제 AI 보안 태세 관리 일반 공급(GA)

2024년 11월 18일

클라우드용 Defender AI 보안 태세 관리 기능은 이제 GA(일반 공급)로 제공됩니다.

클라우드용 Defender 다음을 통해 클라우드 AI 워크로드 간 위험을 줄입니다.

Code to Cloud의 애플리케이션 구성 요소, 데이터, AI 아티팩트를 포함하는 생성형 AI BOM(AI 제품 구성 정보)을 발견합니다.

기본 제공된 권장 사항을 사용하고 보안 위험을 탐색 및 수정하여 생성형 AI 애플리케이션 보안 태세를 강화합니다.

공격 경로 분석을 사용하여 위험을 식별하고 수정합니다.

AI 보안 태세 관리에 대해 자세히 알아봅니다.

클라우드용 Microsoft Defender 중요한 자산 보호

2024년 11월 18일

오늘 클라우드용 Microsoft Defender 중요 자산 보호의 일반 공급에 대해 발표하게 되어 기쁩니다. 이 기능을 사용하면 보안 관리자가 조직에 가장 중요한 "크라운 보석" 리소스에 태그를 지정할 수 있으므로 클라우드용 Defender 가장 높은 수준의 보호를 제공하고 이러한 자산에 대한 보안 문제의 우선 순위를 지정할 수 있습니다. 중요한 자산 보호에 대해 자세히 알아봅니다.

일반 공급 릴리스와 함께 Kubernetes 및 비인간 ID 리소스에 태그 지정에 대한 지원도 확장하고 있습니다.

컨테이너에 대한 향상된 중요 자산 보호

2024년 11월 18일

컨테이너에 대한 추가 사용 사례를 지원하도록 중요한 자산 보호 가 확장됩니다.

이제 사용자는 Kubernetes 네임스페이스 및/또는 자산 Kubernetes 레이블에 따라 Kubernetes(워크로드, 컨테이너 등)에서 관리하는 자산을 중요로 표시하는 사용자 지정 규칙을 만들 수 있습니다.

다른 중요한 자산 보호 사용 사례와 마찬가지로 클라우드용 Defender 위험 우선 순위 지정, 공격 경로 분석 및 보안 탐색기에 대한 자산 중요도를 고려합니다.

컨테이너 위협을 감지하고 대응하는 향상된 기능

2024년 11월 18일

클라우드용 Defender SOC 팀이 더 빠른 속도와 정밀도로 클라우드 네이티브 환경에서 컨테이너 위협을

Kubernetes Pod에 대한 클라우드 네이티브 응답 작업 소개(미리 보기)

클라우드용 Defender 이제 Defender XDR 포털에서만 액세스할 수 있는 Kubernetes Pod에 대한 다중 클라우드 응답 작업을 제공합니다. 이러한 기능은 AKS, EKS 및 GKE 클러스터에 대한 인시던트 대응을 향상시킵니다.

다음은 새 응답 작업입니다.

네트워크 격리 - Pod에 대한 모든 트래픽을 즉시 차단하여 횡적 이동 및 데이터 반출을 방지합니다. kubernetes 클러스터에서 네트워크 정책 구성이 필요합니다.

Pod 종료 - 의심스러운 Pod를 신속하게 종료하여 광범위한 애플리케이션을 방해하지 않고 악의적인 활동을 중지합니다.

이러한 작업을 통해 SOC 팀은 클라우드 환경에서 위협을 효과적으로 억제할 수 있습니다.

컨테이너에 대한 위협 분석 보고서

컨테이너화된 환경을 대상으로 하는 위협에 대한 포괄적인 가시성을 제공하도록 설계된 전용 위협 분석 보고서를 소개합니다. 이 보고서는 SOC 팀에 AKS, EKS 및 GKE 클러스터의 최신 공격 패턴을 감지하고 대응하는 인사이트를 제공합니다.

주요 하이라이트:

- Kubernetes 환경 내의 주요 위협 및 관련 공격 기술에 대한 자세한 분석입니다.

- 클라우드 네이티브 보안 태세를 강화하고 새로운 위험을 완화하기 위한 실행 가능한 권장 사항입니다.

Kubernetes Pod용 GoHunt 및 리소스 Azure

GoHunt는 이제 Defender XDR 포털 내에 Kubernetes Pod 및 Azure 리소스를 포함하도록 헌팅 기능을 확장합니다. 이 기능은 자동 관리 위협 헌팅을 향상시켜 SOC 분석가가 클라우드 네이티브 워크로드에서 심층 조사를 수행할 수 있도록 합니다.

주요 기능:

- Kubernetes Pod 및 Azure 리소스에서 변칙을 검색하는 고급 쿼리 기능으로 위협 분석을 위한 보다 풍부한 컨텍스트를 제공합니다.

- 효율적인 위협 헌팅 및 조사를 위해 Kubernetes 엔터티와 원활하게 통합됩니다.

Kubernetes Pod에 대한 Security Copilot 안내 응답

Security Copilot 제공하는 기능인 Kubernetes Pod에 대한 안내된 응답을 소개합니다. 이 새로운 기능은 SOC 팀이 컨테이너 위협에 신속하고 효과적으로 대응할 수 있도록 실시간 단계별 지침을 제공합니다.

주요 이점:

- 일반적인 Kubernetes 공격 시나리오에 맞게 조정된 상황별 응답 플레이북입니다.

- Security Copilot 전문가의 실시간 지원으로 지식 격차를 해소하고 더 빠른 해결을 가능하게 합니다.

현재 공개 미리 보기로 Defender CSPM 계획 내 API 보안 상태 관리 네이티브 통합

2024년 11월 15일

API 보안 상태 관리(미리 보기) 기능은 이제 Defender CSPM 계획에 포함되며 환경 설정 페이지에서 계획 내의 확장을 통해 사용하도록 설정할 수 있습니다. 자세한 내용은 API 보안 상태 개선(미리 보기)을 참조하세요.

AKS 노드에 대한 취약성 평가 및 맬웨어 검색을 사용하여 향상된 컨테이너 보호(미리 보기)

2024년 11월 13일

클라우드용 Defender 이제 AKS(Azure Kubernetes Service) 노드에 대한 취약성 평가 및 맬웨어 검색을 제공하고, 관리되는 클라우드 공급자와의 공유 보안 책임에 대해 고객에게 명확하게 설명합니다.

이러한 Kubernetes 노드에 대한 보안 보호를 제공하면 고객은 관리되는 Kubernetes 서비스에서 보안 및 규정 준수를 유지할 수 있습니다.

새 기능을 받으려면 Defender CSPM > 옵션, 컨테이너용 Defender 또는 구독에서 서버 P2 계획용 Defender 사용하도록 설정해야 합니다.

취약성 평가

이제 Azure 포털에서 AKS nodes should have vulnerability findings resolved 새 권장 사항을 사용할 수 있습니다. 이 권장 사항을 통해 이제 AKS(Azure Kubernetes Service) 노드에 있는 취약성 및 CVE를 검토하고 수정할 수 있습니다.

맬웨어 검색

에이전트 없는 맬웨어 검색 기능이 AKS 노드에서 맬웨어를 검색하면 새 보안 경고가 트리거됩니다.

에이전트 없는 맬웨어 검색은 Microsoft Defender 바이러스 백신 맬웨어 방지 엔진을 사용하여 악성 파일을 검색하고 검색합니다. 위협이 감지되면 보안 경고는 클라우드용 Defender 및 Defender XDR 전달되며, 여기서 조사하고 수정할 수 있습니다.

Important

AKS 노드에 대한 맬웨어 검색은 컨테이너용 Defender 또는 서버 P2 사용 환경에 대한 Defender 경우에만 사용할 수 있습니다.

향상된 Kubernetes(K8s) 경고 설명서 및 시뮬레이션 도구

2024년 11월 7일

주요 기능

- 시나리오 기반 경고 설명서: K8s 경고는 이제 실제 시나리오를 기반으로 문서화되어 잠재적 위협 및 권장 작업에 대한 보다 명확한 지침을 제공합니다.

- MDE(엔드포인트용 Microsoft Defender) 통합: 경고는 MDE의 추가 컨텍스트 및 위협 인텔리전스로 보강되어 효과적으로 대응하는 기능을 향상합니다.

- 새 시뮬레이션 도구: 다양한 공격 시나리오를 시뮬레이션하고 해당 경고를 생성하여 보안 상태를 테스트하는 데 강력한 시뮬레이션 도구를 사용할 수 있습니다.

Benefits

- 향상된 경고 이해: 시나리오 기반 설명서는 K8s 경고에 대한 보다 직관적인 이해를 제공합니다.

- 향상된 위협 대응: 경고는 중요한 컨텍스트로 보강되어 더 빠르고 정확한 응답을 가능하게 합니다.

- 사전 보안 테스트: 새로운 시뮬레이션 도구를 사용하면 보안 방어를 테스트하고 악용되기 전에 잠재적인 취약성을 식별할 수 있습니다.

API 중요한 데이터 분류에 대한 향상된 지원

2024년 11월 6일

클라우드용 Microsoft Defender API 보안 중요한 데이터 분류 기능을 API URL 경로 및 쿼리 매개 변수와 API 요청 및 응답(API 속성에 있는 중요한 정보의 원본 포함)으로 확장합니다. 이 정보는 중요한 데이터가 있는 API Management 작업이 선택된 경우 공격 경로 분석 환경, 클라우드 보안 탐색기의 추가 세부 정보 페이지 및 API 컬렉션 세부 정보 페이지 내의 워크로드 보호 아래의 API 보안 대시보드에서 발견된 중요한 데이터에 대한 자세한 인사이트를 제공하는 새 측면 상황에 맞는 메뉴와 함께 사용할 수 있습니다. 보안 팀이 데이터 노출 위험을 효율적으로 찾고 완화할 수 있도록 합니다.

Note

이 변경에는 API 및 Defender CSPM 고객을 위한 기존 Defender 일회성 롤아웃이 포함됩니다.

Azure API Management API 엔드포인트를 백 엔드 컴퓨팅에 매핑하기 위한 새로운 지원

2024년 11월 6일

클라우드용 Defender API 보안 태세는 이제 Azure API Management Gateway를 통해 게시된 API 엔드포인트를 Defender 클라우드 보안 상태 관리(Defender CSPM) 클라우드 보안 탐색기에서 가상 머신과 같은 백 엔드 컴퓨팅 리소스에 매핑하도록 지원합니다. 이 가시성을 통해 백 엔드 클라우드 컴퓨팅 대상으로의 API 트래픽 라우팅을 식별하여 API 엔드포인트 및 연결된 백 엔드 리소스와 관련된 노출 위험을 감지하고 해결할 수 있습니다.

다중 지역 Azure API Management 배포 및 API 수정 버전 관리에 대한 향상된 API 보안 지원

2024년 11월 6일

이제 클라우드용 Defender 내의 API 보안 적용 범위는 기본 및 보조 지역 모두에 대한 전체 보안 상태 및 위협 탐지 지원을 포함하여 Azure API Management 다중 지역 배포를 완전히 지원합니다.

API에 대한 Defender 온보딩 및 오프보딩 API는 이제 Azure API Management API 수준에서 관리됩니다. 연결된 모든 Azure API Management 수정 버전 자동으로 프로세스에 포함되므로 각 API 수정 버전에 대한 온보딩 및 오프보딩을 개별적으로 관리할 필요가 없습니다.

이 변경 내용에는 API 고객을 위한 기존 Defender 일회성 롤아웃이 포함됩니다.

롤아웃 세부 정보:

- 롤아웃은 API 고객을 위한 기존 Defender 11월 6일 주에 수행됩니다.

- Azure API Management API에 대한 '현재' 수정 버전이 API용 Defender 이미 온보딩된 경우 해당 API에 연결된 모든 수정 버전도 API에 대해 Defender 자동으로 등록됩니다.

- Azure API Management API에 대한 '현재' 수정 버전이 API용 Defender 온보딩되지 않은 경우 API에 대해 Defender 온보딩된 연결된 API 수정 버전이 오프보딩됩니다.

2024년 10월

| Date | Category | Update |

|---|---|---|

| 10월 31일 | 예정된 변경 사항 | 다중 지역 Azure API Management 배포에 대한 API 보안 지원 및 API 수정 버전 관리 |

| 10월 28일 | GA | 이제 MMA 마이그레이션 환경을 사용할 수 있습니다. |

| 10월 21일 | GA | |

| 10월 14일 | 예정된 변경 사항 | 세 가지 규정 준수 표준 사용 중단 |

| 10월 14일 | 예정된 변경 사항 | 3개의 클라우드용 Defender 표준 사용 중단 |

| 10월 9일 | GA | GA로 릴리스된 이진 드리프트 감지 |

| 10월 6일 | Preview | 업데이트된 컨테이너 런타임 권장 사항 |

| 10월 6일 | Preview | 보안 그래프의 Kubernetes ID 및 액세스 정보 |

| 10월 6일 | Preview | Kubernetes ID 및 액세스 정보 기반 공격 경로 |

| 10월 6일 | GA | 컨테이너에 대한 공격 경로 분석 개선 |

| 10월 6일 | GA | 지원되는 레지스트리에서 컨테이너 이미지의 전체 검색 |

| 10월 6일 | GA | Cloud Security Explorer를 사용하는 컨테이너 소프트웨어 인벤토리 |

이제 MMA 마이그레이션 환경을 사용할 수 있습니다.

2024년 10월 28일

이제 2024년 11월 말에 예상되는 MMA(post Log Analytics Agent) 사용 중단에 대해 모든 환경이 완전히 준비되었는지 확인할 수 있습니다.

클라우드용 Defender 영향을 받는 모든 환경에 대해 대규모로 조치를 취할 수 있는 새로운 환경을 추가했습니다.

- 서버 플랜 2에 대한 Defender 제공하는 전체 보안 범위를 확보하는 데 필요한 필수 구성 요소가 누락되었습니다.

- 이는 Log Analytics 작업 영역을 통한 레거시 온보딩 방법을 사용하여 서버 계획 2에 대한 Defender 연결됩니다.

- 즉, MMA(Log Analytics 에이전트)와 함께 이전 FIM(파일 무결성 모니터링) 버전을 사용하여 MDE(Defender) 사용하여 새

amproved FIM 버전으로 마이그레이션해야 합니다.

새 MMA 마이그레이션 환경을 사용하는 방법을 알아봅니다.

GitHub Advanced Security가 없는 GitHub 리포지토리에 대한 보안 결과는 이제 GA입니다.

2024년 10월 21일

이제 GitHub Advanced Security가 없는 GitHub 리포지토리의 IaC(Infrastructure-as-code) 잘못된 구성, 컨테이너 취약성 및 코드 약점에 대한 보안 결과를 수신하는 기능이 일반 공급됩니다.

비밀 검색, GitHub CodeQL을 사용한 코드 검색 및 종속성 검사에는 GitHub 고급 검사가 여전히 필요합니다.

필요한 라이선스에 대한 자세한 내용은 DevOps 지원 페이지를 참조 하세요. GitHub 환경을 온보딩하여 클라우드용 Defender 방법을 알아보려면 GitHub 온보딩 가이드. Microsoft Security DevOps GitHub Action을 구성하는 방법을 알아보려면 GitHub 작업 설명서 참조하세요.

세 가지 규정 준수 표준 사용 중단

2024년 10월 14일

예상 변경 날짜: 2024년 11월 17일

제품에서 다음 세 가지 규정 준수 표준이 제거됩니다.

- SWIFT CSP-CSCF v2020(Azure) - v2022 버전으로 대체되었습니다.

- CIS Microsoft Azure Foundations Benchmark v1.1.0 및 v1.3.0 - 두 가지 최신 버전(v1.4.0 및 v2.0.0)을 사용할 수 있습니다.

사용 가능한 규정 준수 표준 클라우드용 Defender 제공되는 규정 준수 표준에 대해 자세히 알아봅니다.

세 가지 클라우드용 Defender 표준 사용 중단

2024년 10월 8일

예상 변경 날짜: 2024년 11월 17일

AWS 계정 및 GCP 프로젝트로 클라우드용 Defender 관리를 간소화하기 위해 다음 세 가지 클라우드용 Defender 표준을 제거합니다.

- AWS의 경우 - AWS CSPM

- GCP의 경우 - GCP CSPM 및 GCP 기본값

이제 기본 표준인 Microsoft Cloud MCSB(Security Benchmark)에는 이러한 표준에 고유한 모든 평가가 포함됩니다.

GA로 릴리스된 이진 드리프트 감지

2024년 10월 9일

이제 이진 드리프트 검색이 컨테이너 계획용 Defender GA로 릴리스됩니다. 이진 드리프트 검색 기능이 이제 모든 AKS 버전에서 작동합니다.

업데이트된 컨테이너 런타임 권장 사항(미리 보기)

2024년 10월 6일

"AWS/Azure/GCP에서 실행되는 컨테이너에 대한 미리 보기 권장 사항은 동일한 워크로드의 일부인 모든 컨테이너를 단일 권장 사항으로 그룹화하여 중복을 줄이고 새 컨테이너 및 종료된 컨테이너로 인한 변동을 방지하도록 업데이트됩니다.

2024년 10월 6일부터 다음 평가 ID가 이러한 권장 사항으로 대체됩니다.

| Recommendation | 이전 평가 ID | 새 평가 ID |

|---|---|---|

| -- | -- | -- |

| Azure 실행되는 컨테이너에는 취약성 발견이 해결되어야 합니다. | e9acaf48-d2cf-45a3-a6e7-3caa2ef769e0 | c5045ea3-afc6-4006-ab8f-86c8574dbf3d |

| AWS에서 실행되는 컨테이너에는 취약성 결과가 해결되어야 함 | d5d1e526-363a-4223-b860-f4b6e710859f | 8749bb43-cd24-4cf9-848c-2a50f632043c |

| GCP에서 실행되는 컨테이너의 취약점은 해결되어야 합니다. | c7c1d31d-a604-4b86-96df-63448618e165 | 1b3abfa4-9e53-46f1-9627-51f2957f8bba |

현재 API를 통해 이러한 권장 사항에서 취약성 보고서를 검색하는 경우 새 평가 ID로 API 호출을 업데이트해야 합니다.

보안 그래프의 Kubernetes ID 및 액세스 정보(미리 보기)

2024년 10월 6일

Kubernetes ID 및 액세스 정보는 모든 Kubernetes RBAC(역할 기반 Access Control) 관련 엔터티(서비스 계정, 역할, 역할 바인딩 등)를 나타내는 노드와 Kubernetes 개체 간의 권한을 나타내는 에지를 포함하여 보안 그래프에 추가됩니다. 이제 고객은 Kubernetes RBAC에 대한 보안 그래프와 Kubernetes 엔터티 간의 관련 관계(인증 가능, 가장 가능, 역할 부여, 액세스 정의, 액세스 부여, 권한 있음 등)를 쿼리할 수 있습니다.

Kubernetes ID 및 액세스 정보 기반 공격 경로(미리 보기)

2024년 10월 6일

보안 그래프에서 Kubernetes RBAC 데이터를 사용하여 클라우드용 Defender 이제 Kubernetes, Kubernetes에서 클라우드로, 내부 Kubernetes 횡적 이동을 검색하고 공격자가 Kubernetes 클러스터 내에서 횡적 이동을 위해 Kubernetes 및 클라우드 권한 부여를 남용할 수 있는 다른 공격 경로에 대한 보고서를 검색합니다.

컨테이너에 대한 공격 경로 분석 개선

2024년 10월 6일

작년 11월에 릴리스된 새로운 공격 경로 분석 엔진 은 이제 컨테이너 사용 사례도 지원하며, 그래프에 추가된 데이터를 기반으로 클라우드 환경에서 새로운 유형의 공격 경로를 동적으로 검색합니다. 이제 컨테이너에 대한 더 많은 공격 경로를 찾고 공격자가 클라우드 및 Kubernetes 환경에 침투하는 데 사용하는 보다 복잡하고 정교한 공격 패턴을 검색할 수 있습니다.

지원되는 레지스트리에서 컨테이너 이미지의 전체 검색

2024년 10월 6일

이제 클라우드용 Defender 지원되는 레지스트리의 모든 컨테이너 이미지에 대한 인벤토리 데이터를 수집하여 현재 자세 권장 사항이 없는 이미지를 포함하여 클라우드 환경의 모든 이미지에 보안 그래프 내에서 전체 가시성을 제공합니다.

클라우드 보안 탐색기를 통한 쿼리 기능이 개선되어 이제 사용자가 메타데이터(다이제스트, 리포지토리, OS, 태그 등)를 기반으로 컨테이너 이미지를 검색할 수 있습니다.

Cloud Security Explorer를 사용하는 컨테이너 소프트웨어 인벤토리

2024년 10월 6일

이제 고객은 클라우드 보안 탐색기를 통해 컨테이너 및 컨테이너 이미지에 설치된 소프트웨어 목록을 가져올 수 있습니다. 이 목록을 사용하여 CVE를 게시하기 전에도 제로 데이 취약성의 영향을 받는 소프트웨어가 있는 모든 컨테이너 및 컨테이너 이미지를 찾는 등 고객 환경에 대한 다른 인사이트를 빠르게 얻을 수 있습니다.

2024년 9월

| Date | Category | Update |

|---|---|---|

| 9월 22일 | 예정된 변경 사항 | 클라우드 보안 탐색기 환경 개선 사항 |

| 9월 18일 | GA | |

| 9월 18일 | GA | |

| 9월 18일 | Deprecation | MMA 자동 프로비저닝 기능 사용 중단 |

| 9월 15일 | GA | |

| 9월 11일 | 예정된 변경 사항 | CSPM 멀티클라우드 네트워크 요구 사항 업데이트 |

| 9월 9일 | Deprecation | Defender 서버 기능 사용 중단 |

| 9월 9일 | GA | |

| 9월 8일 | GA | 사용자 컴퓨터에서 시스템 업데이트 및 패치 권장 사항 수정 |

| 9월 4일 | GA | 이제 구성 준수 모듈이 ServiceNow 통합에 포함됩니다 |

| 9월 4일 | 예정된 변경 사항 | Defender 새 구독에는 사용할 수 없는 트랜잭션별 스토리지 보호 계획(클래식)입니다 |

| 9월 1일 | GA | |

| 9월 1일 | Preview | 컨테이너용 Defender Docker Hub 컨테이너 레지스트리 지원을 위한 게시 미리 보기 |

클라우드 보안 탐색기 환경 개선 사항

2024년 9월 22일

변경 예상 날짜: 2024년 10월

클라우드 보안 탐색기는 성능 및 그리드 기능을 개선하고, 각 클라우드 자산에 더 많은 데이터 보강을 제공하고, 검색 범주를 개선하고, 내보낸 클라우드 자산에 대한 더 많은 인사이트를 사용하여 CSV 내보내기 보고서를 개선하도록 설정되었습니다.

엔드포인트용 Microsoft Defender 기반 파일 무결성 모니터링의 일반 공급

2024년 9월 18일

엔드포인트용 Microsoft Defender 기반 파일 무결성 모니터링의 새 버전은 이제 서버 계획 2에 대한 Defender 일부로 GA입니다. FIM은 당신이 다음을 수행할 수 있도록 지원합니다.

- 중요한 파일 및 레지스트리를 실시간으로 모니터링하고 변경 내용을 감사하여 규정 준수 요구 사항을 충족합니다.

- 의심스러운 파일 콘텐츠 변경 내용을 검색하여 잠재적인 보안 문제를 식별합니다.

이 향상된 FIM 환경은 사용 중단을 위해 설정된 기존 환경을 MMA(Log Analytics Agent) 사용 중지로 대체합니다. MMA를 통한 FIM 환경은 2024년 11월 말까지 계속 지원됩니다.

이 릴리스에서는 MMA를 통해 FIM 구성을 엔드포인트 버전용 Defender 통해 새 FIM으로 마이그레이션할 수 있도록 제품 내 환경이 릴리스됩니다.

엔드포인트에 대한 Defender 통해 FIM을 사용하도록 설정하는 방법에 대한 자세한 내용은 엔드포인트용 Microsoft Defender 사용하여

FIM 마이그레이션 환경은 클라우드용 Defender

2024년 9월 18일

MMA를 통해 엔드포인트 버전에 대한 Defender 통해 새 FIM으로 FIM 구성을 마이그레이션할 수 있도록 제품 내 환경이 릴리스되었습니다. 이 환경으로 다음과 같은 사항을 수행 가능합니다.

- MMA가 활성화된 이전 FIM 버전에서 영향을 받는 환경과 필요한 마이그레이션을 검토합니다.

- 현재 MMA 기반 환경에서 사용 중인 FIM 규칙을 내보내고 작업 영역에 저장합니다.

- MDE를 통해 새 FIM을 사용하여 P2 사용 구독으로 마이그레이션합니다.

마이그레이션 환경을 사용하려면 환경 설정 창으로 이동하고 위쪽 행에서 MMA 마이그레이션 단추를 선택합니다.

MMA 자동 프로비저전 기능 사용 중단

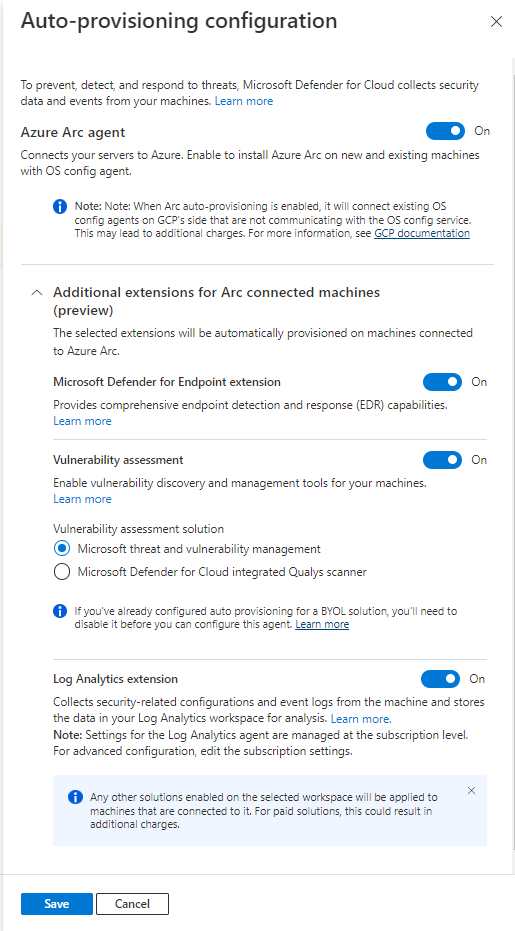

2024년 9월 18일 MMA 에이전트 사용 중지의 일환으로 MDC 고객을 위한 에이전트의 설치 및 구성을 제공하는 자동 프로비저닝 기능은 다음 두 단계로 더 이상 사용되지 않습니다.

2024년 9월 말까지 기능을 더 이상 사용하지 않는 고객 및 새로 만든 구독의 경우 MMA의 자동 프로비저닝이 비활성화됩니다. 9월 말 이후에는 해당 구독에서 이 기능을 더 이상 다시 사용하도록 설정할 수 없습니다.

2024년 11월 말- MMA의 자동 프로비저닝은 아직 해제되지 않은 구독에서 비활성화됩니다. 이 시점부터는 더 이상 기존 구독에서 기능을 활성화 할 수 없습니다.

Power BI 통합

2024년 9월 15일

이제 클라우드용 Defender Power BI 통합할 수 있습니다. 이 통합을 통해 클라우드용 Defender 데이터를 사용하여 사용자 지정 보고서 및 대시보드를 만들 수 있습니다. Power BI 사용하여 보안 상태, 규정 준수 및 보안 권장 사항을 시각화하고 분석할 수 있습니다.

새 Power BI 통합에 대해 자세히 알아봅니다.

CSPM 멀티클라우드 네트워크 요구 사항 업데이트

2024년 9월 11일

변경 예상 날짜: 2024년 10월

2024년 10월부터 개선 사항을 수용하고 모든 사용자에게 보다 효율적인 환경을 보장하기 위해 다중 클라우드 검색 서비스에 더 많은 IP 주소를 추가하고 있습니다.

서비스에서 중단 없는 액세스를 보장하려면 여기에 제공된 새 범위로 IP 허용 목록을 업데이트해야 합니다. 방화벽 설정, 보안 그룹 또는 환경에 적용할 수 있는 기타 구성을 필요한 조정해야 합니다. 이 목록은 CSPM 기본(무료) 제품의 모든 기능을 사용하기에 충분합니다.

서버 기능 사용 중단에 대한 Defender

2024년 9월 9일

적응형 애플리케이션 제어와 적응형 네트워크 강화 모두 사용이 중단되었습니다.

스페인 국가 안보 프레임워크(ENS(Esquema Nacional de Seguridad))가 Azure 규정 준수 대시보드에 추가됨

2024년 9월 9일

이제 Azure 환경에서 ENS 표준을 준수하는지 확인하려는 조직은 이제 클라우드용 Defender 사용하여 이 작업을 수행할 수 있습니다.

ENS 표준은 스페인의 전체 공공 부문뿐만 아니라 행정부와 협업하는 공급업체에도 적용됩니다. 이 표준에는 전자 방식으로 처리되는 정보 및 서비스를 보호하기 위한 기본 원칙, 요구 사항 및 보안 조치가 정립되어 있습니다. 그 목표는 접근성, 기밀 유지, 무결성, 추적 가능성, 신뢰성, 가용성 및 데이터 보존을 보장하는 것입니다.

지원되는 준수 표준의 전체 목록을 확인하세요.

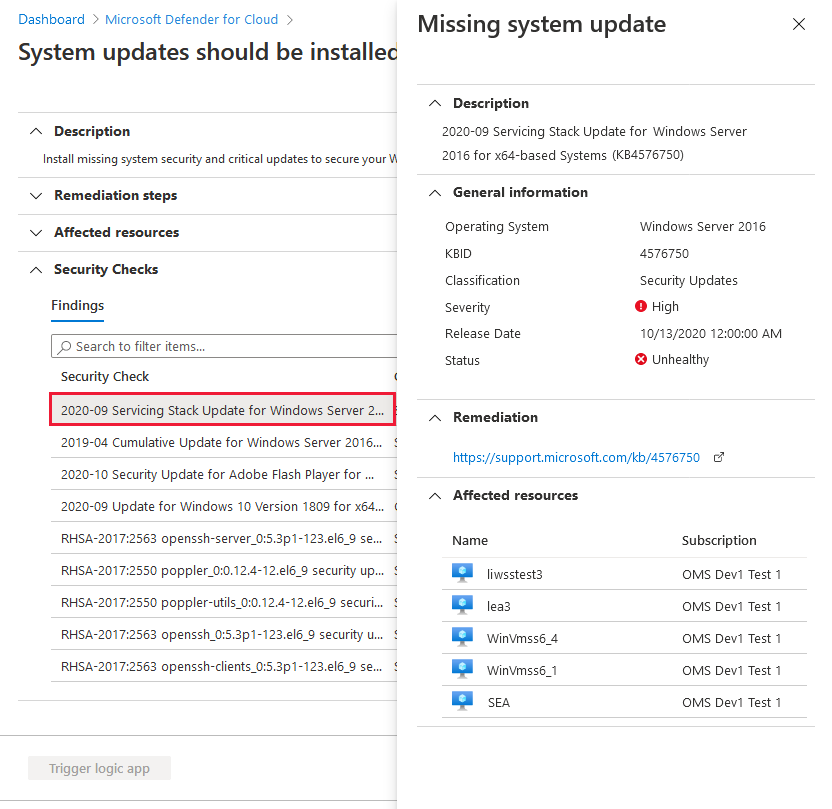

사용자 컴퓨터에서 시스템 업데이트 및 패치 권장 사항을 조치하세요.

2024년 9월 8일

이제 Azure Arc 지원 컴퓨터 및 Azure VM에서 시스템 업데이트 및 패치 권장 사항을 수정할 수 있습니다. 시스템 업데이트와 패치는 컴퓨터의 보안 및 상태를 유지하는 데 매우 중요합니다. 해결하지 않고 둘 경우 공격자가 악용할 수 있는 취약성에 관한 보안 패치가 업데이트에 종종 포함됩니다.

이제 누락된 컴퓨터 업데이트에 대한 정보가 Azure 업데이트 관리자 사용하여 수집됩니다.

시스템 업데이트와 패치에 대한 컴퓨터의 보안을 유지하려면 컴퓨터에서 주기적인 평가 업데이트 설정을 사용하도록 설정해야 합니다.

사용자 컴퓨터에서 시스템 업데이트 및 패치 권장 사항 수정 방법을 알아보세요.

이제 구성 준수 모듈이 ServiceNow 통합에 포함됩니다

2024년 9월 4일

클라우드용 Defender CSPM 계획의 ServiceNow 통합에는 이제 ServiceNow의 구성 준수 모듈이 포함됩니다. 클라우드 자산의 구성 문제를 식별, 우선 순위 지정 및 수정하는 동시에 보안 위험을 줄이고 자동화된 워크플로 및 실시간 인사이트를 통해 전반적인 규정 준수 상태를 개선하기 위해 이 기능을 사용할 수 있습니다.

ServiceNow와 클라우드용 Defender 통합에 대해 자세히 알아봅니다.

새 구독에 사용할 수 없는 스토리지(클래식) 트랜잭션별 스토리지 보호 계획에 대한 Defender

2024년 9월 4일

변경 예상 날짜: 2025년 2월 5일

2025년 2월 5일 이후에는 구독에서 이미 사용하도록 설정되지 않은 한 스토리지(클래식) 트랜잭션별 스토리지 보호 계획에 대한 레거시 Defender 활성화할 수 없습니다. 자세한 내용은 Storage 계획에 대한 새 Defender 적용 참조하세요.

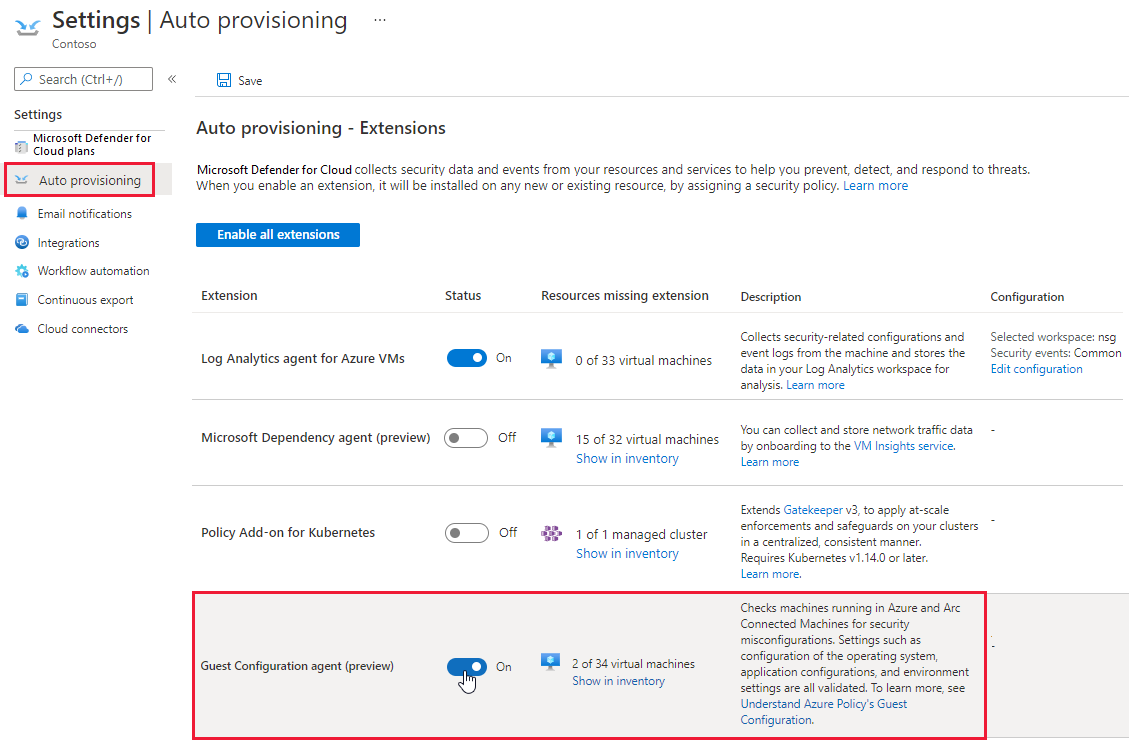

Azure Policy 게스트 구성은 이제 GA(일반 공급)

2024년 9월 1일 일요일

서버의 Azure Policy 게스트 구성에 대한 Defender 이제 서버 플랜 2 고객의 모든 다중 클라우드 Defender GA(일반 공급)로 제공됩니다. 게스트 구성이 환경 전체에서 보안 기준을 관리하기 위한 통합된 환경을 제공합니다. 이를 통해 Windows 및 Linux 머신, Azure VM, AWS EC2 및 GCP 인스턴스를 비롯한 서버에서 보안 구성을 평가하고 적용할 수 있습니다.

사용자 환경에서 enable Azure Policy 컴퓨터 구성 방법을 알아봅니다.

컨테이너용 Defender Docker Hub 컨테이너 레지스트리 지원에 대한 미리 보기

2024년 9월 1일 일요일

Docker Hub 컨테이너 레지스트리부터 시작하여 외부 레지스트리를 포함하도록 적용 범위의 컨테이너 확장에 대한 Microsoft Defender 공개 미리 보기를 소개합니다. 조직의 Microsoft Cloud 보안 상태 관리의 일환으로 Docker Hub 컨테이너 레지스트리에 대한 적용 범위 확장은 다음을 사용하여 Docker Hub 컨테이너 이미지를 검사하는 이점을 제공합니다. 보안 위협을 식별하고 잠재적인 보안 위험을 완화하는 Microsoft Defender 취약성 관리.

이 기능에 대한 자세한 내용은

2024년 8월

| Date | Category | Update |

|---|---|---|

| 8월 28일 | Preview | |

| 8월 22일 | 예정된 사용 중단 | Azure WAF 경고와 클라우드용 Defender 경고 통합 |

| 8월 1일 | GA |

엔드포인트용 Microsoft Defender 기반 파일 무결성 모니터링의 새 버전

2024년 8월 28일

엔드포인트용 Microsoft Defender 기반으로 하는 파일 무결성 모니터링의 새 버전은 이제 공개 미리 보기로 제공됩니다. 서버 플랜 2에 대한 Defender 일부입니다. 다음과 같은 사항을 수행 가능합니다.

- 중요한 파일 및 레지스트리를 실시간으로 모니터링하고 변경 내용을 감사하여 규정 준수 요구 사항을 충족합니다.

- 의심스러운 파일 콘텐츠 변경 내용을 검색하여 잠재적인 보안 문제를 식별합니다.

이 릴리스의 일부로 AMA를 통해 FIM 환경을 더 이상 클라우드용 Defender 포털에서 사용할 수 없습니다. MMA를 통한 FIM 환경은 2024년 11월 말까지 계속 지원됩니다. 9월 초에는 MMA를 통해 FIM 구성을 엔드포인트 버전용 Defender 통해 새 FIM으로 마이그레이션할 수 있는 제품 내 환경이 릴리스됩니다.

엔드포인트에 대한 Defender 통해 FIM을 사용하도록 설정하는 방법에 대한 자세한 내용은 엔드포인트용 Microsoft Defender 사용하여

Azure WAF 경고와 클라우드용 Defender 경고 통합 사용 중지

2024년 8월 22일

변경 예상 날짜: 2024년 9월 25일

Azure WAF 경고가 있는 클라우드용 Defender 경고 integration은 2024년 9월 25일에 사용 중지됩니다. 어떤 조치도 필요하지 않습니다. Microsoft Sentinel 고객의 경우 Azure Web Application Firewall connector 구성할 수 있습니다.

대규모 컴퓨터에서 SQL 서버에 대한 Microsoft Defender 사용

2024년 8월 1일

이제 정부 클라우드의 대규모 컴퓨터에서 SQL 서버에 대한 Microsoft Defender 사용하도록 설정할 수 있습니다. 이 기능을 사용하면 여러 서버에서 SQL에 대한 Microsoft Defender 한 번에 사용하도록 설정하여 시간과 노력을 절약할 수 있습니다.

대규모 컴퓨터의 SQL 서버에 대해 사용 가능한 Microsoft Defender 방법을 알아봅니다.

2024년 7월

| Date | Category | Update |

|---|---|---|

| 7월 31일 | GA | 엔드포인트 보호에 대한 향상된 검색 및 구성 권장 사항의 일반 공급 |

| 7월 31일 | 예정된 업데이트 | 적응형 네트워크 강화 사용 중단 |

| 7월 22일 | Preview | GitHub 대한 보안 평가에는 더 이상 추가 라이선스가 필요하지 않습니다 |

| 7월 18일 | 예정된 업데이트 | |

| 7월 18일 | 예정된 업데이트 | 에이전트 사용 중지로 인한 MMA 관련 기능 사용 중단 |

| 7월 15일 | Preview | 컨테이너용 Defender 드리프트 공개 미리 보기 |

| 7월 14일 | GA | AWS 및 GCP에 대한 자동화된 수정 스크립트는 이제 GA입니다. |

| 7월 11일 | 예정된 업데이트 | GitHub 애플리케이션 권한 업데이트 |

| 7월 10일 | GA | 규정 준수 표준은 이제 GA입니다. |

| 7월 9일 | 예정된 업데이트 | 인벤토리 환경 개선 |

| 7월 8일 | 예정된 업데이트 |

엔드포인트 보호에 대한 향상된 검색 및 구성 권장 사항의 일반 공급

2024년 7월 31일

엔드포인트 보호 솔루션에 대한 개선된 검색 기능과 구성 문제의 향상된 식별은 이제 일반 공급되며 다중 클라우드 서버에서 사용할 수 있습니다. 이러한 업데이트는 서버 플랜 2 및 Defender CSPM(Cloud Security Posture Management)에 대한 Defender 포함됩니다.

향상된 권장 사항 기능은 에이전트 없는 컴퓨터 검사를 사용하여 지원되는 엔드포인트 검색 및 응답 솔루션의 구성에 대한 포괄적인 검색 및 평가를 가능하게 합니다. 구성 문제가 식별되면 수정 단계가 제공됩니다.

이 일반 공급 릴리스에서는 두 개의 엔드포인트 검색 및 응답 도구를 포함하도록 지원되는 솔루션 목록이 확장됩니다.

- SentinelOne의 Singularity 플랫폼

- Cortex XDR

적응형 네트워크 강화 사용 중단

2024년 7월 31일

변경 예상 날짜: 2024년 8월 31일

서버의 적응형 네트워크 강화에 대한 Defender 더 이상 사용되지 않습니다.

사용이 중단되는 기능에는 다음과 같은 환경이 포함됩니다.

- 권장 사항: 인터넷 연결 가상 머신에 적응형 네트워크 강화 권장 사항을 적용해야 합니다 .[평가 키: f9f0eed0-f143-47bf-b856-671ea2eeed62]

- 경고: 차단에 권장되는 IP 주소에서 검색된 트래픽

미리 보기: GitHub 대한 보안 평가에는 더 이상 추가 라이선스가 필요하지 않습니다.

2024년 7월 22일

클라우드용 Defender GitHub 사용자는 더 이상 보안 결과를 보기 위해 GitHub 고급 보안 라이선스가 필요하지 않습니다. 이는 빌드 단계에서 검색된 코드 약점, IaC(Infrastructure-as-Code) 구성 오류 및 컨테이너 이미지의 취약성에 대한 보안 평가에 적용됩니다.

GitHub Advanced Security를 사용하는 고객은 노출된 자격 증명, 오픈 소스 종속성 취약성 및 CodeQL 결과에 대한 클라우드용 Defender 추가 보안 평가를 계속 받게 됩니다.

클라우드용 Defender DevOps 보안에 대한 자세한 내용은 DevOps 보안 개요 참조하세요. GitHub 환경을 온보딩하여 클라우드용 Defender 방법을 알아보려면 GitHub 온보딩 가이드. Microsoft Security DevOps GitHub Action을 구성하는 방법을 알아보려면 GitHub 작업 설명서를 참조하세요.

서버 계획 2에 대한 Defender MMA 사용 중단에 대한 타임라인이 업데이트됨

2024년 7월 18일

변경 예상 날짜: 2024년 8월

8월에 Log Analytics 에이전트의 사용 중단이 제거되면 클라우드용 Defender 서버 보호에 대한 모든 보안 값은 엔드포인트용 Microsoft Defender MDE(MDE)는 단일 에이전트로, 클라우드 플랫폼 및 에이전트 없는 컴퓨터 검사에서 제공하는 에이전트 없는 기능입니다.

다음 기능은 타임라인 및 계획을 업데이트하므로 MMA를 통한 지원은 2024년 11월 말까지 클라우드용 Defender 고객을 위해 확장됩니다.

FIM(파일 무결성 모니터링): MDE를 통한 FIM 새 버전의 공개 미리 보기 릴리스는 2024년 8월로 계획되어 있습니다. Log Analytics 에이전트에서 제공하는 GA 버전의 FIM은 November 2024 말까지 기존 고객에게 계속 지원됩니다.

보안 기준: MMA를 기반으로 하는 버전에 대한 대안으로, 게스트 구성을 기반으로 하는 현재 미리 보기 버전은September 2024. Log Analytics 에이전트에서 제공하는 OS 보안 기준은November 2024.

자세한 내용은 Log Analytics 에이전트 사용 중지 준비 참조하세요.

에이전트 사용 중지로 인한 MMA 관련 기능 사용 중단

2024년 7월 18일

변경 예상 날짜: 2024년 8월

Microsoft 모니터링 에이전트(MMA)의 사용 중단 및 서버 배포 전략의 업데이트된 Defender의 일부로 서버용 Defender 대한 모든 보안 기능은 이제 단일 에이전트(엔드포인트용 Defender) 또는 에이전트 없는 검사 기능을 통해 제공됩니다. MMA 또는 AMA(Azure Monitoring Agent)에 대한 종속성이 필요하지 않습니다.

2024년 8월에 에이전트의 사용 중지가 다가오면 클라우드용 Defender 포털에서 다음과 같은 MMA 관련 기능이 제거됩니다.

- 인벤토리 및 Resource Health 블레이드에 MMA 설치 상태를 표시합니다.

- Log Analytics 작업 영역을 통해 서버에 Defender 새 비 Azure 서버를 온보딩하는 기능은 벤토리 및 Getting Started 블레이드에서 제거됩니다.

Note

이제 legacy approach를 사용하여 온-프레미스 서버를 온보딩한 현재 고객은 Azure Arc 지원 서버를 통해 이러한 컴퓨터를 연결하는 것이 좋습니다. 또한 이러한 서버가 연결된 Azure 구독에서 서버 플랜 2에 대한 Defender 사용하도록 설정하는 것이 좋습니다.

레거시 접근 방식을 통해 특정 Azure VM에서 서버 계획 2에 대한 Defender 선택적으로 사용하도록 설정한 경우 이러한 컴퓨터의 Azure 구독에서 서버 플랜 2에 대한 Defender 사용하도록 설정합니다. 서버 per-resource 구성 Defender 사용하여 서버 검사에 대한 Defender 개별 컴퓨터를 제외합니다.

이러한 단계를 수행하면 Log Analytics 에이전트의 사용 중지로 인해 보안 적용 범위가 손실되지 않습니다.

보안 연속성을 유지하기 위해

이 사용자 지정 통합 문서를 사용하여 MMA(Log Analytics Agent) 자산을 추적하고 Azure VM 및 Azure Arc 컴퓨터에서 서버에 대한 Defender 배포 상태를 모니터링할 수 있습니다.

자세한 내용은 Log Analytics 에이전트 사용 중지 준비 참조하세요.

이제 컨테이너용 Defender 이진 드리프트 공개 미리 보기 사용 가능

컨테이너용 Defender 대한 Binary Drift의 공개 미리 보기를 소개합니다. 이 기능은 컨테이너의 권한이 없는 이진과 관련된 잠재적인 보안 위험을 식별하고 완화하는 데 도움이 됩니다. 이진 드리프트는 컨테이너 내에서 잠재적으로 유해한 이진 프로세스에 대한 경고를 자율적으로 식별하고 보냅니다. 또한 새로운 이진 드리프트 정책을 구현하여 경고 기본 설정을 제어하여 특정 보안 요구 사항에 맞게 알림을 조정할 수 있습니다. 이 기능에 대한 자세한 내용은 이진 드리프트 검색을 참조하세요.

AWS 및 GCP에 대한 자동화된 수정 스크립트는 이제 GA입니다.

2024년 7월 14일

3월에는 AWS & GCP에 대한 자동화된 수정 스크립트를 공개 미리 보기로 릴리스하여 AWS & GCP에 대한 권장 사항을 프로그래밍 방식으로 대규모로 수정할 수 있습니다.

현재는 이 기능을 GA(일반 공급)로 릴리스하고 있습니다. 자동화된 수정 스크립트를 사용하는 방법을 알아봅니다.

GitHub 애플리케이션 권한 업데이트

2024년 7월 11일

변경 예상 날짜: 2024년 7월 18일

클라우드용 Defender DevOps 보안은 클라우드용 Defender GitHub 커넥터를 사용하는 고객이 GitHub Microsoft Security DevOps 애플리케이션에 대한 권한을 업데이트하도록 요구하는 업데이트를 지속적으로 수행합니다.

이 업데이트의 일부로 GitHub 애플리케이션에는 GitHub Copilot Business 읽기 권한이 필요합니다. 이 권한은 고객이 GitHub Copilot 배포를 보다 안전하게 보호하는 데 사용됩니다. 가능한 한 빨리 애플리케이션을 업데이트하는 것이 좋습니다.

권한은 다음과 같은 두 가지 방법으로 부여할 수 있습니다.

GitHub 조직에서 settings > GitHub 앱 내에서 Microsoft Security DevOps 애플리케이션으로 이동하고 권한 요청을 수락합니다.

GitHub 지원의 자동화된 전자 메일에서 권한 요청 보기를 선택하여 이 변경 내용을 적용하거나 거부합니다.

규정 준수 표준은 이제 GA입니다.

2024년 7월 10일

3월에는 고객이 AWS 및 GCP 리소스의 유효성을 검사할 수 있도록 다양한 새로운 규정 준수 표준의 미리 보기 버전을 추가했습니다.

이러한 표준에는 CIS GKE(Google Kubernetes Engine) 벤치마크, ISO/IEC 27001 및 ISO/IEC 27002, CRI Profile, CCM(CSA Cloud Controls Matrix), LGPD(브라질 일반 개인 데이터 보호법), CCPA(캘리포니아 소비자 개인 정보 보호법) 등이 포함되었습니다.

이러한 미리 보기 표준은 이제 GA(일반 공급)로 제공됩니다.

지원되는 준수 표준의 전체 목록을 확인하세요.

인벤토리 환경 개선

2024년 7월 9일

변경 예상 날짜: 2024년 7월 11일

인벤토리 환경은 Azure Resource Graph 창의 '쿼리 열기' 쿼리 논리 개선 사항을 포함하여 성능을 향상시키기 위해 업데이트됩니다. Azure 리소스 계산 뒤에 있는 논리를 업데이트하면 다른 리소스가 계산되고 표시될 수 있습니다.

GitHub 기본적으로 실행되는 컨테이너 매핑 도구

2024년 07월 08일

변경 예상 날짜: 2024년 8월 12일

CSPM(Microsoft Defender 클라우드 보안 태세 관리)의 DevOps 보안 기능을 사용하면 클라우드 네이티브 애플리케이션을 코드에서 클라우드로 매핑하여 개발자 수정 워크플로를 쉽게 시작하고 컨테이너 이미지의 취약성을 수정하는 시간을 줄일 수 있습니다. 현재 GitHub Microsoft Security DevOps 작업에서 실행되도록 컨테이너 이미지 매핑 도구를 수동으로 구성해야 합니다. 이 변경으로 컨테이너 매핑은 기본적으로 Microsoft Security DevOps 작업의 일부로 실행됩니다. Microsoft Security DevOps 작업에 대해 자세히 알아보세요.

2024년 6월

| Date | Category | Update |

|---|---|---|

| 6월 27일 | GA | |

| 6월 24일 | Update | 컨테이너에 대한 다중 클라우드 Defender 대한 가격 책정 |

| 6월 20일 | 예정된 사용 중단 |

MMA(Microsoft Monitoring Agent) 사용 중단에서 적응 권장 사항에 대한 사용 중단을 . 예상 사용 중단: 2024년 8월 |

| 6월 10일 | Preview | 클라우드용 DefenderCopilot> |

| 6월 10일 | 예정된 업데이트 |

구성되지 않은 서버에서 빠른 구성을 사용하는 SQL 취약성 평가 자동 사용. 예상 업데이트 날짜: 2024년 7월 10일. |

| 6월 3일 | 예정된 업데이트 |

ID 권장 사항 동작의 변화 예상 업데이트 날짜: 2024년 7월 10일. |

GA: 클라우드용 Defender Checkov IaC 스캔

2024년 6월 27일

Microsoft Security DevOps(MSDO)를 통해 검사하는 IaC(Infrastructure-as-Code)에 대한 Checkov 통합의 일반 공급이 발표됩니다. 이 릴리스의 일부로 Checkov는 TERRAScan을 MSDO CLI(명령줄 인터페이스)의 일부로 실행되는 기본 IaC 분석기로 대체합니다. TerraScan은 MSDO의 환경 변수 를 통해 수동으로 구성될 수 있지만 기본적으로 실행되지는 않습니다.

Checkov의 보안 결과는 Azure DevOps 평가에서 Azure DevOps 및 GitHub 리포지토리 모두에 대한 권장 사항으로 존재하며 및 GitHub 리포지토리에는 코드 결과가 해결됨에 따라 인프라가 있어야 합니다.

클라우드용 Defender DevOps 보안에 대한 자세한 내용은 DevOps 보안 개요 참조하세요. MSDO CLI를 구성하는 방법을 알아보려면 Azure DevOps 또는 GitHub 설명서를 참조하세요.

업데이트: 다중 클라우드의 컨테이너에 대한 Defender 가격 변경

2024년 6월 24일

다중 클라우드의 컨테이너에 대한 Defender 이제 일반 공급되므로 더 이상 무료가 아닙니다. 자세한 내용은 클라우드용 Microsoft Defender 가격 책정 참조하세요.

사용 중단: 적응형 권장 사항 사용 중단 미리 알림

2024년 6월 20일

변경 예상 날짜: 2024년 8월

MMA 사용 중단 및 서버 업데이트 배포 전략에 대한 Defender 일부로 서버 보안 기능에 대한 Defender MDE(엔드포인트용 Microsoft Defender) 에이전트 또는 agentless 검색 기능 통해 제공됩니다. 이러한 두 옵션은 모두 MMA 또는 Azure 모니터링 에이전트(AMA)에 의존하지 않습니다.

적응형 애플리케이션 제어 및 적응형 네트워크 강화로 알려진 적응형 보안 권장 사항은 중단됩니다. MMA를 기반으로 하는 현재 GA 버전과 AMA를 기반으로 하는 미리 보기 버전은 2024년 8월에 더 이상 사용되지 않습니다.

미리 보기: 클라우드용 Defender Copilot

2024년 6월 10일

공개 미리 보기에서 Microsoft Security Copilot 클라우드용 Defender 통합하는 것을 발표합니다. 클라우드용 Defender Copilot 포함된 환경은 사용자에게 자연어로 질문을 하고 답변을 얻을 수 있는 기능을 제공합니다. Copilot 권장 사항의 컨텍스트, 권장 사항 구현의 효과, 권장 사항을 구현하는 데 필요한 단계를 이해하고, 권장 사항 위임을 지원하고, 코드에서 잘못된 구성을 수정하는 데 도움을 줄 수 있습니다.

클라우드용 Defender

업데이트: SQL 취약성 평가 자동 사용 설정

2024년 6월 10일

변경 예상 날짜: 2024년 7월 10일

원래 Express Configuration을 사용하는 VA(SQL 취약성 평가)는 2022년 12월 Express Configuration이 도입된 후 SQL용 Microsoft Defender 활성화된 서버에서만 자동으로 사용하도록 설정되었습니다.

2022년 12월 이전에 SQL에 대한 Microsoft Defender 활성화되었고 기존 SQL VA 정책이 없는 모든 Azure SQL 서버를 업데이트하여 EXPRESS 구성에서 SQL VA(SQL 취약성 평가)를 자동으로 사용하도록 설정합니다.

- 이 변경의 구현은 몇 주에 걸쳐 점진적이며 사용자 부분에 대한 작업이 필요하지 않습니다.

- 이 변경 내용은 Azure 구독 수준에서 SQL용 Microsoft Defender 활성화된 Azure SQL 서버에 적용됩니다.

- 기존 클래식 구성이 있는 서버(유효하거나 잘못된지 여부)는 이 변경의 영향을 받지 않습니다.

- 정품 인증 시 'SQL 데이터베이스에 취약성 발견이 해결되어야 합니다'가 표시되고 보안 점수에 영향을 미칠 수 있습니다.

업데이트: ID 권장 사항 동작 변경

2024년 6월 3일

변경 예상 날짜: 2024년 7월

이러한 변경 내용:

- 평가된 리소스는 구독 대신 ID가 됩니다.

- 권장 사항에 더 이상 '하위 커밋'이 없습니다.

- 이러한 권장 사항에 대해 API의 'assessmentKey' 필드 값이 변경됩니다.

다음 권장 사항에 적용됩니다.

- Azure 리소스에 대한 소유자 권한이 있는 계정은 MFA를 사용하도록 설정해야 합니다.

- Azure 리소스에 대한 쓰기 권한이 있는 계정은 MFA를 사용하도록 설정해야 합니다.

- Azure 리소스에 대한 읽기 권한이 있는 계정은 MFA를 사용하도록 설정해야 합니다.

- Azure 리소스에 대한 소유자 권한이 있는 게스트 계정을 제거해야 합니다.

- Azure 리소스에 대한 쓰기 권한이 있는 게스트 계정을 제거해야 합니다.

- Azure 리소스에 대한 읽기 권한이 있는 게스트 계정을 제거해야 합니다.

- Azure 리소스에 대한 소유자 권한이 있는 차단된 계정을 제거해야 합니다.

- Azure 리소스에 대한 읽기 및 쓰기 권한이 있는 차단된 계정을 제거해야 합니다.

- 구독에 대해 최대 3명의 소유자를 지정해야 합니다.

- 구독에 둘 이상의 소유자를 할당해야 합니다.

2024년 5월

| Date | Category | Update |

|---|---|---|

| 5월 30일 | GA | |

| 5월 22일 | Update | 공격 경로에 대한 메일 알림 구성 |

| 5월 21일 | Update | Microsoft Defender XDR 헌팅에는 클라우드용 Defender 경고 및 인시던트가 포함됩니다 |

| 5월 9일 | Preview | |

| 5월 7일 | GA | |

| 5월 6일 | Preview | AI 다중 클라우드 보안 태세 관리는 Azure 및 AWS 사용할 수 있습니다. |

| 5월 6일 | 제한된 미리 보기 | Azure AI 워크로드에 대한 보호를 보호합니다. |

| 5월 2일 | Update | 보안 정책 관리. |

| 5월 1일 | Preview | 오픈 소스 데이터베이스의 Defender 이제 AWS에서 Amazon 인스턴스 사용할 수 있습니다. |

| 5월 1일 | 예정된 사용 중단 |

AMA를 통해 FIM의 배포 및 엔드포인트용 Defender 통해 새 버전 릴리스. 예상 사용 중단: 2024년 8월 |

GA: 서버 계획 2에 대한 Defender 에이전트 없는 맬웨어 검색

2024년 5월 30일

Azure VM, AWS EC2 인스턴스 및 GCP VM 인스턴스에 대한 클라우드용 Defender 에이전트 없는 맬웨어 검색은 이제 서버 플랜 2

에이전트 없는 맬웨어 검색은 Microsoft Defender 바이러스 백신 맬웨어 방지 엔진을 사용하여 악성 파일을 검색하고 검색합니다. 검색된 위협은 보안 경고를 클라우드용 Defender 및 Defender XDR 직접 트리거하여 조사하고 수정할 수 있습니다. 서버의 에이전트 없는 맬웨어 검사 및 VM에 대한 에이전트 없는 검사에 대해 자세히 알아봅니다.

업데이트: 공격 경로에 대한 이메일 알림 구성

2024년 5월 22일

이제 지정된 위험 수준 이상의 공격 경로가 검색되면 이메일 알림을 구성할 수 있습니다. 메일 알림을 구성하는 방법을 알아봅니다.

업데이트: Microsoft Defender XDR 고급 헌팅에는 클라우드용 Defender 경고 및 인시던트가 포함됩니다.

2024년 5월 21일

클라우드용 Defender 경고 및 인시던트가 이제 Microsoft Defender XDR 통합되어 Microsoft Defender Portal에서 액세스할 수 있습니다. 이 통합은 클라우드 리소스, 디바이스 및 ID를 포괄하는 조사에 대한 보다 풍부한 컨텍스트를 제공합니다. XDR 통합의 고급 헌팅에 대해 알아봅니다.

미리 보기: 클라우드용 Defender IaC 스캔을 위한 Checkov 통합

2024년 5월 9일

클라우드용 Defender DevOps 보안에 대한 Checkov 통합은 현재 미리 보기로 제공됩니다. 이 통합은 IaC 템플릿을 검사할 때 MSDO CLI에서 실행하는 코드 제공 인프라 검사의 품질 및 총 수를 모두 향상시킵니다.

미리 보기에 있는 동안 MSDO CLI에 대한 '도구' 입력 매개 변수를 통해 Checkov를 명시적으로 호출해야 합니다.

클라우드용 Defender의

GA: 클라우드용 Defender 권한 관리

2024년 5월 7일

사용자 관리 이제 클라우드용 Defender 일반 공급됩니다.

미리 보기: AI 다중 클라우드 보안 태세 관리

2024년 5월 6일

AI 보안 태세 관리는 클라우드용 Defender 미리 보기로 제공됩니다. AZURE 및 AWS를 위한 AI 보안 상태 관리 기능을 제공하여 AI 파이프라인 및 서비스의 보안을 강화합니다.

AI 보안 태세 관리에 대해 자세히 알아봅니다.

제한된 미리 보기: Azure AI 워크로드에 대한 위협 방지

2024년 5월 6일

클라우드용 Defender AI 워크로드에 대한 위협 방지는 제한된 미리 보기로 제공됩니다. 이 계획을 사용하면 런타임에 Azure OpenAI 기반 애플리케이션에서 악의적인 활동을 모니터링하고, 보안 위험을 식별하고, 수정할 수 있습니다. AI 워크로드 위협 방지에 대한 컨텍스트 인사이트를 제공하여 사용 가능한 AI 및 Microsoft 위협 인텔리전스와 통합합니다. 관련 보안 경고는 Defender 포털에 통합됩니다.

AI 워크로드에 대한 위협 방지에 대해 자세히 알아봅니다.

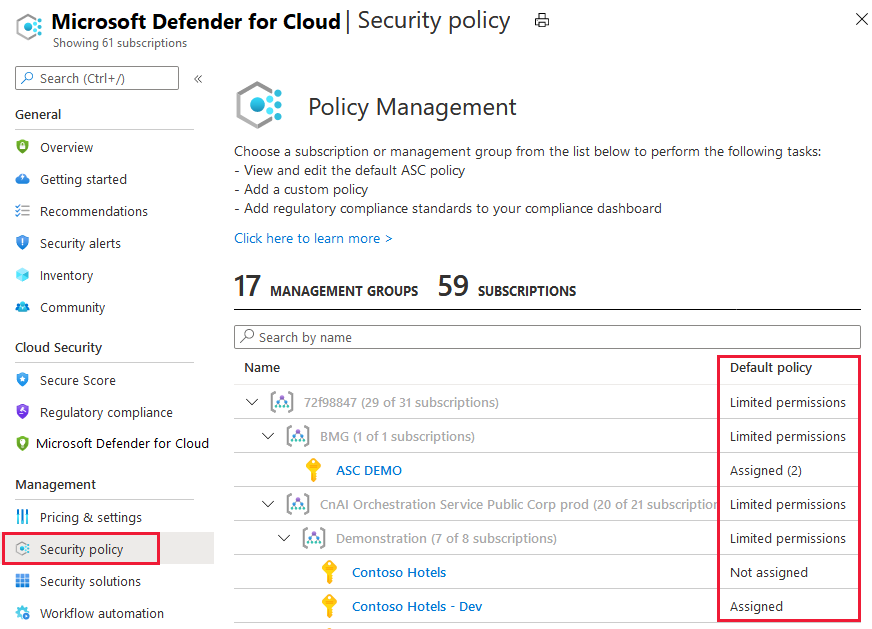

GA: 보안 정책 관리

2024년 5월 2일

클라우드(Azure, AWS, GCP)의 보안 정책 관리가 이제 일반 공급됩니다. 이렇게 하면 보안 팀이 일관된 방식으로 새로운 기능을 사용하여 보안 정책을 관리할 수 있습니다.

클라우드용 Microsoft Defender

미리 보기: AWS에서 사용할 수 있는 오픈 소스 데이터베이스에 대한 Defender

2024년 5월 1일

AWS의 오픈 소스 데이터베이스에 대한 Defender 이제 미리 보기로 제공됩니다. 다양한 형식의 Amazon RDS(관계형 데이터베이스 서비스) 인스턴스 형식에 대한 지원이 추가되었습니다.

오픈 소스 데이터베이스의 Defender 및 AWS의 오픈 소스 데이터베이스에 대해 사용 가능한 Defender 방법에 대해 자세히 알아봅니다.

사용 중단: FIM 제거(AMA 포함)

2024년 5월 1일

변경 예상 날짜: 2024년 8월

MMA 사용 중단 및 서버 업데이트 배포 전략 Defender 일부로 서버 보안 기능에 대한 모든 Defender MDE(단일 에이전트) 또는 에이전트 없는 검사 기능을 통해 제공되며 MMA 또는 AMA에 대한 종속성 없이 제공됩니다.

MDE(엔드포인트용 Microsoft Defender)를 통해 새로운 버전의 FIM(파일 무결성 모니터링)을 사용하면 중요한 파일 및 레지스트리를 실시간으로 모니터링하고, 변경 내용을 감사하고, 의심스러운 파일 콘텐츠 변경을 검색하여 규정 준수 요구 사항을 충족할 수 있습니다.

이 릴리스의 일부로 AMA를 통한 FIM 환경은 2024년 8월부터 클라우드용 Defender 포털을 통해 더 이상 사용할 수 없습니다. 자세한 내용은 파일 무결성 모니터링 환경 - 변경 내용 및 마이그레이션 지침을 참조하세요.

새 API 버전에 대한 자세한 내용은 클라우드용 Microsoft Defender REST API 참조하세요.

2024년 4월

| Date | Category | Update |

|---|---|---|

| 4월 16일 | 예정된 업데이트 |

CIEM 평가 ID 변경. 예상 업데이트: 2024년 5월. |

| 4월 15일 | GA | 이제 Defender AWS 및 GCP 사용할 수 있습니다. |

| 4월 3일 | Update | |

| 4월 3일 | Update | 오픈 소스 관계형 데이터베이스 업데이트의 경우 Defender. |

업데이트: CIEM 평가 ID 변경

2024년 4월 16일

변경 예상 날짜: 2024년 5월

다음 권장 사항은 리모델링이 예정되어 있으며 이로 인해 평가 ID가 변경됩니다.

Azure overprovisioned identities should have only the necessary permissionsAWS Overprovisioned identities should have only the necessary permissionsGCP overprovisioned identities should have only the necessary permissionsSuper identities in your Azure environment should be removedUnused identities in your Azure environment should be removed

GA: AWS 및 GCP용 컨테이너에 대한 Defender

2024년 4월 15일

이제 컨테이너용 Defender AWS 및 GCP에 대한 런타임 위협 검색 및 에이전트 없는 검색이 일반 공급됩니다. 또한 AWS에는 프로비전을 간소화하는 새로운 인증 기능이 있습니다.

클라우드용 Defender의

업데이트: 위험 우선 순위

2024년 4월 3일

위험 우선 순위 지정은 이제 클라우드용 Defender 기본 환경입니다. 이 기능은 각 리소스의 위험 요소를 기반으로 권장 사항의 우선 순위를 지정하여 환경에서 가장 중요한 보안 문제에 집중하는 데 도움이 됩니다. 위험 요소에는 위반되는 보안 문제의 잠재적 영향, 위험 범주, 보안 문제가 포함된 공격 경로가 포함됩니다. 위험 우선 순위 지정에 대해 자세히 알아봅니다.

업데이트: Open-Source 관계형 데이터베이스에 대한 Defender

2024년 4월 3일

- Defender PostgreSQL 유연한 서버의 경우 GA 이후 업데이트 - 이 업데이트를 통해 고객은 구독 수준에서 기존 PostgreSQL 유연한 서버에 대한 보호를 적용할 수 있으므로 리소스별로 보호를 사용하도록 설정하거나 구독 수준에서 모든 리소스를 자동으로 보호하도록 완벽한 유연성을 제공합니다.

- MySQL 유연한 서버 가용성 및 GA

Defender - 클라우드용 Defender MySQL 유연한 서버를 통합하여 Azure 오픈 소스 관계형 데이터베이스에 대한 지원을 확장했습니다.

이 릴리스에는 다음 관리 팩이 포함되어 있습니다.

- MySQL 단일 서버용 Defender 대한 기존 경고와의 경고 호환성

- 개별 리소스의 사용하도록 설정합니다.

- 구독 수준에서 사용하도록 설정합니다.

- Azure Database for MySQL 유연한 서버에 대한 업데이트는 앞으로 몇 주 동안 배포됩니다.

The server <servername> is not compatible with Advanced Threat Protection오류가 표시되면 업데이트를 기다리거나 지원 티켓을 열어 서버를 지원되는 버전으로 더 빨리 업데이트할 수 있습니다.

오픈 소스 관계형 데이터베이스에 대한 Defender 구독을 이미 보호하고 있는 경우 유연한 서버 리소스가 자동으로 사용, 보호 및 청구됩니다. 영향을 받는 구독에 대해 특정 청구 알림이 이메일을 통해 전송되었습니다.

오픈 소스 관계형 데이터베이스의 Microsoft Defender 대해 자세히 알아봅니다.

2024년 3월

| Date | Category | Update |

|---|---|---|

| 3월 31일 | GA | Windows 컨테이너 이미지 검색 |

| 3월 25일 | Update | 이제 연속 내보내기에 공격 경로 데이터가 포함됩니다. |

| 3월 21일 | Preview | |

| 3월 17일 | Preview | |

| 3월 13일 | Update | Microsoft 클라우드 보안 벤치마크에서 DevOps 권장 사항의 폐색 |

| 3월 13일 | GA | ServiceNow 통합. |

| 3월 13일 | Preview | |

| 3월 12일 | Update | 자동 수정 스크립트를 통해 향상된 AWS 및 GCP 권장 사항 |

| 3월 6일 | Preview | 준수 대시보드에 준수 표준이 추가됨 |

| 3월 6일 | 예정된 업데이트 | 오픈 소스 관계형 데이터베이스 업데이트의 경우 Defender 예상: 2024년 4월 |

| 3월 3일 | 예정된 업데이트 |

규정 준수 제품 및 Microsoft 작업에 액세스하는 위치 변경 예상: 2025년 9월 |

| 3월 3일 | Deprecation | 클라우드용 Defender Qualys 사용 중지로 구동되는 컨테이너 취약성 평가 |

| 3월 3일 | 예정된 업데이트 |

규정 준수 제품 및 Microsoft Actions 액세스하는 위치를 변경합니다. 예상 사용 중단: 2025년 9월 30일. |

GA: Windows 컨테이너 이미지 검사

2024년 3월 31일

Defender 컨테이너 검색을 지원하는 Windows 컨테이너 이미지의 GA(일반 공급)를 발표합니다.

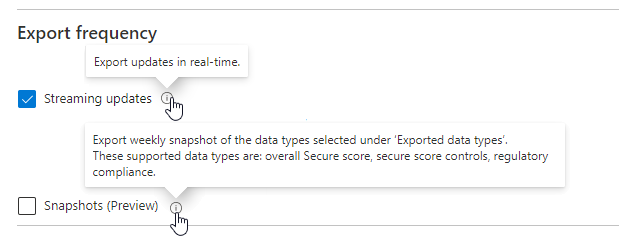

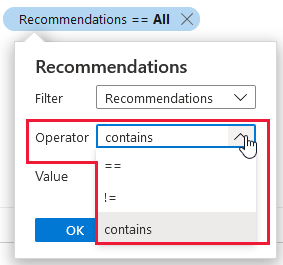

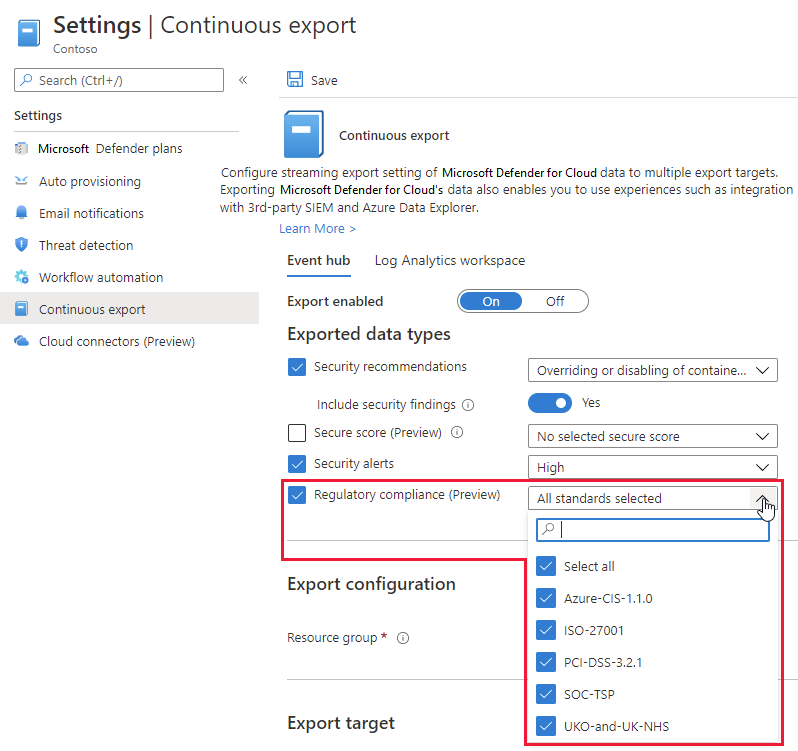

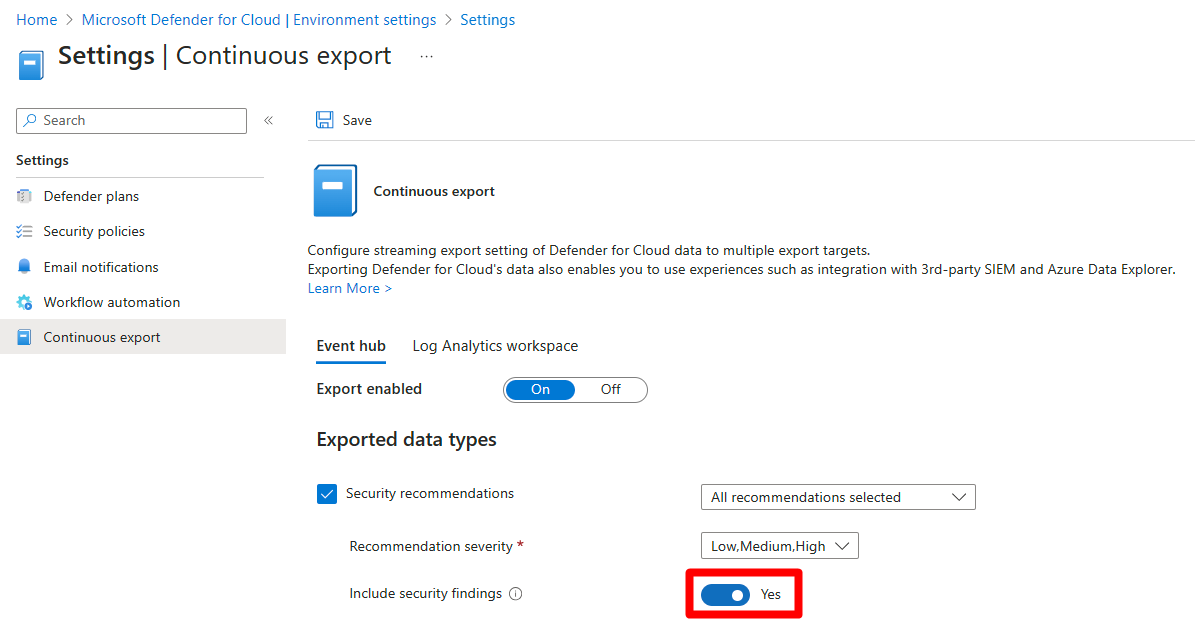

업데이트: 이제 연속 내보내기에 공격 경로 데이터가 포함됨

2024년 3월 25일

이제 연속 내보내기에 공격 경로 데이터가 포함된다는 소식을 알려드립니다. 이 기능을 사용하면 보안 데이터를 Azure Monitor의 Log Analytics, Azure Event Hubs 또는 SIEM(보안 정보 및 이벤트 관리), SOAR(보안 오케스트레이션 자동화 응답) 또는 IT 클래식 배포 모델 솔루션으로 스트리밍할 수 있습니다.

연속 내보내기를 자세히 알아봅니다.

미리 보기: 에이전트 없는 검색은 Azure CMK 암호화 VM을 지원합니다.

2024년 3월 21일

지금까지 에이전트 없는 검사에는 AWS 및 GCP의 CMK 암호화 VM이 포함되었습니다. 이 릴리스에서는 Azure 대한 지원도 완료했습니다. 이 기능은 Azure CMK에 대한 고유한 검사 방법을 사용합니다.

- 클라우드용 Defender 키 또는 암호 해독 프로세스를 처리하지 않습니다. 키 및 암호 해독은 Azure Compute에서 원활하게 처리되며 클라우드용 Defender 에이전트 없는 검사 서비스에 투명합니다.

- 암호화되지 않은 VM 디스크 데이터는 복사되거나 다른 키로 다시 암호화되지 않습니다.

- 원본 키는 프로세스 중에 복제되지 않습니다. 제거하면 프로덕션 VM과 클라우드용 Defender 임시 스냅샷 모두에서 데이터가 제거됩니다.

공개 미리 보기 중에는 이 기능이 자동으로 사용하도록 설정되지 않습니다. 서버 P2 또는 Defender CSPM Defender 사용하고 환경에 CMK 암호화 디스크가 있는 VM이 있는 경우 이제 이러한 enablement 단계 따라 취약성, 비밀 및 맬웨어를 검색할 수 있습니다.

미리 보기: Azure KQL을 기반으로 하는 사용자 지정 권장 사항

2024년 3월 17일

Azure KQL을 기반으로 하는 사용자 지정 권장 사항은 이제 공개 미리 보기로 제공되며 모든 클라우드에서 지원됩니다. 자세한 내용은 사용자 지정 보안 표준 및 권장 사항 만들기를 참조하세요.

업데이트: Microsoft 클라우드 보안 벤치마크에 DevOps 권장 사항 포함

2024년 3월 13일

이제 Azure, AWS 및 GCP 외에도 Microsoft 클라우드 보안 벤치마크(MCSB)에서 DevOps 보안 및 규정 준수 상태를 모니터링할 수 있다고 발표했습니다. DevOps 평가는 MCSB의 DevOps 보안 제어의 일부입니다.

MCSB는 일반적인 업계 표준 및 준수 프레임워크를 기반으로 기본적인 클라우드 보안 원칙을 정의하는 프레임워크입니다. MCSB는 클라우드에 구애받지 않는 보안 권장 사항을 구현하는 방법에 대한 규범적인 세부 정보를 제공합니다.

포함할 DevOps 권장 사항 및 Microsoft 클라우드 보안 벤치마크 대해 자세히 알아봅니다.

GA: ServiceNow 통합이 이제 일반 공급됩니다.

2024년 3월 12일

ServiceNow 통합의 GA(일반 공급)를 발표합니다.

미리 보기: 클라우드용 Microsoft Defender 중요한 자산 보호

2024년 3월 12일

클라우드용 Defender 이제 Microsoft Security 노출 관리의 중요한 자산 엔진을 사용하여 위험 우선 순위 지정, 공격 경로 분석 및 클라우드 보안 탐색기를 통해 중요한 자산을 식별하고 보호하는 비즈니스 중요도 기능을 포함합니다. 자세한 내용은

업데이트: 자동화된 수정 스크립트를 통해 향상된 AWS 및 GCP 권장 사항

2024년 3월 12일

프로그래밍 방식으로 대규모로 문제를 수정할 수 있는 자동화된 문제 수정 스크립트를 통해 AWS 및 GCP 권장 사항을 강화하고 있습니다. 자동 수정 스크립트에 대해 자세히 알아봅니다.

미리 보기: 준수 대시보드에 준수 표준 추가

2024년 3월 6일

고객 피드백에 따라 미리 보기에서 규정 준수 표준을 클라우드용 Defender 추가했습니다.

지원되는 준수 표준의 전체 목록을 확인합니다.

우리는 Azure, AWS 및 GCP 환경에 대한 새로운 표준을 추가하고 업데이트하기 위해 지속적으로 노력하고 있습니다.

보안 표준 할당 방법을 알아봅니다.

업데이트: 오픈 소스 관계형 데이터베이스 업데이트에 대한 Defender

2024년 3월 6일**

변경 예상 날짜: 2024년 4월

Defender PostgreSQL 유연한 서버의 경우 GA 이후 업데이트 - 이 업데이트를 통해 고객은 구독 수준에서 기존 PostgreSQL 유연한 서버에 대한 보호를 적용할 수 있으므로 리소스별로 보호를 사용하도록 설정하거나 구독 수준에서 모든 리소스를 자동으로 보호하도록 완벽한 유연성을 제공합니다.

Defender for MySQL 유연한 서버 가용성 및 GA - 클라우드용 Defender MySQL 유연한 서버를 통합하여 Azure 오픈 소스 관계형 데이터베이스에 대한 지원을 확장하도록 설정됩니다. 이번 릴리스에는 다음이 포함됩니다.

- MySQL 단일 서버용 Defender 대한 기존 경고와의 경고 호환성

- 개별 리소스의 사용하도록 설정합니다.

- 구독 수준에서 사용하도록 설정합니다.

오픈 소스 관계형 데이터베이스에 대한 Defender 구독을 이미 보호하고 있는 경우 유연한 서버 리소스가 자동으로 사용, 보호 및 청구됩니다. 영향을 받는 구독에 대해 특정 청구 알림이 이메일을 통해 전송되었습니다.

오픈 소스 관계형 데이터베이스의 Microsoft Defender 대해 자세히 알아봅니다.

업데이트: 규정 준수 제품 및 Microsoft 작업 설정 변경

2024년 3월 3일

예상 변경 날짜: 2025년 9월 30일

2025년 9월 30일에 두 가지 미리 보기 기능인 준수 제품 및 Microsoft 작업에 액세스하는 위치가 변경됩니다.

Defender 규격 준수 대시보드 도구 모음의 Compliance 제품 단추에서 액세스한 Microsoft 제품의 준수 상태를 나열하는 테이블입니다. 이 단추가 클라우드용 Defender 제거된 후에도 Service Trust Portal 사용하여 이 정보에 액세스할 수 있습니다.

컨트롤 하위 집합의 경우 컨트롤 세부 정보 창의 Microsoft 작업(미리 보기) 단추에서 Microsoft 작업에 액세스할 수 있었습니다. 이 단추를 제거한 후 Microsoft

업데이트: 규정 준수 제품 및 Microsoft 작업에 액세스하는 위치의 변경 내용

2024년 3월 3일**

변경 예상 날짜: 2025년 9월

2025년 9월 30일에 두 가지 미리 보기 기능인 준수 제품 및 Microsoft 작업에 액세스하는 위치가 변경됩니다.

Defender 규격 준수 대시보드 도구 모음의 Compliance 제품 단추에서 액세스한 Microsoft 제품의 준수 상태를 나열하는 테이블입니다. 이 단추가 클라우드용 Defender 제거된 후에도 Service Trust Portal 사용하여 이 정보에 액세스할 수 있습니다.

컨트롤 하위 집합의 경우 컨트롤 세부 정보 창의 Microsoft 작업(미리 보기) 단추에서 Microsoft 작업에 액세스할 수 있었습니다. 이 단추를 제거한 후 Microsoft

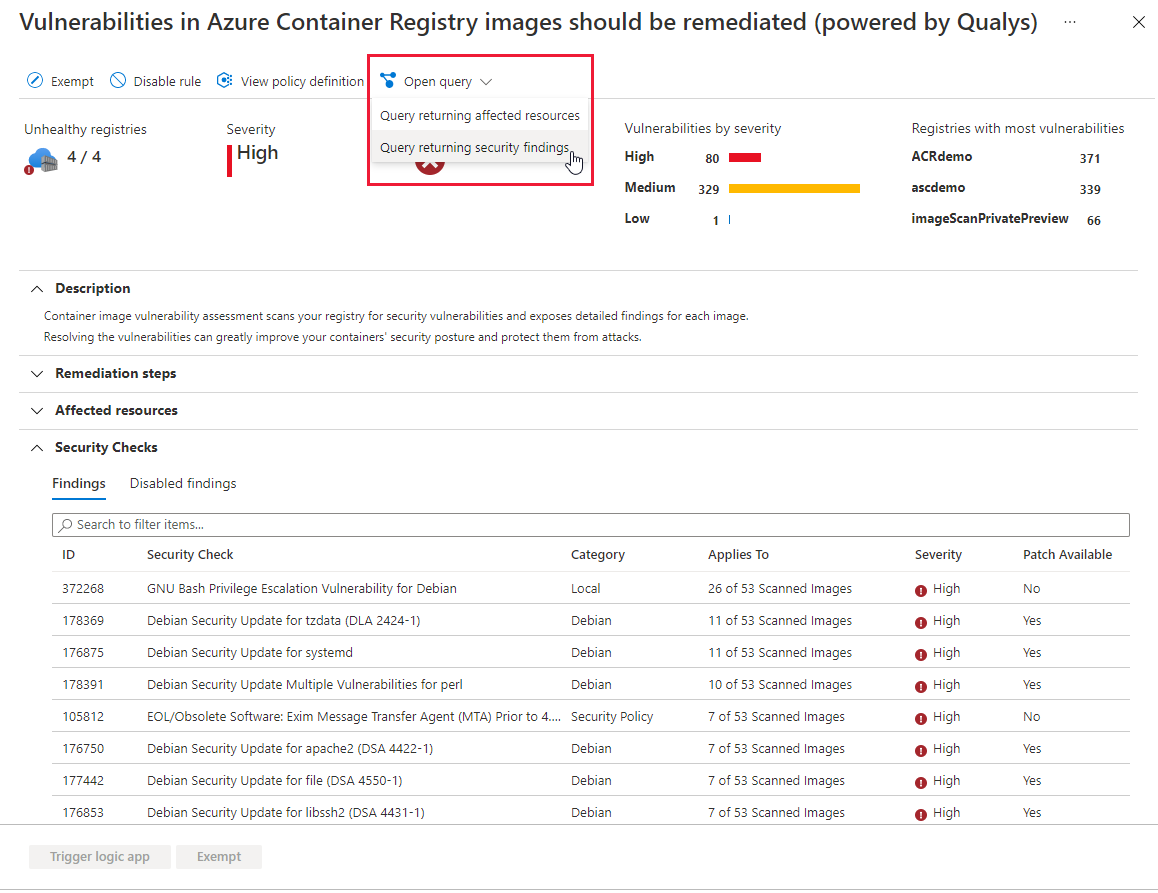

사용 중단: Qualys 사용 중지로 구동되는 클라우드용 Defender 컨테이너 취약성 평가

2024년 3월 3일

Qualys에서 제공하는 클라우드용 Defender 컨테이너 취약성 평가는 사용 중지됩니다. 사용 중지는 3월 6일까지 완료될 예정이며 그때까지 Qualys 권장 사항과 Qualys 결과 모두 보안 그래프에 부분적인 결과가 계속 나타날 수 있습니다. 이전에 이 평가를 사용했던 고객은 Microsoft Defender 취약성 관리 Azure 대한

2024년 2월

| Date | Category | Update |

|---|---|---|

| 2월 28일 | Deprecation | MSCA(Microsoft Security Code Analysis)는 더 이상 작동되지 않습니다. |

| 2월 28일 | Update | 업데이트된 보안 정책 관리로 AWS 및 GCP에 대한 지원 확장. |

| 2월 26일 | Update | 컨테이너용 Defender 대한Cloud 지원 |

| 2월 20일 | Update | 컨테이너용 Defender 대한 Defender 센서의 새로운 버전 |

| 2월 18일 | Update | OCI(Open Container Initiative) 이미지 형식 사양 지원 |

| 2월 13일 | Deprecation | Trivy에서 제공하는 AWS 컨테이너 취약성 평가가 사용 중지됨. |

| 2월 5일 | 예정된 업데이트 |

Microsoft 서비스 해제 SecurityDevOps 리소스 공급자 예상: 2024년 3월 6일 |

사용 중단: MSCA(Microsoft Security Code Analysis)가 더 이상 작동되지 않음

2024년 2월 28일

2021년 2월에 MSCA 작업의 사용 중단은 모든 고객에게 전달되었으며 2022년 3월부터 수명 지원이 종료되었습니다. 2024년 2월 26일부터 MSCA는 공식적으로 더 이상 운영되지 않습니다.

고객은 클라우드용 Defender 최신 DevOps 보안 도구를

업데이트: 업데이트된 보안 정책 관리로 AWS 및 GCP에 대한 지원 확장

2024년 2월 28일

Azure 미리 보기에서 처음 릴리스된 보안 정책 관리에 대한 업데이트된 환경은 클라우드 간(AWS 및 GCP) 환경에 대한 지원을 확장하고 있습니다. 이 미리 보기 릴리스에는 다음이 포함됩니다.

- Azure, AWS 및 GCP 환경에서 클라우드용 Defender 를 관리합니다.

- Microsoft Cloud MCSB(Security Benchmark) 사용자 지정 권장 사항을 만들고 관리하기 위한 동일한 클라우드 간 인터페이스 환경.

- 업데이트된 환경은 KQL 쿼리로 사용자 지정 권장 사항을 만들기 위해 AWS 및 GCP에 적용됩니다.

업데이트: 컨테이너용 Defender 대한 클라우드 지원

2024년 2월 26일

컨테이너용 Defender AKS(Azure Kubernetes Service) 위협 탐지 기능은 이제 상용, Azure Government 및 Azure 중국 21Vianet 클라우드에서 완전히 지원됩니다. 지원되는 기능을 검토합니다.

업데이트: 컨테이너용 Defender Defender 센서의 새 버전

2024년 2월 20일

업데이트: OCI(Open Container Initiative) 이미지 형식 사양 지원

2024년 2월 18일

OCI(컨테이너 이니셔티브) 이미지 형식 사양은 이제 AWS, Azure 및 MICROSOFT DEFENDER VULNERABILITY MANAGEMENT 기반 취약성 평가에서 지원됩니다. GCP 클라우드.

사용 중단: Trivy가 제공하는 AWS 컨테이너 취약성 평가가 사용 중지됨

2024년 2월 13일

Trivy에서 제공하는 컨테이너 취약성 평가가 사용 중지됨 이전에 이 평가를 사용했던 모든 고객은 Microsoft Defender 취약성 관리 기반의 새

업데이트: Microsoft 서비스 해제. SecurityDevOps 리소스 공급자

2024년 2월 5일

변경 예상 날짜: 2024년 3월 6일

클라우드용 Microsoft Defender 기존 Microsoft.Security 공급자로 마이그레이션한 후 DevOps 보안의 공개 미리 보기 동안 사용된 리소스 공급자 Microsoft.SecurityDevOps 서비스를 해제합니다. 변경 이유는 DevOps 커넥터와 연결된 리소스 공급자 수를 줄여 고객 환경을 개선하기 위한 것입니다.

Microsoft.SecurityDevOps API 버전 2022-09-01-preview를 사용하여 클라우드용 Defender DevOps 보안 데이터를 쿼리하는 고객은 영향을 받습니다. 서비스 중단을 방지하려면 고객은 Microsoft.Security 공급자에서 새 API 버전 2023-09-01-preview로 업데이트해야 합니다.

현재 Azure Portal에서 클라우드용 Defender DevOps 보안을 사용하는 고객은 영향을 받지 않습니다.

2024년 1월

| Date | Category | Update |

|---|---|---|

| 1월 31일 | Update | 클라우드 보안 탐색기의 활성 리포지토리에 대한 새 인사이트 |

| 1월 30일 | 예정된 업데이트 |

다중 클라우드 컨테이너 위협 감지에 대한 가격 책정 변경 예상: 2024년 4월 |

| 1월 29일 | 예정된 업데이트 |

Premium DevOps 보안 기능에 대한 Defender CSPM 강화. 예상: 2024년 3월 |

| 1월 24일 | Preview | Defender 컨테이너 및 Defender CSPM GCP에 대한 비약적 컨테이너 태세입니다. |

| 1월 16일 | Preview | 에이전트 없는 서버 맬웨어 검사. |

| 1월 15일 | GA | 클라우드용 Defender Microsoft Defender XDR 통합합니다. |

| 1월 14일 | Update |

에이전트 없는 VM 검사 기본 제공 Azure 역할로 업데이트 예상: 2024년 3월 |

| 1월 12일 | Update | DevOps 보안 끌어오기 요청 주석은 이제 기본적으로 Azure DevOps 커넥터 사용하도록 설정됩니다. |

| 1월 9일 | Deprecation |

Defender 서버 기본 제공 Qualys(취약성 평가) 사용 중지 경로. 예상: 2024년 5월 |

| 1월 3일 | 예정된 업데이트 |

클라우드용 Defender 다중 클라우드 네트워크 요구 사항에 대한 변경 내용. 예상: 2024년 5월. |

업데이트: 클라우드 보안 탐색기의 활성 리포지토리에 대한 새 인사이트

2024년 1월 31일

Azure DevOps 리포지토리에 대한 새로운 인사이트가 클라우드 보안 탐색기에 추가되어 리포지토리가 활성 상태인지 여부를 나타냅니다. 이 인사이트는 코드 리포지토리가 보관되거나 비활성화되지 않음을 나타냅니다. 즉, 사용자가 코드, 빌드 및 끌어오기 요청에 대한 쓰기 액세스를 계속 사용할 수 있음을 의미합니다. 코드는 일반적으로 활성 배포에서 사용되지 않으므로 보관 및 비활성화된 리포지토리는 낮은 우선 순위로 간주될 수 있습니다.

클라우드 보안 탐색기를 통해 쿼리를 테스트하려면 이 쿼리 링크를 사용합니다.

업데이트: 다중 클라우드 컨테이너 위협 감지 가격 책정 변경

2024년 1월 30일**

변경 예상 날짜: 2024년 4월

다중 클라우드 컨테이너 위협 검색이 GA로 전환되면 더 이상 무료가 아닙니다. 자세한 내용은 클라우드용 Microsoft Defender 가격 책정 참조하세요.

업데이트: 프리미엄 DevOps 보안 값에 대한 Defender CSPM 적용

2024년 1월 29일**

변경 예상 날짜: 2024년 3월 7일

클라우드용 Defender March 7th, 2024 시작하는 프리미엄 DevOps 보안 값에 대한 Defender CSPM 계획 검사를 적용하기 시작합니다. DevOps 커넥터를 만든 동일한 테넌트 내에서 클라우드 환경(Azure, AWS, GCP)에서 Defender CSPM 계획을 사용하도록 설정한 경우 추가 비용 없이 프리미엄 DevOps 기능을 계속 받을 수 있습니다. Defender CSPM 고객이 아닌 경우 March 7th, 2024까지 이러한 보안 기능에 대한 액세스 권한을 잃기 전에 Defender CSPM 사용하도록 설정해야 합니다. 2024년 3월 7일 이전에 연결된 클라우드 환경에서 Defender CSPM 사용하도록 설정하려면 here 설명된 사용 설명서를 따릅니다.

기본 CSPM 및 Defender CSPM 계획 모두에서 사용할 수 있는 DevOps 보안 기능에 대한 자세한 내용은 기능 가용성 설명서를 참조하세요.

클라우드용 Defender DevOps Security에 대한 자세한 내용은 overview 설명서 참조하세요.

Defender CSPM 클라우드 보안 기능에 대한 코드에 대한 자세한 내용은 Defender CSPM 사용하여 리소스를 보호하는 방법을 참조하세요.

미리 보기: 컨테이너 및 Defender CSPM Defender GCP에 대한 에이전트 없는 컨테이너 상태

2024년 1월 24일

Microsoft Defender 취약성 관리 GCP에 대한

또한 이 블로그 게시물에서 다중 클라우드에 대한 에이전트 없는 컨테이너 보안 태세 관리에 대해 읽을 수 있습니다.

미리 보기: 서버에 대한 에이전트 없는 맬웨어 검사

2024년 1월 16일

서버 계획 2

이제 VM에 대한 에이전트 없는 맬웨어 검색이 에이전트 없는 검사 플랫폼에 포함됩니다. 에이전트 없는 맬웨어 검사는 Microsoft Defender 바이러스 백신 맬웨어 방지 엔진을 활용하여 악성 파일을 검색하고 검색합니다. 검색된 위협은 보안 경고를 클라우드용 Defender 직접 트리거하고 Defender XDR 조사 및 수정할 수 있습니다. 에이전트 없는 맬웨어 스캐너는 마찰 없는 온보딩을 사용하여 두 번째 위협 탐지 계층으로 에이전트 기반 적용 범위를 보완하며 컴퓨터의 성능에 영향을 주지 않습니다.

서버의 에이전트 없는 맬웨어 검사 및 VM에 대한 에이전트 없는 검사에 대해 자세히 알아봅니다.

클라우드용 Defender Microsoft Defender XDR 통합의 일반 공급

2024년 1월 15일

클라우드용 Defender 및 Microsoft Defender XDR(이전의 Office 365 Defender) 간의 통합에 대한 GA(일반 공급)를 발표합니다.

이 통합은 경쟁력 있는 클라우드 보호 기능을 SOC(보안 운영 센터)에 매일 제공합니다. SOC 팀은 클라우드용 Microsoft Defender 및 Defender XDR 통합을 통해 클라우드, 엔드포인트, ID, Microsoft 365 등 여러 핵심 요소에서 탐지를 결합하는 공격을 검색할 수 있습니다.

Microsoft Defender XDR인시던트 및 인시던트에 대해 자세히 알아보세요>.

업데이트: 에이전트 없는 VM 검사 기본 제공 Azure 역할

2024년 1월 14일**

변경 예상 날짜: 2024년 2월

Azure VM에 대한 에이전트 없는 검사는 VM에서 보안 문제를 검사하고 평가하는 데 필요한 최소 권한과 함께 기본 제공 역할(VM 스캐너 연산자)을 사용합니다. 암호화된 볼륨을 사용하여 VM에 대한 관련 검사 상태 및 구성 권장 사항을 지속적으로 제공하기 위해 이 역할의 권한에 대한 업데이트가 계획되어 있습니다. 업데이트에는 Microsoft.Compute/DiskEncryptionSets/read 권한 추가가 포함됩니다. 이 권한은 VM에서 암호화된 디스크 사용량의 식별을 개선하기 위한 것에 불과합니다. 이 변경 전에 암호화 방법 already 지원 이외의 암호화된 볼륨의 콘텐츠를 암호 해독하거나 액세스하는 클라우드용 Defender 더 이상 기능을 제공하지 않습니다. 이 변경은 2024년 2월 중에 진행될 것으로 예상되며 종료 시 아무런 조치도 필요하지 않습니다.

업데이트: Azure DevOps 커넥터에 대해 기본적으로 사용하도록 설정된 DevOps 보안 끌어오기 요청 주석

2024년 1월 12일

DevOps 보안은 개발자가 프로덕션 환경으로 전환하기 전에 잠재적인 보안 취약성 및 잘못된 구성을 방지하고 수정할 수 있도록 보안 결과를 PR(끌어오기 요청)의 주석으로 노출합니다. 2024년 1월 12일부터 클라우드용 Defender 연결된 모든 신규 및 기존 Azure DevOps 리포지토리에 대해 PR 주석이 기본적으로 사용하도록 설정됩니다.

기본적으로 PR 주석은 고 심각도 IaC(코드 제공 인프라) 결과에 대해서만 사용하도록 설정됩니다. 고객은 PR 빌드에서 실행되도록 MSDO(DevOps)에 대한 Microsoft Security 구성하고 Azure DevOps 리포지토리 설정에서 CI 빌드에 대한 빌드 유효성 검사 정책을 사용하도록 설정해야 합니다. 고객은 DevOps 보안 창 리포지토리 구성 옵션 내에서 특정 리포지토리에 대한 PR 주석 기능을 사용하지 않도록 설정할 수 있습니다.

Azure DevOps 대한 끌어오기 요청 주석을

사용 중단: 서버 기본 제공 취약성 평가(Qualys) 사용 중지 경로에 대한 Defender

2024년 1월 9일**

변경 예상 날짜: 2024년 5월

Qualys에서 제공하는 서버 기본 제공 취약성 평가 솔루션에 대한 Defender 사용 중지 경로에 있으며 2024년 1월 1일 완료될 것으로 추정됩니다. 현재 Qualys에서 제공하는 취약성 평가 솔루션을 사용하는 경우 통합 Microsoft Defender 취약성 관리 솔루션

취약성 평가 제품을 Microsoft Defender 취약성 관리 통합하기로 한 결정에 대한 자세한 내용은 이 블로그 게시물을 참조하세요.

Microsoft Defender 취약성 관리 솔루션으로의 전환에 대한 커먼 질문 확인할 수도 있습니다.

업데이트: 클라우드용 Defender 다중 클라우드 네트워크 요구 사항

2024년 1월 3일**

변경 예상 날짜: 2024년 5월

2024년 5월부터 개선 사항을 수용하고 모든 사용자를 위해 보다 안전하고 효율적인 환경을 보장하기 위해 다중 클라우드 검색 서비스와 연결된 이전 IP 주소의 사용을 중지할 예정입니다.

서비스에 대한 중단 없는 액세스를 보장하려면 다음 섹션에서 제공하는 새 범위로 IP 허용 목록을 업데이트해야 합니다. 방화벽 설정, 보안 그룹 또는 환경에 적용할 수 있는 기타 구성을 필요한 조정해야 합니다.

이 목록은 모든 플랜에 적용되며 CSPM 기본(무료) 제품의 전체 기능에 충분합니다.

사용이 중단될 IP 주소:

- 검색 GCP: 104.208.29.200, 52.232.56.127

- 검색 AWS: 52.165.47.219, 20.107.8.204

- 온보딩: 13.67.139.3

추가할 새 지역별 IP 범위:

- 서유럽: 52.178.17.48/28

- 북유럽: 13.69.233.80/28

- 미국 중부: 20.44.10.240/28

- 미국 동부 2: 20.44.19.128/28

2023년 12월

| Date | Update |

|---|---|

| 12월 30일 | 클라우드용 Defender 서비스 수준 2 이름의 연결 |

| 12월 24일 | |

| 12월 21일 | 다중 클라우드용 클래식 커넥터 사용 중지 |

| 12월 21일 | 적용 범위 통합 문서 릴리스 |

| 12월 14일 | |

| 12월 14일 | |

| 12월 13일 | Trivy에서 제공하는 AWS 컨테이너 취약성 평가 사용 중지 |

| 12월 13일 | |

| 12월 13일 | 오픈 소스 관계형 데이터베이스 계획에 대한 Defender PostgreSQL 유연한 서버에 대한 GA(생성 가용성) 지원 |

| 12월 12일 |

클라우드용 Defender 서비스 수준 2 이름 통합

2023년 12월 30일

모든 클라우드용 Defender 계획의 레거시 서비스 수준 2 이름을 새 서비스 수준 2 이름 클라우드용 Microsoft Defender 통합합니다.

현재 Azure Defender, Advanced Threat Protection, Advanced Data Security 및 Security Center의 네 가지 서비스 수준 2 이름이 있습니다. 클라우드용 Microsoft Defender 대한 다양한 미터는 이러한 개별 서비스 수준 2 이름에 그룹화되어 Cost Management + 청구, 청구서 및 기타 Azure 청구 관련 도구를 사용할 때 복잡성을 만듭니다.

이 변경은 클라우드용 Defender 요금을 검토하는 프로세스를 간소화하고 비용 분석의 명확성을 향상합니다.

원활한 전환을 위해 제품/서비스 이름, SKU 및 미터 ID의 일관성을 유지하기 위한 조치를 취했습니다. 영향을 받는 고객은 변경 내용을 전달하는 정보 Azure 서비스 알림을 받게 됩니다.

API를 호출하여 비용 데이터를 검색하는 조직은 변경을 수용하기 위해 호출의 값을 업데이트해야 합니다. 예를 들어 이 필터 함수에서 값은 정보를 반환하지 않습니다.

"filter": {

"dimensions": {

"name": "MeterCategory",

"operator": "In",

"values": [

"Advanced Threat Protection",

"Advanced Data Security",

"Azure Defender",

"Security Center"

]

}

}

| 이전 서비스 수준 2 이름 | 새 서비스 수준 2 이름 | 서비스 계층 - 서비스 수준 4(변경 없음) |

|---|---|---|

| 고급 데이터 보안 | 클라우드용 Microsoft Defender | SQL용 Defender |

| Advanced Threat Protection | 클라우드용 Microsoft Defender | Container Registries에 대한 Defender |

| Advanced Threat Protection | 클라우드용 Microsoft Defender | DNS에 대한 Defender |

| Advanced Threat Protection | 클라우드용 Microsoft Defender | Key Vault 대한 Defender |

| Advanced Threat Protection | 클라우드용 Microsoft Defender | Kubernetes에 대한 Defender |

| Advanced Threat Protection | 클라우드용 Microsoft Defender | MySQL에 대한 Defender |

| Advanced Threat Protection | 클라우드용 Microsoft Defender | PostgreSQL에 대한 Defender |

| Advanced Threat Protection | 클라우드용 Microsoft Defender | Resource Manager 대한 Defender |

| Advanced Threat Protection | 클라우드용 Microsoft Defender | 스토리지에 대한 Defender |

| Azure Defender | 클라우드용 Microsoft Defender | 외부 공격 Surface 관리에 대한 Defender |

| Azure Defender | 클라우드용 Microsoft Defender | Azure Cosmos DB 대한 Defender |

| Azure Defender | 클라우드용 Microsoft Defender | 컨테이너에 대한 Defender |

| Azure Defender | 클라우드용 Microsoft Defender | MariaDB용 Defender |

| Security Center | 클라우드용 Microsoft Defender | App Service용 Defender |

| Security Center | 클라우드용 Microsoft Defender | 서버용 Defender |

| Security Center | 클라우드용 Microsoft Defender | Defender CSPM |

GA로 사용할 수 있는 리소스 수준의 서버에 대한 Defender

2023년 12월 24일

이제 구독 내의 특정 리소스에서 서버에 대한 Defender 관리할 수 있으므로 보호 전략을 완전히 제어할 수 있습니다. 이 기능을 사용하면 구독 수준에서 구성된 설정과 다른 사용자 지정 구성으로 특정 리소스를 구성할 수 있습니다.

리소스 수준에서 서버용 Defender 에 대해 자세히 알아보세요.

다중 클라우드용 클래식 커넥터 사용 중지

2023년 12월 21일

클래식 다중 클라우드 커넥터 환경이 사용 중지되고 해당 메커니즘을 통해 만든 커넥터로 데이터가 더 이상 스트리밍되지 않습니다. 이러한 클래식 커넥터는 AWS Security Hub 및 GCP 보안 명령 센터 권장 사항을 연결하여 AWS EC2를 클라우드용 Defender 서버용 Defender 온보딩하는 데 사용되었습니다.

이러한 커넥터의 전체 값은 추가 비용 없이 2022년 3월부터 AWS 및 GCP에 일반 공급된 네이티브 다중 클라우드 보안 커넥터 환경으로 대체되었습니다.

새 네이티브 커넥터는 계획에 포함되며 단일 계정, 여러 계정(Terraform 포함) 및 자동 프로비저닝을 사용하는 조직 온보딩 옵션을 통해 자동화된 온보딩 환경을 제공합니다. Defender 계획에 대한 자동 프로비저닝: 무료 기본 CSPM 기능, Defender CSPM(Cloud Security Posture Management), 서버용 Defender SQL 및 컨테이너용 Defender 대한 Defender.

적용 범위 통합 문서 릴리스

2023년 12월 21일

검사 통합 문서를 사용하면 환경의 어느 부분에서 어떤 클라우드용 Defender 계획이 활성화되어 있는지 추적할 수 있습니다. 이 통합 문서를 통해 환경과 구독이 완전히 보호되는지 확인할 수 있습니다. 자세한 적용 범위 정보에 액세스하면 다른 보호가 필요할 수 있는 영역을 식별하고 해당 영역을 해결하기 위한 조치를 취할 수도 있습니다.

검사 통합 문서에 대해 자세히 알아봅니다.

21Vianet에서 운영하는 Azure Government 및 Azure Microsoft Defender 취약성 관리 의해 구동되는 컨테이너 취약성 평가의 일반 공급

2023년 12월 14일

Microsoft Defender 취약성 관리 의해 구동되는 Azure 컨테이너 레지스트리의 Linux 컨테이너 이미지에 대한 VA(취약성 평가)는 Azure Government GA(일반 공급)를 위해 릴리스되고 21Vianet에서 작동하는 Azure. 이 새 릴리스는 컨테이너용 Defender 및 Container Registries 계획용 Defender 사용할 수 있습니다.

- 이 변경의 일환으로 GA에 대한 새로운 권장 사항이 릴리스되었으며 보안 점수 계산에 포함되었습니다. 신규 및 업데이트된 보안 권장 사항 검토

- 이제 Microsoft Defender 취약성 관리 통해 구동되는 컨테이너 이미지 검사에는 계획 가격 책정 따라 요금이 부과됩니다. Qualys에서 제공하는 컨테이너 VA 제품과 Microsoft Defender 취약성 관리 구동되는 컨테이너 VA 제품에서 모두 스캔한 이미지는 한 번만 청구됩니다.

컨테이너 취약성 평가에 대한 Qualys 권장 사항의 이름이 변경되었으며 이 릴리스 전에 구독에서 컨테이너에 대한 Defender 사용하도록 설정한 고객이 계속 사용할 수 있습니다. 이 릴리스 이후 컨테이너용 Defender 온보딩하는 새 고객은 Microsoft Defender 취약성 관리 제공하는 새 컨테이너 취약성 평가 권장 사항만 볼 수 있습니다.

Microsoft Defender 취약성 관리 기반 컨테이너 취약성 평가에 대한 Windows 지원의 공개 미리 보기

2023년 12월 14일

Windows 이미지에 대한 지원은 Azure 컨테이너 레지스트리 및 Azure Kubernetes Services에 대한 Microsoft Defender 취약성 관리 제공하는 VA(취약성 평가)의 일부로 공개 미리 보기로 릴리스되었습니다.

Trivy에서 제공하는 AWS 컨테이너 취약성 평가 사용 중지

2023년 12월 13일

Trivy에서 제공하는 컨테이너 취약성 평가는 이제 2월 13일가지 완료되는 사용 중지 경로에 있습니다. 이제 이 기능은 더 이상 사용되지 않으며 기존 고객은 2월 13일까지 계속 사용할 수 있습니다. 이 기능을 사용하는 고객은 2월 13일까지 Microsoft Defender 취약성 관리 지원하는 새

컨테이너 및 Defender CSPM Defender AWS에 대한 에이전트 없는 컨테이너 상태(미리 보기)

2023년 12월 13일

새로운 에이전트 없는 컨테이너 보안 태세(미리 보기) 기능은 AWS에서 사용할 수 있습니다. 자세한 내용은 Defender CSPM 및 컨테이너용 Defender 에이전트 없는 기능을 참조하세요.

오픈 소스 관계형 데이터베이스 계획에 대한 Defender PostgreSQL 유연한 서버에 대한 일반 공급 지원

2023년 12월 13일

오픈 소스 관계형 데이터베이스 계획에 대한

오픈 소스 관계형 데이터베이스에 대해 Enable Microsoft Defender 방법을 알아봅니다.

Microsoft Defender 취약성 관리 기반 컨테이너 취약성 평가는 이제 Google 배포판이 지원됩니다.

2023년 12월 12일

Microsoft Defender 취약성 관리 제공하는 컨테이너 취약성 평가는 Linux OS 패키지에 대한 더 많은 적용 범위로 확장되었으며, 이제 Google Distroless를 지원합니다.

지원되는 모든 운영 체제 목록은 Azure 대한 등록 및 이미지 지원 - Microsoft Defender 취약성 관리 기반 취약성 평가를 참조하세요.

2023년 11월

| Date | Update |

|---|---|

| 11월 30일 | 4개의 경고가 사용 중단됨 |

| 11월 27일 | |

| 11월 22일 | 클라우드용 Defender 사용 권한 관리(미리 보기) |

| 11월 22일 | ServiceNow클라우드용 Defender 통합> |

| 11월 20일 | 컴퓨터의 SQL Server에 대한 자동 프로비전 프로세스의 일반 공급 |

| 11월 15일 | API에 대한 Defender 생성 가용성 |