Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Halaman ini memberi Anda informasi tentang fitur, perbaikan, dan penghentian yang lebih lama dari enam bulan. Untuk pembaruan terbaru, baca Yang baru di Defender untuk Cloud?.

Juni 2025

| Date | Category | Update |

|---|---|---|

| 30 Juni | Preview | Defender untuk deteksi DNS kontainer berdasarkan Helm (Pratinjau) |

| 25 Juni | Preview | Tag indeks opsional untuk menyimpan hasil pemindaian malware (Pratinjau) |

| 25 Juni | Preview | Penemuan API dan postur keamanan untuk API yang dihosting di Aplikasi Fungsi dan Logic Apps (Pratinjau) |

| 25 Juni | Preview | Pemantauan Integritas File Tanpa Agen (Pratinjau) |

| 18 Juni | Preview | pemindaian kode Agentless – dukungan GitHub dan cakupan yang dapat disesuaikan sekarang tersedia (Pratinjau) |

Defender untuk deteksi DNS kontainer berdasarkan Helm (Pratinjau)

Apa yang disertakan:

Dukungan penyebaran berbasis Helm

Untuk petunjuk penyiapan dan detail selengkapnya, lihat Install Defender untuk sensor Kontainer menggunakan Helm.

Deteksi ancaman DNS

Meningkatkan efisiensi memori dan mengurangi konsumsi CPU untuk penyebaran kluster besar.

Untuk informasi selengkapnya, lihat: Sensor untuk Defender untuk Containers Changelog.

Tag indeks opsional untuk menyimpan hasil pemindaian malware (Pratinjau)

25 Juni 2025

Defender untuk pemindaian malware Storage memperkenalkan tag indeks opsional untuk pemindaian on-upload dan sesuai permintaan. Dengan kemampuan baru ini, pengguna dapat memilih apakah akan menerbitkan hasil ke tag indeks blob saat blob dipindai (default) atau tidak menggunakan tag indeks. Tag indeks dapat diaktifkan atau dinonaktifkan di tingkat akun langganan dan penyimpanan melalui portal Azure atau melalui API.

Penemuan dan postur keamanan API untuk API yang dihosting di Aplikasi Fungsi dan Aplikasi Logika (Pratinjau)

25 Juni 2025

Defender untuk Cloud sekarang memperluas kemampuan penemuan API dan postur keamanannya untuk menyertakan API yang dihosting di Azure Function Apps dan Logic Apps, selain dukungan yang ada untuk API yang diterbitkan di Azure API Management.

Peningkatan ini memberdayakan tim keamanan dengan tampilan yang komprehensif dan terus diperbarui tentang permukaan serangan API organisasi mereka. Kemampuan utama meliputi:

- Centralized API Inventory: Menemukan dan membuat katalog API secara otomatis di seluruh layanan Azure yang didukung.

- Penilaian Risiko Keamanan: Mengidentifikasi dan memprioritaskan risiko, termasuk identifikasi API tidak aktif yang mungkin menjamin penghapusan, serta API yang tidak terenkripsi yang dapat mengekspos data sensitif.

Kemampuan ini tersedia secara otomatis untuk semua Defender untuk Cloud Security Posture Management (DCSPM) pelanggan yang telah mengaktifkan ekstensi API Security Posture Management.

Garis Waktu Peluncuran: Peluncuran pembaruan ini akan dimulai pada 25 Juni 2025, dan diharapkan menjangkau semua wilayah yang didukung dalam waktu satu minggu.

Pemantauan Integritas File Tanpa Agen (Pratinjau)

25 Juni 2025

Pemantauan Integritas File Tanpa Agen (FIM) sekarang tersedia dalam tahap pratinjau. Kemampuan ini melengkapi solusi FIM yang tersedia secara umum (GA) berdasarkan agen Microsoft Defender untuk Titik Akhir, dan memperkenalkan dukungan untuk pemantauan file dan registri kustom.

FIM tanpa agen memungkinkan organisasi untuk memantau perubahan file dan registri di seluruh lingkungan mereka tanpa menyebarkan agen lain. Ini memberikan alternatif yang ringan dan dapat diskalakan sambil mempertahankan kompatibilitas dengan solusi berbasis agen yang ada.

Kemampuan utama meliputi:

- Pemantauan kustom: Penuhi persyaratan kepatuhan dan keamanan tertentu dengan menentukan dan memantau jalur file kustom dan kunci registri.

- Pengalaman terpadu: Peristiwa dari FIM tanpa agen dan berbasis MDE disimpan dalam tabel ruang kerja yang sama, dengan indikator sumber yang jelas.

Pelajari selengkapnya tentang Pemantauan integritas file dan cara Mengaktifkan pemantauan integritas file.

Pemindaian kode tanpa agen – dukungan GitHub dan cakupan yang dapat disesuaikan sekarang tersedia (Pratinjau)

18 Juni 2025

Kami telah memperbarui fitur pemindaian kode tanpa agen untuk menyertakan kemampuan utama yang memperluas cakupan dan kontrol. Pembaruan ini meliputi:

- Dukungan untuk repositori GitHub, selain Azure DevOps

- Pilihan pemindai yang dapat disesuaikan – pilih alat mana (misalnya, Bandit, Checkov, ESLint) yang akan dijalankan

- Konfigurasi cakupan granular – mencakup atau mengecualikan organisasi, proyek, atau repositori tertentu

Pemindaian kode tanpa agen menyediakan pemindaian keamanan yang dapat diskalakan untuk kode dan infrastruktur sebagai kode (IaC) tanpa memerlukan perubahan pada alur CI/CD. Ini membantu tim keamanan mendeteksi kerentanan dan kesalahan konfigurasi tanpa mengganggu alur kerja pengembang.

Pelajari selengkapnya tentang mengonfigurasi pemindaian kode tanpa agen di Azure DevOps atau GitHub.

Mei 2025

| Date | Category | Update |

|---|---|---|

| 28 Mei | GA | ketersediaan General untuk filter pemindaian malware on-upload yang dapat disesuaikan di Defender untuk Penyimpanan |

| 5 Mei | Preview | Pengguna Aktif (Pratinjau Umum) |

| 1 Mei | GA | Ketersediaan General untuk Defender untuk Layanan AI |

| 1 Mei | GA | Microsoft Security Copilot sekarang Tersedia Secara Umum di Defender untuk Cloud |

| 1 Mei | GA | Dasbor keamanan Data Ketersediaan Umum dan AI |

| 1 Mei | Perubahan mendatang | Defender CSPM memulai penagihan untuk Server Fleksibel Azure Database for MySQL dan sumber daya Server Fleksibel Azure Database for PostgreSQL |

Ketersediaan Umum untuk filter pemindaian malware on-upload yang dapat disesuaikan di Defender untuk Penyimpanan

Mei 28, 2025

Pemindaian malware saat diunggah sekarang mendukung filter yang dapat disesuaikan. Pengguna dapat mengatur aturan pengecualian untuk pemindaian malware saat diunggah berdasarkan awalan jalur blob, akhiran, dan berdasarkan ukuran blob. Dengan mengecualikan jalur dan jenis blob tertentu, seperti log atau file sementara, Anda dapat menghindari pemindaian yang tidak perlu dan mengurangi biaya.

Pelajari cara mengonfigurasi filter pemindaian malware on-upload yang dapat disesuaikan.

Pengguna Aktif (Pratinjau Umum)

Fitur Pengguna Aktif membantu administrator keamanan dengan cepat mengidentifikasi dan menetapkan rekomendasi kepada pengguna yang paling relevan berdasarkan aktivitas sarana kontrol terbaru. Untuk setiap rekomendasi, hingga tiga pengguna aktif potensial disarankan di tingkat sumber daya, grup sumber daya, atau langganan. Administrator dapat memilih pengguna dari daftar, menetapkan rekomendasi, dan mengatur tanggal jatuh tempo—memicu pemberitahuan kepada pengguna yang ditetapkan. Ini menyederhanakan alur kerja remediasi, mengurangi waktu investigasi, dan memperkuat postur keamanan secara keseluruhan.

Ketersediaan Umum untuk Defender untuk Layanan AI

1 Mei 2025

Defender untuk Cloud sekarang mendukung perlindungan runtime untuk Layanan Azure AI (sebelumnya disebut perlindungan ancaman untuk beban kerja AI).

Perlindungan untuk Layanan Azure AI mencakup ancaman khusus untuk layanan dan aplikasi AI, seperti jailbreak, penyalahgunaan dompet, paparan data, pola akses yang mencurigakan, dan banyak lagi. Deteksi menggunakan sinyal dari Microsoft Inteligensi Ancaman dan Azure AI Prompt Shields, dan menerapkan pembelajaran mesin dan AI untuk mengamankan layanan AI Anda.

Pelajari selengkapnya tentang Defender untuk Layanan AI.

Microsoft Security Copilot sekarang Tersedia Secara Umum di Defender untuk Cloud

1 Mei 2025

Microsoft Security Copilot sekarang tersedia secara umum di Defender untuk Cloud.

Security Copilot mempercepat remediasi risiko untuk tim keamanan, sehingga lebih cepat dan lebih mudah bagi administrator untuk mengatasi risiko cloud. Ini menyediakan ringkasan yang dihasilkan AI, tindakan remediasi, dan email delegasi, memandu pengguna melalui setiap langkah proses pengurangan risiko.

Administrator keamanan dapat dengan cepat meringkas rekomendasi, menghasilkan skrip remediasi, dan mendelegasikan tugas melalui email ke pemilik sumber daya. Kemampuan ini mengurangi waktu investigasi, membantu tim keamanan memahami risiko dalam konteks, dan mengidentifikasi sumber daya untuk remediasi cepat.

Pelajari selengkapnya tentang Microsoft Security Copilot di Defender untuk Cloud.

Dasbor keamanan Data Ketersediaan Umum dan AI

1 Mei 2025

Defender untuk Cloud meningkatkan dasbor Keamanan data untuk menyertakan Keamanan AI dengan dasbor keamanan Data dan AI baru di GA. Dasbor menyediakan platform terpusat untuk memantau dan mengelola data dan sumber daya AI, bersama dengan risiko terkait dan status perlindungannya.

Manfaat utama dasbor keamanan Data dan AI meliputi:

- Tampilan terpadu: Mendapatkan tampilan komprehensif dari semua data organisasi dan sumber daya AI.

- Wawasan data: Pahami di mana data Anda disimpan dan jenis sumber daya yang menyimpannya.

- Cakupan perlindungan: Menilai cakupan perlindungan data dan sumber daya AI Anda.

- Masalah penting: Sorot sumber daya yang memerlukan perhatian segera berdasarkan rekomendasi tingkat keparahan tinggi, pemberitahuan, dan jalur serangan.

- Penemuan data sensitif: Temukan dan ringkas sumber daya data sensitif di aset cloud dan AI Anda.

- Beban kerja AI: Temukan jejak aplikasi AI, termasuk layanan, kontainer, himpunan data, dan model.

Pelajari selengkapnya tentang dasbor keamanan Data dan AI.

Defender CSPM memulai penagihan untuk server fleksibel Azure Database for MySQL dan sumber daya Server Fleksibel Azure Database for PostgreSQL

1 Mei 2025

Perkiraan tanggal perubahan: Juni 2025

Mulai 1 Juni 2025, Microsoft Defender CSPM akan mulai menagih untuk Azure Database for MySQL Server Fleksibel dan Azure Database for PostgreSQL Server Fleksibel sumber daya dalam langganan Anda di mana Defender CSPM diaktifkan. Sumber daya ini sudah dilindungi oleh Defender CSPM dan tidak ada tindakan pengguna yang diperlukan. Setelah penagihan dimulai, tagihan Anda mungkin meningkat.

Untuk informasi selengkapnya, lihat Harga paket CSPM

April 2025

| Date | Category | Update |

|---|---|---|

| 29 April | Preview | Manajemen Postur AI di GCP Vertex AI (Pratinjau) |

| 29 April | Preview | Integrasi Defender untuk Cloud dengan Mend.io (Pratinjau) |

| 29 April | Change | Izin Aplikasi GitHub yang Diupdated |

| 28 April | Change | Update untuk Defender server SQL pada paket Komputer |

| 27 April | GA | Batas default baru untuk pemindaian malware on-upload di Microsoft Defender untuk Storage |

| 24 April | GA | Ketersediaan Umum integrasi asli API Security Posture Management dalam Defender CSPM Plan |

| 7 April | Perubahan Mendatang | Enhancements untuk Defender untuk pemberitahuan layanan aplikasi |

Manajemen Postur AI di GCP Vertex AI (Pratinjau)

29 April 2025

fitur manajemen postur keamanan AI Defender untuk Cloud sekarang mendukung beban kerja AI di AI Vertex Google Cloud Platform (GCP) (Pratinjau).

Fitur utama untuk rilis ini meliputi:

- Penemuan aplikasi AI modern: Secara otomatis menemukan dan membuat katalog komponen aplikasi AI, data, dan artefak AI yang disebarkan di GCP Vertex AI.

- Penguatan Postur Keamanan: Mendeteksi kesalahan konfigurasi dan menerima rekomendasi bawaan dan tindakan remediasi untuk meningkatkan postur keamanan aplikasi AI Anda.

- Analisis Jalur Serangan: Mengidentifikasi dan memulihkan risiko menggunakan analisis jalur serangan tingkat lanjut untuk melindungi beban kerja AI Anda dari potensi ancaman.

Fitur-fitur ini dirancang untuk memberikan visibilitas komprehensif, deteksi kesalahan konfigurasi, dan pengerasan untuk sumber daya AI, memastikan pengurangan risiko untuk beban kerja AI yang dikembangkan pada platform GCP Vertex AI.

Pelajari selengkapnya tentang manajemen postur keamanan AI.

integrasi Defender untuk Cloud dengan Mend.io (Pratinjau)

29 April 2025

Defender untuk Cloud sekarang terintegrasi dengan Mend.io dalam pratinjau. Integrasi ini meningkatkan keamanan aplikasi perangkat lunak dengan mengidentifikasi dan mengurangi kerentanan dalam dependensi mitra. Integrasi ini menyederhanakan proses penemuan dan remediasi, meningkatkan keamanan secara keseluruhan.

Pelajari selengkapnya tentang integrasi Mend.io.

Pembaruan Izin Aplikasi GitHub

29 April 2025

konektor GitHub di Defender untuk Cloud akan diperbarui untuk menyertakan izin administrator untuk [Properti Kustom]. Izin ini digunakan untuk memberikan kemampuan kontekstualisasi baru dan tercakup untuk mengelola skema properti kustom. Izin dapat diberikan dengan dua cara berbeda:

Di organisasi GitHub Anda, navigasikan ke aplikasi Microsoft Security DevOps dalam Settings > GitHub Apps dan terima permintaan izin.

Dalam email otomatis dari Dukungan GitHub, pilih Tampilkan permintaan izin untuk menerima atau menolak perubahan ini.

Catatan: Konektor yang ada terus berfungsi tanpa fungsionalitas baru jika tindakan di atas tidak diambil.

Pembaruan ke Defender untuk server SQL pada paket Komputer

28 April 2025

Defender untuk SQL Server pada paket komputer di Microsoft Defender untuk Cloud melindungi instans SQL Server yang dihosting di komputer Azure, AWS, GCP, dan lokal.

Mulai hari ini, kami secara bertahap merilis solusi agen yang ditingkatkan untuk rencana tersebut. Solusi berbasis agen menghilangkan kebutuhan untuk menyebarkan agen Azure Monitor (AMA) dan sebaliknya menggunakan infrastruktur SQL yang ada. Solusi ini dirancang untuk membuat proses onboarding lebih mudah dan meningkatkan cakupan perlindungan.

Tindakan pelanggan yang diperlukan:

Update Defender untuk konfigurasi paket SQL Server pada Komputer: Pelanggan yang mengaktifkan Defender untuk SQL Server pada paket komputer sebelum hari ini diharuskan mengikuti instruksi ini untuk memperbarui konfigurasi mereka, mengikuti rilis agen yang ditingkatkan.

Verifikasi status perlindungan instans SQL Server: Dengan perkiraan tanggal mulai Mei 2025, pelanggan harus memverifikasi status perlindungan instans SQL Server mereka di seluruh lingkungan mereka. Pelajari cara pecah masalah penyebaran apa pun yang Defender untuk SQL pada konfigurasi komputer.

Note

Setelah peningkatan agen terjadi, Anda mungkin mengalami peningkatan penagihan jika instans SQL Server tambahan dilindungi dengan Defender yang diaktifkan untuk SQL Server pada paket Komputer. Untuk informasi penagihan, tinjau halaman harga Defender untuk Cloud.

Batas default baru untuk pemindaian malware saat diunggah di Microsoft Defender untuk Penyimpanan

27 April 2025

Nilai batas default untuk pemindaian malware saat diunggah telah diperbarui dari 5.000 GB menjadi 10.000 GB. Batas baru ini berlaku untuk skenario berikut:

Langganan New: tempat Defender untuk Penyimpanan diaktifkan untuk pertama kalinya.

Langganan Re diaktifkan: Langganan di mana Defender untuk Penyimpanan sebelumnya dinonaktifkan dan sekarang diaktifkan kembali.

Ketika Defender untuk Pemindaian Malware Penyimpanan diaktifkan untuk langganan ini, batas default untuk pemindaian malware saat diunggah akan diatur ke 10.000GB. Batas ini dapat disesuaikan untuk memenuhi kebutuhan spesifik Anda.

Untuk informasi lebih rinci, lihat bagian tentang pemindaian Malware - penagihan per GB, pembatasan bulanan, dan konfigurasi

Ketersediaan Umum integrasi asli API Security Posture Management dalam Paket Defender CSPM

24 April 2025

API Security Posture Management sekarang tersedia secara umum sebagai bagian dari paket Defender CSPM. Rilis ini memperkenalkan inventarisasi terpadu API Anda bersama dengan wawasan postur, membantu Anda mengidentifikasi dan memprioritaskan risiko API secara lebih efektif langsung dari rencana Defender CSPM Anda. Anda dapat mengaktifkan kemampuan ini melalui halaman Pengaturan Lingkungan dengan mengaktifkan ekstensi Postur Keamanan API.

Dengan pembaruan ini, faktor risiko baru telah ditambahkan, termasuk faktor risiko untuk API yang tidak diautentikasi (AllowsAnonymousAccess) dan API yang tidak memiliki enkripsi (UnencryptedAccess). Selain itu, API yang diterbitkan melalui Azure API Management sekarang memungkinkan pemetaan kembali ke Ingress dan VM Kubernetes yang terhubung, memberikan visibilitas end-to-end ke dalam paparan API dan mendukung remediasi risiko melalui analisis jalur Serangan.

Penyempurnaan untuk Defender untuk pemberitahuan layanan aplikasi

07 April 2025

Pada 30 April 2025, Defender untuk kemampuan pemberitahuan App Service akan ditingkatkan. Kami akan menambahkan peringatan untuk eksekusi kode yang mencurigakan dan akses ke endpoint internal atau jarak jauh. Selain itu, kami telah meningkatkan cakupan dan mengurangi kebisingan dari pemberitahuan yang relevan dengan memperluas logika kami dan menghapus pemberitahuan yang menyebabkan kebisingan yang tidak perlu. Sebagai bagian dari proses ini, peringatan "Pemanggilan tema WordPress mencurigakan terdeteksi" tidak akan digunakan lagi.

Maret 2025

| Date | Category | Update |

|---|---|---|

| 30 Maret | GA | Perlindungan kontainer yang lebih baik dengan penilaian kerentanan dan deteksi malware untuk node AKS sekarang tersedia secara umum |

| 27 Maret | Preview | Penyebaran terjaga keterbatasan Kubernetes (Pratinjau) |

| 27 Maret | Preview | Filter pemindaian malware on-upload yang dapat disesuaikan di Defender untuk Penyimpanan (Pratinjau) |

| 26 Maret | GA | ketersediaan General untuk dukungan pemindaian VM tanpa agen untuk CMK di Azure |

| 11 Maret | Perubahan Mendatang | Perubahan yang akan datang ke tingkat keparahan rekomendasi |

| 03 Maret | GA | Penyediaan Umum Pemantauan Integritas File (FIM) berdasarkan Microsoft Defender untuk Titik Akhir di Azure Government |

Perlindungan kontainer yang ditingkatkan dengan penilaian kerentanan dan deteksi malware untuk node AKS sekarang telah tersedia untuk umum.

30 Maret 2025

Defender untuk Cloud sekarang menyediakan penilaian kerentanan dan deteksi malware untuk simpul di Azure Kubernetes Service (AKS) sebagai GA. Memberikan perlindungan keamanan untuk simpul Kubernetes ini memungkinkan pelanggan untuk menjaga keamanan dan kepatuhan di seluruh layanan Kubernetes terkelola, dan memahami bagian mereka dalam tanggung jawab keamanan bersama yang mereka miliki dengan penyedia cloud terkelola. Untuk menerima kemampuan baru, Anda harus mengaktifkan pemindaian Agentless untuk komputer" sebagai bagian dari paket Defender CSPM, Defender untuk Kontainer, atau Defender untuk Server P2 pada langganan Anda.

Penilaian Kerentanan

Rekomendasi baru sekarang tersedia di portal Azure: simpul AKS harus memiliki temuan kerentanan resolved. Menggunakan rekomendasi ini, Anda sekarang dapat meninjau dan memulihkan kerentanan dan CVE yang ditemukan pada simpul Azure Kubernetes Service (AKS).

Deteksi perangkat lunak jahat

Pemberitahuan keamanan baru dipicu ketika kemampuan deteksi malware tanpa agen mendeteksi malware di simpul AKS. Deteksi malware tanpa agen menggunakan mesin anti-malware Antivirus Microsoft Defender untuk memindai dan mendeteksi file berbahaya. Ketika ancaman terdeteksi, pemberitahuan keamanan diarahkan ke Defender untuk Cloud dan Defender XDR, di mana mereka dapat diselidiki dan diperbaiki.

Note: Deteksi malware untuk simpul AKS hanya tersedia untuk Defender untuk Kontainer atau Defender untuk lingkungan yang diaktifkan Server P2.

Penyebaran terjaga keterbatasan Kubernetes (Pratinjau)

27 Maret 2025

Kami memperkenalkan fitur penyebaran terjaga ke Defender untuk paket Kontainer. Penyebaran terjaga Kubernetes adalah mekanisme untuk meningkatkan keamanan Kubernetes dengan mengontrol penyebaran gambar kontainer yang melanggar kebijakan keamanan organisasi.

Kemampuan ini didasarkan pada dua fungsionalitas baru:

- Temuan kerentanan artefak: Pembuatan temuan untuk setiap image kontainer yang ditinjau untuk penilaian kerentanan.

- Aturan keamanan: Penambahan aturan keamanan untuk memperingatkan atau mencegah penyebaran gambar kontainer yang rentan ke dalam kluster Kubernetes.

Aturan keamanan yang disesuaikan: Pelanggan dapat menyesuaikan aturan keamanan untuk berbagai lingkungan, untuk kluster Kubernetes dalam organisasi mereka, atau untuk namespace layanan, untuk mengaktifkan kontrol keamanan yang disesuaikan dengan kebutuhan dan persyaratan kepatuhan tertentu.

Tindakan yang dapat dikonfigurasi untuk aturan keamanan:

Audit: Mencoba menyebarkan gambar kontainer yang rentan memicu tindakan "Audit", menghasilkan rekomendasi dengan detail pelanggaran pada gambar kontainer.

Tolak: Mencoba menyebarkan gambar kontainer yang rentan memicu tindakan "Tolak" untuk mencegah penyebaran gambar kontainer, memastikan bahwa hanya gambar yang aman dan sesuai yang disebarkan.

Keamanan End-to-End: Menentukan perlindungan dari penyebaran gambar kontainer yang rentan sebagai aturan keamanan pertama, kami memperkenalkan mekanisme pembatasan aman Kubernetes end-to-end, memastikan bahwa kontainer yang rentan tidak memasuki lingkungan Kubernetes pelanggan.

Untuk informasi selengkapnya tentang fitur ini, lihat Gambaran umum solusi Penyebaran Terkendali.

Filter pemindaian malware on-upload yang dapat disesuaikan di Defender untuk Penyimpanan (Pratinjau)

27 Maret 2025

Pemindaian malware saat diunggah sekarang mendukung filter yang dapat disesuaikan. Pengguna dapat mengatur aturan pengecualian untuk pemindaian malware saat diunggah berdasarkan awalan jalur blob, akhiran, dan berdasarkan ukuran blob. Dengan mengecualikan jalur dan jenis blob tertentu, seperti log atau file sementara, Anda dapat menghindari pemindaian yang tidak perlu dan mengurangi biaya.

Pelajari cara mengonfigurasi filter pemindaian malware on-upload yang dapat disesuaikan.

Ketersediaan Umum untuk dukungan pemindaian VM tanpa agen untuk CMK di Azure

26 Maret 2025

Pemindaian tanpa agen untuk VM Azure dengan disk terenkripsi CMK sekarang Tersedia Secara Umum. Baik paket Defender CSPM, dan Defender untuk Server P2 memberikan dukungan untuk pemindaian tanpa agen untuk VM, sekarang dengan dukungan CMK di semua cloud

Pelajari cara enable agentless scanning untuk VM Azure dengan disk terenkripsi CMK.

Perubahan yang akan datang ke tingkat keparahan rekomendasi

11 Maret 2025

Kami meningkatkan tingkat keparahan rekomendasi untuk meningkatkan penilaian dan prioritas risiko. Sebagai bagian dari pembaruan ini, kami mengevaluasi kembali semua klasifikasi tingkat keparahan dan memperkenalkan tingkat baru — Kritis. Sebelumnya, rekomendasi dikategorikan ke dalam tiga tingkat: Rendah, Sedang, dan Tinggi. Dengan pembaruan ini, sekarang ada empat tingkat yang berbeda: Rendah, Sedang, Tinggi, dan Kritis, memberikan evaluasi risiko yang lebih terperinci untuk membantu pelanggan fokus pada masalah keamanan yang paling mendesak.

Akibatnya, pelanggan mungkin melihat perubahan dalam tingkat keparahan rekomendasi yang ada. Selain itu, evaluasi tingkat risiko, yang hanya tersedia untuk pelanggan Defender CSPM, mungkin juga terpengaruh karena tingkat keparahan rekomendasi dan konteks aset dipertimbangkan. Penyesuaian ini dapat memengaruhi tingkat risiko keseluruhan.

Proyeksi perubahan akan terjadi pada 25 Maret 2025.

Ketersediaan Umum Pemantauan Integritas File (FIM) berdasarkan Microsoft Defender untuk Titik Akhir di Azure Government

03 Maret 2025

Pemantauan Integritas File berdasarkan Microsoft Defender untuk Titik Akhir sekarang menjadi GA di Azure Government (GCCH) sebagai bagian dari Defender untuk Server Paket 2.

- Penuhi persyaratan kepatuhan dengan memantau file dan registri penting secara real time dan mengaudit perubahan.

- Identifikasi potensi masalah keamanan dengan mendeteksi perubahan konten file yang mencurigakan.

Pengalaman FIM yang ditingkatkan ini menggantikan yang ada yang ditetapkan untuk penghentian dengan penghentian Log Analytics Agent (MMA). Pengalaman FIM atas MMA akan tetap didukung di Azure Government hingga akhir Maret 2023.

Dengan rilis ini, pengalaman dalam produk akan dirilis untuk memungkinkan Anda memigrasikan konfigurasi FIM Anda melalui MMA ke FIM baru melalui Defender untuk versi Titik Akhir.

Untuk informasi tentang cara mengaktifkan FIM melalui Defender untuk Titik Akhir, lihat pemantauan integritas File menggunakan Microsoft Defender untuk Titik Akhir. Untuk informasi tentang cara menonaktifkan versi sebelumnya dan menggunakan alat migrasi, lihat Memigrasikan Pemantauan Integritas File dari versi sebelumnya.

Important

Ketersediaan Pemantauan Integritas File di Azure yang dioperasikan oleh 21Vianet dan di cloud GCCM saat ini tidak direncanakan untuk didukung.

Februari 2025

| Date | Category | Update |

|---|---|---|

| 27 Februari | Change | Tampilan Nama Sumber Daya AWS EC2 yang disempurnakan |

| 27 Februari | GA | pemindaian malware On-demand di Microsoft Defender untuk Storage |

| 27 Februari | GA | Defender untuk pemindaian malware Penyimpanan untuk blob hingga 50 GB |

| 23 Februari | Preview | Evaluasi kerentanan bebas agen yang tidak bergantung pada registri kontainer untuk kontainer runtime AKS (Pratinjau) |

| 23 Februari | Preview | Dasbor keamanan data dan AI (Pratinjau) |

| Februari 19 | Preview | Kalkulator Biaya MDC (Pratinjau) |

| Februari 19 | Preview | 31 cakupan standar regulasi multicloud yang baru dan disempurnakan |

Tampilan Nama Sumber Daya AWS EC2 yang disempurnakan

27 Februari 2025

Perkiraan tanggal perubahan: Maret 2025

Kami meningkatkan bagaimana nama sumber daya ditampilkan untuk instans AWS EC2 di platform kami. Jika instans EC2 memiliki tag "nama" yang ditentukan, bidang Nama Sumber Daya sekarang akan menampilkan nilai tag tersebut. Jika tidak ada tag "nama", bidang Nama Sumber Daya akan terus menampilkan ID instans seperti sebelumnya. ID Sumber Daya masih akan tersedia di bidang ID Sumber Daya untuk referensi.

Menggunakan tag "nama" EC2 memungkinkan Anda dengan mudah mengidentifikasi sumber daya Anda dengan nama kustom dan bermakna alih-alih ID. Ini membuatnya lebih cepat untuk menemukan dan mengelola instans tertentu, mengurangi waktu dan upaya yang dihabiskan untuk mencari atau merujuk silang detail instans.

Pemindaian malware sesuai permintaan di Microsoft Defender untuk Penyimpanan

27 Februari 2025

Pemindaian malware sesuai permintaan di Microsoft Defender untuk Storage, sekarang di GA, memungkinkan pemindaian blob yang ada di akun Azure Storage kapan pun diperlukan. Pemindaian dapat dimulai dari UI portal Azure atau melalui REST API, mendukung otomatisasi melalui Logic Apps, playbook Automation, dan skrip PowerShell. Fitur ini menggunakan Microsoft Defender Antivirus dengan definisi malware terbaru untuk setiap pemindaian dan memberikan estimasi biaya di muka di portal Azure sebelum memindai.

Kasus penggunaan:

- Respons insiden: Pindai akun penyimpanan tertentu setelah mendeteksi aktivitas yang mencurigakan.

- Security baseline: Memindai semua data yang disimpan saat pertama kali mengaktifkan Defender untuk Storage.

- Kepatuhan: Atur otomatisasi untuk menjadwalkan pemindaian yang membantu memenuhi standar peraturan dan perlindungan data.

Untuk informasi selengkapnya, lihat Pemindaian malware sesuai permintaan.

Defender untuk Pemindaian malware Penyimpanan untuk blob hingga 50 GB

27 Februari 2025

Defender untuk Pemindaian malware Penyimpanan sekarang mendukung blob berukuran hingga 50GB (sebelumnya terbatas pada 2GB).

Harap dicatat bahwa untuk akun penyimpanan tempat blob besar diunggah, peningkatan batas ukuran blob akan mengakibatkan biaya bulanan yang lebih tinggi.

Untuk menghindari biaya tinggi yang tidak terduga, Anda mungkin ingin menetapkan batas yang sesuai pada total GB yang dipindai per bulan. Untuk informasi selengkapnya, lihat Kontrol biaya untuk pemindaian malware saat diunggah.

Penilaian kerentanan tanpa agen agnostik registri kontainer untuk kontainer runtime AKS (Pratinjau)

23 Februari 2025

Defender untuk paket Containers dan Defender untuk Cloud Security Posture Management (CSPM), sekarang menyertakan penilaian kerentanan tanpa agen agnostik registri kontainer untuk kontainer runtime AKS. Peningkatan ini memperluas cakupan penilaian kerentanan untuk menyertakan kontainer yang berjalan dengan gambar dari registri apa pun (tidak dibatasi untuk registri yang didukung), selain memindai add-on Kubernetes dan alat pihak ketiga yang berjalan di kluster AKS Anda. Untuk mengaktifkan fitur ini, pastikan pemindaian komputer Agentless diaktifkan untuk langganan Anda di pengaturan lingkungan Defender untuk Cloud.

Dasbor keamanan data dan AI (Pratinjau)

23 Februari 2025

Defender untuk Cloud meningkatkan dasbor Keamanan data untuk menyertakan Keamanan AI dengan dasbor keamanan Data dan AI baru di Pratinjau. Dasbor menyediakan platform terpusat untuk memantau dan mengelola data dan sumber daya AI, bersama dengan risiko terkait dan status perlindungannya.

Manfaat Utama dasbor keamanan Data dan AI meliputi:

- Tampilan terpadu: Mendapatkan tampilan komprehensif dari semua data organisasi dan sumber daya AI.

- Wawasan data: Pahami di mana data Anda disimpan dan jenis sumber daya yang menyimpannya.

- Cakupan perlindungan: Menilai cakupan perlindungan data dan sumber daya AI Anda.

- Masalah penting: Sorot sumber daya yang memerlukan perhatian segera berdasarkan rekomendasi tingkat keparahan tinggi, pemberitahuan, dan jalur serangan.

- Penemuan data sensitif: Temukan dan ringkas sumber daya data sensitif di aset cloud dan AI Anda.

- Beban kerja AI: Temukan jejak aplikasi AI, termasuk layanan, kontainer, himpunan data, dan model.

Pelajari selengkapnya tentang dasbor keamanan Data dan AI.

Kalkulator Biaya MDC (Pratinjau)

19 Februari 2025

Kami sangat senang memperkenalkan Kalkulator Biaya MDC baru kami untuk membantu Anda memperkirakan biaya yang terkait dengan perlindungan lingkungan cloud Anda dengan mudah. Alat ini disesuaikan untuk memberi Anda pemahaman yang jelas dan akurat tentang pengeluaran Anda, memastikan Anda dapat merencanakan dan menganggarkan secara efektif.

Mengapa Menggunakan Kalkulator Biaya?

Kalkulator biaya kami menyederhanakan proses memperkirakan biaya dengan memungkinkan Anda menentukan cakupan kebutuhan perlindungan Anda. Anda memilih lingkungan dan paket yang ingin Anda aktifkan, dan kalkulator secara otomatis mengisi sumber daya yang dapat ditagih untuk setiap paket, termasuk diskon yang berlaku. Anda diberi pandangan komprehensif tentang biaya potensial Anda tanpa kejutan.

Fitur Utama:

Definisi Cakupan: Pilih paket dan lingkungan yang menarik minat Anda. Kalkulator melakukan proses penemuan untuk secara otomatis mengisi jumlah unit yang dapat ditagih untuk setiap paket per lingkungan.

Penyesuaian Otomatis dan Manual: Alat ini memungkinkan pengumpulan data otomatis dan penyesuaian manual. Anda dapat memodifikasi kuantitas unit dan tingkat diskon untuk melihat bagaimana perubahan memengaruhi biaya keseluruhan.

Estimasi Biaya Komprehensif: Kalkulator memberikan perkiraan untuk setiap paket dan laporan total biaya. Anda diberikan perincian biaya terperinci, sehingga lebih mudah untuk memahami dan mengelola pengeluaran Anda.

Dukungan Multicloud: Solusi kami berfungsi untuk semua cloud yang didukung, memastikan bahwa Anda mendapatkan estimasi biaya yang akurat terlepas dari penyedia cloud Anda.

Ekspor dan Bagikan: Setelah Anda memiliki perkiraan biaya, Anda dapat dengan mudah mengekspor dan membagikannya untuk perencanaan dan persetujuan anggaran.

31 cakupan standar peraturan multicloud baru dan ditingkatkan

19 Februari 2025

Kami sangat senang mengumumkan dukungan yang ditingkatkan dan diperluas dari lebih dari 31 kerangka kerja keamanan dan peraturan dalam Defender untuk Cloud di seluruh Azure, AWS & GCP. Peningkatan ini menyederhanakan jalur untuk mencapai dan mempertahankan kepatuhan, mengurangi risiko pelanggaran data, dan membantu menghindari denda dan kerusakan reputasi.

Kerangka kerja baru dan yang disempurnakan adalah:

| Standards | Clouds |

|---|---|

| UE 2022 2555 (NIS2) 2022 | Azure, AWS, GCP |

| Peraturan Perlindungan Data Umum Eropa (GDPR) 2016 679 | Azure, AWS, GCP |

| NIST CSF v2.0 | Azure, AWS, GCP |

| NIST 800 171 Rev3 | Azure, AWS, GCP |

| NIST SP 800 53 R5.1.1 | Azure, AWS, GCP |

| PCI DSS v4.0.1 | Azure, AWS, GCP |

| CIS AWS Foundations v3.0.0 | AWS |

| CIS Azure Foundations v2.1.0 | Azure |

| Kontrol CIS Versi 8.1 | Azure, AWS, GCP |

| CIS GCP Foundations v3.0 | GCP |

| HITRUST CSF v11.3.0 | Azure, AWS, GCP |

| SOC 2023 | Azure, AWS, GCP |

| Kerangka Kerja Kontrol Keamanan Pelanggan SWIFT 2024 | Azure, AWS, GCP |

| ISO IEC 27001:2022 | Azure, AWS, GCP |

| ISO IEC 27002:2022 | Azure, AWS, GCP |

| ISO IEC 27017:2015 | Azure, AWS, GCP |

| Sertifikasi Model Kematangan Keamanan Cyber (CMMC) Tingkat 2 v2.0 | Azure, AWS, GCP |

| AWS Well Architected Framework 2024 | AWS |

| PBMM Federal Kanada 3.2020 | Azure, AWS, GCP |

| APRA CPS 234 2019 | Azure, AWS |

| CSA Cloud Controls Matrix v4.0.12 | Azure, AWS, GCP |

| Cyber Essentials v3.1 | Azure, AWS, GCP |

| Kebijakan Keamanan Layanan Informasi Peradilan Pidana v5.9.5 | Azure, AWS, GCP |

| FFIEC CAT 2017 | Azure, AWS, GCP |

| Undang-Undang Perlindungan Data Umum Brasil (LGPD) 2018 | Azure |

| NZISM v3.7 | Azure, AWS, GCP |

| Sarbanes Oxley Act 2022 (SOX) | Azure, AWS |

| NCSC Cyber Assurance Framework (CAF) v3.2 | Azure, AWS, GCP |

Ini bergabung dengan rilis TERBARU CIS Azure Kubernetes Service (AKS) v1.5, CIS Google Kubernetes Engine (GKE) v1.6, dan CIS Amazon Elastic Kubernetes Service (EKS) v.15 dari beberapa bulan yang lalu.

Untuk informasi selengkapnya tentang penawaran Kepatuhan Terhadap Peraturan Defender untuk Cloud, Pelajari lebih lanjut>

Januari 2025

| Date | Category | Update |

|---|---|---|

| 30 Januari | GA | Pembaruan kriteria pemindaian untuk registri kontainer |

| 29 Januari | Change | Penyempurnaan untuk pemindaian Penilaian Kerentanan Kontainer yang didukung oleh MDVM |

| 27 Januari | GA | Izin yang ditambahkan ke konektor GCP untuk mendukung platform AI |

| 20 Januari | Change | Penyempurnaan untuk rekomendasi Garis Besar Linux yang didukung oleh GC |

Pembaruan untuk memindai kriteria untuk registri kontainer

30 Januari 2025

Kami memperbarui salah satu kriteria pemindaian untuk gambar registri dalam rekomendasi pratinjau untuk gambar registri di semua cloud dan registri eksternal (Azure, AWS, GCP, Docker, JFrog).

Apa yang Berubah?

Saat ini, kami memindai ulang gambar selama 90 hari setelah diunggah ke registri. Ini sekarang akan diubah untuk memindai 30 hari yang lalu.

Note

Tidak ada perubahan untuk rekomendasi GA terkait untuk penilaian kerentanan kontainer (VA) pada gambar registri.

Penyempurnaan untuk pemindaian Penilaian Kerentanan Kontainer, didukung oleh MDVM

29 Januari 2025

Kami sangat senang mengumumkan peningkatan cakupan pemindaian penilaian kerentanan kontainer kami dengan pembaruan berikut:

Bahasa Pemrograman Tambahan: Sekarang mendukung PHP, Ruby, dan Rust.

Extended Java Language Support: Mencakup pemindaian untuk JAR yang meledak.

Peningkatan Penggunaan Memori: Performa yang dioptimalkan saat membaca file gambar kontainer besar.

Izin telah ditambahkan ke konektor GCP untuk menambah dukungan pada platform AI

27 Januari 2025

Konektor GCP sekarang memiliki izin tambahan untuk mendukung Platform AI GCP (Vertex AI):

- aiplatform.batchPredictionJobs.list

- aiplatform.customJobs.list

- aiplatform.datasets.list

- aiplatform.datasets.get

- aiplatform.endpoints.getIamPolicy

- aiplatform.endpoints.list

- aiplatform.indexEndpoints.list

- aiplatform.indexes.list

- aiplatform.models.list

- aiplatform.models.get

- aiplatform.pipelineJobs.list

- aiplatform.schedules.list

- aiplatform.tuningJobs.list

- discoveryengine.dataStores.list

- discoveryengine.documents.list

- discoveryengine.engines.list

- notebooks.instances.list

Penyempurnaan untuk rekomendasi Garis Besar Linux yang didukung oleh GC

20 Januari 2025

Kami meningkatkan fitur Baselines Linux (didukung oleh GC) untuk meningkatkan akurasi dan cakupannya. Selama Bulan Februari, Anda mungkin melihat perubahan seperti nama aturan yang diperbarui dan aturan tambahan. Peningkatan ini dirancang untuk membuat penilaian dasar lebih akurat dan up-toterkini. Untuk informasi selengkapnya tentang perubahan, silakan merujuk ke blog yang relevan

Beberapa perubahan mungkin mencakup perubahan "pratinjau publik" tambahan. Pembaruan ini bermanfaat bagi Anda, dan kami ingin memberi Anda informasi. Jika mau, Anda dapat menolak rekomendasi ini dengan mengecualikannya dari sumber daya Anda atau menghapus ekstensi GC.

Desember 2024

| Date | Category | Update |

|---|---|---|

| Desember 31 | GA | Perubahan pada interval pemindaian konektor cloud yang ada |

| 22 Desember | GA | pembaruan versi klien Microsoft Defender untuk Titik Akhir diperlukan untuk menerima pengalaman Pemantauan Integritas File (FIM) |

| 17 Desember | Preview | Integrate Defender untuk Cloud CLI dengan Alat CI/CD Populer |

| 10 Desember | GA | Defender untuk Cloud Pengalaman penyiapan |

| 10 Desember | GA | opsi interval Revised untuk pemindaian Defender untuk Cloud lingkungan cloud |

| 17 Desember | GA | kemampuan pemindaian Sensitivitas sekarang mencakup berbagi file Azure |

Perubahan pada interval pemindaian konektor cloud yang ada

31 Desember 2024

Awal bulan ini, update diterbitkan mengenai opsi interval Defender untuk Cloud yang direvisi untuk memindai lingkungan cloud. Pengaturan interval pemindaian menentukan seberapa sering layanan penemuan Defender untuk Cloud memindai sumber daya cloud Anda. Perubahan ini memastikan proses pemindaian yang lebih seimbang, mengoptimalkan performa, dan meminimalkan risiko mencapai batas API.

Pengaturan interval pemindaian untuk konektor cloud AWS dan GCP yang ada akan diperbarui untuk memastikan kemampuan Defender untuk Cloud untuk memindai lingkungan cloud Anda.

Penyesuaian berikut akan dilakukan:

- Interval yang saat ini diatur antara 1–3 jam akan diperbarui menjadi 4 jam.

- Interval yang diatur ke 5 jam akan diperbarui ke 6 jam.

- Interval yang diatur antara 7–11 jam akan diperbarui menjadi 12 jam.

- Interval 13 jam atau lebih akan diperbarui menjadi 24 jam.

Jika Anda lebih suka interval pemindaian yang berbeda, Anda dapat menyesuaikan konektor cloud menggunakan halaman pengaturan lingkungan. Perubahan ini akan diterapkan secara otomatis ke semua pelanggan pada awal Februari 2025, dan tidak diperlukan tindakan lebih lanjut.

Kemampuan pemindaian sensitivitas sekarang mencakup berbagi file Azure

17 Desember 2024

kemampuan pemindaian sensitivitas Security Posture Management (CSPM) Defender untuk Cloud sekarang menyertakan berbagi file Azure di GA selain kontainer blob.

Sebelum pembaruan ini, mengaktifkan paket Defender CSPM pada langganan akan secara otomatis memindai kontainer blob dalam akun penyimpanan untuk data sensitif. Dengan pembaruan ini, Defender untuk fitur pemindaian sensitivitas CSPM sekarang menyertakan berbagi file dalam akun penyimpanan tersebut. Peningkatan ini meningkatkan penilaian risiko dan perlindungan akun penyimpanan sensitif, memberikan analisis potensi risiko yang lebih komprehensif.

Pelajari selengkapnya tentang pemindaian sensitivitas.

Mengintegrasikan CLI Defender untuk Cloud dengan Alat CI/CD Populer

Defender untuk Cloud integrasi pemindaian CLI dengan alat CI/CD populer di Microsoft Defender untuk Cloud sekarang tersedia untuk pratinjau publik. CLI sekarang dapat dimasukkan ke dalam alur CI/CD untuk memindai dan mengidentifikasi kerentanan keamanan dalam kode sumber dalam kontainer. Fitur ini membantu tim pengembangan dalam mendeteksi dan mengatasi kerentanan kode selama eksekusi alur. Ini memerlukan autentikasi untuk Microsoft Defender untuk Cloud dan modifikasi pada skrip alur. Hasil pemindaian akan diunggah ke Microsoft Defender untuk Cloud, memungkinkan tim keamanan untuk melihat dan menghubungkannya dengan kontainer di registri kontainer. Solusi ini memberikan wawasan berkelanjutan dan otomatis untuk mempercepat deteksi dan respons risiko, memastikan keamanan tanpa mengganggu alur kerja.

Kasus penggunaan:

- Pemindaian alur dalam alat CI/CD: Pantau semua alur dengan aman yang memanggil CLI.

- Deteksi kerentanan awal: Hasil diterbitkan dalam alur dan dikirim ke Microsoft Defender untuk Cloud.

- Wawasan keamanan berkelanjutan: Pertahankan visibilitas dan respons dengan cepat di seluruh siklus pengembangan tanpa menghambat produktivitas.

Untuk informasi selengkapnya, lihat Integrate Defender untuk Cloud CLI dengan Alat CI/CD Populer.

pengalaman Penyiapan Defender untuk Cloud

10 Desember 2024

Pengalaman Penyiapan memungkinkan Anda memulai langkah-langkah awal dengan Microsoft Defender untuk Cloud dengan menghubungkan lingkungan cloud seperti infrastruktur cloud, repositori kode, dan registri kontainer eksternal.

Anda dipandu melalui penyiapan lingkungan cloud Anda, untuk melindungi aset Anda dengan rencana keamanan tingkat lanjut, dengan mudah melakukan tindakan cepat untuk meningkatkan cakupan keamanan dalam skala besar, mengetahui masalah konektivitas, dan diberi tahu tentang kemampuan keamanan baru. Anda dapat menavigasi ke pengalaman baru dari menu Defender untuk Cloud dengan memilih Setup.

Opsi interval yang direvisi untuk pemindaian Defender untuk Cloud lingkungan cloud

10 Desember 2024

Opsi interval pemindaian untuk konektor cloud yang terkait dengan AWS, GCP, Jfrog, dan DockerHub telah direvisi. Fitur interval pemindaian memungkinkan Anda mengontrol frekuensi saat Defender untuk Cloud memulai pemindaian lingkungan cloud. Anda dapat mengatur interval pemindaian ke 4, 6, 12, atau 24 jam, saat menambahkan atau mengedit konektor cloud. Interval pemindaian default untuk konektor baru terus menjadi 12 jam.

Microsoft Defender untuk Titik Akhir pembaruan versi klien diperlukan untuk menerima pengalaman Pemantauan Integritas File (FIM)

Juni 2025

Mulai Juni 2025, Pemantauan Integritas File (FIM) memerlukan Defender minimum untuk versi klien Titik Akhir (MDE). Pastikan Anda berada pada versi klien berikut minimum untuk terus mendapatkan manfaat dari pengalaman FIM di Microsoft Defender untuk Cloud: untuk Windows: 10.8760, untuk Linux: 30.124082. Pelajari lebih lanjut

Nopember 2024

Kemampuan pemindaian sensitivitas sekarang mencakup berbagi file Azure (Pratinjau)

28 November 2024

kemampuan pemindaian sensitivitas Security Posture Management (CSPM) Defender untuk Cloud sekarang menyertakan berbagi file Azure (dalam pratinjau) selain kontainer blob.

Sebelum pembaruan ini, mengaktifkan paket Defender CSPM pada langganan akan secara otomatis memindai kontainer blob dalam akun penyimpanan untuk data sensitif. Dengan pembaruan ini, Defender untuk fitur pemindaian sensitivitas CSPM sekarang menyertakan berbagi file dalam akun penyimpanan tersebut. Peningkatan ini meningkatkan penilaian risiko dan perlindungan akun penyimpanan sensitif, memberikan analisis potensi risiko yang lebih komprehensif.

Pelajari selengkapnya tentang pemindaian sensitivitas.

Perubahan persetujuan label sensitivitas

26 November 2024

Anda tidak perlu lagi memilih tombol persetujuan khusus di bawah bagian "Information Protection" dalam halaman "Label", untuk mendapatkan manfaat dari jenis informasi kustom dan label sensitivitas yang dikonfigurasi di portal Microsoft 365 Defender atau portal Microsoft Purview.

Dengan perubahan ini, semua jenis informasi kustom dan label sensitivitas secara otomatis diimpor ke portal Microsoft Defender untuk Cloud.

Pelajari selengkapnya tentang pengaturan sensitivitas data.

Perubahan label sensitivitas

26 November 2024

Sampai saat ini, Defender untuk Cloud mengimpor semua label sensitivitas dari portal Microsoft 365 Defender yang memenuhi dua kondisi berikut:

- Label sensitivitas yang memiliki cakupannya diatur ke "Item -> Files", atau "Item -> Email", di bawah bagian "Tentukan cakupan label Anda" di bagian Information Protection.

- Label sensitivitas memiliki aturan pelabelan otomatis yang dikonfigurasi.

Pada 26 November 2024 nama cakupan label sensitivitas di antarmuka pengguna (UI) telah diperbarui di portal Microsoft 365 Defender dan portal Microsoft Purview. Defender untuk Cloud sekarang hanya akan mengimpor label sensitivitas dengan cakupan "File dan aset data lainnya" yang diterapkan padanya. Defender untuk Cloud tidak lagi mengimpor label dengan cakupan "Email" yang diterapkan padanya.

Note

Label yang dikonfigurasi dengan "Item -> File" sebelum perubahan ini terjadi secara otomatis dimigrasikan ke cakupan "File dan aset data lainnya" baru.

Pelajari selengkapnya tentang cara mengonfigurasi label sensitivitas.

Defender untuk Pemindaian malware Penyimpanan untuk blob hingga 50 GB (Pratinjau)

25 November 2024

Perkiraan tanggal perubahan: 1 Desember 2024

Mulai 1 Desember 2024, Defender untuk pemindaian malware Storage akan ukuran blob hingga 50GB (sebelumnya terbatas pada 2GB).

Harap dicatat bahwa untuk akun penyimpanan tempat blob besar diunggah, peningkatan batas ukuran blob akan mengakibatkan biaya bulanan yang lebih tinggi.

Untuk menghindari biaya tinggi yang tidak terduga, Anda mungkin ingin menetapkan batas yang sesuai pada total GB yang dipindai per bulan. Untuk informasi selengkapnya, lihat Kontrol biaya untuk pemindaian malware saat diunggah.

Versi standar CIS yang diperbarui untuk lingkungan Kubernetes terkelola dan rekomendasi baru

19 November 2024

dasbor kepatuhan peraturan Defender untuk Cloud sekarang menawarkan versi terbaru dari standar Center for Internet Security (CIS) untuk menilai postur keamanan lingkungan Kubernetes terkelola.

Dari dasbor, Anda dapat menetapkan standar berikut ke sumber daya AWS/EKS/GKE Kubernetes Anda:

- CIS Azure Kubernetes Service (AKS) v1.5.0

- CIS Google Kubernetes Engine (GKE) v1.6.0

- CIS Amazon Elastic Kubernetes Service (EKS) v1.5.0

Untuk memastikan kedalaman cakupan terbaik untuk standar ini, kami telah memperkaya cakupan kami dengan juga merilis 79 rekomendasi baru yang berpusat pada Kubernetes.

Untuk menggunakan rekomendasi baru ini, tetapkan standar yang tercantum di atas atau buat standar kustom dan sertakan satu atau beberapa penilaian baru di dalamnya.

Pratinjau umum peristiwa proses di cloud Kubernetes dalam perburuan lanjutan

Kami mengumumkan rilis pratinjau peristiwa proses cloud Kubernetes dalam perburuan lanjutan. Integrasi canggih ini memberikan informasi terperinci tentang peristiwa proses Kubernetes yang terjadi di seluruh lingkungan multicloud Anda. Anda dapat menggunakannya untuk menemukan ancaman yang dapat diamati melalui detail proses, seperti proses berbahaya yang dipanggil dalam infrastruktur cloud Anda. Untuk informasi selengkapnya, lihat CloudProcessEvents.

Penghentian fitur Bring Your Own License (BYOL) dalam manajemen kerentanan

19 November 2024

Perkiraan tanggal perubahan:

3 Februari 2025: Fitur ini tidak akan lagi tersedia untuk onboarding komputer dan langganan baru.

1 Mei 2025: Fitur ini akan sepenuhnya tidak digunakan lagi dan tidak lagi tersedia.

Sebagai bagian dari upaya kami untuk meningkatkan pengalaman keamanan Defender untuk Cloud, kami menyederhanakan solusi penilaian kerentanan kami. Kami menghapus fitur "Bring Your Own License" di Defender untuk Cloud. Sekarang Anda akan menggunakan konektor Microsoft Security Exposure Management untuk solusi yang lebih mulus, terintegrasi, dan lengkap.

Sebaiknya Anda beralih ke solusi konektor baru dalam Microsoft Security Exposure Management. Tim kami di sini untuk mendukung Anda melalui transisi ini.

Untuk informasi selengkapnya tentang menggunakan konektor, lihat Gambaran umum menyambungkan sumber data di Microsoft Security Exposure Management - Microsoft Security Exposure Management.

Pemindaian kode tanpa agen di Microsoft Defender untuk Cloud (pratinjau)

19 November 2024

Pemindaian kode tanpa agen di Microsoft Defender untuk Cloud sekarang tersedia untuk pratinjau publik. Ini menawarkan keamanan yang cepat dan dapat diskalakan untuk semua repositori di organisasi Azure DevOps dengan satu konektor. Solusi ini membantu tim keamanan menemukan dan memperbaiki kerentanan dalam konfigurasi kode dan infrastruktur sebagai kode (IaC) di seluruh lingkungan Azure DevOps. Ini tidak memerlukan agen, perubahan pada alur, atau gangguan pada alur kerja pengembang, membuat penyiapan dan pemeliharaan menjadi sederhana. Ini bekerja secara independen dari integrasi berkelanjutan dan alur penyebaran berkelanjutan (CI/CD). Solusi ini memberikan wawasan berkelanjutan dan otomatis untuk mempercepat deteksi dan respons risiko, memastikan keamanan tanpa mengganggu alur kerja.

Kasus penggunaan:

- Organization-wide scanning: Anda dapat memantau semua repositori dengan aman di organisasi Azure DevOps dengan satu konektor.

- Deteksi kerentanan dini: Temukan kode dan risiko IaC dengan cepat untuk manajemen risiko proaktif.

- Wawasan keamanan berkelanjutan: Jaga visibilitas dan respons dengan cepat di seluruh siklus pengembangan tanpa memengaruhi produktivitas.

Untuk informasi selengkapnya, lihat pemindaian kode Agentless di Microsoft Defender untuk Cloud.

Pemindaian malware sesuai permintaan di Microsoft Defender untuk Penyimpanan (Pratinjau)

19 November 2024

Pemindaian malware sesuai permintaan di Microsoft Defender untuk Penyimpanan, sekarang dalam pratinjau publik, memungkinkan pemindaian blob yang ada di akun Azure Storage kapan pun diperlukan. Pemindaian dapat dimulai dari UI portal Azure atau melalui REST API, mendukung otomatisasi melalui Logic Apps, playbook Automation, dan skrip PowerShell. Fitur ini menggunakan Microsoft Defender Antivirus dengan definisi malware terbaru untuk setiap pemindaian dan memberikan estimasi biaya di muka di portal Azure sebelum memindai.

Kasus penggunaan:

- Respons insiden: Pindai akun penyimpanan tertentu setelah mendeteksi aktivitas yang mencurigakan.

- Security baseline: Memindai semua data yang disimpan saat pertama kali mengaktifkan Defender untuk Storage.

- Kepatuhan: Atur otomatisasi untuk menjadwalkan pemindaian yang membantu memenuhi standar peraturan dan perlindungan data.

Untuk informasi selengkapnya, lihat Pemindaian malware sesuai permintaan.

Dukungan registri kontainer JFrog Artifactory oleh Defender untuk Kontainer (Pratinjau)

18 November 2024

Fitur ini memperluas Microsoft Defender untuk cakupan Kontainer registri eksternal untuk menyertakan JFrog Artifactory. Gambar kontainer JFrog Artifactory Anda dipindai menggunakan Pengelolaan Kerentanan Microsoft Defender untuk mengidentifikasi ancaman keamanan dan mengurangi potensi risiko keamanan.

Manajemen postur keamanan AI sekarang tersedia secara umum (GA)

18 November 2024

fitur manajemen postur keamanan AI Defender untuk Cloud sekarang tersedia secara umum (GA).

Defender untuk Cloud mengurangi risiko terhadap beban kerja AI lintas cloud dengan:

Menelusuri AI Bill of Materials (AI BOM) generatif, yang mencakup komponen aplikasi, data, dan artefak AI dari kode hingga cloud.

Memperkuat posisi keamanan aplikasi AI generatif dengan rekomendasi bawaan serta dengan menjelajahi dan mengatasi risiko keamanan.

Menggunakan analisis jalur serangan untuk mengidentifikasi dan memperbaiki risiko.

Pelajari selengkapnya tentang manajemen postur keamanan AI.

Perlindungan aset penting dalam Microsoft Defender untuk Cloud

18 November 2024

Hari ini, kami sangat senang mengumumkan Ketersediaan Umum Perlindungan Aset Penting di Microsoft Defender untuk Cloud. Fitur ini memungkinkan administrator keamanan untuk menandai sumber daya "mahkota permata" yang paling penting bagi organisasi mereka, memungkinkan Defender untuk Cloud untuk memberi mereka tingkat perlindungan tertinggi dan memprioritaskan masalah keamanan pada aset ini di atas semua lainnya. Pelajari selengkapnya tentang perlindungan aset penting.

Selain rilis Ketersediaan Umum, kami juga memperluas dukungan untuk menandai Kubernetes dan sumber daya identitas non-manusia.

Perlindungan aset penting yang ditingkatkan untuk kontainer

18 November 2024

Perlindungan aset penting diperluas untuk mendukung kasus penggunaan tambahan untuk kontainer.

Pengguna sekarang dapat membuat aturan kustom yang menandai aset yang dikelola oleh Kubernetes (beban kerja, kontainer, dll.) sebagai kritis berdasarkan namespace Kubernetes aset dan/atau label Kubernetes aset.

Seperti halnya kasus penggunaan perlindungan aset penting lainnya, Defender untuk Cloud memperhitungkan kekritisan aset untuk prioritas risiko, analisis jalur serangan, dan penjelajah keamanan.

Penyempurnaan untuk mendeteksi & merespons ancaman kontainer

18 November 2024

Defender untuk Cloud menyediakan serangkaian fitur baru untuk memberdayakan tim SOC untuk tackle ancaman kontainer di lingkungan cloud-native dengan kecepatan dan presisi yang lebih besar. Penyempurnaan ini termasuk Analitik Ancaman, kemampuan GoHunt, respons terpandu Microsoft Security Copilot, dan tindakan respons cloud-native untuk pod Kubernetes.

Memperkenalkan tindakan respons cloud-native untuk pod Kubernetes (Pratinjau)

Defender untuk Cloud sekarang menawarkan tindakan respons multicloud untuk pod Kubernetes, yang dapat diakses secara eksklusif dari portal Defender XDR. Kemampuan ini meningkatkan respons insiden untuk kluster AKS, EKS, dan GKE.

Berikut ini adalah tindakan respons baru:

Isolasi Jaringan - Langsung memblokir semua lalu lintas ke pod, mencegah pergerakan lateral dan eksfiltrasi data. Memerlukan konfigurasi kebijakan jaringan pada kluster kubernetes Anda.

Penghentian Pod - Menghentikan pod yang mencurigakan dengan cepat, menghentikan aktivitas berbahaya tanpa mengganggu aplikasi yang lebih luas.

Tindakan ini memberdayakan tim SOC untuk mengendalikan ancaman secara efektif di seluruh lingkungan cloud.

Laporan Analitik Ancaman untuk kontainer

Kami memperkenalkan laporan Analitik Ancaman khusus, yang dirancang untuk memberikan visibilitas komprehensif ke dalam ancaman yang menargetkan lingkungan kontainer. Laporan ini membekali tim SOC dengan wawasan untuk mendeteksi dan merespons pola serangan terbaru pada kluster AKS, EKS, dan GKE.

Sorotan Utama:

- Analisis terperinci tentang ancaman teratas dan teknik serangan terkait dalam lingkungan Kubernetes.

- Rekomendasi yang dapat ditindaklanjuti untuk memperkuat postur keamanan cloud-native Anda dan mengurangi risiko yang muncul.

GoHunt untuk Pod Kubernetes & Azure sumber daya

GoHunt sekarang memperluas kemampuan berburunya untuk menyertakan pod Kubernetes dan sumber daya Azure, dalam portal Defender XDR. Fitur ini meningkatkan perburuan ancaman proaktif, memungkinkan analis SOC untuk melakukan penyelidikan mendalam di seluruh beban kerja cloud-native.

Fitur Utama:

- Kemampuan kueri tingkat lanjut untuk mendeteksi anomali dalam pod Kubernetes dan sumber daya Azure, menawarkan konteks yang lebih kaya untuk analisis ancaman.

- Integrasi mulus dengan entitas Kubernetes untuk perburuan dan penyelidikan ancaman yang efisien.

Security Copilot Respons Terpandu untuk pod Kubernetes

Memperkenalkan Respons Terpandu untuk pod Kubernetes, fitur yang didukung oleh Security Copilot. Kemampuan baru ini memberikan panduan langkah demi langkah secara real time, membantu tim SOC menanggapi ancaman kontainer dengan cepat dan efektif.

Manfaat Utama:

- Panduan respons yang disesuaikan secara kontekstual dengan skenario serangan Kubernetes yang umum.

- Pakar, dukungan real time dari Security Copilot, menjepit kesenjangan pengetahuan dan memungkinkan resolusi yang lebih cepat.

Integrasi Asli API Security Posture Management dalam paket Defender CSPM sekarang dalam pratinjau publik

15 November 2024

Kemampuan manajemen postur keamanan API (Pratinjau) sekarang disertakan dalam paket Defender CSPM dan dapat diaktifkan melalui ekstensi dalam paket di bawah halaman pengaturan lingkungan. Untuk informasi selengkapnya, lihat Meningkatkan postur keamanan API Anda (Pratinjau).

Perlindungan kontainer yang ditingkatkan dengan penilaian kerentanan dan deteksi malware untuk simpul AKS (Pratinjau)

13 November 2024

Defender untuk Cloud sekarang memberikan penilaian kerentanan dan deteksi malware untuk simpul di Azure Kubernetes Service (AKS), dan memberikan kejelasan kepada pelanggan dari tanggung jawab keamanan bersama yang mereka miliki dengan penyedia cloud terkelola.

Memberikan perlindungan keamanan untuk simpul Kubernetes ini memungkinkan pelanggan untuk menjaga keamanan dan kepatuhan di seluruh layanan Kubernetes terkelola.

Untuk menerima kemampuan baru, Anda harus mengaktifkan pemindaian agentless untuk komputer di Defender CSPM, Defender untuk Kontainer, atau Defender untuk paket Server P2 dalam langganan Anda.

Penilaian Kerentanan

Rekomendasi baru sekarang tersedia di portal Azure: AKS nodes should have vulnerability findings resolved. Melalui rekomendasi ini, Anda sekarang dapat meninjau dan memulihkan kerentanan dan CVE yang ditemukan pada simpul Azure Kubernetes Service (AKS).

Deteksi perangkat lunak jahat

Pemberitahuan keamanan baru dipicu ketika kemampuan deteksi malware tanpa agen mendeteksi malware di simpul AKS.

Deteksi malware tanpa agen menggunakan mesin anti-malware Antivirus Microsoft Defender untuk memindai dan mendeteksi file berbahaya. Ketika ancaman terdeteksi, pemberitahuan keamanan diarahkan ke Defender untuk Cloud dan Defender XDR, di mana mereka dapat diselidiki dan diperbaiki.

Important

Deteksi malware untuk simpul AKS hanya tersedia untuk Defender untuk kontainer atau Defender untuk lingkungan yang diaktifkan Server P2.

Dokumentasi Pemberitahuan dan Alat Simulasi Kubernetes (K8s) yang Disempurnakan

7 November 2024

Fitur utama

- Dokumentasi pemberitahuan berbasis skenario: Pemberitahuan K8s sekarang didokumenkan berdasarkan skenario dunia nyata, memberikan panduan yang lebih jelas tentang potensi ancaman dan tindakan yang direkomendasikan.

- integrasi Microsoft Defender untuk Titik Akhir (MDE): Pemberitahuan diperkaya dengan konteks tambahan dan inteligensi ancaman dari MDE, meningkatkan kemampuan untuk merespons secara efektif.

- Alat Simulasi Baru: Alat simulasi yang kuat tersedia untuk menguji postur keamanan Anda dengan mensimulasikan berbagai skenario serangan dan menghasilkan pemberitahuan yang sesuai.

Benefits

- Peningkatan pemahaman pemberitahuan: Dokumentasi berbasis skenario memberikan pemahaman yang lebih intuitif tentang pemberitahuan K8s.

- Respons ancaman yang ditingkatkan: Pemberitahuan diperkaya dengan konteks berharga, memungkinkan respons yang lebih cepat dan lebih akurat.

- Pengujian keamanan proaktif: Alat simulasi baru memungkinkan Anda menguji pertahanan keamanan dan mengidentifikasi potensi kerentanan sebelum dieksploitasi.

Dukungan yang ditingkatkan untuk klasifikasi data sensitif API

6 November 2024

Microsoft Defender untuk Cloud memperluas kemampuan klasifikasi data sensitif API Security ke jalur URL API dan parameter kueri bersama dengan permintaan dan respons API, termasuk sumber informasi sensitif yang ditemukan di properti API. Informasi ini akan tersedia dalam pengalaman Analisis Jalur Serangan, halaman Detail Tambahan Cloud Security Explorer saat operasi API Management dengan data sensitif dipilih, dan pada Dasbor Keamanan API di bawah halaman Perlindungan Beban Kerja dalam detail koleksi API, dengan menu konteks sisi baru yang memberikan wawasan terperinci tentang data sensitif yang ditemukan, memungkinkan tim keamanan menemukan dan mengurangi risiko paparan data secara efisien.

Note

Perubahan ini akan mencakup peluncuran satu kali ke Defender yang ada untuk API dan pelanggan Defender CSPM.

Dukungan baru untuk pemetaan Azure API Management titik akhir API ke komputasi backend

6 November 2024

Postur keamanan API Defender untuk Cloud sekarang mendukung pemetaan titik akhir API yang diterbitkan melalui Azure API Management Gateway ke sumber daya komputasi backend, seperti komputer virtual, di Cloud Security Posture Management (Defender CSPM) Cloud Security Explorer Defender. Pemantauan ini membantu mengidentifikasi perutean lalu lintas API ke destinasi komputasi cloud backend, memungkinkan Anda mendeteksi dan mengatasi risiko keterpaparan yang terkait dengan titik akhir API dan sumber daya backend yang terkait.

Dukungan keamanan API yang ditingkatkan untuk penyebaran Azure API Management multi-regional dan mengelola revisi API

6 November 2024

Cakupan keamanan API dalam Defender untuk Cloud sekarang akan memiliki dukungan penuh untuk penyebaran multi-wilayah Azure API Management, termasuk postur keamanan penuh dan dukungan deteksi ancaman ke wilayah primer dan sekunder

API onboarding dan offboarding ke Defender untuk API sekarang akan dikelola pada tingkat API Azure API Management. Semua revisi Azure API Management terkait akan secara otomatis disertakan dalam proses, menghilangkan kebutuhan untuk mengelola onboarding dan offboarding untuk setiap revisi API satu per satu.

Perubahan ini mencakup peluncuran satu kali ke Defender yang ada untuk pelanggan API.

Detail Peluncuran:

- Peluncuran akan terjadi selama minggu 6 November untuk Defender yang ada untuk pelanggan API.

- Jika revisi 'saat ini' untuk API Azure API Management sudah di-onboarding ke Defender untuk API, semua revisi terkait untuk API tersebut juga akan secara otomatis di-onboarding ke Defender api.

- Jika revisi 'saat ini' untuk API Azure API Management tidak di-onboarding ke Defender untuk API, revisi API terkait yang di-onboarding ke Defender untuk API akan di-offboarding.

Oktober 2024

| Date | Category | Update |

|---|---|---|

| 31 Oktober | Perubahan mendatang | dukungan keamanan API Enhanced untuk penyebaran Azure API Management multi-regional dan mengelola revisi API |

| 28 Oktober | GA | Pengalaman migrasi MMA kini dapat diakses |

| 21 Oktober | GA | temuan Keamanan untuk repositori GitHub tanpa GitHub Advanced Security sekarang menjadi GA |

| 14 Oktober | Perubahan mendatang | Penghentian tiga standar kepatuhan |

| 14 Oktober | Perubahan mendatang | Deprecation dari tiga standar Defender untuk Cloud |

| 9 Oktober | GA | Deteksi penyimpangan biner dirilis sebagai GA |

| 6 Oktober | Preview | Rekomendasi runtime kontainer yang diperbarui |

| 6 Oktober | Preview | Informasi Identitas dan Akses Kubernetes dalam grafik keamanan |

| 6 Oktober | Preview | Identitas Kubernetes dan akses jalur serangan berbasis informasi |

| 6 Oktober | GA | Peningkatan analisis jalur serangan untuk kontainer |

| 6 Oktober | GA | Penemuan penuh gambar kontainer di registri yang didukung |

| 6 Oktober | GA | Inventaris perangkat lunak kontainer dengan Cloud Security Explorer |

Pengalaman migrasi MMA kini dapat diakses

28 Oktober 2024

Anda sekarang dapat memastikan bahwa semua lingkungan Anda sepenuhnya siap untuk penghentian post Log Analytics agent (MMA) yang diharapkan pada akhir November 2024.

Defender untuk Cloud menambahkan pengalaman baru yang memungkinkan Anda mengambil tindakan dalam skala besar untuk semua lingkungan anda yang terpengaruh:

- Prasyarat yang hilang diperlukan untuk mendapatkan cakupan keamanan penuh yang ditawarkan oleh Defender untuk Server Paket 2.

- Itu terhubung ke Defender untuk Server Paket 2 menggunakan pendekatan onboarding warisan melalui ruang kerja Log Analytics.

- Yang menggunakan versi File Integrity Monitoring (FIM) lama dengan agen Log Analytics (MMA) perlu bermigrasi ke versi FIM baru yang improved dengan Defender untuk Titik Akhir (MDE).

Pelajari cara menggunakan pengalaman migrasi MMA baru.

Temuan keamanan untuk repositori GitHub tanpa GitHub Advanced Security sekarang menjadi GA

21 Oktober 2024

Kemampuan untuk menerima temuan keamanan untuk kesalahan konfigurasi infrastruktur sebagai kode (IaC), kerentanan kontainer, dan kelemahan kode untuk repositori GitHub tanpa GitHub Advanced Security sekarang tersedia secara umum.

Perhatikan bahwa pemindaian rahasia, pemindaian kode menggunakan GitHub CodeQL, dan pemindaian dependensi masih memerlukan Pemindaian Tingkat Lanjut GitHub.

Untuk mempelajari selengkapnya tentang lisensi yang diperlukan, lihat halaman dukungan DevOps. Untuk mempelajari cara onboarding lingkungan GitHub Anda ke Defender untuk Cloud, ikuti panduan orientasi GitHub. Untuk mempelajari cara mengonfigurasi Microsoft Security DevOps GitHub Action, lihat dokumentasi GitHub Action kami.

Penghentian pengunaan tiga standar kepatuhan

14 Oktober 2024

Perkiraan tanggal perubahan: 17 November 2024

Tiga standar kepatuhan sedang dihapus dari produk:

- SWIFT CSP-CSCF v2020 (untuk Azure) - Ini digantikan oleh versi v2022

- CIS Microsoft Azure Foundations Benchmark v1.1.0 dan v1.3.0 - Kami memiliki dua versi yang lebih baru yang tersedia (v1.4.0 dan v2.0.0)

Pelajari selengkapnya tentang standar kepatuhan yang tersedia di Defender untuk Cloud dalam standar kepatuhan Sedia.

Penghentian tiga standar Defender untuk Cloud

8 Oktober 2024

Perkiraan tanggal perubahan: 17 November 2024

Untuk menyederhanakan pengelolaan Defender untuk Cloud dengan akun AWS dan proyek GCP, kami menghapus tiga standar Defender untuk Cloud berikut:

- Untuk AWS - AWS CSPM

- Untuk GCP - GCP CSPM dan GCP Default

Standar default, Microsoft Cloud Security Benchmark (MCSB), sekarang berisi semua penilaian yang unik untuk standar ini.

Deteksi penyimpangan biner dirilis sebagai GA

9 Oktober 2024

Deteksi penyimpangan biner sekarang dirilis sebagai GA dalam Defender untuk paket Kontainer. Perhatikan bahwa deteksi penyimpangan biner sekarang berfungsi pada semua versi AKS.

Rekomendasi runtime kontainer yang diperbarui (pratinjau)

6 Oktober 2024

Rekomendasi pratinjau untuk "Kontainer yang berjalan di AWS/Azure/GCP harus memiliki temuan kerentanan yang diselesaikan" diperbarui untuk mengelompokkan semua kontainer yang merupakan bagian dari beban kerja yang sama menjadi satu rekomendasi, mengurangi duplikasi, dan menghindari fluktuasi karena kontainer baru dan dihentikan.

Per 6 Oktober 2024 ID penilaian berikut diganti untuk rekomendasi berikut:

| Recommendation | ID penilaian sebelumnya | ID penilaian baru |

|---|---|---|

| -- | -- | -- |

| Kontainer yang berjalan di Azure harus menyelesaikan temuan kerentanan | e9acaf48-d2cf-45a3-a6e7-3caa2ef769e0 | c5045ea3-afc6-4006-ab8f-86c8574dbf3d |

| Kontainer yang berjalan di AWS harus menyelesaikan temuan kerentanan | d5d1e526-363a-4223-b860-f4b6e710859f | 8749bb43-cd24-4cf9-848c-2a50f632043c |

| Kontainer yang berjalan di GCP harus memiliki temuan kerentanan yang diselesaikan | c7c1d31d-a604-4b86-96df-63448618e165 | 1b3abfa4-9e53-46f1-9627-51f2957f8bba |

Jika saat ini Anda mengambil laporan kerentanan dari rekomendasi ini melalui API, pastikan Anda memperbarui panggilan API dengan ID penilaian baru.

Informasi Identitas dan Akses Kubernetes dalam grafik keamanan (pratinjau)

6 Oktober 2024

Informasi Identitas dan Akses Kubernetes ditambahkan ke grafik keamanan, termasuk simpul yang mewakili semua entitas terkait Kubernetes Role Based Access Control (RBAC) (akun layanan, peran, pengikatan peran, dll.), dan tepi yang mewakili izin antara objek Kubernetes. Pelanggan sekarang dapat menanyakan grafik keamanan untuk RBAC Kubernetes mereka, serta hubungan terkait antara entitas Kubernetes (Dapat Mengautentikasi Sebagai, Dapat Meniru Sebagai, Memberikan Peran, Akses yang Didefinisikan Oleh, Memberikan Akses Ke, Memiliki Izin Untuk, dll.)

Jalur serangan berbasis informasi Identitas dan Akses Kubernetes (pratinjau)

6 Oktober 2024

Menggunakan data RBAC Kubernetes dalam grafik keamanan, Defender untuk Cloud sekarang mendeteksi kubernetes, Kubernetes ke Cloud, dan gerakan lateral Kubernetes bagian dalam dan melaporkan jalur serangan lain di mana penyerang dapat menyalahgunakan otorisasi Kubernetes dan Cloud untuk gerakan lateral ke, dari, dan dalam kluster Kubernetes.

Peningkatan analisis jalur serangan untuk kontainer

6 Oktober 2024

Mesin analisis jalur serangan baru yang dirilis November lalu sekarang mendukung kasus penggunaan kontainer juga, secara dinamis mendeteksi jenis jalur serangan baru di lingkungan cloud berdasarkan data yang ditambahkan ke grafik. Kita sekarang dapat menemukan lebih banyak jalur serangan untuk kontainer dan mendeteksi pola serangan yang lebih kompleks dan canggih yang digunakan oleh penyerang untuk menyusup ke lingkungan cloud dan Kubernetes.

Penemuan penuh gambar kontainer di registri yang didukung

6 Oktober 2024

Defender untuk Cloud sekarang mengumpulkan data inventaris untuk semua gambar kontainer di registri yang didukung, memberikan visibilitas penuh dalam grafik keamanan ke semua gambar di lingkungan cloud Anda, termasuk gambar yang saat ini tidak memiliki rekomendasi postur.

Kemampuan kueri melalui Cloud Security Explorer ditingkatkan sehingga pengguna sekarang dapat mencari gambar kontainer berdasarkan metadata mereka (hash, repositori, OS, tag, dan lain-lain.)

Inventaris perangkat lunak kontainer dengan Cloud Security Explorer

6 Oktober 2024

Pelanggan sekarang dapat mendapatkan daftar perangkat lunak yang diinstal dalam kontainer dan gambar kontainer mereka melalui Cloud Security Explorer. Daftar ini juga dapat digunakan untuk dengan cepat mendapatkan wawasan lain tentang lingkungan pelanggan, seperti menemukan semua kontainer dan gambar kontainer dengan perangkat lunak yang terkena dampak kerentanan zero-day, bahkan sebelum CVE diterbitkan.

September 2024

Peningkatan pengalaman penjelajah keamanan cloud

22 September 2024

Perkiraan tanggal perubahan: Oktober 2024

Cloud Security Explorer diatur untuk meningkatkan fungsionalitas performa dan kisi, memberikan lebih banyak pengayaan data pada setiap aset cloud, meningkatkan kategori pencarian, dan meningkatkan laporan ekspor CSV dengan lebih banyak wawasan tentang aset cloud yang diekspor.

Ketersediaan Umum Pemantauan Integritas File berdasarkan Microsoft Defender untuk Titik Akhir

18 September 2024

Versi baru Pemantauan Integritas File berdasarkan Microsoft Defender untuk Titik Akhir sekarang menjadi GA sebagai bagian dari Defender untuk Server Paket 2. FIM memungkinkan Anda untuk:

- Penuhi persyaratan kepatuhan dengan memantau file dan registri penting secara real time dan mengaudit perubahan.

- Identifikasi potensi masalah keamanan dengan mendeteksi perubahan konten file yang mencurigakan.

Pengalaman FIM yang ditingkatkan ini menggantikan yang ada yang ditetapkan untuk penghentian dengan penghentian Log Analytics Agent (MMA). Pengalaman FIM atas MMA akan tetap didukung hingga akhir November 2024.

Dengan rilis ini, pengalaman dalam produk dirilis untuk memungkinkan Anda memigrasikan konfigurasi FIM Anda melalui MMA ke FIM baru melalui Defender untuk versi Titik Akhir.

Untuk informasi tentang cara mengaktifkan FIM melalui Defender untuk Titik Akhir, lihat pemantauan integritas File menggunakan Microsoft Defender untuk Titik Akhir. Untuk informasi tentang cara menonaktifkan versi sebelumnya, lihat Memigrasikan Pemantauan Integritas File dari versi sebelumnya.

Pengalaman migrasi FIM tersedia di Defender untuk Cloud

18 September 2024

Pengalaman dalam produk dirilis untuk memungkinkan Anda memigrasikan konfigurasi FIM Anda melalui MMA ke FIM baru melalui Defender untuk versi Titik Akhir. Dengan pengalaman ini Anda dapat:

- Tinjau lingkungan yang terpengaruh oleh versi FIM sebelumnya dengan MMA yang diaktifkan dan migrasi yang diperlukan.

- Ekspor aturan FIM Anda saat ini dari pengalaman yang berbasis MMA dan simpan di ruang kerja.

- Migrasikan ke langganan yang diaktifkan P2 dengan FIM baru melalui MDE.

Untuk menggunakan pengalaman migrasi, navigasikan ke panel Pengaturan lingkungan dan pilih tombol migrasi MMA di baris atas.

Penghentian kemampuan provisi otomatis MMA

18 September 2024 Sebagai bagian dari penghentian agen MMA, kemampuan provisi otomatis yang menyediakan penginstalan dan konfigurasi agen MMA untuk pelanggan MDC, akan dihentikan juga dalam dua tahap:

Pada akhir September 2024- provisi otomatis MMA akan dinonaktifkan untuk pelanggan yang tidak lagi menggunakan kemampuan, serta untuk langganan yang baru dibuat. Setelah akhir September, kemampuan tidak akan lagi dapat diaktifkan kembali pada langganan tersebut.

Akhir November 2024- provisi otomatis MMA akan dinonaktifkan pada langganan yang belum menonaktifkannya. Sejak saat itu, tidak mungkin lagi mengaktifkan kemampuan pada langganan yang ada.

Integrasi dengan Power BI

15 September 2024

Defender untuk Cloud sekarang dapat diintegrasikan dengan Power BI. Integrasi ini memungkinkan Anda membuat laporan dan dasbor kustom menggunakan data dari Defender untuk Cloud. Anda dapat menggunakan Power BI untuk memvisualisasikan dan menganalisis postur keamanan, kepatuhan, dan rekomendasi keamanan Anda.

Pelajari selengkapnya tentang integrasi baru dengan Power BI.

Memperbarui ke persyaratan jaringan multicloud CSPM

11 September 2024

Perkiraan tanggal perubahan: Oktober 2024

Mulai Oktober 2024, kami menambahkan lebih banyak alamat IP ke layanan penemuan multicloud kami untuk mengakomodasi peningkatan dan memastikan pengalaman yang lebih efisien bagi semua pengguna.

Untuk memastikan akses tanpa gangguan dari layanan kami, Anda harus memperbarui daftar izin IP Anda dengan rentang baru yang disediakan di sini. Anda harus membuat penyesuaian yang diperlukan dalam pengaturan firewall, grup keamanan, atau konfigurasi lain yang mungkin berlaku untuk lingkungan Anda. Daftar ini cukup untuk kemampuan penuh penawaran dasar CSPM (gratis).

Defender untuk penghentian fitur Server

9 September 2024

Kontrol aplikasi Adaptif, dan penguatan jaringan Adaptif sekarang tidak digunakan lagi.

Kerangka Kerja Keamanan Nasional Spanyol (Esquema Nacional de Seguridad (ENS)) ditambahkan ke dasbor kepatuhan peraturan untuk Azure

9 September 2024

Organisasi yang ingin memeriksa lingkungan Azure mereka untuk kepatuhan terhadap standar ENS sekarang dapat melakukannya menggunakan Defender untuk Cloud.

Standar ENS berlaku untuk seluruh sektor publik di Spanyol, serta untuk pemasok yang berkolaborasi dengan Administrasi. Ini menetapkan prinsip dasar, persyaratan, dan langkah-langkah keamanan untuk melindungi informasi dan layanan yang diproses secara elektronik. Tujuannya adalah untuk memastikan akses, kerahasiaan, integritas, keterlacakan, keaslian, ketersediaan, dan pelestarian data.

Lihat daftar lengkap standar kepatuhan yang didukung.

Memulihkan pembaruan sistem dan rekomendasi patch pada komputer Anda

8 September 2024

Anda sekarang dapat memulihkan pembaruan sistem dan menambal rekomendasi pada komputer yang diaktifkan Azure Arc dan VM Azure Anda. Pembaruan dan patch sistem sangat penting untuk menjaga keamanan dan kesehatan komputer Anda. Pembaruan sering berisi patch keamanan untuk kerentanan yang, jika dibiarkan tidak diperbaiki, dapat dieksploitasi oleh penyerang.

Informasi tentang pembaruan komputer yang hilang sekarang dikumpulkan menggunakan Manajer Pembaharuan Azure.

Untuk menjaga keamanan komputer Anda untuk pembaruan dan patch sistem, Anda harus mengaktifkan pengaturan pembaruan penilaian berkala pada komputer Anda.

Pelajari cara Memulihkan pembaruan sistem dan rekomendasi patch pada komputer Anda.

Integrasi ServiceNow sekarang mencakup modul Kepatuhan Konfigurasi

4 September 2024

integrasi paket CSPM Defender untuk Cloud dengan ServiceNow sekarang menyertakan modul Kepatuhan Konfigurasi ServiceNow. Fitur ini memungkinkan Anda mengidentifikasi, memprioritaskan, dan memulihkan masalah konfigurasi di aset cloud Anda sambil mengurangi risiko keamanan dan meningkatkan postur kepatuhan Anda secara keseluruhan melalui alur kerja otomatis dan wawasan real time.

Pelajari selengkapnya tentang integrasi ServiceNow dengan Defender untuk Cloud.

Defender untuk paket perlindungan penyimpanan per transaksi Penyimpanan (klasik) tidak tersedia untuk langganan baru

4 September 2024

Perkiraan tanggal perubahan: 5 Februari 2025

Setelah 5 Februari 2025, Anda tidak akan dapat mengaktifkan paket perlindungan penyimpanan per transaksi Defender warisan untuk Penyimpanan (klasik) kecuali sudah diaktifkan di langganan Anda. Untuk informasi selengkapnya, lihat Move ke Defender baru untuk paket Penyimpanan.

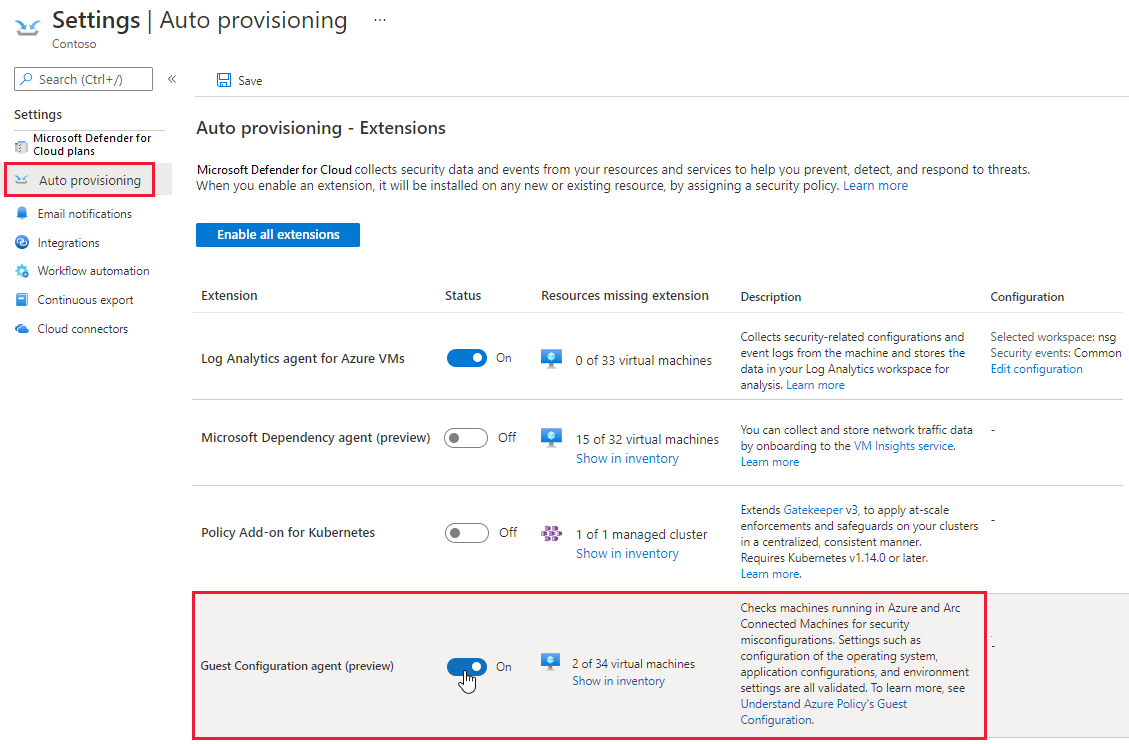

konfigurasi tamu Azure Policy sekarang tersedia secara umum (GA)

01 September 2024

Defender untuk konfigurasi tamu Azure Policy Server sekarang tersedia secara umum (GA) untuk semua Defender multicloud untuk pelanggan Paket 2 Server. Konfigurasi Tamu memberikan pengalaman terpadu untuk mengelola garis besar keamanan di seluruh lingkungan Anda. Ini memungkinkan Anda menilai dan menerapkan konfigurasi keamanan di server Anda, termasuk komputer Windows dan Linux, Azure VM, AWS EC2, dan instans GCP.

Pelajari cara dapat Azure Policy konfigurasi komputer di lingkungan Anda.

Pratinjau untuk dukungan registri kontainer Docker Hub oleh Defender untuk Kontainer

01 September 2024