Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Op deze pagina vindt u informatie over functies, oplossingen en afschaffingen die ouder zijn dan zes maanden. Lees What's new in Defender voor Cloud? voor de nieuwste updates.

juni 2025

| Date | Category | Update |

|---|---|---|

| 30 juni | Preview | Defender voor DNS-detecties van containers op basis van Helm (preview) |

| 25 juni | Preview | Optionele indextags voor het opslaan van scanresultaten voor malware (preview) |

| 25 juni | Preview | API-detectie- en beveiligingspostuur voor API's die worden gehost in Function Apps en Logic Apps (preview) |

| 25 juni | Preview | Bewaking van bestandsintegriteit zonder agent (preview) |

| 18 juni | Preview | Zonder code scannen: GitHub ondersteuning en aanpasbare dekking nu beschikbaar (preview) |

Defender voor DNS-detecties van containers op basis van Helm (preview)

Wat is inbegrepen:

Ondersteuning voor implementatie op basis van Helm

Zie Install Defender for Containers sensor using Helm voor installatie-instructies en meer informatie.

DNS-bedreigingsdetecties

Verbetert de geheugenefficiëntie en vermindert het CPU-verbruik voor grote clusterimplementaties.

Zie voor meer informatie: Sensor for Defender for Containers Changelog.

Optionele indextags voor het opslaan van scanresultaten voor malware (preview)

25 juni 2025

Defender voor het scannen van opslagmalware introduceert optionele indextags voor zowel on-upload- als on-demand scans. Met deze nieuwe mogelijkheid kunnen gebruikers kiezen of ze resultaten naar de indextags van de blob willen publiceren wanneer een blob wordt gescand (standaard) of dat ze geen indextags gebruiken. Indextags kunnen worden ingeschakeld of uitgeschakeld op abonnements- en opslagaccountniveau via de Azure-portal of via DE API.

API-detectie- en beveiligingspostuur voor API's die worden gehost in Function Apps en Logic Apps (preview)

25 juni 2025

Defender voor Cloud breidt nu de mogelijkheden voor API-detectie en -beveiligingspostuur uit om API's op te nemen die worden gehost in Azure en Logic Apps, naast de bestaande ondersteuning voor API's die zijn gepubliceerd in Azure API Management.

Deze verbetering biedt beveiligingsteams een uitgebreide en voortdurend bijgewerkte weergave van het API-aanvaloppervlak van hun organisatie. Tot de belangrijkste mogelijkheden behoren:

- Centralized API Inventory: Automatisch API's detecteren en catalogiseren voor ondersteunde Azure-services.

- Evaluaties van beveiligingsrisico's: identificeer en prioriter risico's, waaronder identificatie van niet-actieve API's die verwijdering rechtvaardigen, evenals niet-versleutelde API's die gevoelige gegevens kunnen blootstellen.

Deze mogelijkheden zijn automatisch beschikbaar voor alle Defender voor Cloud DCSPM(Security Posture Management) klanten die de API Security Posture Management-extensie hebben ingeschakeld.

Tijdlijn voor implementatie: de implementatie van deze updates begint op 25 juni 2025 en zal naar verwachting binnen één week alle ondersteunde regio's bereiken.

Bewaking van bestandsintegriteit zonder agent (preview)

25 juni 2025

Fim (File Integrity Monitoring) zonder agent is nu beschikbaar als preview-versie. Deze mogelijkheid vormt een aanvulling op de algemeen beschikbare FIM-oplossing (GA) op basis van de Microsoft Defender voor Eindpunt-agent en introduceert ondersteuning voor aangepaste bestands- en registerbewaking.

Met FIM zonder agent kunnen organisaties bestands- en registerwijzigingen in hun omgeving bewaken zonder andere agents te implementeren. Het biedt een lichtgewicht, schaalbaar alternatief met behoud van compatibiliteit met de bestaande oplossing op basis van agents.

Tot de belangrijkste mogelijkheden behoren:

- Aangepaste bewaking: voldoen aan specifieke nalevings- en beveiligingsvereisten door aangepaste bestandspaden en registersleutels te definiëren en te bewaken.

- Geïntegreerde ervaring: gebeurtenissen van zowel agentloze als op MDE gebaseerde FIM worden opgeslagen in dezelfde werkruimtetabel, met duidelijke bronindicatoren.

Meer informatie over bewaking van bestandsintegriteit en het inschakelen van bewaking van bestandsintegriteit.

Code scannen zonder agent: GitHub ondersteuning en aanpasbare dekking nu beschikbaar (preview)

18 juni 2025

We hebben de functie voor het scannen van code zonder agent bijgewerkt met belangrijke mogelijkheden die zowel dekking als beheer uitbreiden. Deze updates zijn onder andere:

- Ondersteuning voor GitHub opslagplaatsen, naast Azure DevOps

- Aanpasbare scannerselectie: selecteer welke hulpprogramma's (bijvoorbeeld Bandit, Checkov, ESLint) moeten worden uitgevoerd

- Gedetailleerde omvangconfiguratie: specifieke organisaties, projecten of opslagplaatsen opnemen en uitsluiten

Scannen van code zonder agent biedt schaalbare beveiligingsscans voor code en infrastructuur als code (IaC) zonder dat er wijzigingen in CI/CD-pijplijnen nodig zijn. Hiermee kunnen beveiligingsteams beveiligingsproblemen en onjuiste configuraties detecteren zonder dat ontwikkelaarswerkstromen worden onderbroken.

Meer informatie over configuratie van codescans zonder agent in Azure DevOps of GitHub.

Mei 2025

Algemene beschikbaarheid voor aanpasbare scanfilters voor malware bij uploaden in Defender voor Opslag

28 mei 2025

Scannen op malware bij uploaden ondersteunt nu aanpasbare filters. Gebruikers kunnen uitsluitingsregels instellen voor malwarescans op basis van voorvoegsels, achtervoegsels en blobgrootte bij het uploaden. Door specifieke blobpaden en -typen, zoals logboeken of tijdelijke bestanden, uit te sluiten, kunt u onnodige scans voorkomen en kosten verlagen.

Meer informatie over het configureren van aanpasbare scanfilters voor malware bij uploaden.

Actieve gebruiker (openbare preview)

De functie Actieve gebruiker helpt beveiligingsbeheerders snel aanbevelingen te identificeren en toe te wijzen aan de meest relevante gebruikers op basis van recente activiteit in het besturingsvlak. Voor elke aanbeveling worden maximaal drie potentiële actieve gebruikers voorgesteld op resource-, resourcegroep- of abonnementsniveau. Beheerders kunnen een gebruiker selecteren in de lijst, de aanbeveling toewijzen en een vervaldatum instellen, waardoor een melding wordt geactiveerd voor de toegewezen gebruiker. Dit stroomlijnt herstelwerkstromen, vermindert de onderzoekstijd en versterkt de algehele beveiligingspostuur.

Algemene beschikbaarheid voor Defender voor AI Services

1 mei 2025

Defender voor Cloud ondersteunt nu runtimebeveiliging voor Azure AI-services (voorheen bedreigingsbeveiliging voor AI-workloads genoemd).

Bescherming voor Azure AI-services omvat bedreigingen die specifiek zijn voor AI-services en -toepassingen, zoals jailbreak, portemonneemisbruik, gegevensblootstelling, verdachte toegangspatronen en meer. De detecties gebruiken signalen van Microsoft Bedreigingsinformatie en Azure AI Prompt Shields, en passen machine learning en AI toe om uw AI-services te beveiligen.

Meer informatie over Defender voor AI Services.

Microsoft Security Copilot is nu algemeen beschikbaar in Defender voor Cloud

1 mei 2025

Microsoft Security Copilot is nu algemeen beschikbaar in Defender voor Cloud.

Security Copilot het herstel van risico's voor beveiligingsteams versnellen, waardoor beheerders sneller en eenvoudiger cloudrisico's kunnen aanpakken. Het biedt door AI gegenereerde samenvattingen, herstelacties en delegatie-e-mailberichten, die gebruikers begeleiden bij elke stap van het risicoreductieproces.

Beveiligingsbeheerders kunnen snel aanbevelingen samenvatten, herstelscripts genereren en taken delegeren via e-mail aan resource-eigenaren. Deze mogelijkheden verminderen de onderzoekstijd, helpen beveiligingsteams inzicht te krijgen in risico's in context en resources te identificeren voor snel herstel.

Meer informatie over Microsoft Security Copilot in Defender voor Cloud.

Dashboard voor algemene beschikbaarheid van gegevens en AI-beveiliging

1 mei 2025

Defender voor Cloud verbetert het dashboard Gegevensbeveiliging om AI-beveiliging op te nemen met het nieuwe dashboard Voor gegevens en AI-beveiliging in algemene beschikbaarheid. Het dashboard biedt een gecentraliseerd platform voor het bewaken en beheren van gegevens en AI-resources, samen met de bijbehorende risico's en beveiligingsstatus.

De belangrijkste voordelen van het dashboard voor gegevens- en AI-beveiliging zijn:

- Geïntegreerde weergave: krijg een uitgebreide weergave van alle organisatiegegevens en AI-resources.

- Gegevensinzichten: inzicht krijgen in waar uw gegevens worden opgeslagen en de typen resources die deze bevatten.

- Beschermingsdekking: beoordeel de beschermingsdekking van uw gegevens en AI-resources.

- Kritieke problemen: markeer resources die onmiddellijke aandacht vereisen op basis van aanbevelingen met hoge ernst, waarschuwingen en aanvalspaden.

- Detectie van gevoelige gegevens: gevoelige gegevensresources zoeken en samenvatten in uw cloud- en AI-assets.

- AI-workloads: Ontdek footprints voor AI-toepassingen, waaronder services, containers, gegevenssets en modellen.

Meer informatie over het dashboard gegevens- en AI-beveiliging.

Defender CSPM begint de facturering voor Azure Database for MySQL Flexible Server- en Azure Database for PostgreSQL Flexible Server-resources

1 mei 2025

Geschatte datum voor wijziging: Juni 2025

Vanaf 1 juni 2025 start Microsoft Defender CSPM de facturering voor Azure Database for MySQL Flexible Server en Azure Database for PostgreSQL Flexible Server resources in uw abonnement waar Defender CSPM is ingeschakeld. Deze resources zijn al beveiligd door Defender CSPM en er is geen gebruikersactie vereist. Nadat de facturering is gestart, kan uw factuur toenemen.

Zie prijzen voor CSPM-abonnementen voor meer informatie

2025 april

| Date | Category | Update |

|---|---|---|

| 29 april | Preview | AI-houdingsbeheer in GCP Vertex AI (preview) |

| 29 april | Preview | Defender voor Cloud-integratie met Mend.io (preview) |

| 29 april | Change | Updated GitHub Toepassingsmachtigingen |

| 28 april | Change | Update to Defender for SQL-servers on Machines plan |

| 27 april | GA | Nieuwe standaardlimiet voor het scannen van malware bij het uploaden in Microsoft Defender voor Storage |

| 24 april | GA | Generale beschikbaarheid van systeemeigen integratie van API Security Posture Management binnen Defender CSPM Plan |

| 7 april | Aanstaande wijziging | Enhancements voor Defender voor App Service-waarschuwingen |

AI-houdingsbeheer in GCP Vertex AI (preview)

29 april 2025

Defender voor Cloud's ai-beveiligingspostuurbeheerfuncties ondersteunen nu AI-workloads in Google Cloud Platform (GCP) Vertex AI (Preview).

Belangrijke functies voor deze release zijn onder meer:

- Moderne AI-toepassingsdetectie: Automatisch AI-toepassingsonderdelen, gegevens en AI-artefacten detecteren en catalogiseren die zijn geïmplementeerd in GCP Vertex AI.

- Beveiligingspostuurversterking: detecteer onjuiste configuraties en ontvang ingebouwde aanbevelingen en herstelacties om de beveiligingspostuur van uw AI-toepassingen te verbeteren.

- Analyse van aanvalspaden: risico's identificeren en oplossen met behulp van geavanceerde analyse van aanvalspaden om uw AI-workloads te beschermen tegen mogelijke bedreigingen.

Deze functies zijn ontworpen om uitgebreide zichtbaarheid, onjuiste configuratiedetectie en beveiliging voor AI-resources te bieden, waardoor de risico's voor AI-workloads die zijn ontwikkeld op het GCP Vertex AI-platform worden verminderd.

Meer informatie over ai-beveiligingspostuurbeheer.

Defender voor Cloud integratie met Mend.io (preview)

29 april 2025

Defender voor Cloud is nu geïntegreerd met Mend.io in preview. Deze integratie verbetert de beveiliging van softwaretoepassingen door beveiligingsproblemen in partnerafhankelijkheden te identificeren en te beperken. Deze integratie stroomlijnt detectie- en herstelprocessen, waardoor de algehele beveiliging wordt verbeterd.

Meer informatie over de integratie van Mend.io.

GitHub toepassingsmachtigingen bijwerken

29 april 2025

GitHub connectors in Defender voor Cloud worden bijgewerkt met beheerdersmachtigingen voor [Aangepaste eigenschappen]. Deze machtiging wordt gebruikt om nieuwe contextualisatiemogelijkheden te bieden en is gericht op het beheren van het aangepaste eigenschappenschema. Machtigingen kunnen op twee verschillende manieren worden verleend:

Navigeer in uw GitHub organisatie naar de Microsoft Beveiliging DevOps-toepassingen binnen Settings > GitHub Apps en accepteer de machtigingsaanvraag.

Selecteer in een geautomatiseerd e-mailbericht van GitHub Ondersteuning machtigingsaanvraag bekijken om deze wijziging te accepteren of te weigeren.

Opmerking: bestaande connectors blijven werken zonder de nieuwe functionaliteit als de bovenstaande actie niet wordt uitgevoerd.

Bijwerken naar Defender voor SQL-servers op machines

28 april 2025

De Defender voor SQL Server op computers in Microsoft Defender voor Cloud beveiligt SQL Server exemplaren die worden gehost op Azure-, AWS-, GCP- en on-premises machines.

Vanaf vandaag brengen we geleidelijk een verbeterde agentoplossing voor het plan uit. De oplossing op basis van agents elimineert de noodzaak om de Azure Monitor Agent (AMA) te implementeren en maakt in plaats daarvan gebruik van de bestaande SQL-infrastructuur. De oplossing is ontworpen om de onboardingprocessen eenvoudiger te maken en de beschermingsdekking te verbeteren.

Vereiste klantacties:

Update-Defender voor SQL-servers op machines planconfiguratie: Klanten die Defender hebben ingeschakeld voor SQL Server op machines, moeten deze instructies volgen om hun configuratie bij te werken, na de uitgebreide release van de agent.

Verify SQL Server instances protection status: Met een geschatte begindatum van mei 2025 moeten klanten de beveiligingsstatus van hun SQL Server exemplaren in hun omgeving controleren. Meer informatie over het roubleshoot van implementatieproblemen Defender voor de configuratie van SQL op machines.

Note

Nadat de agentupgrade is uitgevoerd, kan er sprake zijn van een toename van de facturering als extra SQL Server exemplaren zijn beveiligd met uw ingeschakelde Defender voor SQL-servers op machines. Raadpleeg de Defender voor Cloud pagina met prijzen voor factureringsgegevens.

Nieuwe standaardlimiet voor het scannen van malware bij het uploaden in Microsoft Defender voor Storage

27 april 2025

De standaardlimietwaarde voor het scannen van malware bij het uploaden is bijgewerkt van 5000 GB naar 10.000 GB. Deze nieuwe limiet is van toepassing op de volgende scenario's:

New Subscriptions: Subscriptions where Defender for Storage voor het eerst is ingeschakeld.

Re-enabled Subscriptions: Subscriptions where Defender for Storage eerder uitgeschakeld en is nu opnieuw ingeschakeld.

Wanneer Defender voor het scannen van opslagmalware is ingeschakeld voor deze abonnementen, wordt de standaardlimiet voor het scannen van malware bij het uploaden ingesteld op 10.000 GB. Deze cap is aanpasbaar om aan uw specifieke behoeften te voldoen.

Raadpleeg de sectie over malwarescans , facturering per GB, maandelijkse limieten en configuratie voor meer informatie

Algemene beschikbaarheid van systeemeigen integratie van API Security Posture Management binnen Defender CSPM Plan

24 april 2025

API Security Posture Management is nu algemeen beschikbaar als onderdeel van het Defender CSPM-plan. Deze release introduceert een uniforme inventarisatie van uw API's, samen met houdingsinzichten, waarmee u API-risico's effectiever kunt identificeren en prioriteren vanuit uw Defender CSPM plan. U kunt deze mogelijkheid inschakelen via de pagina Omgevingsinstellingen door de API Security Posture-extensie in te schakelen.

Met deze update zijn nieuwe risicofactoren toegevoegd, waaronder risicofactoren voor niet-geverifieerde API's (AllowsAnonymousAccess) en API's die geen versleuteling hebben (UnencryptedAccess). Daarnaast bieden API's die zijn gepubliceerd via Azure API Management nu toewijzing toe aan verbonden Kubernetes Ingresses en VM's, waardoor end-to-end zichtbaarheid wordt geboden in API-blootstelling en ondersteuning bieden voor risicoherstel via analyse van aanvalspaden.

Verbeteringen voor Defender voor app-servicewaarschuwingen

7 april 2025

Op 30 april 2025 worden Defender voor App Service-waarschuwingsmogelijkheden uitgebreid. We voegen waarschuwingen toe voor verdachte code-uitvoeringen en toegang tot interne of externe eindpunten. Daarnaast hebben we de dekking en minder ruis van relevante waarschuwingen verbeterd door onze logica uit te breiden en waarschuwingen te verwijderen die onnodig ruis veroorzaakten. Als onderdeel van dit proces wordt de waarschuwing 'Verdachte WordPress-themaaanroep gedetecteerd' afgeschaft.

Maart 2025

Verbeterde containerbeveiliging met evaluatie van beveiligingsproblemen en malwaredetectie voor AKS-knooppunten is nu algemeen beschikbaar

30 maart 2025

Defender voor Cloud biedt nu evaluatie van beveiligingsproblemen en malwaredetectie voor de knooppunten in Azure Kubernetes Service (AKS) als ALGEMENE beschikbaarheid. Door beveiliging te bieden voor deze Kubernetes-knooppunten kunnen klanten beveiliging en naleving in de beheerde Kubernetes-service behouden en inzicht krijgen in hun deel van de gedeelde beveiligingsverantwoordelijkheid die ze hebben met de beheerde cloudprovider. Als u de nieuwe mogelijkheden wilt ontvangen, moet u de Agentless scannen voor machines" inschakelen als onderdeel van Defender CSPM, Defender voor containers of Defender voor Servers P2-abonnement op uw abonnement.

Evaluatie van beveiligingsproblemen

Er is nu een nieuwe aanbeveling beschikbaar in Azure-portal: AKS-knooppunten moeten beveiligingsproblemen hebben opgelost. Met deze aanbeveling kunt u nu beveiligingsproblemen en CVE's op Azure Kubernetes Service (AKS) knooppunten bekijken en herstellen.

Malwaredetectie

Nieuwe beveiligingswaarschuwingen worden geactiveerd wanneer de detectiefunctie voor malware zonder agent malware detecteert in AKS-knooppunten. Detectie van malware zonder agent maakt gebruik van de Microsoft Defender Antivirus antimalware-engine om schadelijke bestanden te scannen en te detecteren. Wanneer bedreigingen worden gedetecteerd, worden beveiligingswaarschuwingen omgeleid naar Defender voor Cloud en Defender XDR, waar ze kunnen worden onderzocht en hersteld.

Note: Malwaredetectie voor AKS-knooppunten is alleen beschikbaar voor Defender voor containers of Defender voor omgevingen met Servers P2.

Implementatie met kubernetes gated (preview)

27 maart 2025

We introduceren de kubernetes-implementatiefunctie (preview) in het Defender for Containers-plan. Kubernetes gated deployment is een mechanisme voor het verbeteren van Kubernetes-beveiliging door de implementatie van containerinstallatiekopieën te beheren die in strijd zijn met het beveiligingsbeleid van de organisatie.

Deze mogelijkheid is gebaseerd op twee nieuwe functionaliteiten:

- Artefact voor bevindingen over kwetsbaarheden: genereren van bevindingen voor elke container image die is gescand op kwetsbaarheidsbeoordeling.

- Beveiligingsregels: toevoeging van beveiligingsregels om waarschuwingen te geven of de implementatie van kwetsbare containerinstallatiekopieën in Kubernetes-clusters te voorkomen.

Aangepaste beveiligingsregels: klanten kunnen beveiligingsregels aanpassen voor verschillende omgevingen, voor Kubernetes-clusters binnen hun organisatie of voor naamruimten, om beveiligingscontroles in te schakelen die zijn afgestemd op specifieke behoeften en nalevingsvereisten.

Configureerbare acties voor een beveiligingsregel:

Controle: Als u probeert een kwetsbare containerimage te implementeren, wordt een controleactie geactiveerd. Hierbij wordt er een aanbeveling gegenereerd met details over de overtreding met betrekking tot de containerimage.

Weigeren: Als u een kwetsbare containerinstallatiekopie probeert te implementeren, wordt de actie Weigeren geactiveerd om de implementatie van de containerinstallatiekopie te voorkomen, zodat alleen veilige en compatibele installatiekopieën worden geïmplementeerd.

End-to-endbeveiliging: Door het definiëren van bescherming tegen de inzet van kwetsbare containerimages als de eerste beveiligingsregel, introduceren we het end-to-end Kubernetes-beveiligingsmechanisme. Dit zorgt ervoor dat kwetsbare containers niet in de Kubernetes-omgeving van de klant terechtkomen.

Zie het overzicht van de oplossing Gated Deployment voor meer informatie over deze functie.

Aanpasbare scanfilters voor malware bij uploaden in Defender voor Opslag (preview)

27 maart 2025

Scannen op malware bij uploaden ondersteunt nu aanpasbare filters. Gebruikers kunnen uitsluitingsregels instellen voor malwarescans op basis van voorvoegsels, achtervoegsels en blobgrootte bij het uploaden. Door specifieke blobpaden en -typen, zoals logboeken of tijdelijke bestanden, uit te sluiten, kunt u onnodige scans voorkomen en kosten verlagen.

Meer informatie over het configureren van aanpasbare scanfilters voor malware bij uploaden.

Algemene beschikbaarheid voor scannen van VM's zonder agent voor CMK in Azure

26 maart 2025

Scannen zonder agent voor Azure VM's met versleutelde CMK-schijven is nu algemeen beschikbaar. Zowel het Defender CSPM-plan als de Defender voor Servers P2 bieden ondersteuning voor het scannen zonder agents op VM's, nu met CMK-ondersteuning in alle clouds

Meer informatie over het enable scannen zonder agent voor Azure VM's met door CMK versleutelde schijven.

Aanstaande wijziging in de ernstniveaus van de aanbeveling

11 maart 2025

We verbeteren de ernstniveaus van aanbevelingen om de risicoanalyse en prioriteit te verbeteren. Als onderdeel van deze update hebben we alle ernstclassificaties opnieuw geëvalueerd en een nieuw niveau geïntroduceerd: Kritiek. Voorheen werden aanbevelingen onderverdeeld in drie niveaus: Laag, Gemiddeld en Hoog. Met deze update zijn er nu vier verschillende niveaus: Laag, Gemiddeld, Hoog en Kritiek, waardoor een gedetailleerdere risicoanalyse wordt geboden om klanten te helpen zich te concentreren op de meest urgente beveiligingsproblemen.

Als gevolg hiervan kunnen klanten wijzigingen merken in de ernst van bestaande aanbevelingen. Daarnaast kan de evaluatie van het risiconiveau, die alleen beschikbaar is voor Defender CSPM klanten, ook worden beïnvloed omdat rekening wordt gehouden met de ernst van de aanbeveling en de context van activa. Deze aanpassingen kunnen van invloed zijn op het algehele risiconiveau.

De verwachte wijziging vindt plaats op 25 maart 2025.

Algemene beschikbaarheid van FIM (File Integrity Monitoring) op basis van Microsoft Defender voor Eindpunt in Azure Government

03 maart 2025

Bewaking van bestandsintegriteit op basis van Microsoft Defender voor Eindpunt is nu algemeen beschikbaar in Azure Government (GCCH) als onderdeel van Defender voor Servers Plan 2.

- Voldoen aan nalevingsvereisten door kritieke bestanden en registers in realtime te controleren en de wijzigingen te controleren.

- Identificeer mogelijke beveiligingsproblemen door verdachte bestandsinhoudswijzigingen te detecteren.

Deze verbeterde FIM-ervaring vervangt de bestaande versie die is ingesteld voor afschaffing door de buitengebruikstelling van de Log Analytics Agent (MMA). De FIM-ervaring via MMA blijft tot eind maart 2023 ondersteund in Azure Government.

Met deze release wordt een in-productervaring uitgebracht waarmee u uw FIM-configuratie via MMA kunt migreren naar de nieuwe FIM via Defender voor de eindpuntversie.

Zie File Integrity Monitoring met behulp van Microsoft Defender voor Eindpunt voor meer informatie over het inschakelen van FIM via Defender voor Eindpunt. Zie Bewaking van bestandsintegriteit migreren vanuit eerdere versies voor meer informatie over het uitschakelen van eerdere versies en het gebruik van het hulpprogramma voor migratie.

Important

De beschikbaarheid van bewaking van bestandsintegriteit in Azure beheerd door 21Vianet en in GCCM-clouds wordt momenteel niet ondersteund.

Februari 2025

| Date | Category | Update |

|---|---|---|

| 27 februari | Change | Verbeterde weergave van AWS EC2-resourcenaam |

| 27 februari | GA | On-demand malwarescans in Microsoft Defender voor Storage |

| 27 februari | GA | Defender voor het scannen van opslagmalware op blobs tot 50 GB |

| 23 februari | Preview | Agentloze kwetsbaarheidsbeoordeling onafhankelijk van containerregisters voor AKS-runtimecontainers (preview) |

| 23 februari | Preview | Dashboard voor gegevens en AI-beveiliging (preview) |

| 19 februari | Preview | MDC Cost Calculator (preview) |

| 19 februari | Preview | 31 nieuwe en verbeterde dekking van regelgevingsstandaarden voor meerdere clouds |

Verbeterde weergave van de AWS EC2-resourcenaam

27 februari 2025

Geschatte datum voor wijziging: Maart 2025

We verbeteren hoe resourcenamen worden weergegeven voor AWS EC2-exemplaren in ons platform. Als voor een EC2-exemplaar een naamtag is gedefinieerd, wordt in het veld Resourcenaam nu de waarde van die tag weergegeven. Als er geen tag 'naam' aanwezig is, blijft het veld Resourcenaam de exemplaar-id weergeven zoals voorheen. De resource-id is nog steeds beschikbaar in het veld Resource-id ter referentie.

Met behulp van de EC2-tag 'name' kunt u uw resources eenvoudig identificeren met aangepaste, betekenisvolle namen in plaats van id's. Hierdoor kunt u sneller specifieke exemplaren vinden en beheren, waardoor u minder tijd en moeite hebt besteed aan het zoeken of kruisverwijzingen van exemplaardetails.

Scannen op malware op aanvraag in Microsoft Defender voor Storage

27 februari 2025

Scannen op malware op aanvraag in Microsoft Defender voor Opslag, nu in algemene beschikbaarheid, maakt het scannen van bestaande blobs in Azure Storage accounts mogelijk wanneer dat nodig is. Scans kunnen worden gestart vanuit de gebruikersinterface van de Azure portal of via de REST API, ondersteuning voor automatisering via Logic Apps, Automation-playbooks en PowerShell-scripts. Deze functie maakt gebruik van Microsoft Defender Antivirus met de nieuwste malwaredefinities voor elke scan en biedt vooraf kostenramingen in de Azure-portal voordat u gaat scannen.

Gebruiksvoorbeelden:

- Reactie op incidenten: scan specifieke opslagaccounts na het detecteren van verdachte activiteiten.

- Beveiligingsbasislijn: alle opgeslagen gegevens scannen bij het inschakelen van Defender voor Opslag.

- Naleving: Stel automatisering in om scans te plannen die helpen voldoen aan regelgevings- en gegevensbeschermingsstandaarden.

Zie Scannen op malware op aanvraag voor meer informatie.

Defender voor het scannen van opslagmalware op blobs tot 50 GB

27 februari 2025

Defender voor het scannen van opslagmalware ondersteunt nu blobs tot 50 GB (voorheen beperkt tot 2 GB).

Houd er rekening mee dat voor opslagaccounts waarbij grote blobs worden geüpload, de verhoogde blobgroottelimiet leidt tot hogere maandelijkse kosten.

Als u onverwachte hoge kosten wilt voorkomen, kunt u een geschikte limiet instellen voor het totale aantal GB dat per maand is gescand. Zie Kostenbeheer voor het scannen van malware bij uploaden voor meer informatie.

Agentloze, containerregister-agnostische beoordeling van kwetsbaarheden voor AKS-runtimecontainers (preview)

23 februari 2025

Defender voor containers en Defender voor Cloud CSPM-plannen (Security Posture Management), omvat nu de evaluatie van beveiligingsproblemen zonder agent voor containerregisters voor AKS-runtimecontainers. Met deze nieuwe functie wordt de dekking voor beveiligingsevaluatie uitgebreid, zodat deze ook actieve containers omvat met instantie-afbeeldingen uit elk register (dus niet beperkt tot ondersteunde registers), naast het scannen van Kubernetes-add-ons en tools van derden die in uw AKS-clusters worden uitgevoerd. Als u deze functie wilt inschakelen, moet u ervoor zorgen dat Agentless machinescans is ingeschakeld voor uw abonnement in de omgevingsinstellingen van Defender voor Cloud.

Dashboard voor gegevens en AI-beveiliging (preview)

23 februari 2025

Defender voor Cloud verbetert het dashboard voor gegevensbeveiliging om AI-beveiliging op te nemen met het nieuwe data- en AI-beveiligingsdashboard in preview. Het dashboard biedt een gecentraliseerd platform voor het bewaken en beheren van gegevens en AI-resources, samen met de bijbehorende risico's en beveiligingsstatus.

Belangrijke voordelen van het dashboard voor gegevens- en AI-beveiliging zijn:

- Geïntegreerde weergave: krijg een uitgebreide weergave van alle organisatiegegevens en AI-resources.

- Gegevensinzichten: inzicht krijgen in waar uw gegevens worden opgeslagen en de typen resources die deze bevatten.

- Beschermingsdekking: beoordeel de beschermingsdekking van uw gegevens en AI-resources.

- Kritieke problemen: markeer resources die onmiddellijke aandacht vereisen op basis van aanbevelingen met hoge ernst, waarschuwingen en aanvalspaden.

- Detectie van gevoelige gegevens: gevoelige gegevensresources zoeken en samenvatten in uw cloud- en AI-assets.

- AI-workloads: Ontdek footprints voor AI-toepassingen, waaronder services, containers, gegevenssets en modellen.

Meer informatie over het dashboard gegevens- en AI-beveiliging.

MDC Kostenberekenaar (Voorbeeld)

19 februari 2025

We introduceren graag onze nieuwe MDC-kostencalculator om u te helpen eenvoudig de kosten te schatten die zijn gekoppeld aan het beveiligen van uw cloudomgevingen. Dit hulpprogramma is op maat gemaakt om u een duidelijk en nauwkeurig inzicht te geven in uw uitgaven, zodat u effectief kunt plannen en budgetteren.

Waarom de kostencalculator gebruiken?

Onze kostencalculator vereenvoudigt het proces van het schatten van kosten doordat u het bereik van uw beveiligingsbehoeften kunt definiëren. U selecteert de omgevingen en plannen die u wilt inschakelen en de calculator vult automatisch de factureerbare resources voor elk abonnement in, inclusief eventuele toepasselijke kortingen. U krijgt een uitgebreid overzicht van uw potentiële kosten zonder verrassingen.

Belangrijke functies:

Bereikdefinitie: Selecteer de plannen en omgevingen die u interesseren. De calculator voert een detectieproces uit om automatisch het aantal factureerbare eenheden voor elk plan per omgeving te vullen.

Automatische en handmatige aanpassingen: met het hulpprogramma kunnen zowel gegevens automatisch worden verzameld als handmatige aanpassingen. U kunt de eenheidshoeveelheid en kortingsniveaus wijzigen om te zien hoe wijzigingen van invloed zijn op de totale kosten.

Uitgebreide kostenraming: de calculator biedt een schatting voor elk plan en een rapport met totale kosten. U krijgt een gedetailleerde uitsplitsing van de kosten, zodat u uw uitgaven gemakkelijker kunt begrijpen en beheren.

Ondersteuning voor meerdere clouds: Onze oplossing werkt voor alle ondersteunde clouds, zodat u nauwkeurige kostenramingen krijgt, ongeacht uw cloudprovider.

Exporteren en delen: Zodra u uw kostenraming hebt, kunt u deze eenvoudig exporteren en delen voor budgetplanning en goedkeuringen.

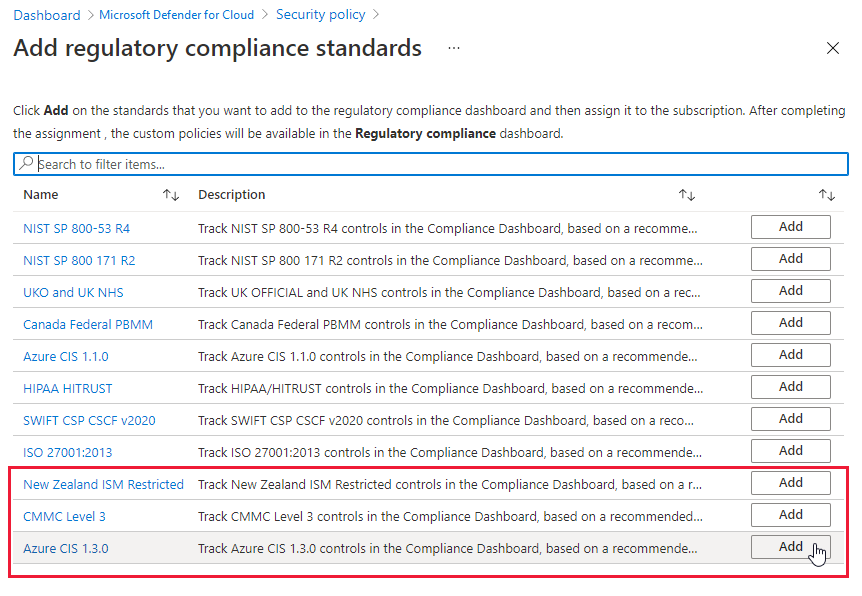

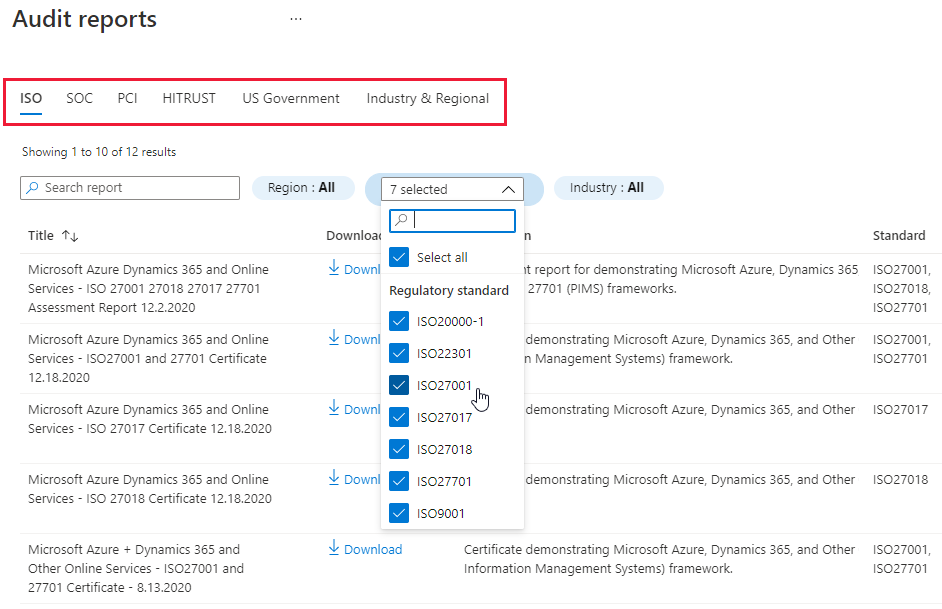

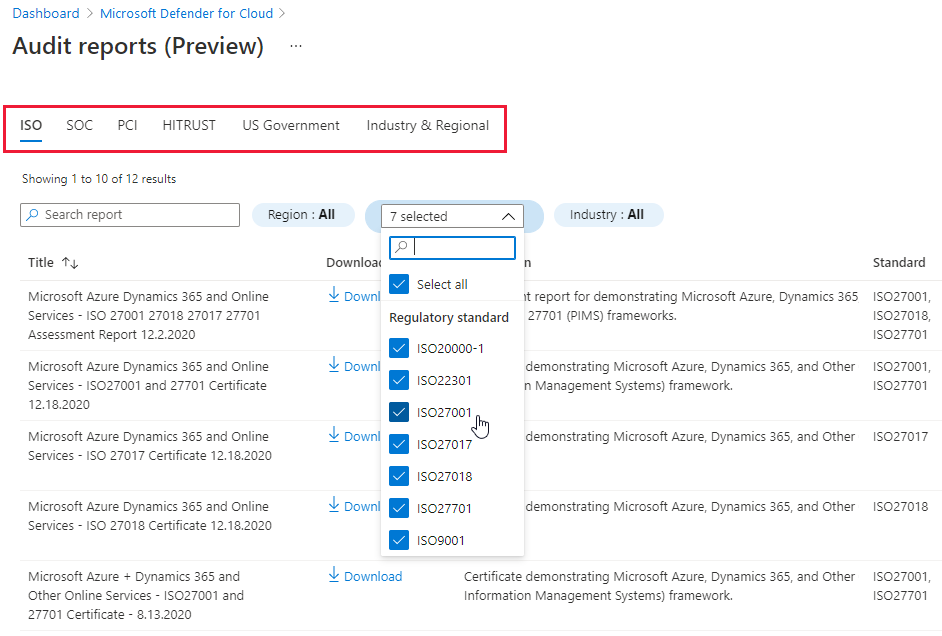

31 nieuwe en verbeterde dekking van regelgevingsstandaarden voor meerdere clouds

19 februari 2025

We zijn verheugd om de verbeterde en uitgebreide ondersteuning van meer dan 31 beveiligings- en regelgevingsframeworks in Defender voor Cloud over Azure, AWS en; GCP. Deze verbetering vereenvoudigt het pad naar het bereiken en onderhouden van naleving, vermindert het risico op gegevensschendingen en helpt boetes en reputatieschade te voorkomen.

De nieuwe en verbeterde frameworks zijn:

| Standards | Clouds |

|---|---|

| EU 2022 2555 (NIS2) 2022 | Azure, AWS, GCP |

| Algemene verordening gegevensbescherming van de EU (AVG) 2016 679 | Azure, AWS, GCP |

| NIST CSF v2.0 | Azure, AWS, GCP |

| NIST 800 171 Rev3 | Azure, AWS, GCP |

| NIST SP 800 53 R5.1.1 | Azure, AWS, GCP |

| PCI DSS v4.0.1 | Azure, AWS, GCP |

| CIS AWS Foundations v3.0.0 | AWS |

| CIS Azure Foundations v2.1.0 | Azure |

| CIS-besturingselementen v8.1 | Azure, AWS, GCP |

| CIS GCP Foundations v3.0 | GCP |

| HITRUST CSF v11.3.0 | Azure, AWS, GCP |

| SOC 2023 | Azure, AWS, GCP |

| SWIFT Beveiligingscontrolesysteem voor klanten 2024 | Azure, AWS, GCP |

| ISO IEC 27001:2022 | Azure, AWS, GCP |

| ISO IEC 27002:2022 | Azure, AWS, GCP |

| ISO IEC 27017:2015 | Azure, AWS, GCP |

| CMMC (Cybersecurity Maturity Model Certification) Niveau 2 v2.0 | Azure, AWS, GCP |

| AWS Well Architected Framework 2024 | AWS |

| Canada Federale PBMM 3.2020 | Azure, AWS, GCP |

| APRA CPS 234 2019 | Azure, AWS |

| CSA Cloud Controls Matrix v4.0.12 | Azure, AWS, GCP |

| Cyber Essentials v3.1 | Azure, AWS, GCP |

| Beveiligingsbeleid voor Strafrechtelijke Informatiedienst v5.9.5 | Azure, AWS, GCP |

| FFIEC CAT 2017 | Azure, AWS, GCP |

| Braziliaanse Algemene Wet gegevensbescherming (LGPD) 2018 | Azure |

| NZISM v3.7 | Azure, AWS, GCP |

| Sarbanes Oxley Act 2022 (SOX) | Azure, AWS |

| NCSC Cyber Assurance Framework (CAF) v3.2 | Azure, AWS, GCP |

Hiermee worden de recente releases van CIS Azure Kubernetes Service (AKS) v1.5, CIS Google Kubernetes Engine (GKE) v1.6 en CIS Amazon Elastic Kubernetes Service (EKS) v.15 van enkele maanden geleden samengevoegd.

Voor meer informatie over Defender voor Cloud aanbieding voor naleving van regelgeving, Meer informatie>

Januari 2025

| Date | Category | Update |

|---|---|---|

| 30 januari | GA | Bijwerken om criteria voor containerregisters te scannen |

| januari 29 | Change | Verbeteringen voor het scannen van beveiligingsproblemen in containers, mogelijk gemaakt door MDVM |

| 27 januari | GA | Machtigingen die zijn toegevoegd aan de GCP-connector ter ondersteuning van AI-platforms |

| 20 januari | Change | Verbeteringen voor Linux-baselines-aanbevelingen, aangedreven door GC |

Bijwerken om criteria voor containerregisters te scannen

30 januari 2025

We werken een van de scancriteria voor registerinstallatiekopieën bij in de preview-aanbeveling voor registerinstallatiekopieën in alle clouds en externe registers (Azure, AWS, GCP, Docker, JFrog).

Wat verandert er?

We scannen momenteel afbeeldingen opnieuw gedurende 90 dagen nadat ze naar een register zijn gepusht. Dit wordt nu gewijzigd om 30 dagen terug te scannen.

Note

Er zijn geen wijzigingen in de gerelateerde GA-aanbevelingen voor beoordeling van kwetsbaarheden in containerregisterafbeeldingen (VA).

Verbeteringen voor het scannen van beveiligingsproblemen in containers, mogelijk gemaakt door MDVM

29 januari 2025

We zijn verheugd om verbeteringen aan te kondigen voor onze scandekking voor beveiligingsproblemen in containers met de volgende updates:

Aanvullende programmeertalen: nu ondersteuning voor PHP, Ruby en Rust.

Extended Java Language Support: Bevat scannen op uitgelichte JAR's.

Verbeterd geheugengebruik: geoptimaliseerde prestaties bij het lezen van grote containerinstallatiekopieënbestanden.

Machtigingen die zijn toegevoegd aan de GCP-connector ter ondersteuning van AI-platforms

27 januari 2025

De GCP-connector heeft nu aanvullende machtigingen ter ondersteuning van het GCP AI Platform (Vertex AI):

- aiplatform.batchPredictionJobs.list

- aiplatform.customJobs.list

- aiplatform.datasets.list

- aiplatform.datasets.get

- aiplatform.endpoints.getIamPolicy

- aiplatform.endpoints.list

- aiplatform.indexEndpoints.list

- aiplatform.indexes.list

- aiplatform.models.list

- aiplatform.models.get

- aiplatform.pipelineJobs.list

- aiplatform.schedules.list

- aiplatform.tuningJobs.list

- discoveryengine.dataStores.list

- discoveryengine.documents.list

- discoveryengine.engines.list

- notebooks.instances.list

Verbeteringen voor de aanbeveling voor Linux-basislijnen, mogelijk gemaakt door GC

20 januari 2025

We verbeteren de nauwkeurigheid en dekking van de Linux-functie Basislijnen (mogelijk gemaakt door GC). In februari ziet u mogelijk wijzigingen, zoals bijgewerkte regelnamen en aanvullende regels. Deze verbeteringen zijn ontworpen om de evaluatie van basislijnen nauwkeuriger en up-to-date te maken. Raadpleeg de relevante blog voor meer informatie over de wijzigingen

Sommige van de wijzigingen kunnen extra 'openbare preview'-wijzigingen bevatten. Deze update is nuttig voor u en we willen u op de hoogte houden. Als u wilt, kunt u zich afmelden voor deze aanbeveling door deze uit uw resource te verwijderen of de GC-extensie te verwijderen.

2024 december

| Date | Category | Update |

|---|---|---|

| 31 december | GA | Wijzigingen in het scaninterval van bestaande cloudconnectors |

| 22 december | GA | Microsoft Defender voor Eindpunt clientversieupdate is vereist voor het ontvangen van fim-ervaring (File Integrity Monitoring |

| 17 december | Preview | Integrate Defender voor Cloud CLI met populaire CI/CD-hulpprogramma's |

| 10 december | GA | Defender voor Cloud Installatie |

| 10 december | GA | Herziene intervalopties voor Defender voor Cloud scan van een cloudomgeving |

| 17 december | GA | Mogelijkheden voor het scannen van vertrouwelijkheid omvatten nu Azure-bestandsdelen |

Wijzigingen in het scaninterval van bestaande cloudconnectors

31 december 2024

Eerder deze maand werd een update gepubliceerd met betrekking tot de herziene Defender voor Cloud intervalopties voor het scannen van een cloudomgeving. De instelling voor het scaninterval bepaalt hoe vaak de detectieservices van Defender voor Cloud uw cloudresources scannen. Deze wijziging zorgt voor een evenwichtiger scanproces, het optimaliseren van de prestaties en het minimaliseren van het risico op het bereiken van API-limieten.

Instellingen voor scaninterval voor bestaande AWS- en GCP-cloudconnectors worden bijgewerkt om ervoor te zorgen dat Defender voor Cloud uw cloudomgevingen kan scannen.

De volgende aanpassingen worden aangebracht:

- Intervallen die momenteel tussen 1 en 3 uur zijn ingesteld, worden bijgewerkt naar 4 uur.

- Intervallen die zijn ingesteld op 5 uur, worden bijgewerkt naar 6 uur.

- Intervallen tussen 7 en 11 uur worden bijgewerkt naar 12 uur.

- Intervallen van 13 uur of meer worden bijgewerkt naar 24 uur.

Als u liever een ander scaninterval gebruikt, kunt u cloudconnectors aanpassen met behulp van de pagina omgevingsinstellingen. Deze wijzigingen worden vanaf begin februari 2025 automatisch toegepast op alle klanten en er is geen verdere actie vereist.

Mogelijkheden voor het scannen van gevoeligheid zijn nu Azure bestandsshares

17 december 2024

de mogelijkheden voor het scannen van beveiligingspostuurbeheer (CSPM) van Defender voor Cloud bevatten nu naast blobcontainers ook Azure bestandsshares.

Vóór deze update zou het inschakelen van het Defender CSPM-abonnement voor een abonnement automatisch blobcontainers in opslagaccounts scannen op gevoelige gegevens. Met deze update bevat Defender voor de functie voor het scannen van vertrouwelijkheid van CSPM nu bestandsshares binnen die opslagaccounts. Deze verbetering verbetert de risicoanalyse en bescherming van gevoelige opslagaccounts, waardoor een uitgebreidere analyse van potentiële risico's wordt geboden.

Meer informatie over gevoeligheidsscans.

Integreer Defender voor Cloud CLI met populaire CI/CD-hulpprogramma's

Defender voor Cloud CLI-scanintegratie met populaire CI/CD-hulpprogramma's in Microsoft Defender voor Cloud is nu beschikbaar voor openbare preview. De CLI kan nu worden opgenomen in CI/CD-pijplijnen om beveiligingsproblemen in containercode te scannen en te identificeren. Deze functie helpt ontwikkelteams bij het detecteren en aanpakken van beveiligingsproblemen in code tijdens het uitvoeren van pijplijnen. Hiervoor is verificatie vereist voor het Microsoft Defender voor Cloud en wijzigen van het pijplijnscript. Scanresultaten worden geüpload naar Microsoft Defender voor Cloud, zodat beveiligingsteams deze kunnen bekijken en correleren met containers in het containerregister. Deze oplossing biedt continue en geautomatiseerde inzichten om risicodetectie en -respons te versnellen, waardoor beveiliging zonder werkstromen wordt onderbroken.

Gebruiksvoorbeelden:

- Pijplijnscans in CI/CD-hulpprogramma's: beveiligd monitoren van alle pijplijnen die de CLI gebruiken.

- Vroege detectie van beveiligingsproblemen: resultaten worden gepubliceerd in de pijplijn en verzonden naar Microsoft Defender voor Cloud.

- Doorlopende beveiligingsinzichten: houd zichtbaarheid en reageer snel in ontwikkelingscycli zonder de productiviteit te belemmeren.

Zie Integrate Defender voor Cloud CLI met populaire CI/CD Tools voor meer informatie.

Defender voor Cloud installatie

10 december 2024

Met de installatie-ervaring kunt u uw eerste stappen starten met Microsoft Defender voor Cloud door cloudomgevingen, zoals cloudinfrastructuur, codeopslagplaatsen en externe containerregisters, te verbinden.

U wordt begeleid bij het instellen van uw cloudomgeving, om uw assets te beschermen met geavanceerde beveiligingsplannen, moeiteloos snelle acties uit te voeren om de beveiligingsdekking op schaal te verhogen, op de hoogte te zijn van connectiviteitsproblemen en op de hoogte te worden gesteld van nieuwe beveiligingsmogelijkheden. U kunt in het menu Defender voor Cloud naar de nieuwe ervaring navigeren door Setup te selecteren.

Herziene intervalopties voor Defender voor Cloud scan van een cloudomgeving

10 december 2024

De scanintervalopties voor cloudconnectors die zijn gekoppeld aan AWS, GCP, Jfrog en DockerHub zijn herzien. Met de functie voor het scaninterval kunt u de frequentie bepalen waarmee de Defender voor Cloud een scan van de cloudomgeving initieert. U kunt het scaninterval instellen op 4, 6, 12 of 24 uur bij het toevoegen of bewerken van een cloudconnector. Het standaardscaninterval voor nieuwe connectors blijft 12 uur.

Microsoft Defender voor Eindpunt clientversie-update is vereist voor het ontvangen van fim-ervaring (File Integrity Monitoring)

Juni 2025

Vanaf juni 2025 vereist FIM (File Integrity Monitoring) een minimale Defender voor de MDE-clientversie (Endpoint). Zorg ervoor dat u minimaal de volgende clientversies gebruikt om te blijven profiteren van de FIM-ervaring in Microsoft Defender voor Cloud: voor Windows: 10.8760, voor Linux: 30.124082. Meer informatie

november 2024

Mogelijkheden voor het scannen van gevoeligheid zijn nu Azure bestandsshares (preview)

28 november 2024

De mogelijkheden voor het scannen van beveiligingspostuurbeheer (CSPM) van Defender voor Cloud bevatten nu Azure bestandsshares (in preview) naast blobcontainers.

Vóór deze update zou het inschakelen van het Defender CSPM-abonnement voor een abonnement automatisch blobcontainers in opslagaccounts scannen op gevoelige gegevens. Met deze update bevat Defender voor de functie voor het scannen van vertrouwelijkheid van CSPM nu bestandsshares binnen die opslagaccounts. Deze verbetering verbetert de risicoanalyse en bescherming van gevoelige opslagaccounts, waardoor een uitgebreidere analyse van potentiële risico's wordt geboden.

Meer informatie over gevoeligheidsscans.

Wijzigingen in toestemmingen voor gevoeligheidslabels

26 november 2024

U hoeft de speciale toestemmingsknop niet meer te selecteren onder de sectie 'Information Protection' op de pagina Labels om te profiteren van aangepaste informatietypen en vertrouwelijkheidslabels die zijn geconfigureerd in de Microsoft 365 Defender-portal of Microsoft Purview-portal.

Met deze wijziging worden alle aangepaste informatietypen en vertrouwelijkheidslabels automatisch geïmporteerd in de Microsoft Defender voor Cloud-portal.

Meer informatie over instellingen voor gegevensgevoeligheid.

Wijzigingen in vertrouwelijkheidslabels

26 november 2024

Tot voor kort Defender voor Cloud alle vertrouwelijkheidslabels geïmporteerd uit de Microsoft 365 Defender-portal die aan de volgende twee voorwaarden voldoen:

- Vertrouwelijkheidslabels waarvoor hun bereik is ingesteld op 'Items -> Files' of 'Items -> Emails', onder de sectie 'Definieer het bereik van uw label' in de sectie Information Protection.

- Het vertrouwelijkheidslabel heeft een regel voor automatische labeling geconfigureerd.

Vanaf 26 november 2024 zijn de namen van de vertrouwelijkheidslabelbereiken in de gebruikersinterface (UI) bijgewerkt in zowel de Microsoft 365 Defender-portal als de Microsoft Purview-portal. Defender voor Cloud importeert nu alleen vertrouwelijkheidslabels met het bereik Bestanden en andere gegevensassets die erop zijn toegepast. Defender voor Cloud geen labels meer importeert met het bereik 'E-mailberichten' waarop ze zijn toegepast.

Note

Labels die geconfigureerd waren met "Items -> Bestanden" voordat deze wijziging werd doorgevoerd, worden automatisch gemigreerd naar het nieuwe bereik "Bestanden en andere gegevensbestanden."

Meer informatie over het configureren van vertrouwelijkheidslabels.

Defender voor het scannen van opslagmalware op blobs tot 50 GB (preview)

25 november 2024

Geschatte datum voor wijziging: 1 december 2024

Vanaf 1 december 2024 Defender voor het scannen van opslagmalware ondersteunt blobs tot 50 GB in grootte (voorheen beperkt tot 2 GB).

Houd er rekening mee dat voor opslagaccounts waarbij grote blobs worden geüpload, de verhoogde blobgroottelimiet leidt tot hogere maandelijkse kosten.

Als u onverwachte hoge kosten wilt voorkomen, kunt u een geschikte limiet instellen voor het totale aantal gescande GB per maand. Zie Kostenbeheer voor het scannen van malware bij uploaden voor meer informatie.

Bijgewerkte versies van CIS-standaarden voor beheerde Kubernetes-omgevingen en nieuwe aanbevelingen

19 november 2024

Defender voor Cloud's dashboard voor naleving van regelgeving biedt nu bijgewerkte versies van de CIS-standaarden (Center for Internet Security) voor het beoordelen van de beveiligingspostuur van beheerde Kubernetes-omgevingen.

Vanuit het dashboard kunt u de volgende standaarden toewijzen aan uw AWS/EKS/GKE Kubernetes-resources:

- CIS Azure Kubernetes Service (AKS) v1.5.0

- CIS Google Kubernetes Engine (GKE) v1.6.0

- CIS Amazon Elastic Kubernetes Service (EKS) v1.5.0

Om de best mogelijke dekking voor deze standaarden te garanderen, hebben we onze dekking verrijkt door ook 79 nieuwe Kubernetes-gerichte aanbevelingen uit te brengen.

Als u deze nieuwe aanbevelingen wilt gebruiken, wijst u de hierboven vermelde standaarden toe of maakt u een aangepaste standaard en neemt u een of meer van de nieuwe evaluaties hierin op.

Openbare preview van Kubernetes-gebeurtenissen in cloudprocessen bij geavanceerd onderzoek

We kondigen de preview-release van Kubernetes-cloudprocesgebeurtenissen aan bij geavanceerde opsporing. Deze krachtige integratie biedt gedetailleerde informatie over Kubernetes-procesevenementen die plaatsvinden in uw omgevingen met meerdere clouds. U kunt deze gebruiken om bedreigingen te detecteren die kunnen worden waargenomen via procesdetails, zoals schadelijke processen die worden aangeroepen in uw cloudinfrastructuur. Zie CloudProcessEvents voor meer informatie.

Afschaffing van de byol-functie (Bring Your Own License) in het beheer van beveiligingsproblemen

19 november 2024

Geschatte datum van wijziging:

3 februari 2025: De functie is niet meer beschikbaar voor het onboarden van nieuwe machines en abonnementen.

1 mei 2025: De functie wordt volledig afgeschaft en is niet meer beschikbaar.

Als onderdeel van onze inspanningen om de Defender voor Cloud beveiligingservaring te verbeteren, stroomlijnen we onze oplossingen voor evaluatie van beveiligingsproblemen. We verwijderen de functie Bring Your Own License in Defender voor Cloud. U gaat nu Microsoft Beveiliging Exposure Management-connectors gebruiken voor een naadlozere, geïntegreerde en volledige oplossing.

U wordt aangeraden over te stappen op de nieuwe connectoroplossing binnen Microsoft Beveiliging Exposure Management. Ons team is er om u door deze overgang te ondersteunen.

Zie Overview of connecting data sources in Microsoft Beveiliging Exposure Management - Microsoft Beveiliging Exposure Management voor meer informatie over het gebruik van de connectors.

Scannen van code zonder agent in Microsoft Defender voor Cloud (preview)

19 november 2024

Scannen van code zonder agent in Microsoft Defender voor Cloud is nu beschikbaar voor openbare preview. Het biedt snelle en schaalbare beveiliging voor alle opslagplaatsen in Azure DevOps organisaties met één connector. Met deze oplossing kunnen beveiligingsteams beveiligingsproblemen in configuraties voor code en infrastructuur als code (IaC) vinden en oplossen in Azure DevOps omgevingen. Er zijn geen agents, wijzigingen in pijplijnen of onderbrekingen van werkstromen voor ontwikkelaars vereist, waardoor het instellen en onderhoud eenvoudig is. Het werkt onafhankelijk van pijplijnen voor continue integratie en continue implementatie (CI/CD). De oplossing biedt continue en geautomatiseerde inzichten om risicodetectie en risico-respons te versnellen, en te garanderen dat de beveiliging wordt gehandhaafd zonder werkstromen te onderbreken.

Gebruiksvoorbeelden:

- Organization-wide scanning: U kunt alle opslagplaatsen in Azure DevOps organisaties veilig bewaken met één connector.

- Vroege detectie van beveiligingsproblemen: Snel code- en IaC-risico's vinden voor proactief risicobeheer.

- Doorlopende beveiligingsinzichten: Houd zichtbaarheid en reageer snel in ontwikkelingscycli zonder dat dit van invloed is op de productiviteit.

Zie Agentless codescans in Microsoft Defender voor Cloud voor meer informatie.

Scannen op malware op aanvraag in Microsoft Defender voor Opslag (preview)

19 november 2024

Scannen op malware op aanvraag in Microsoft Defender voor Storage, nu in openbare preview, maakt het scannen van bestaande blobs in Azure Storage accounts mogelijk wanneer dat nodig is. Scans kunnen worden gestart vanuit de gebruikersinterface van de Azure portal of via de REST API, ondersteuning voor automatisering via Logic Apps, Automation-playbooks en PowerShell-scripts. Deze functie maakt gebruik van Microsoft Defender Antivirus met de nieuwste malwaredefinities voor elke scan en biedt vooraf kostenramingen in de Azure-portal voordat u gaat scannen.

Gebruiksvoorbeelden:

- Reactie op incidenten: scan specifieke opslagaccounts na het detecteren van verdachte activiteiten.

- Beveiligingsbasislijn: alle opgeslagen gegevens scannen bij het inschakelen van Defender voor Opslag.

- Naleving: Stel automatisering in om scans te plannen die helpen voldoen aan regelgevings- en gegevensbeschermingsstandaarden.

Zie Scannen op malware op aanvraag voor meer informatie.

Ondersteuning voor JFrog Artifactory-containerregisters door Defender voor containers (preview)

18 november 2024

Deze functie breidt Microsoft Defender voor containers-dekking van externe registers uit om JFrog Artifactory op te nemen. Uw JFrog Artifactory-containerinstallatiekopieën worden gescand met behulp van Microsoft Defender Vulnerability Management om beveiligingsrisico's te identificeren en potentiële beveiligingsrisico's te beperken.

AI-beveiligingspostuurbeheer is nu algemeen beschikbaar (GA)

18 november 2024

de functies voor het beheer van AI-beveiligingspostuur (GA) van Defender voor Cloud zijn nu algemeen beschikbaar.

Defender voor Cloud vermindert het risico voor ai-workloads in de cloud door:

Ontdekking van generatieve AI Bill of Materials (AI BOM), waaronder toepassingsonderdelen, gegevens en AI-artefacten van code tot cloud.

Versterking van de beveiligingshouding van generatieve AI-toepassingen met ingebouwde aanbevelingen en door beveiligingsrisico's te identificeren en op te lossen.

Gebruik de analyse van het aanvalspad om risico's te identificeren en op te lossen.

Meer informatie over ai-beveiligingspostuurbeheer.

Bescherming van kritieke assets in Microsoft Defender voor Cloud

18 november 2024

Vandaag kondigen we de algemene beschikbaarheid van kritieke activabescherming aan in Microsoft Defender voor Cloud. Met deze functie kunnen beveiligingsbeheerders de 'kroonjuwelen'-resources taggen die het meest essentieel zijn voor hun organisaties, zodat Defender voor Cloud hen het hoogste beschermingsniveau kan bieden en beveiligingsproblemen op deze assets prioriteit kan geven boven alle andere. Meer informatie over bescherming van kritieke assets.

Naast de release voor algemene beschikbaarheid breiden we ook de ondersteuning uit voor het taggen van Kubernetes en niet-menselijke identiteitsresources.

Verbeterde bescherming van kritieke activa voor containers

18 november 2024

Kritieke bescherming van activa wordt uitgebreid ter ondersteuning van extra gebruiksscenario's voor containers.

Gebruikers kunnen nu aangepaste regels maken die assets markeren die worden beheerd door Kubernetes (workloads, containers enzovoort) als kritiek op basis van de Kubernetes-naamruimte en/of het Kubernetes-label van de asset.

Net als bij andere gebruiksscenario's voor kritieke assetbeveiliging houdt Defender voor Cloud rekening met de kritieke assetkritiek voor risico prioritering, analyse van aanvalspaden en beveiligingsverkenner.

Verbeteringen voor het detecteren en reageren op containerbedreigingen

18 november 2024

Defender voor Cloud biedt een suite met nieuwe functies om SOC-teams in staat te stellen om containerbedreigingen te ackle in cloudomgevingen met een grotere snelheid en precisie. Deze verbeteringen zijn onder andere Threat Analytics, GoHunt-mogelijkheden, Microsoft Security Copilot begeleide respons en cloudeigen antwoordacties voor Kubernetes-pods.

Introductie van cloudeigen reactieacties voor Kubernetes-pods (preview)

Defender voor Cloud biedt nu reactieacties voor meerdere clouds voor Kubernetes-pods, exclusief toegankelijk vanuit de Defender XDR-portal. Deze mogelijkheden verbeteren de reactie op incidenten voor AKS-, EKS- en GKE-clusters.

Hier volgen nieuwe antwoordacties:

Netwerkisolatie : blokkeert direct al het verkeer naar een pod, waardoor laterale verplaatsing en gegevensexfiltratie worden voorkomen. Vereist configuratie van netwerkbeleid in uw kubernetes-cluster.

Beëindiging van pods: beëindig verdachte pods snel, waardoor schadelijke activiteiten worden gestopt zonder de bredere toepassing te verstoren.

Met deze acties kunnen SOC-teams bedreigingen effectief beheersen in cloudomgevingen.

Bedreigingsanalyserapport voor containers

We introduceren een specifiek Threat Analytics-rapport dat is ontworpen om uitgebreide inzicht te bieden in bedreigingen die gericht zijn op in containers geplaatste omgevingen. Dit rapport biedt SOC-teams inzicht om de nieuwste aanvalspatronen op AKS-, EKS- en GKE-clusters te detecteren en erop te reageren.

Belangrijke hoogtepunten:

- Gedetailleerde analyse van de belangrijkste bedreigingen en bijbehorende aanvalstechnieken binnen Kubernetes-omgevingen.

- Bruikbare aanbevelingen om uw cloudeigen beveiligingspostuur te versterken en opkomende risico's te beperken.

GoHunt voor Kubernetes-pods & Azure resources

GoHunt breidt nu de opsporingsmogelijkheden uit om Kubernetes-pods en Azure resources in de Defender XDR-portal op te nemen. Deze functie verbetert proactieve opsporing van bedreigingen, waardoor SOC-analisten diepgaande onderzoeken kunnen uitvoeren op cloudeigen workloads.

Belangrijke functies:

- Geavanceerde querymogelijkheden voor het detecteren van afwijkingen in Kubernetes-pods en Azure resources, met uitgebreidere context voor bedreigingsanalyse.

- Naadloze integratie met Kubernetes-entiteiten voor efficiënte opsporing en onderzoek van bedreigingen.

Security Copilot Begeleide reactie voor Kubernetes-pods

Introductie van begeleide respons voor Kubernetes-pods, een functie die mogelijk wordt gemaakt door Security Copilot. Deze nieuwe mogelijkheid biedt stapsgewijze instructies in realtime, zodat SOC-teams snel en effectief kunnen reageren op containerbedreigingen.

Belangrijke voordelen:

- Contextuele antwoordplaybooks die zijn afgestemd op veelvoorkomende Kubernetes-aanvalsscenario's.

- Deskundige, realtime ondersteuning van Security Copilot, het overbruggen van de kennisruimte en het inschakelen van een snellere oplossing.

Systeemeigen integratie van API Security Posture Management binnen Defender CSPM plan nu in openbare preview

15 november 2024

De mogelijkheden voor api-beveiligingspostuurbeheer (preview) zijn nu opgenomen in het Defender CSPM-plan en kunnen worden ingeschakeld via extensies binnen het plan onder de pagina omgevingsinstellingen. Zie Uw API-beveiligingspostuur verbeteren (preview) voor meer informatie.

Verbeterde containerbeveiliging met evaluatie van beveiligingsproblemen en malwaredetectie voor AKS-knooppunten (preview)

13 november 2024

Defender voor Cloud biedt nu evaluatie van beveiligingsproblemen en malwaredetectie voor de knooppunten in Azure Kubernetes Service (AKS) en biedt klanten duidelijkheid over hun rol in de gedeelde beveiligingsverantwoordelijkheid die ze hebben bij de beheerde cloudprovider.

Door beveiliging te bieden voor deze Kubernetes-knooppunten kunnen klanten beveiliging en naleving in de beheerde Kubernetes-service behouden.

Als u de nieuwe mogelijkheden wilt ontvangen, moet u de optie agentloos scannen op machines inschakelen in de Defender CSPM, Defender voor containers of Defender voor Servers P2-abonnement in uw abonnement.

Evaluatie van beveiligingsproblemen

Er is nu een nieuwe aanbeveling beschikbaar in Azure portal: AKS nodes should have vulnerability findings resolved. Via deze aanbeveling kunt u nu beveiligingsproblemen en CV's op Azure Kubernetes Service (AKS) knooppunten bekijken en herstellen.

Malwaredetectie

Nieuwe beveiligingswaarschuwingen worden geactiveerd wanneer de detectiefunctie voor malware zonder agent malware detecteert in AKS-knooppunten.

Detectie van malware zonder agent maakt gebruik van de Microsoft Defender Antivirus antimalware-engine om schadelijke bestanden te scannen en te detecteren. Wanneer bedreigingen worden gedetecteerd, worden beveiligingswaarschuwingen omgeleid naar Defender voor Cloud en Defender XDR, waar ze kunnen worden onderzocht en hersteld.

Important

Malwaredetectie voor AKS-knooppunten is alleen beschikbaar voor Defender voor containers of Defender voor omgevingen met Servers P2.

Uitgebreide Kubernetes (K8s) meldingsdocumentatie en simulatie-tool

7 november 2024

Belangrijkste kenmerken

- Documentatie voor waarschuwingen op basis van scenario's: K8s-waarschuwingen worden nu gedocumenteerd op basis van praktijkscenario's, met duidelijkere richtlijnen voor mogelijke bedreigingen en aanbevolen acties.

- Microsoft Defender voor Eindpunt (MDE)-integratie: waarschuwingen worden verrijkt met aanvullende context en bedreigingsinformatie van MDE, waardoor u effectiever kunt reageren.

- Nieuw simulatieprogramma: Er is een krachtig simulatiehulpprogramma beschikbaar om uw beveiligingspostuur te testen door verschillende aanvalsscenario's te simuleren en bijbehorende waarschuwingen te genereren.

Benefits

- Verbeterde informatie over waarschuwingen: documentatie op basis van scenario's biedt een intuïtiever inzicht in K8s-waarschuwingen.

- Verbeterde reactie op bedreigingen: waarschuwingen worden verrijkt met waardevolle context, waardoor snellere en nauwkeurigere antwoorden mogelijk zijn.

- Proactieve beveiligingstests: met het nieuwe simulatieprogramma kunt u uw beveiligingsbeveiliging testen en potentiële beveiligingsproblemen identificeren voordat ze worden misbruikt.

Verbeterde ondersteuning voor classificatie van gevoelige API-gegevens

6 november 2024

Microsoft Defender voor Cloud breidt de classificatiemogelijkheden voor gevoelige GEGEVENS van API Security uit naar API-URL-pad en queryparameters, samen met API-aanvraag en -antwoorden, inclusief de bron van gevoelige informatie die in de API-eigenschappen is gevonden. Deze informatie is beschikbaar in de ervaring Analyse van aanvalspaden, de pagina Aanvullende details van Cloud Security Explorer wanneer API Management-bewerkingen met gevoelige gegevens zijn geselecteerd en op het API Security-dashboard onder de pagina Workloadbeveiligingen op de pagina details van de API-verzameling, met een nieuw contextmenu aan de zijkant dat gedetailleerde inzichten biedt in gevoelige gegevens die zijn gevonden, het efficiënt mogelijk maken van beveiligingsteams om risico's voor gegevensblootstelling te vinden en te beperken.

Note

Deze wijziging omvat een eenmalige implementatie naar bestaande Defender voor API's en Defender CSPM klanten.

Nieuwe ondersteuning voor het toewijzen van Azure API Management API-eindpunten aan back-end-compute

6 november 2024

Defender voor Cloud's API-beveiligingspostuur ondersteunt nu het toewijzen van API-eindpunten die zijn gepubliceerd via Azure API Management Gateway naar back-end-rekenresources, zoals virtuele machines, in de Defender Cloud Security Posture Management (Defender CSPM) Cloud Security Explorer. Deze zichtbaarheid helpt bij het identificeren van API-verkeersroutering naar back-endcloud-rekenbestemmingen, zodat u blootstellingsrisico's kunt detecteren en aanpakken die zijn gekoppeld aan API-eindpunten en de bijbehorende back-endresources.

Verbeterde API-beveiligingsondersteuning voor implementaties in meerdere regio's Azure API Management en API-revisies beheren

6 november 2024

API-beveiligingsdekking binnen Defender voor Cloud biedt nu volledige ondersteuning voor Azure API Management implementaties met meerdere regio's, waaronder volledige ondersteuning voor beveiligingspostuur en detectie van bedreigingen voor zowel primaire als secundaire regio's

Onboarding en offboarding-API's voor Defender voor API's worden nu beheerd op Azure API Management API-niveau. Alle bijbehorende Azure API Management revisies worden automatisch opgenomen in het proces, waardoor onboarding en offboarding niet meer afzonderlijk hoeven te worden beheerd voor elke API-revisie.

Deze wijziging omvat een eenmalige implementatie naar bestaande Defender voor API-klanten.

Details van implementatie:

- De implementatie vindt plaats in de week van 6 november voor bestaande Defender voor API-klanten.

- Als de 'huidige' revisie voor een Azure API Management-API al is toegevoegd aan Defender voor API's, worden alle bijbehorende revisies voor die API ook automatisch toegevoegd aan Defender voor API's.

- Als de 'huidige' revisie voor een Azure API Management-API niet wordt toegevoegd aan Defender voor API's, worden alle bijbehorende API-revisies die zijn toegevoegd aan Defender voor API's offboarded.

Oktober 2024

De MMA-migratie-ervaring is nu beschikbaar.

28 oktober 2024

U kunt er nu voor zorgen dat al uw omgevingen volledig zijn voorbereid op de afschaffing van de post Log Analytics agent (MMA) die eind november 2024 wordt verwacht.

Defender voor Cloud een nieuwe ervaring toegevoegd waarmee u op schaal actie kunt ondernemen voor al uw getroffen omgevingen:

- Er ontbreken vereisten die nodig zijn om de volledige beveiligingsdekking te krijgen die wordt aangeboden door Defender voor Servers Plan 2.

- Dat is verbonden met Defender voor Servers Plan 2 met behulp van de verouderde onboardingbenadering via Log Analytics werkruimte.

- Die gebruikmaakt van de oude FIM-versie (File Integrity Monitoring) met de Log Analytics-agent (MMA) moet worden gemigreerd naar de nieuwe, improved FIM-versie met Defender voor Eindpunt (MDE).

Meer informatie over het gebruik van de nieuwe MMA-migratie-ervaring.

Beveiligingsresultaten voor GitHub opslagplaatsen zonder GitHub Advanced Security is nu algemeen beschikbaar

21 oktober 2024

De mogelijkheid om beveiligingsresultaten te ontvangen voor onjuiste configuraties van infrastructuur als code (IaC), beveiligingsproblemen in containers en codeproblemen voor GitHub opslagplaatsen zonder GitHub Advanced Security is nu algemeen beschikbaar.

Houd er rekening mee dat geheim scannen, codescans met GitHub CodeQL en afhankelijkheidsscans nog steeds GitHub Geavanceerd scannen vereisen.

Zie de devOps-ondersteuningspagina voor meer informatie over vereiste licenties. Volg de GitHub onboardinghandleiding voor meer informatie over het onboarden van uw GitHub omgeving voor Defender voor Cloud. Zie de documentatie voor GitHub Action voor meer informatie over het configureren van de Microsoft Beveiliging DevOps GitHub Action.

Afschaffing van drie nalevingsstandaarden

14 oktober 2024

Geschatte datum voor wijziging: 17 november 2024

Er worden drie nalevingsstandaarden verwijderd uit het product:

- SWIFT CSP-CSCF v2020 (voor Azure) - Dit is vervangen door de versie v2022

- CIS Microsoft Azure Foundations Benchmark v1.1.0 en v1.3.0 - Er zijn twee nieuwere versies beschikbaar (v1.4.0 en v2.0.0)

Meer informatie over de nalevingsstandaarden die beschikbaar zijn in Defender voor Cloud in Beschikbare nalevingsstandaarden.

Afschaffing van drie Defender voor Cloud standaarden

8 oktober 2024

Geschatte datum voor wijziging: 17 november 2024

Om het beheer van Defender voor Cloud met AWS-accounts en GCP-projecten te vereenvoudigen, verwijderen we de volgende drie Defender voor Cloud standaarden:

- Voor AWS - AWS CSPM

- Voor GCP - GCP CSPM en GCP Standaard

De standaardstandaard, Microsoft Cloud Security Benchmark (MCSB), bevat nu alle evaluaties die uniek waren voor deze standaarden.

Binaire driftdetectie is beschikbaar als GA.

9 oktober 2024

Detectie van binaire driften wordt nu vrijgegeven als GA in de Defender voor containerplan. Houd er rekening mee dat binaire driftdetectie nu werkt op alle AKS-versies.

Bijgewerkte aanbevelingen voor de runtime van containers (preview)

6 oktober 2024

De preview-aanbevelingen voor 'Containers die worden uitgevoerd in AWS/Azure/GCP moeten gevonden beveiligingsproblemen hebben opgelost' worden bijgewerkt om alle containers die deel uitmaken van dezelfde workload te groeperen in één aanbeveling, waardoor duplicaties worden verminderd en schommelingen worden voorkomen als gevolg van nieuwe en beëindigde containers.

Vanaf 6 oktober 2024 worden de volgende evaluatie-id's vervangen door deze aanbevelingen:

| Recommendation | Vorige evaluatie-identificatienummer | Nieuwe beoordelings-ID |

|---|---|---|

| -- | -- | -- |

| Containers die worden uitgevoerd in Azure moeten gevonden beveiligingsproblemen hebben opgelost | e9acaf48-d2cf-45a3-a6e7-3caa2ef769e0 | c5045ea3-afc6-4006-ab8f-86c8574dbf3d |

| Containers die worden uitgevoerd in AWS, moeten gevonden beveiligingsproblemen hebben opgelost | d5d1e526-363a-4223-b860-f4b6e710859f | 8749bb43-cd24-4cf9-848c-2a50f632043c |

| Containers die in GCP worden uitgevoerd, moeten kwetsbaarheidsbevindingen opgelost hebben. | c7c1d31d-a604-4b86-96df-63448618e165 | 1b3abfa4-9e53-46f1-9627-51f2957f8bba |

Als u momenteel beveiligingsrapporten opzoekt vanuit deze aanbevelingen via API, moet u ervoor zorgen dat u de API-aanroep bijwerkt met de nieuwe evaluatie-id.

Kubernetes-identiteits- en toegangsgegevens in de beveiligingsgrafiek (preview)

6 oktober 2024

Kubernetes Identity and Access-gegevens worden toegevoegd aan de beveiligingsgrafiek, inclusief knooppunten die alle kubernetes Access Control RBAC-gerelateerde entiteiten (RBAC) vertegenwoordigen (serviceaccounts, rollen, rolbindingen, enzovoort) en randen die de machtigingen tussen Kubernetes-objecten vertegenwoordigen. Klanten kunnen nu de beveiligingsgrafiek van hun Kubernetes RBAC en gerelateerde relaties tussen Kubernetes-entiteiten opvragen (kan zich voordoen als, kan zich voordoen als, kent rol toe, toegang gedefinieerd door, verleent toegang aan, heeft toestemming voor, enzovoort).

Op gegevens gebaseerde aanvalspaden voor Kubernetes Identity and Access (preview)

6 oktober 2024

Met behulp van de Kubernetes RBAC-gegevens in de beveiligingsgrafiek detecteert Defender voor Cloud nu Kubernetes, Kubernetes naar cloud en interne Kubernetes laterale verplaatsing en rapporten over andere aanvalspaden waar aanvallers Kubernetes en Cloud-autorisatie kunnen misbruiken voor laterale verplaatsing naar, van en binnen Kubernetes-clusters.

Verbeterde analyse van aanvalspaden voor containers

6 oktober 2024

De nieuwe engine voor aanvalspadanalyse die afgelopen november is uitgebracht, ondersteunt ook containergebruiksscenario's, waardoor nieuwe typen aanvalspaden in cloudomgevingen dynamisch worden gedetecteerd op basis van de gegevens die aan de grafiek zijn toegevoegd. We kunnen nu meer aanvalspaden voor containers vinden en complexere en geavanceerdere aanvalspatronen detecteren die door aanvallers worden gebruikt om cloud- en Kubernetes-omgevingen te infiltreren.

Volledige ontdekking van containerafbeeldingen in ondersteunde containerregisters

6 oktober 2024

Defender voor Cloud verzamelt nu inventarisgegevens voor alle containerinstallatiekopieën in ondersteunde registers en biedt volledige zichtbaarheid in de beveiligingsgrafiek voor alle installatiekopieën in uw cloudomgevingen, inclusief afbeeldingen die momenteel geen houdingsaanbevelingen hebben.

Querymogelijkheden via Cloud Security Explorer worden verbeterd, zodat gebruikers nu kunnen zoeken naar containerinstallatiekopieën op basis van hun metagegevens (samenvatting, opslagplaats, besturingssysteem, tag en enzovoort)

Software-inventaris van containers met Cloud Security Explorer

6 oktober 2024

Klanten kunnen nu een lijst ophalen met software die is geïnstalleerd in hun containers en containerinstallatiekopieën via Cloud Security Explorer. Deze lijst kan ook worden gebruikt om snel andere inzichten te krijgen in de klantomgeving, zoals het vinden van alle containers en containerinstallatiekopieën met software die wordt beïnvloed door een beveiligingsprobleem van nul dagen, zelfs voordat een CVE wordt gepubliceerd.

september 2024

Verbeteringen in de cloudbeveiligingsverkennerervaring

22 september 2024

Geschatte datum voor wijziging: oktober 2024

Cloud Security Explorer is ingesteld om de prestaties en rasterfunctionaliteit te verbeteren, meer gegevensverrijking te bieden voor elke cloudasset, zoekcategorieën te verbeteren en csv-exportrapport te verbeteren met meer inzichten over de geëxporteerde cloudassets.

Algemene beschikbaarheid van bewaking van bestandsintegriteit op basis van Microsoft Defender voor Eindpunt

18 september 2024

De nieuwe versie van Bestandsintegriteitsbewaking op basis van Microsoft Defender voor Eindpunt is nu algemeen beschikbaar als onderdeel van Defender voor Servers Plan 2. Met FIM kunt u het volgende doen:

- Voldoen aan nalevingsvereisten door kritieke bestanden en registers in realtime te controleren en de wijzigingen te controleren.

- Identificeer mogelijke beveiligingsproblemen door verdachte bestandsinhoudswijzigingen te detecteren.

Deze verbeterde FIM-ervaring vervangt de bestaande versie die is ingesteld voor afschaffing door de buitengebruikstelling van de Log Analytics Agent (MMA). De FIM-ervaring via MMA blijft tot eind november 2024 ondersteund.

Met deze release wordt een in-productervaring uitgebracht waarmee u uw FIM-configuratie via MMA kunt migreren naar de nieuwe FIM via Defender voor eindpuntversie.

Zie File Integrity Monitoring met behulp van Microsoft Defender voor Eindpunt voor meer informatie over het inschakelen van FIM via Defender voor Eindpunt. Zie Migrate File Integrity Monitoring vanuit eerdere versies voor meer informatie over het uitschakelen van eerdere versies.

FIM-migratie is beschikbaar in Defender voor Cloud

18 september 2024

Er wordt een in-productervaring uitgebracht waarmee u uw FIM-configuratie via MMA kunt migreren naar de nieuwe FIM via Defender voor eindpuntversie. Met deze ervaring kunt u het volgende doen:

- Beoordeel de getroffen omgeving met de vorige FIM-versie waarbij MMA is ingeschakeld en de migratie vereist is.

- Exporteer uw huidige FIM-regels vanuit een op MMA gebaseerd systeem en beheer ze op werkplekken.

- Migreren naar P2-compatibele abonnementen met de nieuwe FIM via MDE.

Als u de migratie-ervaring wilt gebruiken, gaat u naar het deelvenster Omgevingsinstellingen en selecteert u de knop MMA-migratie in de bovenste rij.

Stopzetten van de automatische provisioning mogelijkheid van MMA

18 september 2024 Als onderdeel van het pensioen van de MMA-agent, wordt de functie voor automatische voorzieningen die de installatie en configuratie van de agent voor MDC-klanten biedt, in twee fasen afgeschaft.

Eind september 2024 wordt automatische inrichting van MMA uitgeschakeld voor klanten die de mogelijkheid niet meer gebruiken, evenals voor nieuw gemaakte abonnementen. Na eind september kan de mogelijkheid niet meer opnieuw worden ingeschakeld voor deze abonnementen.

Eind november 2024 wordt automatische voorziening van MMA uitgeschakeld voor abonnementen die het nog niet hebben uitgeschakeld. Vanaf dat moment is het niet meer mogelijk om de mogelijkheid voor bestaande abonnementen in te schakelen.

Integratie met Power BI

15 september 2024

Defender voor Cloud kan nu worden geïntegreerd met Power BI. Met deze integratie kunt u aangepaste rapporten en dashboards maken met behulp van de gegevens uit Defender voor Cloud. U kunt Power BI gebruiken om uw beveiligingspostuur, naleving en aanbevelingen voor beveiliging te visualiseren en te analyseren.

Meer informatie over de nieuwe integratie met Power BI.

Bijwerken naar netwerkvereisten voor meerdere clouds voor CSPM

11 september 2024

Geschatte datum voor wijziging: oktober 2024

Vanaf oktober 2024 voegen we meer IP-adressen toe aan onze detectieservices voor meerdere clouds om verbeteringen aan te bieden en een efficiëntere ervaring voor alle gebruikers te garanderen.

Om ononderbroken toegang vanuit onze services te garanderen, moet u uw IP-acceptatielijst bijwerken met de nieuwe bereiken die hier worden aangeboden. U moet de benodigde aanpassingen aanbrengen in uw firewallinstellingen, beveiligingsgroepen of andere configuraties die mogelijk van toepassing zijn op uw omgeving. De lijst is voldoende voor volledige mogelijkheden van het CSPM Foundational (gratis) aanbod.

Defender voor afschaffing van serversfuncties

9 september 2024

Zowel adaptieve toepassingsregelaars als adaptieve netwerkbeveiliging zijn nu afgeschaft.

Spaans Nationaal Beveiligingsframework (Esquema Nacional de Seguridad (ENS)) toegevoegd aan het dashboard voor naleving van regelgeving voor Azure

9 september 2024

Organisaties die hun Azure omgevingen willen controleren op naleving van de ENS-norm, kunnen dit nu doen met behulp van Defender voor Cloud.

De ENS-norm is van toepassing op de gehele publieke sector in Spanje, evenals op leveranciers die samenwerken met het bestuur. Het stelt basisbeginselen, vereisten en beveiligingsmaatregelen vast om informatie en services die elektronisch worden verwerkt, te beschermen. Het doel is om toegang, vertrouwelijkheid, integriteit, traceerbaarheid, authenticiteit, beschikbaarheid en gegevensbehoud te garanderen.

Bekijk de volledige lijst met ondersteunde nalevingsstandaarden.

Aanbevelingen voor systeemupdates en patches op uw computers herstellen

8 september 2024

U kunt nu aanbevelingen voor systeemupdates en patches herstellen op uw Azure Arc-machines en Azure VM's. Systeemupdates en patches zijn van cruciaal belang voor het behouden van de beveiliging en status van uw computers. Updates bevatten vaak beveiligingspatches voor beveiligingsproblemen die, indien ongefixeerd, kunnen worden misbruikt door aanvallers.

Informatie over ontbrekende machine-updates wordt nu verzameld met behulp van Azure Update Manager.

Als u de beveiliging van uw computers voor systeemupdates en patches wilt behouden, moet u de instellingen voor periodieke evaluatie-updates op uw computers inschakelen.

Meer informatie over het herstellen van systeemupdates en aanbevelingen voor patches op uw computers.

De integratie van ServiceNow bevat nu configuratienalevingsmodule

4 september 2024

de integratie van het CSPM-plan van Defender voor Cloud met ServiceNow bevat nu de module Configuration Compliance van ServiceNow. Met deze functie kunt u configuratieproblemen in uw cloudassets identificeren, prioriteren en oplossen, terwijl u beveiligingsrisico's vermindert en uw algehele nalevingspostuur verbetert via geautomatiseerde werkstromen en realtime inzichten.

Meer informatie over de integratie van ServiceNow met Defender voor Cloud.

Defender voor opslag (klassiek) opslagbeveiligingsplan per transactie is niet beschikbaar voor nieuwe abonnementen

4 september 2024

Geschatte datum voor wijziging: 5 februari 2025

Na 5 februari 2025 kunt u de verouderde Defender voor opslagbeveiliging (klassiek) per transactie niet activeren, tenzij deze al is ingeschakeld in uw abonnement. Zie Move naar de nieuwe Defender voor opslagabonnement voor meer informatie.

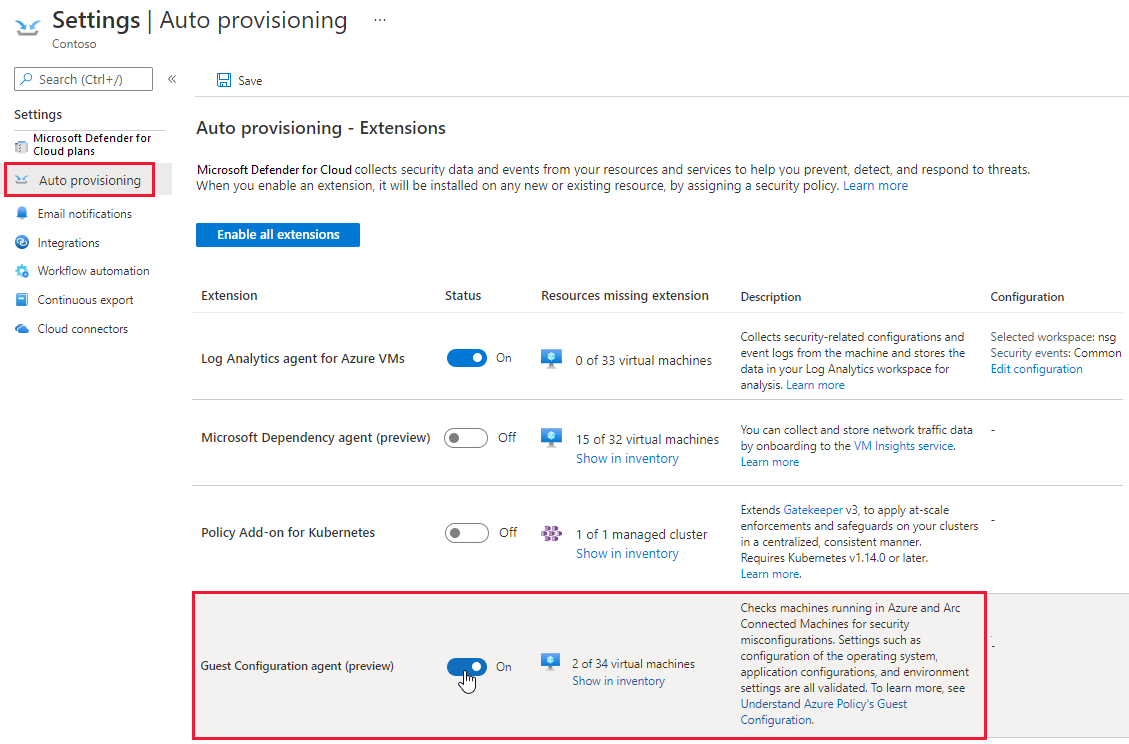

Azure Policy gastconfiguratie is nu algemeen beschikbaar (GA)

zondag 1 september 2024